Активировать администратора устройства outlook что это

Настройка электронной почты в приложении Outlook для Android

Если у вас возникли проблемы с использованием приложения Outlook для Android, создайте запрос в службу поддержки через приложение Outlook.

Если у вас есть рабочая или учебная учетная запись, использующая учетные записи Microsoft 365 для бизнеса или Exchange, возможно, потребуется соблюдение дополнительных требований, установленных ИТ-администратором. Это относится, например, к случаям, когда вы используете устройство, которым управляет компания, на локальном сервере Exchange настроена обычная проверка подлинности или ваша организация требует управления мобильными приложениями для обеспечения их защиты. Конкретные инструкции см. в разделе Настройка Outlook для Android с дополнительными требованиями ниже.

Настройка Outlook для Android в первый раз

Примечание: Если вы используете рабочую учетную запись, для которой требуется приложение Корпоративный портал Intune, установите его из Google Play Маркета, прежде чем настраивать Outlook для Android. Ваш ИТ-администратор может также потребовать регистрации устройства Android в Intune.

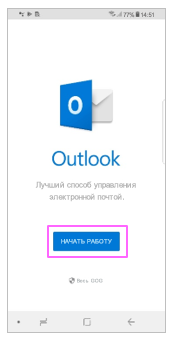

Установите приложение Outlook для Android из Google Play Маркета, а затем откройте его.

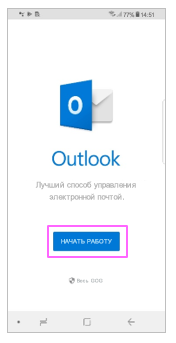

Если вы используете Outlook впервые, нажмите кнопку Начало работы.

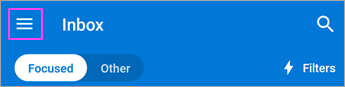

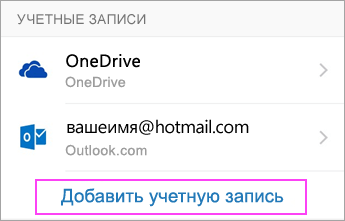

В противном случае, чтобы добавить еще одну учетную запись электронной почты, откройте Меню

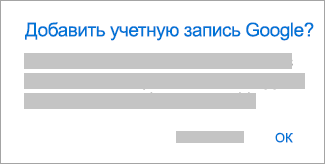

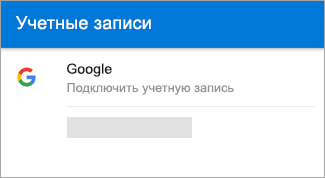

Outlook может определить ваши учетные записи Google. Чтобы добавить их в Outlook для Android, выберите Учетная запись Google Connect, а затем нажмите ОК для подтверждения. Нажмите Разрешить, чтобы предоставить Outlook доступ к своим контактам.

Если вы не хотите добавлять эти учетные записи, нажмите Пропустить, а затем перейдите к шагу 4 в разделе Настройка другой учетной записи электронной почты ниже.

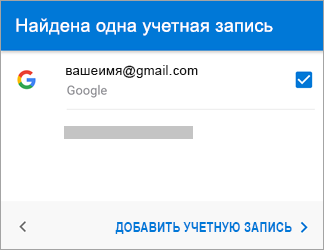

Выберите учетные записи, которые вы хотите добавить, и нажмите кнопку Добавить учетную запись. Возможно, вам будет предложено выполнить вход.

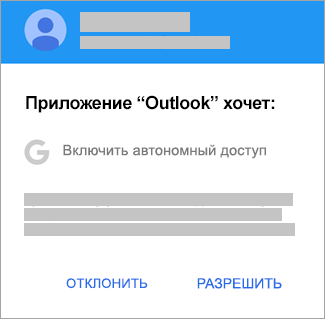

Нажмите Разрешить, чтобы подтвердить автономный доступ и другие запросы.

Чтобы добавить еще одну учетную запись электронной почты, нажмите Продолжить и перейдите к шагу 4, в противном случае нажмите Пропустить.

Настройка другой учетной записи электронной почты

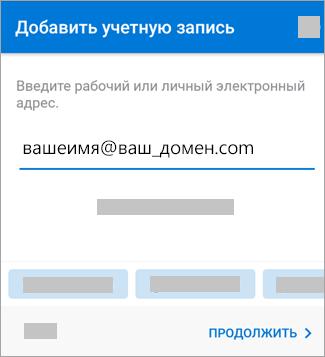

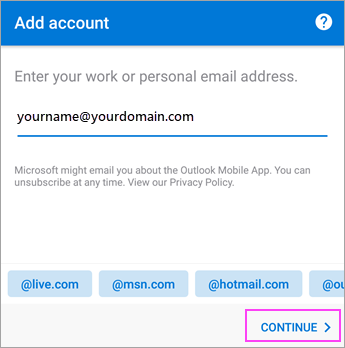

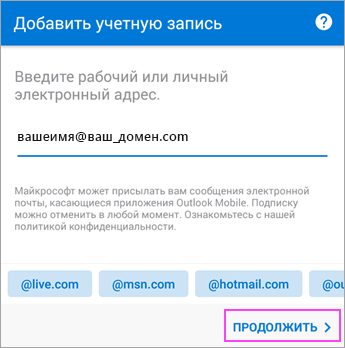

Введите свой полный адрес электронной почты, а затем нажмите кнопку Продолжить.

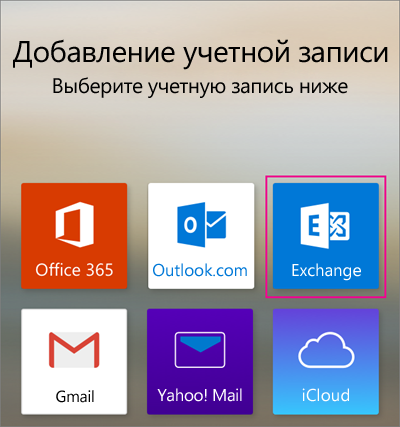

Примечание: Если вам будет предложено выбрать поставщика услуг электронной почты, вам нужно будет настроить Exchange вручную или настроить учетную запись IMAP или POP.

Введите пароль своей учетной записи электронной почты, а затем нажмите кнопку Войти или Далее.

Примечание: Этот экран может выглядеть по-разному в зависимости от почтовой службы.

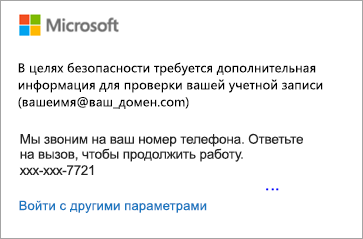

Если включена поддержка многофакторной проверки подлинности, подтвердите свою личность. Дополнительные сведения см. в статье Обзор сведений для защиты.

Настройка рабочих и учебных учетных записей с дополнительными требованиями

Некоторые учебные и рабочие учетные записи имеют дополнительные требования к безопасности, которые необходимо выполнить, чтобы использовать Outlook для Android. Если вы не знаете, какая из этих ситуаций применима к вашей рабочей или учебной учетной записи, обратитесь к администратору Microsoft 365.

Чтобы открыть раздел, щелкните его заголовок.

После того как вы начнете процесс регистрации, его следует завершить до конца, так как приостановка в течение нескольких минут обычно приводит к прекращению процесса и требует начать его заново. В случае неудачного завершения процесса необходимо вернуться в приложение корпоративного портала, чтобы повторить попытку.

Откройте Google Play Маркет. Найдите и скачайте приложение Корпоративный портал Intune.

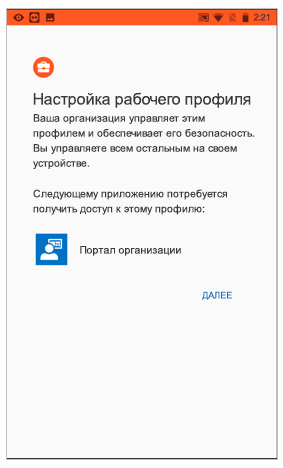

Если в процессе регистрации появится запрос на создание рабочего профиля, см. статью Создание профиля работы и регистрация устройства в Intune. В противном случае, зарегистрируйте свой телефон или планшет с Android, как описано в статье Регистрация устройства Android в Intune.

Примечание: Если появится запрос на многофакторную проверку подлинности, см. статью Обзор сведений для защиты.

Откройте приложение Outlook для Android. Если вам было предложено создать рабочий профиль, добавьте свою учетную запись с помощью экземпляра Outlook с рабочим профилем.

Примечания: После регистрации устройства управляемые приложения, включая Outlook, можно устанавливать несколькими способами:

самостоятельно с помощью приложения корпоративного портала;

автоматически в процессе регистрации;

самостоятельно с помощью управляемой службы Google Play.

Нажмите кнопку Начало работы.

Если ваша учетная запись будет найдена, нажмите кнопку Продолжить.

Примечание: Если ваша учетная запись не будет найдена автоматически, введите корпоративный адрес электронной почты, нажмите кнопку Добавить учетную запись и при появлении соответствующего запроса введите пароль.

Введите пароль своей учетной записи электронной почты и нажмите кнопку Войти.

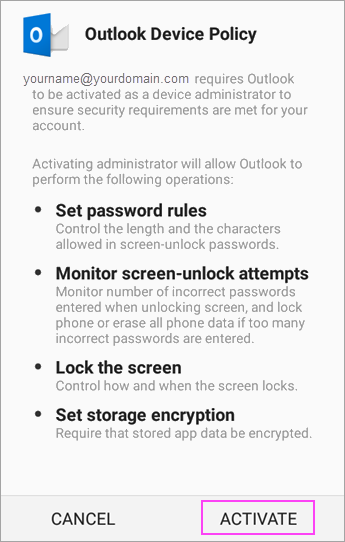

В вашей организации также могут быть реализованы средства контроля, требующие регистрации для продолжения. Регистрация позволяет подтвердить свою личность, чтобы устройство могло пройти проверку в организации. Если появится запрос на регистрацию устройства, нажмите кнопку Зарегистрировать.

Если ваш ИТ-администратор настроил дополнительные политики, возможно, потребуется нажать кнопку Активировать, а затем еще раз Активировать.

Примечание: После того как вы откроете Outlook, дальнейшие действия будет определяться различными факторами, включая параметры политики вашей компании, а также то, обращались ли вы ранее к корпоративным ресурсам со своего устройства. Следуйте указаниям на экране.

Теперь вы готовы начать работу в Outlook для Android. Чтобы использовать Outlook с максимальной эффективностью, ознакомьтесь с другими статьями:

Политики защиты приложений Intune можно настроить и реализовать без регистрации устройства. Однако чтобы эти политики вступили в силу, на устройстве с Android необходимо установить приложение корпоративного портала Intune.

Откройте Google Play Маркет. Найдите и скачайте приложение Корпоративный портал Intune.

Если вы еще не сделали это, установите приложение Outlook для Android из Google Play Маркета или щелкните здесь, чтобы ввести номер телефона и получить ссылку для скачивания.

Откройте приложение Outlook для Android.

Нажмите кнопку Начало работы.

Введите адрес электронной почты своей организации, а затем нажмите кнопку Продолжить.

Если потребуется, введите пароль учетной записи электронной почты, а затем нажмите кнопку Войти.

Дальнейшие действия будут зависеть от требований вашей организации. Например, вам может быть предложено пройти проверку подлинности с помощью приложения Microsoft Authenticator либо подтвердить свою личность посредством текстового сообщения или по телефону. Дополнительные сведения см. в статье Обзор сведений для защиты.

В вашей организации также могут быть реализованы средства контроля, требующие регистрации для продолжения. Регистрация позволяет подтвердить свою личность, чтобы устройство могло пройти проверку в организации. Если появится запрос на регистрацию устройства, нажмите кнопку Зарегистрировать.

Если вам будет предложено добавить еще одну учетную запись, выберите вариант Возможно, позже.

Нажмите кнопку Пропустить или просмотрите доступные возможности.

Появится сообщение Ваша организация теперь защищает свои данные в этом приложении. Чтобы продолжить, необходимо перезапустить приложение. Нажмите кнопку ОК.

Перезапустите Outlook для Android и при появлении соответствующего запроса настройте персональный идентификационный номер (ПИН-код).

Теперь вы готовы начать работу в Outlook для Android. Чтобы использовать Outlook с максимальной эффективностью, ознакомьтесь с другими статьями:

Если вы еще не сделали это, установите приложение Outlook для Android из Google Play Маркета или щелкните здесь, чтобы ввести номер телефона и получить ссылку для скачивания.

Откройте Outlook для Android. Если вы делаете это в первый раз, нажмите кнопку Начало работы, а затем Пропустить, если вам будет предложено добавить обнаруженные учетные записи. В противном случае откройте Меню

Введите ваш корпоративный адрес электронной почты, а затем нажмите Продолжить.

Введите корпоративный адрес электронной почты и пароль для автоматической настройки учетной записи. Нажмите кнопку Войти.

Примечания: Если автоматическая настройка не завершится, нажмите кнопку Продолжить, а затем введите указанные ниже параметры вручную.

Имя сервера: обычно это то же имя, которое вы вводите при проверке электронной почты в Интернете.

Домен: Как правило, эти данные указываются по желанию. Если сомневаетесь, обратитесь к своему ИТ-администратору.

Имя пользователя: это ваш корпоративный адрес электронной почты.

Пароль: это пароль для вашей корпоративной учетной записи электронной почты.

Когда все будет готово, нажмите кнопку Далее и пролистайте список функций.

Теперь вы готовы начать работу в Outlook для Android. Чтобы использовать Outlook с максимальной эффективностью, ознакомьтесь с другими статьями:

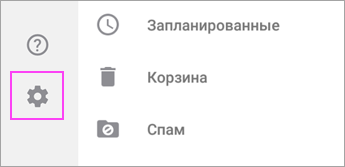

В Outlook для Android выберите Параметры

Введите адрес электронной почты. Нажмите кнопку Продолжить.

Коснитесь элемента Настроить учетную запись вручную, если он доступен, а затем на странице поставщика электронной почты выберите Exchange и переведите переключатель Дополнительные параметры во включенное положение.

Введите сведения о параметрах сервера, если они доступны, затем коснитесь значка галочки.

Параметры сервера входящей почты

Домен\Имя пользователя

Введите полный адрес электронной почты, например yourname@yourdomain.com.

Пароль

Используйте свой пароль для доступа к электронной почте.

Учетные записи Exchange: сведения о сервере см. в разделе «Определение параметров сервера почтового ящика Exchange» этой статьи или спросите у своего ИТ-администратора.

Microsoft 365Рабочие или учебные учетные записи: используйте адрес outlook.office365.com.

Порт

Используйте 443 или 993.

Тип защиты

Выберите SSL/TLS или убедитесь в том, что установлен флажок Использовать безопасное подключение (SSL), затем нажмите Далее.

Параметры сервера исходящей почты (SMTP)

Учетные записи Exchange: сведения о сервере спросите у своего ИТ-администратора.

Microsoft 365Рабочие или учебные учетные записи: используйте адрес smtp.office365.com.

Тип защиты

Выберите параметр TLS.

Номер порта

Введите 587. Нажмите Далее.

Возможно, вы увидите повторный запрос на ввод пароля для учетной записи электронной почты или принятие необходимых разрешений.

Нужна дополнительная помощь по настройке Outlook для Android?

Эта статья последний раз была обновлена 3 декабря 2018 г. с учетом отзывов пользователей. Если вам нужна дополнительная помощь по настройке электронной почты с помощью Outlook для Android, создайте запрос в службу поддержки через приложение Outlook или подробно изложите свой вопрос в поле комментария ниже, чтобы мы могли решить проблему в будущем.

Если вы хотите настроить учетную запись электронной почты IMAP или POP либо у вас нет учетной записи электронной почты с Exchange ActiveSync, используйте приведенные ниже инструкции. Если вы настроите учетную запись электронной почты с помощью IMAP или POP, синхронизироваться будут только сообщения, но не календарь или контакты. Что такое IMAP и POP?

Настройка учетной записи IMAP в Outlook для Android

В Outlook для Android выберите Настройки > Добавить учетную запись > Добавить учетную запись электронной почты.

Введите адрес электронной почты. Нажмите кнопку Продолжить. Когда будет предложено выбрать поставщика электронной почты, выберите IMAP.

Переведите переключатель Дополнительные параметры во включенное положение и введите пароль и параметры сервера.

Примечание: Если вам пока не известны эти сведения, их необходимо запросить у поставщика услуг электронной почты или администратора. Перечень распространенных параметров сервера и ссылки на справочные материалы см. в статье Параметры сервера, которые необходимо узнать у поставщика услуг электронной почты.

Чтобы завершить настройку, коснитесь значка галочки.

Защита Outlook для iOS и Android в Exchange Online

Outlook для iOS и Android предоставляет пользователям быструю и интуитивную электронную почту и календарь, которые пользователи ожидают от современного мобильного приложения, будучи единственным приложением, которое обеспечивает поддержку лучших функций Microsoft 365 или Office 365.

Очень важно защитить данные компании или организации на мобильных устройствах пользователей. Сначала ознакомьтесь с разделом Настройка Outlook для iOS и Android, чтобы убедиться в наличии у пользователей всех требуемых приложений. После этого выберите один из следующих вариантов, чтобы защитить свои устройства и данные своей организации:

Рекомендуется: если ваша организация оформила подписку на Enterprise Mobility + Security или приобрела отдельные лицензии на Microsoft Intune и Azure Active Directory Premium, выполните действия, описанные в разделе Использование набора Enterprise Mobility + Security для защиты корпоративных данных с помощью Outlook для iOS и Android.

Если ваша организация не имеет Enterprise Mobility + Security или лицензирования для Microsoft Intune и Azure Active Directory Premium, выполните действия в области использования базовой мобильности и безопасности для Microsoft 365и используйте возможности Basic Mobility и Security, включенные в Office 365 или Microsoft 365 подписку.

Следуя указаниям, приведенным в разделе Использование политик мобильных устройств Exchange Online, внедрите основные политики почтовых ящиков мобильных устройств и доступа к устройствам Exchange.

С другой стороны, если вы не хотите использовать Outlook для iOS и Android в организации, см. раздел Блокировка Outlook для iOS и Android.

См. раздел Политики приложений веб-служб Exchange (EWS) далее в этой статье, если для управления доступом к мобильным устройствам в вашей организации вы хотите внедрить политику приложений EWS.

Настройка Outlook для iOS и Android

Для устройств, зарегистрированных в едином решении управления конечными точками (UEM), пользователи будут использовать решение UEM, как и Корпоративный портал Intune, для установки необходимых приложений: Outlook для iOS, Android и Microsoft Authenticator.

Для устройств, не зарегистрированных в решении UEM, пользователям необходимо установить:

Outlook для iOS и Android через Apple App Store или Google Play Маркет;

Microsoft Authenticator через Apple App Store или Google Play Маркет;

Корпоративный портал Intune через Apple App Store или Google Play Маркет.

Установив приложение, пользователи могут добавить свою корпоративную учетную запись электронной почты, а также настроить основные параметры приложения. Для этого необходимо выполнить действия, перечисленные в следующих статьях:

Чтобы можно было применять политики условного доступа для приложений на устройствах с iOS, должно быть установлено приложение Microsoft Authenticator. Для устройств с Android Корпоративный портал Intune приложение. Дополнительные сведения см. в приложении Conditional Access with Intune.

Использование набора Enterprise Mobility + Security для защиты корпоративных данных с помощью Outlook для iOS и Android

В списке Allow/Block/Quarantine (ABQ) нет гарантий безопасности (если клиент подменит загон DeviceType, можно обойти блокировку для определенного типа устройства). Чтобы надежно ограничить доступ к определенным типам устройств, рекомендуется настроить политики условного доступа. Дополнительные сведения см. в приложении условного доступа с помощью Intune.

Самые богатые и широкие возможности защиты Microsoft 365 и Office 365 доступны при подписке на пакет Enterprise Mobility + Security, который включает Microsoft Intune и Azure Active Directory Premium, например условный доступ. По крайней мере необходимо развернуть политику условного доступа, которая разрешает подключаться к Outlook для iOS и Android только с мобильных устройств, и политику защиты приложений Intune, обеспечивающую защиту корпоративных данных.

Хотя подписка на набор Enterprise Mobility + Security включает Microsoft Intune и Azure Active Directory Premium, вы можете отдельно приобрести лицензии на Microsoft Intune и Azure Active Directory Premium. Чтобы применялись политики условного доступа и защиты приложений Intune, которые рассматриваются в этой статье, все пользователи должны получить лицензии.

Блокировка всех почтовых приложений, кроме Outlook для iOS и Android, с помощью условного доступа

Чтобы стандартизировать доступ пользователей к данным Exchange, используя в качестве почтового приложения только Outlook для iOS и Android, можно настроить политику условного доступа, блокирующую другие способы доступа с мобильных устройств. Для этого потребуется несколько политик условного доступа, каждая из которых ориентирована на всех потенциальных пользователей. Сведения о создании этих политик можно найти в политике защиты приложений require for cloud app access with Conditional Access.

Следуйте «Шаг 1. Настройка политики условного доступа Azure AD для Microsoft 365 или Office 365» в сценарии 1:Microsoft 365 или Office 365 приложения требуют утвержденных приложений с политиками защиты приложений, что позволяет Outlook для iOS и Android, но блокирует OAuth, способные Exchange ActiveSync от подключения к Exchange Online.

Эта политика гарантирует, что мобильные пользователи могут Office конечные точки с помощью применимых приложений.

Следуйте «Шаг 2. Настройка политики условного доступа Azure AD для Exchange Online с помощью ActiveSync (EAS)» в сценарии 1:Microsoft 365 или Office 365 приложения требуют утвержденных приложений с политиками защиты приложений, что не позволяет Exchange ActiveSync клиентам использовать базовую проверку подлинности от подключение к Exchange Online.

Наконец, следуйте примеру How to: Block legacy authentication to Azure AD с условным доступом, чтобы заблокировать устаревшую проверку подлинности для других протоколов Exchange на устройствах iOS и Android; эта политика должна быть ориентирована только на Office 365 Exchange Online облачных приложений и платформ устройств iOS и Android. Это гарантирует, что мобильные приложения с Exchange веб-службами, протоколами IMAP4 или POP3 с базовой проверкой подлинности не могут подключаться к Exchange Online.

После включения политик условного доступа блокировка всех ранее подключенных мобильных устройств может занять до 6 часов.

При проверке подлинности пользователя в Outlook для iOS и Android правила доступа к мобильным устройствам Exchange Online (разрешить, заблокировать или карантин) пропускаются, если к пользователю применяются Azure Active Directory политики условного доступа:

Чтобы можно было применять политики условного доступа для приложений на устройствах с iOS, должно быть установлено приложение Microsoft Authenticator. Для устройств с Android Корпоративный портал Intune приложение. Дополнительные сведения см. в приложении Conditional Access with Intune.

Защита корпоративных данных в Outlook для iOS и Android с помощью политик защиты приложений Intune

Политики защиты приложений (APP) определяют, какие приложения разрешены и какие действия они могут принимать с данными организации. Выбор, доступный в APP, позволяет организациям адаптировать защиту к конкретным потребностям. Однако они могут затруднить выбор параметров политик, необходимых для реализации полного сценария. Чтобы помочь организациям расставить приоритеты в отношении защиты клиентских конечных точек, корпорация Майкрософт представила новую таксономию для платформы защиты данных с APP для управления мобильными приложениями iOS и Android.

Платформа защиты данных c APP разделена на три разных уровня конфигурации, где каждый следующий уровень строится на предыдущем.

Конкретные рекомендации для каждого уровня конфигурации и минимальный список приложений, защиту которых необходимо обеспечить, см. в статье Использование политик защиты приложений на платформе защиты данных.

Независимо от того, зарегистрировано ли устройство в решении UEM, необходимо создать политику защиты приложений Intune как для приложений для iOS, так и для Android с помощью действий в области создания и назначения политик защиты приложений. Эти политики как минимум должны соответствовать следующим условиям:

Они включают все мобильные приложения Майкрософт, такие как Edge, OneDrive, Office или Teams, так как это обеспечит пользователям возможность безопасного доступа к данным о работе или школе в любом приложении Майкрософт и управлять ими.

Она назначена всем пользователям. Это гарантирует, что все пользователи защищены независимо от того, Outlook для iOS или Android.

Определите, какой уровень фреймворка соответствует вашим требованиям. Большинству организаций следует реализовать параметры, определенные в Enterprise защиты данных (уровень 2), так как это позволяет контролировать защиту данных и требования к доступу.

Дополнительные сведения о доступных параметрах см. в настройках политики защиты приложений для Android в Microsoft Intune параметров политики защиты приложений iOS.

Чтобы применять политики защиты приложений с использованием Intune к приложениям на устройствах с Android, не зарегистрированных в Intune, пользователь также должен установить приложение «Корпоративный портал Intune». Дополнительные сведения см. в статье Что происходит при управлении приложением Android с помощью политик защиты приложений.

Использование базовой мобильности и безопасности для Microsoft 365

Если вы не планируете использовать набор Enterprise Mobility + Security, вы можете использовать базовую мобильность и безопасность для Microsoft 365. Это решение требует зарегистрировать мобильные устройства. Если вы попытаетесь получить доступ к Exchange Online с незарегистрированного устройства, вы не сможете получить доступ к ресурсу, пока не зарегистрируете устройство.

Так как это решение для управления устройствами, в нем не предусмотрена возможность выбирать, какие приложения можно использовать, даже после регистрации устройства. Если вы хотите ограничить доступ к Outlook для iOS и Android, вам потребуется получить лицензии на Azure Active Directory Premium и использовать политики условного доступа, которые рассматриваются в разделе Блокировка всех почтовых приложений, кроме Outlook для iOS и Android, с помощью условного доступа.

Глобальный администратор должен выполнить следующие действия, чтобы активировать и настроить регистрацию. Настройка базовой мобильности и безопасности для выполнения всех действий. В общем, вам нужно сделать вот что:

Активация базовой мобильности и безопасности, следуя шагам в центре Microsoft 365 безопасности.

Настройка единого управления конечными точками путем, например, создания сертификата ANS для управления устройствами iOS.

создать политики устройств и применить их к группам пользователей. Когда вы сделаете это, на устройства пользователей придет сообщение о регистрации. После завершения регистрации их устройства будут ограничены политиками, которые настроили вы.

Политики и правила доступа, созданные в Basic Mobility and Security, переопределяют политики почтовых ящиков Exchange мобильных устройств и правила доступа к устройствам, созданные в центре администрирования Exchange устройства. После регистрации устройства в Basic Mobility and Security любая политика Exchange почтового ящика мобильных устройств или правило доступа к устройству, применяющееся к этому устройству, будет игнорироваться.

Использование политик мобильных устройств Exchange Online

Если вы не планируете использовать набор Enterprise Mobility + Security или функциональность Basic Mobility and Security, вы можете реализовать политику почтовых ящиков Exchange мобильных устройств для обеспечения безопасности устройства и правила доступа к устройствам для ограничения подключения к устройству.

Политика почтовых ящиков мобильных устройств

Outlook для iOS и Android поддерживает вот какие параметры политики почтовых ящиков мобильных устройств в Exchange Online:

Шифрование устройства включено

Длина пароля min (только на Android)

Разрешить Bluetooth (используется для управления Outlook для носимого приложения Для Android)

Если allowBluetooth включен (поведение по умолчанию) или настроено для HandsfreeOnly, носимая синхронизация между Outlook на устройстве Android и Outlook на носимой учетной записи разрешается для работы или учетной записи школы.

При отключении AllowBluetooth Outlook для Android отключит синхронизацию между Outlook на устройстве Android и Outlook на носимой для указанной учетной записи или учебной записи (и удалит все данные, ранее синхронизированные для учетной записи). Отключение синхронизации полностью контролируется в пределах Outlook; Bluetooth не отключено на устройстве или носимых устройствах, равно как и любое другое носимое приложение.

Чтобы узнать, как создать или изменить имеющуюся политику почтовых ящиков мобильных устройств, см. статью Политики почтовых ящиков мобильных устройств в Exchange Online.

Кроме того, Outlook для iOS и Android поддерживает Exchange Online устройства в устройстве. С Outlook удаленный стирок только стирает данные в самом приложении Outlook и не запускает полное стирка устройства. Дополнительные сведения о выполнении удаленного стирки см. в см. в приложении Perform a remote wipe on a mobile phone.

Политика доступа с устройств

Обычно приложение Outlook для iOS и Android включено по умолчанию, но в некоторых средах Exchange Online оно может быть заблокировано по разным причинам. Чтобы стандартизировать доступ пользователей к данным Exchange и использовать Outlook для iOS и Android в качестве единственного почтового приложения, заблокируйте другие почтовые приложения на устройствах пользователей с iOS и Android. В Exchange Online вы можете заблокировать все почтовые приложения, кроме Outlook для iOS и Android, на всех устройствах или запретить отдельным устройствам использовать собственные приложения Exchange ActiveSync.

Так как идентификаторы устройств не зависят от идентификаторов физических устройств, они могут меняться без уведомления. Это может привести к неожиданным последствиям, например разрешенные устройства могут быть неожиданно заблокированы или помещены в карантин Exchange. Поэтому мы рекомендуем администраторам устанавливать только политики доступа к мобильным устройствам, которые позволяют или блокируют устройства на основе типа устройства или модели устройства.

Способ 1. Блокировка всех почтовых приложений, кроме Outlook для iOS и Android

Можно определить правило блокировки по умолчанию, а затем настроить правило разрешить Outlook для iOS и Android, а также для Windows устройств с помощью следующих команд Exchange Online PowerShell. После этого все собственные приложения Exchange ActiveSync, кроме Outlook для iOS и Android, будут заблокированы.

Создайте правило блокировки по умолчанию:

Создайте правило, разрешающее Outlook для iOS и Android:

Способ 2. Блокировка собственных приложений Exchange ActiveSync на устройствах с Android и iOS

Кроме того, вы можете заблокировать собственные приложения Exchange ActiveSync на определенных устройствах с Android и iOS или других устройствах.

Убедитесь, что правила доступа к устройству Exchange ActiveSync не блокируют Outlook для iOS и Android:

Если такие правила обнаружены, введите следующую команду, чтобы удалить их:

Вы можете заблокировать большинство устройств с Android и iOS с помощью следующих команд:

Не все производители устройств Android указывают «Android» как тип устройства. Изготовители могут указывать уникальное значение для каждой версии. Чтобы найти другие устройства с Android, которые подключаются к вашей среде, выполните указанную ниже команду, чтобы создать отчет обо всех устройствах, активно взаимодействующих с Exchange ActiveSync.

Создайте дополнительные правила блокировки, в зависимости от результатов, полученных на шаге 3. Например, если в вашей среде много устройств HTCOne с Android, вы можете создать правило доступа к устройству Exchange ActiveSync, чтобы пользователи могли применять только Outlook для iOS и Android на этих устройствах. В этом примере введите:

Параметр -QueryString не принимает под диктовки или частичные совпадения.

Дополнительные ресурсы:

Блокировка Outlook для iOS и Android

Если вы не хотите, чтобы пользователи в вашей организации получали доступ к данным Exchange с помощью Outlook для iOS и Android, действия, которые необходимо выполнить, зависят от того, что вы используете: политики условного доступа Azure Active Directory или политики доступа с устройств в Exchange Online.

Способ 1. Блокировка доступа с мобильных устройств с помощью политики условного доступа

Политика условного доступа Azure Active Directory не обеспечивает средств, с помощью которых вы можете заблокировать конкретно Outlook для iOS и Android, при этом разрешив использовать другие клиенты Exchange ActiveSync. Таким образом, политики условного доступа позволяют заблокировать доступ с мобильных устройств следующими двумя способами:

Способ А. Блокировка доступа с мобильных устройств на платформах iOS и Android

Способ Б. Блокировка доступа с мобильных устройств на определенной платформе мобильных устройств

Способ А. Блокировка доступа с мобильных устройств на платформах iOS и Android

Если вы хотите запретить доступ с мобильных устройств для всех или некоторых пользователей с помощью условного доступа, выполните указанные ниже действия.

Создайте политики условного доступа, каждая из которых нацелена на всех или некоторых пользователей с использованием групп безопасности. Подробнее см. в статье Условный доступ на основе приложений Azure Active Directory.

Первая политика запрещает приложению Outlook для iOS и Android, а также другим клиентам Exchange ActiveSync с поддержкой OAuth подключаться к Exchange Online. См. раздел «Шаг 1. Настройка политики условного доступа с использованием Azure AD для Exchange Online», но в шаге 5 выберите Заблокировать доступ.

Способ Б. Блокировка доступа с мобильных устройств на определенной платформе мобильных устройств

Если вы хотите запретить подключаться к Exchange Online с определенной платформы мобильных устройств, но при этом разрешить подключение с помощью Outlook для iOS и Android с использованием этой платформы, создайте приведенные ниже политики условного доступа, каждая из которых нацелена на всех пользователей. Подробнее см. в статье Условный доступ на основе приложений Azure Active Directory.

Первая политика разрешает подключаться к Exchange Online с помощью Outlook для iOS и Android на определенной платформе мобильных устройств, а также запрещает это делать другим клиентам Exchange ActiveSync с поддержкой OAuth. См. раздел «Шаг 1. Настройка политики условного доступа с использованием Azure AD для Exchange Online», но в шаге 4а выберите только необходимую платформу мобильных устройств (например, iOS), доступ с которой хотите разрешить.

Вторая политика запрещает подключаться к Exchange Online с помощью приложения на определенной платформе мобильных устройств, а также других клиентов Exchange ActiveSync с поддержкой OAuth. См. раздел «Шаг 1. Настройка политики условного доступа с использованием Azure AD для Exchange Online», но в шаге 4а выберите только необходимую платформу мобильных устройств (например, Android), доступ с которой хотите запретить. Кроме того, в шаге 5 выберите Заблокировать доступ.

Способ 2. Блокировка Outlook для iOS и Android с помощью правил доступа с мобильных устройств Exchange

Есть два способа управлять доступом со своих мобильных устройств с помощью доступных в Exchange Online правил доступа с устройств:

Способ А. Блокировка Outlook для iOS и Android на платформах iOS и Android

Способ Б. Блокировка Outlook для iOS и Android на определенной платформе мобильных устройств

В разных организациях Exchange действуют разные политики относительно безопасности и управления устройствами. Если приложение Outlook для iOS и Android не соответствует потребностям организации или не является оптимальным решением, администраторы могут заблокировать его. После этого пользователи мобильных устройств Exchange в организации смогут получать доступ к своим почтовым ящикам с помощью встроенных почтовых приложений на iOS и Android.

У cmdlet есть параметр, и администраторы могут использовать три параметра, чтобы заблокировать Outlook для приложения для iOS и New-ActiveSyncDeviceAccessRule Characteristic Characteristic Android. The options are UserAgent, DeviceModel, and DeviceType. In the two blocking options described in the following sections, you will use one or more of these characteristic values to restrict the access that Outlook for iOS and Android has to the mailboxes in your organization.

Значения характеристик представлены в таблице ниже.

| Характеристика | Строка для iOS | Строка для Android |

|---|---|---|

| DeviceModel | Outlook для iOS и Android | Outlook для iOS и Android |

| DeviceType | Outlook | Outlook |

| UserAgent | Outlook-iOS/2.0 | Outlook Android/2.0 |

Способ А. Блокировка Outlook для iOS и Android на платформах iOS и Android

С помощью этого комлета можно определить правило доступа к New-ActiveSyncDeviceAccessRule устройству, используя либо характерные, либо DeviceModel DeviceType характерные. В обоих случаях правило блокирует доступ к почтовому ящику Exchange через приложение Outlook для iOS и Android с любого устройства на платформе iOS или Android.

Ниже приведены два примера правила доступа к устройству. В первом примере используется DeviceModel характеристика, во втором примере используется DeviceType характеристика.

Способ Б. Блокировка Outlook для iOS и Android на определенной платформе мобильных устройств

С помощью этой характеристики можно определить правило доступа к устройствам, которое блокирует Outlook для iOS и UserAgent Android на определенной платформе. После этого устройство на указанной платформе не сможет подключаться к почтовым ящикам с помощью Outlook для iOS и Android. В следующих примерах покажите, как использовать для характеристики значение, определенное для UserAgent устройства.

Чтобы заблокировать Android и разрешить iOS:

Чтобы заблокировать iOS и разрешить Android:

Exchange Online элементов управления

Помимо Microsoft Endpoint Manager, политик базовой мобильности и безопасности для Microsoft 365 и Exchange мобильных устройств можно управлять доступом мобильных устройств к данным в организации с помощью различных элементов управления Exchange Online, а также разрешить пользователям доступ к надстройки в Outlook для iOS и Android.

Политики приложений веб-служб Exchange (EWS)

Политики приложений EWS определяют, могут ли приложения использовать API REST. Обратите внимание, что при настройке политики приложений EWS, которая разрешает доступ к среде обмена сообщениями только отдельным приложениям, в список разрешений EWS необходимо добавить строку user-agent для Outlook для iOS и Android.

В следующем примере показано, как добавить строки user-agent в список разрешений EWS:

Exchange элементов управления пользователями

С помощью родной технологии синхронизации Майкрософт администраторы могут управлять Outlook для iOS и Android на уровне почтовых ящиков. По умолчанию пользователям разрешен доступ к данным почтовых ящиков с Outlook для iOS и Android. В следующем примере показано, как отключить доступ к почтовым ящикам пользователя с помощью Outlook для iOS и Android:

Управление надстройками

Outlook для iOS и Android позволяет пользователям интегрировать популярные приложения и службы с клиентом электронной почты. Надстройки для Outlook доступны в Интернете, Windows, Mac и мобильных устройствах. Так как надстройки управляются с помощью Microsoft 365 или Office 365, пользователи могут обмениваться данными и сообщениями между Outlook для iOS и Android и неугомонная надстройка (даже если учетная запись управляется политикой защиты приложений Intune), если надстройки не отключены для пользователя в Центр администрирования Microsoft 365.

Если вы хотите, чтобы конечные пользователи не могли получить доступ к надстройке Outlook (которая затрагивает все Outlook клиентов), выполните следующие изменения ролей в Центр администрирования Microsoft 365:

Дополнительные сведения см. в Outlook надстройки и управление развертыванием надстройок в Центр администрирования Microsoft 365.