Как использовать proxy и vpn

Когда использовать прокси-сервер, а когда VPN?

И VPN ( виртуальные частные сети ), и прокси-серверы были разработаны для того, чтобы помочь сохранить анонимность пользователей в интернете. А также дать возможность получить доступ к сайтам, которые заблокированы для определенных регионов.

Что такое прокси-сервер?

Прокси-сервер является промежуточным звеном между вашим компьютером или другим устройством и интернетом. Он выполняет запросы к сайтам, серверам и всем видам интернет-сервисов от вашего имени.

Например, если браузер настроен на использование прокси-сервера, и вы пытаетесь посетить сайт, запрос не направляется непосредственно к этому ресурсу. Вместо этого он отправляется на прокси-сервер. После того, как прокси-сервер получает запрос браузера, он направляет его на сервер, на котором размещен ресурс. Затем сервер сайта отправляет ответ на прокси-сервер, который в свою очередь передает его в ваш браузер:

Запрос выполняется не из браузера, а через прокси-сервер, поэтому запрашиваемый сайт не видит ваш компьютер или устройство. Вместо этого он видит, что его посещает прокси-сервер.

Плюсы и минусы использования прокси-серверов

Использование прокси сервера для локальных подключений дает следующие преимущества:

С другой стороны, есть и отрицательные моменты использования прокси сервера для локальных подключений, которые следует учитывать:

Что такое VPN?

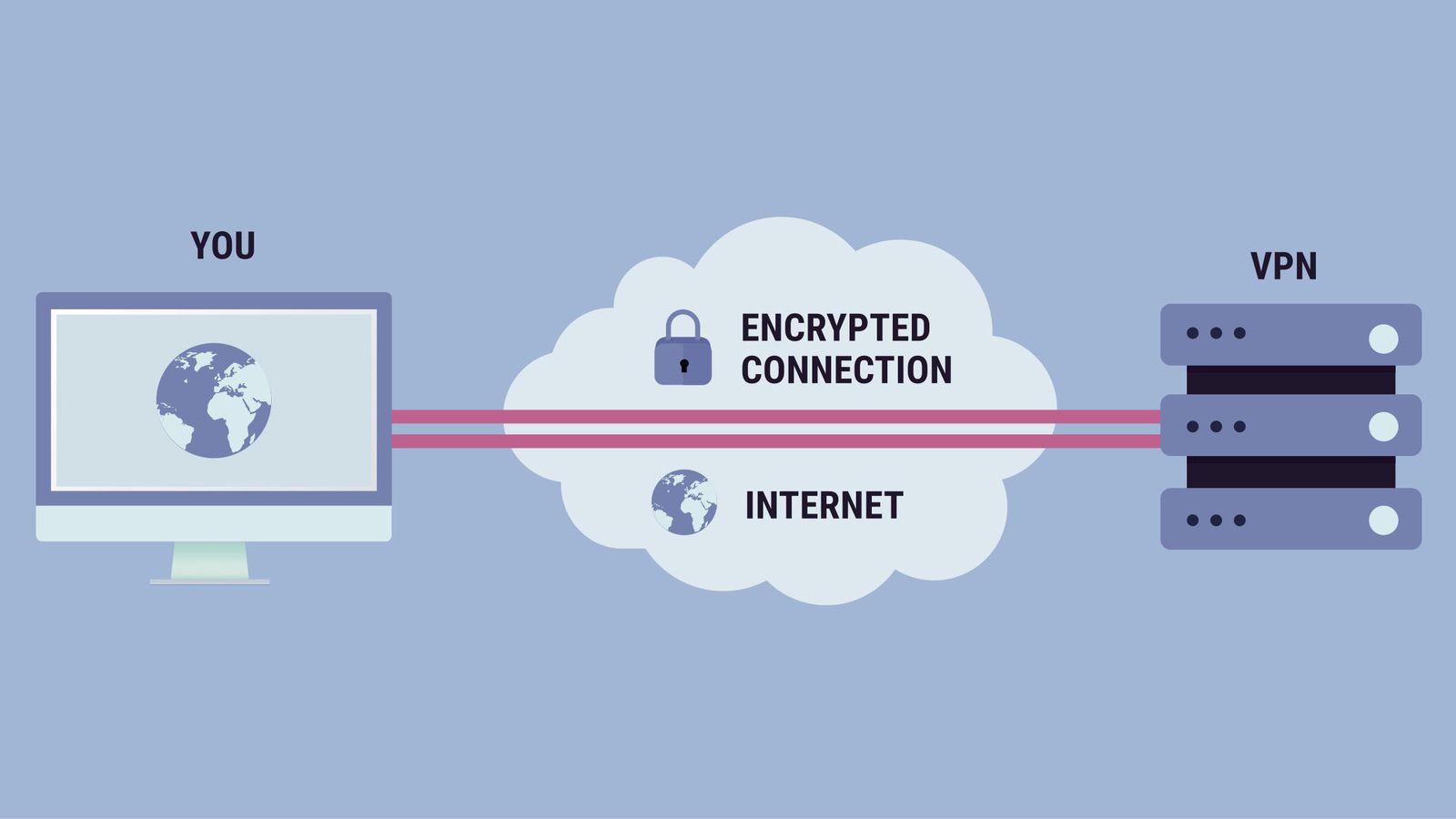

Виртуальная частная сеть или VPN является защищенной сетью между вашим компьютером и VPN-сервером в интернете. Весь сетевой трафик, который проходит через это соединение, зашифрован, поэтому только ваш компьютер и VPN-сервер знают, какой ресурс вы посещали и использовали.

Так как каждый бит данных шифруется, никто не сможет увидеть, какие сайты вы посещаете и какими сервисами пользуетесь. Это касается и вашего правительства, и вашего интернет-провайдера.

Плюсы и минусы виртуальных частных сетей

Перед тем, как использовать прокси сервер, учтите, что применение VPN дает много преимуществ:

Возможно, вам лучше использовать прокси сервер для локальных подключений. Так как виртуальные частные сети имеют некоторые недостатки:

Сравниваем преимущества и недостатки прокси-серверов и виртуальных частных сетей

Чтобы было проще сравнить все преимущества и недостатки использования прокси-серверов и VPN, мы создали специальную таблицу:

Когда использовать прокси-сервер, а когда VPN?

Пожалуйста, опубликуйте ваши мнения по текущей теме материала. Мы очень благодарим вас за ваши комментарии, подписки, дизлайки, отклики, лайки!

Пожалуйста, опубликуйте свои комментарии по текущей теме статьи. За комментарии, лайки, подписки, дизлайки, отклики низкий вам поклон!

Что такое VPN, Proxy, Tor? Разбор

Анонимность и конфиденциальность — это прекрасные понятия. Но в последнее время создается ощущение, что в сети оба понятия стили недостижимыми. Поэтому даже я, совсем не параноик периодически задумываюсь об инструментах, таких как VPN, Proxy и Tor. Вы наверняка слышали эти слова, а может быть даже регулярно пользуйтесь пользуетесь этими технологиями для сохранения анонимности, обхода блокировок, просмотра американского Netflix или банально для доступа к корпоративной сети.

Proxy

Среди троицы — VPN, Proxy, Tor — самая простая технология — это именно Proxy. С неё и начнём.

Proxy переводится с английского, как представитель, уполномоченный, посредник. Иными словами, прокси-сервер — это сервер-посредник.

Технология работает также просто как и звучит. Представьте, что ваш трафик в сети — это чемодан. Вы хотите доставить этот чемодан по определенному адресу, но не хотели бы делать это сами, раскрывая свое местоположение и имя. Поэтому вы нанимаете посредника, который сам доставит чемодан по нужному адресу не раскрывая вашу личность и настоящий адрес. Просто и удобно. Более того такие посредники достаточно многофункциональны и пригодятся не только для банального обеспечения конфиденциальности в сети:

Типы Proxy

Во-первых, сама по себе технология очень ограниченная. Прокси-серверы узкоспециализированы, поэтому на каждый тип интернет-соединения нужен свой тип прокси-сервера.

Например, для FTP-соединения (File Transfer Protocol) нужен FTP-прокси. Для HTTP и HTTPS также два отдельных HTTP- и HTTPS-прокси сервера.

Это серьёзное ограничение, поэтому еще есть отдельный тип прокси-серверов SOCKS-прокси.

Эта вариация протокола умеет работать с разными типами трафика. Но она работает медленнее, поэтому также подходит не для всех.

Безопасность Proxy

Но это половина беды. Все виды прокси объединяет главная, ключевая проблема — проблемы с безопасностью.

Потому как прокси-сервера дополнительно никак не шифруют трафик. То есть HTTP трафик вообще не будет никак шифроваться. А HTTPS будет зашифрован также как и при обычном интернет соединении: при помощи SSL-шифрования. А это огромная проблема. И чтобы представить масштаб трагедии, давайте вспомним аналогию с чемоданом.

Пользоваться прокси-сервером — это всё равно что передавать данные посреднику в чемодане без пароля. Делать такое можно только в случае если 100% доверяете посреднику. И конечно же стоит остерегаться бесплатных прокси-серверов с сомнительной репутацией. Ведь воспользоваться непроверенным бесплатным прокси, это все равно, что доверить доставить мешок бесплатному курьеру по объявлению на автобусной остановке.

Как же здорово, что во время блокировки Telegram мы все дружно пользовались проверенными надежными прокси. Так ведь?

Но есть технология, которая обладает большинством достоинств прокси и лишена большинства недостатков — это VPN или Virtual Private Network — виртуальная частная сеть.

Изначально эта технология задумывалась не как средство анонимизации трафика. Ее задачей было удаленно объединять компьютеры в единую сеть. Например, для доступа к локальной сети головного офиса из регионального филиала или из дома.

Принцип работы VPN похож на прокси. Трафик точно также, прежде чем попасть в интернет, сначала попадает на промежуточный сервер. Это с одной стороны позволяет вам, например, получить доступ к заблокированным ресурсам. Потому как для интернет провайдера, вы направляете запрос на VPN сервер, а не на запрещенный сайт.

С другой стороны, это позволяет вам сохранить анонимность, так как сайт, на который вы попали думает, что запрос пришел с IP-адреса VPN-сервера, а не вашего. Но прокси-серверы, делают по сути тоже самое, так в чем же тогда разница?

Ключевое отличие VPN от Proxy — это сквозное шифрование. Весь трафик проходящий через VPN-сервер защищен на всём пути от точки входа до точки выхода. А всё потому, что при включенном VPN между вашим устройством и VPN-сервером создается зашифрованный канал связи, который защищает все данные от хакерских атак.

Опять же если сравнивать с прокси, в первом случае мы передаем открытый чемодан с информацией посреднику, которого либо могут в любой момент обокрасть, либо он сам украдет данные. В случае VPN мы передаем данные по закрытому туннелю проникнуть в который крайне сложно. Более того VPN работает со всеми типами данных и шифрует вообще весь трафик со всех приложений, а не только трафик вашего браузера.

При этом в отличии от прокси, для работы VPN на вашем устройстве обязательно должен быть установлен VPN-клиент в виде отдельного приложения или расширения браузера.

Впрочем, поставить приложение для рядового пользователя куда проще, чем копаться в настройках прокси где-то в настройках браузера.

Бесплатные VPN-сервисы

Получается, что VPN во всем лучше прокси? Не всегда.

Дело в том, что не все VPN-сервисы одинаково полезны. Как и в случае с прокси, бесплатные VPN-сервисы не раз были пойманы в слежке за пользователями и продаже их данных.

Например, VPN-сервис Betternet, который насчитывал 38 миллионов пользователей использовал целых 14 библиотек для слежки за пользователями.

А сервис Hola продавал IP-адреса бесплатных пользователей злоумышленникам. То есть преступники могли использовать ваш IP-адрес для своих делишек.

SHADOWSOCKS

С другой стороны, не все прокси-сервисы плохие. Например, существует особый тип прокси, который называется Shadowsocks. По сути, это SOCKS-прокси на стероидах.

Тут есть и мощное шифрование, и скрытие трафика, и возможность обходить различные блокировки. Есть клиенты как для компьютера, так и для смартфона, позволяющие оставаться под защитой постоянно. А создана эта штука была нашим дружественным братским китайским народом с целью обхода великого китайского файерволла.

Отсюда и несколько приятных особенностей Shadowsocks. Например, для элегантного обхода блокировок, он умеет выборочно маскировать трафик. Вы сами выбираете что прятать, а что нет.

Например, находитесь вы в Китае и хотите проверь почту на Gmail, или свят-свят — посмотреть YouTube. Благодаря Shadowsocks, вы сможете сделать и это, и одновременно посещать сайты, доступные только из Китая.

В свою очередь, VPN-сервисы зашифровывают весь трафик, поэтому открыть сайты, доступные только в Китае, вы уже не сможете.

Но это не значит, что Shadowsocks лучше VPN. В отличие от VPN-сервисов, Shadowsocks не создан для защиты конфиденциальности и анонимности пользователя. При использовании Shadowsocks пакеты данных остаются без шифрования. Это сделано специально, чтобы ваши данные были больше похожи на обычный HTTPS-трафик и не вызывали подозрений. Поэтому Shadowsocks подходит только для обхода блокировок? но никак не для безопасности или подключения к корпоративной сети. В этом плане VPN — вне конкуренции. С поправкой на то, что пользоваться нужно только проверенными сервисами с хорошей репутацией.

И, наконец, самый хардкорный способ анонимизации в сети — Tor. Что это и правда ли, что Tor такой безопасный?

Tor расшифровывается как The Onion Router и он использует так называемую луковую маршрутизацию. Твои данные — это сердцевина луковицы, а их защита — слои вокруг. Что это значит?

Для анонимизации Tor, также как прокси и VPN, пропускает трафик через промежуточные серверы. Но Только в случае с Tor их не один, а три, и называется они узлами.

А вот теперь смотрите, ваш трафик проходит через три узла:

Во-первых, чтобы скрыть ваш IP-адрес. Каждый узел знает IP-адрес только узла, который стоит в цепочке перед. Поэтому пока ваш трафик дойдет до третьего узла, исходный IP потеяется.

Во-вторых, ваш трафик обернут в три слоя защиты. Поэтому первый и второй узел не видят вашего трафика, они только снимают слои защиты как, как кожуру с луковицы, а вот достает сердцевину и отправляет запрос в интернет только третий выходной узел.

Эти узлы разворачивают сами пользователи сети на своих компах. Чем больше пользователей, тем безопасней и тем быстрее работает сеть.

А доступ к сети осуществляется через специальный браузер Tor Browser, основанный на Firefox. Его улучшили дополнениями, запрещающими сайтам следить за тобой. Например браузер умеет отличать все скрипты на сайтах, фактически запрещая собирать любые данные пользователя, или заставляет сайты принудительно использовать шифрование. Звучит очень безопасно, но на практике, это не так.

Во-первых, Tor очень не любят правоохранительные органы, а сам факт использования Tor легко отследить. Поэтому, просто используя Tor Browser, вы уже можете привлечь лишнее внимание. Иными словами лучше использовать Tor в связке с VPN.

Во-вторых, владельцы выходных узлов очень рискуют. Ведь именно они несут ответственность за все действия, которые совершают пользователи сети.

В-третьих, те же владельцы выходных узлов видят весь ваш трафик, а значит они могут отследить вас по косвенным признакам. Именно поэтому выходные узлы больше всего любят создавать сотрудники правоохранительных органов.

Более того, из-за многослойного шифрования сеть Tor работает очень медленно, половина сайтов прост отказывается корректно работать через Tor Browser.

Итоги

Что в сухом остатке? Если вы беспокоитесь за свою безопасность в сети, то самым оптимальным способом защиты будет VPN. Но не забывайте, что использовать надо только надежные VPN-сервисы с хорошей репутацией. Часто информацию о надёжности того или иного сервиса можно найти в интернете, в специальных статьях. Также помните, что хороший VPN может стоить денег, вернее его создатели могут брать за его использования какую-либо сумму. Ведь бесплатный сыр бывает только в мышеловке.

Tun2Socks: прокси-сервер в качестве шлюза, или VPN через прокси

В бытовом случае в сетевых настройках вашего компьютера указан шлюз по умолчанию. Чаще всего устройство, являющееся шлюзом, называют «роутер» или «маршрутизатор» — через него идут все запросы на IP-адреса, которые не входят в вашу локальную сеть. Прокси-сервер (от англ. «уполномоченный» или «доверенный») также выступает посредником между вами и целевым сетевым ресурсом, но не является шлюзом по умолчанию, то есть для его использования в приложении нужно явно указать соответствующие параметры. Самый простой пример — доступ в сети I2P или Tor. Всю внутреннюю логику этих сетей обеспечивает отдельное приложение, которое предоставляет пользователю прокси-интерфейс для подключения. Указав нужный прокси в настройках веб-браузера, мы можем посещать сайты с доменными именами «.i2p» и «.onion», о которых обычный маршрутизатор даже не догадывается. Также прокси-сервисы набирают популярность для обхода блокировок: прописал в настройках браузера какой-нибудь прокси из либеральной страны и открываешь любые сайты, не зная духоскрепного маразма.

Современные прокси-серверы имеют исчерпывающий функционал для контроля и мониторинга трафика — хорошее решение для офисов и государственных учреждений, в которых нужно огородить работников от нежелательных ресурсов, а также предоставлять доступ в интернет с дополнительной авторизацией и различной пропускной способностью канала для разных пользователей.

Какой бы сценарий использования прокси у вас ни был, использовать шлюз по умолчанию в большинстве случаев удобнее. Хотя бы потому, что некоторые приложения не умеют работать через прокси.

Tun2Socks

Tun2Socks — свободный кроссплатформенный проект (GPL-3.0), написанный на Golang. Костяк команды разработчиков составляют китайцы. Приложение не имеет графической оболочки и конфигурируется незамысловатыми параметрами при запуске. Название Tun2Socks (Tunnel to SOCKS) трактуется как «туннель через SOCKS-прокси». Почему именно SOCKS, когда есть HTTP-прокси? Ответ прост: работать через HTTP-прокси Tun2Socks тоже умеет, но протокол HTTP не поддерживает передачу UDP-трафика. Через UDP идет большинство информации, доставка которой требует максимальной скорости (аудио- и видеозвонки, онлайн игры, а также DNS-запросы, разрешающие человекочитаемые имена сетевых ресурсов в IP-адреса). Поэтому поддержку UDP нельзя недооценивать.

Суть работы Tun2Socks сводится к созданию виртуального сетевого адаптера, который операционная система будет воспринимать как обычный сетевой интерфейс. Вся информация, пришедшая на такой виртуальный адаптер, фактически будет передана внутрь Tun2Socks, который обеспечит необходимую логику дальнейшей передачи информации на прокси-сервер.

Всё может показаться ясным с первого взгляда только бывалому админу, либо тому, кто ничего на самом деле не понял. При практическом знакомстве с Tun2Socks встает вопрос: если в системе создастся виртуальный сетевой адаптер, то как он станет шлюзом по умолчанию и нужно ли вручную задавать ему адрес. На помощь приходит документация.

Дублировать здесь официальное описание проекта и всю документацию не имеет смысла, поэтому перейдем к сути — к практической конфигурации шлюза с пояснением каждого шага.

Windows

После загрузки распакуйте архив в любое удобное место.

Tun2Socks запускается с передаваемыми значениями через командную строку (команды, приведенные ниже, должны быть выполнены с правами администратора). Команда для простого запуска имеет следующий вид:

tun2socks-windows-amd64.exe является именем исполняемого файла Tun2Socks;

-device tun://gatewaytun определяет название нового виртуального сетевого интерфейса (gatewaytun);

-proxy socks5://10.10.100.1:1080 сообщает протокол (в моем случае это SOCKS5) и адрес прокси-сервера.

Этого достаточно, чтобы создать в системе новый сетевой интерфейс, но работать, как нам хочется, он пока что не будет. Для этого необходимо вручную присвоить новому сетевому интерфейсу IP-адрес и объяснить операционной системе, что он является шлюзом.

Присвоить интерфейсу IP-адрес и указать маску подсети можно через стандартный графический интерфейс Windows, но воспользуемся благами командной строки:

Теперь нужно сообщить операционной системе новый интерфейс в качестве шлюза:

Внимание! Если прокси-сервер находится не в локальной сети с той же подсетью, что и один из сетевых интерфейсов вашего компьютера, т.е. обращение к прокси-серверу осуществляется через уже существующий шлюз, необходимо оставить доступ к прокси-серверу в прежнем виде, иначе приведенная конфигурация работать не будет — согласитесь, что попытка подключения к прокси-серверу через сам же прокси-сервер является абсурдом. На практике это означает, что для подключения к прокси-серверу нужно добавить еще один маршрут:

При домашнем использовании, когда нет никаких локальных подсетей, и всё, что требуется, это подключение к прокси-серверу через интернет-провайдера, приведенная выше команда заменяется этой:

11.11.11.11 — адрес прокси-сервера в интернете;

255.255.255.255 — маска, означающая, что в правило входит только адрес прокси-сервера;

10.10.5.25 — адрес шлюза в локальной сети, который вам предоставляет интернет-провайдер.

Если вы используете не HTTP-, а SOCKS-прокси (который поддерживает UDP), в настройках виртуального сетевого интерфейса можно указать адрес DNS-сервера, через который мы хотим резолвить доменные имена. Это возможно сделать как через графический интерфейс Windows, так и через командную строку:

В примере адрес 1.1.1.1 является адресом DNS-сервера.

В итоге получается следующий набор команд:

Большинству пользователей ручное выполнение всех команд может показать неудобным. Такие люди могут поэкспериментировать с автоматизированными сценариями (батниками). Например, вписать все нужные команды в какой-нибудь start.bat и добавить его в автозагрузку. В батниках и правах доступа Windows я не силён. В напутствие лишь замечу, что все команды должны быть исполнены с правами администратора. Возможно, кто-то поделится красивым скриптом в комментариях.

Linux

Пользователи GNU/Linux (и других *nix-систем) в своем большинстве являются более компетентными в вопросах командной строки и системных настроек, поэтому местами пояснения будут более скудные (тем более, что суть происходящего уже подробно описана чуть выше). Практическая инструкция дана на примере Debian.

Все приведенные ниже команды нужно выполнять с правами суперпользователя.

Команда запуска выглядит следующим образом:

-device tun://gatewaytun определяет название нового виртуального сетевого интерфейса (gatewaytun);

-proxy socks5://10.10.100.1:1080 сообщает протокол (в моем случае это SOCKS5) и адрес прокси-сервера.

После запуска Tun2Socks в системе создается новый сетевой интерфейс с заданным именем. Теперь необходимо откорректировать правила маршрутизации:

Файл сервиса, который ляжет в /etc/systemd/system/tun2socks.service :

Указываем в /etc/network/interfaces параметры интерфейса и дополнительные инструкции для исполнения после его включения. Строки добавляются в конец файла:

Теперь, когда всё готово, запускать и отключать шлюз можно двумя простыми командами:

Если Tun2Socks нужен на постоянной основе, созданную службу можно добавить в автозагрузку:

Послесловие

Мотивом для статьи послужило отсутствие адекватной поисковой выдачи по запросам вроде «шлюз через прокси», «как пустить весь трафик через прокси» и тому подобные. Полагаю, материал будет полезен самой широкой аудитории.

С автоматизацией на Windows долго, честно говоря, не разбирался. Из коробки не завелось и — пусть отдыхает. Не люблю я винду, простите. Да и как любить ее, если для исполнения команды из bat-файла с правами администратора нужно создать ярлык этого батника и поставить в нем галочку «Запускать с правами администратора». Ярлык и галочка, Карл! Да и более того, команда добавления маршрута все равно не хотела отрабатывать.

VPN, прокси. Защита конфиденциальных данных и анонимность в Интернете

Обычно подключение между браузером и веб-сайтом проходит из браузера на компьютер, от компьютера до беспроводной сети или домашней сети, от вашей домашней сети до вашего Интернет-провайдера, от провайдера к национальному Интернет-оператору, от национального оператора к национальному оператору хостера веб-сайта, от национального оператора хостера к хостинг-провайдеру и, наконец, от хостинг-провайдера к сайту.

Слишком много шагов! На самом деле трафик может проходить и через другие страны, в зависимости от вашего фактического расположения.

Небезопасные подключения

При небезопасном подключении любой, кто контролирует или разделяет какую-либо часть подключения получает возможность просмотреть отправляемые данные: другой пользователь компьютера, домашней сети, ваш Интернет-провайдер, операторы различных сегментов Интернета, ваше правительство или правительства других государств, через которые проходит ваш трафик, а также хостинг-провайдер или владелец сайта на том же хосте.

Безопасные подключения

Когда веб-сайт предлагает безопасное подключение (использует протокол HTTPS с действительным сертификатом и полноценным шифрованием), то отправляемые по подключению данные могут быть видимыми только для браузера и веб-сайта.

Звучит несложно, а как на самом деле? Здесь есть нюансы. Чтобы установить соединение, браузер должен обнаружить IP-адрес сайта, используя службу DNS, которая обычно предоставляется Интернет-провайдером. Это означает, что при наблюдении за подключением можно увидеть домен в DNS запросе и раскрыть целевой URL-адрес, даже если отправляемые данные являются невидимыми.

Даже если вы используете безопасную DNS-службу, то при наблюдении за подключением можно увидеть целевой IP-адрес и использовать обратный запрос DNS с целью выявления посещаемого сайта.

VPN службы

Использование VPN при веб-серфинге позволяет решить две основные задачи:

VPN сервисы предоставляет возможность безопасного подключения вашего ПК к другой сети, например, к рабочей сети вашего работодателя. Когда компьютер пытается отправить данные по сети, служба VPN на вашем компьютере шифрует данные, передает их через Интернет на целевой VPN-сервер, который находится в сети, к которой вы хотите подключиться. Он расшифровывает сетевой трафик и отправляет его по сети назначения, как если бы ваш компьютер сделал это сам. Сетевые ответы отправляются обратно на компьютер аналогичным образом.

Любой, кто отслеживает другую часть соединения по пути, не может видеть отправляемые данные и информацию о том, к какому компьютеру в целевой сети вы подключались.

Прокси-серверы

Прокси обеспечивает повышенный уровень конфиденциальности, не позволяя веб-сайту видеть ваш IP-адрес, но многие прокси на самом деле отправляют ваш IP-адрес сайту используя заголовок X-Forwarded-For. В конце концов, владельцы прокси не хотят нести ответственность, если вы запланируете провести атаку на веб-сайт. В этом случае владельцы веб-сайтов узнают IP-адрес источника атаки.

Большинство так называемых HTTPS-прокси также могут направлять безопасные подключения напрямую на веб-сайт без изменений, потому что они не могут расшифровывать трафик без сертификатов сайта. Это позволяет использовать HTTPS-сайты через прокси-сервер.

Прокси-сервер также может попытаться расшифровать подключения, но для этого он должен предоставить поддельный сертификат [свой собственный корневой сертификат] браузеру, который будет воспринят браузером как ненадежный. Появится сообщение об ошибке, чтобы защитить пользователя от перехвата данных. Этот метод иногда используется для отладки веб-сайтов, и при этом проверяемому лицу необходимо принять сертификат прокси. Кроме того, он иногда применяется в антивирусах для того, чтобы они могли сканировать соединение.

Защищенные веб-прокси

Анонимные прокси-серверы

Это также означает, что, если пользователь использует прокси для запуска атаки, обвинения будут предъявляться службе прокси. Чтобы этого избежать, владельцы прокси-сервера могут принудительно дросселировать соединения или требовать входа в систему, а также будут вести журналы соединений, чтобы можно было привлечь к ответственности истинного виновника. В этом случае все усилия по повышению уровня конфиденциальности сводятся на нет.

На что обратить внимание при выборе VPN

Другими словами, VPN не используется как настоящая частная виртуальная сеть, а используется как прокси-сервер. Между вашим браузером и VPN сервером действительно устанавливается безопасное подключение, но затем трафик покидает сеть VPN-сервера и возвращается в Интернет, чтобы подключиться к целевому веб-ресурсу. Соединение с веб-сайтом остается небезопасным (или безопасным, если сайт использует HTTPS). Соединение все еще может быть перехвачено во время второй половины пути.

Кроме того, безопасные (HTTPS) соединения предлагают больше защитных возможностей, чем только шифрование данных. HTTPS гарантирует то, что соединение идет на сайт, которому принадлежит доверенный сертификат. Это доказывает, что никто не перехватил соединение и не представил поддельную копию веб-сайта. VPN не может превратить небезопасное соединение в безопасное. Без использования сертификатов даже полностью зашифрованное соединение не является безопасным.

Усиление конфиденциальности

Теоретически, “VPN в виде прокси” не нужно быть анонимными, но на практике почти всех из подобных служб таковыми являются.

Самая большая разница между защищенными веб-прокси и “VPN в виде прокси” заключается в том, что VPN может захватывать весь соответствующий трафик, а не только трафик, инициированный браузером. VPN также может захватывать DNS, OCSP, CRL и любой другой случайный трафик, создаваемый браузером, который может быть связан с подключением к веб-сайту. В некоторых случаях браузер может уменьшить количество этих данных при использовании защищенного веб-прокси, например, сделав свои собственные DNS-запросы, но есть и исключения. В любом случае сервисы “VPN в виде прокси” лучше, чем защищенный веб-прокси, претендующий на роль VPN.

VPN в браузере

Если браузер предлагает встроенную функцию VPN или расширение, которое предлагает VPN для отдельного приложения, то это характерный признак того, что вместо VPN вы столкнетесь с анонимным защищенным веб-прокси. В этом нет ничего плохого, но это значит, что могут существовать определенные ограничения, которые мешают захватить весь трафик, связанный с соединением. Встроенный в браузер VPN может не захватывать весь DNS-трафик и не может принимать проверки отзыва сертификатов, сделанные системой. В итоге хотя браузерный VPN может скрыть большую часть трафика, некоторые данные все равно будут проходить вне прокси, и в случае мониторинга сети постороннее лицо может получить доступ к информации о посещаемых сайтах.

В этом случае “VPN в виде прокси” сработает намного лучше, поскольку подобная служба захватывает весь трафик с компьютера.

Полезные советы: