Как зашифровать трафик без vpn

Краткий справочник анонима. Виды шифрования и защиты трафика, выбор софта

Содержание статьи

Справочник анонима

Статьи из этого цикла публикуются бесплатно и доступны всем. Мы убеждены, что каждый имеет право на базовые знания о защите своих данных.

Другие статьи цикла:

Если для тебя эти материалы тривиальны — отлично! Но ты сделаешь доброе дело, отправив ссылку на них своим друзьям, знакомым и родственникам, менее подкованным в технических вопросах.

Прокси-серверы

Прокси-серверы — самый доступный способ анонимизировать трафик: они дешевы и широко распространены. Их принцип работы очень прост: прокси — это почтальон, который доставляет конверты с письмами вместо тебя, аккуратно стирая имя отправителя, и возвращает ответ лично тебе в руки.

Изначально эта технология была призвана защищать внутренние корпоративные сети от остального интернета (сотрудники получали доступ из внутренней сети в интернет через шлюз), но стала исторически первым способом анонимизировать трафик.

Xakep #242. Фаззинг

Работая через прокси, компьютер все свои запросы перенаправляет через посредника (прокси-сервер), и уже посредник, представляясь твоим компьютером, запрашивает данные у сайтов. Прокси-серверы узкоспециализированы, поэтому на каждый тип интернет-соединения имеется свой тип прокси. Например, для FTP (File Transfer Protocol) есть FTP-прокси. Подробно мы разберем три типа прокси-серверов.

HTTP и HTTPS могут работать только с запросами HTTP, а вся разница между ними в том, что HTTPS шифрует передаваемые данные, а HTTP — нет. Поэтому прокси HTTP не рекомендуются к пользованию, они могут лишь менять адрес IP, а данные защитить они неспособны. Также будь осторожен с выбором самого прокси-сервера, так как некоторые не только не защитят твои данные, но и могут раскрыть личность.

Обращай внимание на тип сервера — transparent proxy или anonymous proxy. Первые не будут скрывать твою личность!

Использовать такой прокси несложно: найди в интернете или создай сервер, которому сможешь доверять, и, открыв настройки браузера (доступ к сети), введи данные.

Тип SOCKS применяется в тех приложениях, которые либо не используют HTTP и HTTPS, либо не имеют встроенной поддержки прокси-серверов. В отличие от предыдущего типа, этот априори не будет публиковать твой IP, поэтому об анонимности можно не беспокоиться. Однако SOCKS сам по себе не предоставляет никакого шифрования, это лишь транспортный протокол. Чтобы применять его, есть, например, утилита Shadowsocks.

SOCKS4 и SOCKS5 — это разные версии серверов. Убедительно рекомендую использовать пятую версию, так как она имеет много возможностей и более безопасна. Например, поддерживает использование логина и пароля, запросы DNS. А лучше даже использовать Shadowsocks — это SOCKS5 на стероидах. Тут есть и мощное шифрование, и скрытие трафика, и возможность обходить различные блокировки. Есть клиенты как для компьютера, так и для смартфона, позволяющие оставаться под защитой постоянно.

Чтобы начать использовать SOCKS в привычных программах, не нужно ничего особенного. В Firefox и µTorrent эта функция встроена и доступна в настройках. Для Google Chrome есть расширение Proxy Helper. Можно воспользоваться универсальными программами вроде SocksCap или ProxyCap.

Список множества бесплатных HTTP, HTTPS и SOCKS прокси-серверов можно найти либо с помощью поиска, либо в Википедии.

VPN (Virtual Private Network — виртуальная частная сеть) также изначально не задумывалась как средство защиты и анонимизации трафика. Ее задачей было объединить компьютеры в единую сеть, даже если они находятся за множество километров друг от друга. Ключевой особенностью стало то, что соединения VPN всегда защищались шифрованием, так как использовались в корпорациях и позволяли подключать несколько филиалов к головному офису.

VPN имеет два режима: объединение двух локальных сетей между собой через интернет и подключение отдельного компьютера к удаленной локальной сети (удаленный доступ). Последний и послужил основой для некоммерческого, персонального варианта. Защита данных в соединении VPN предоставляется двумя техниками, которые зачастую используются вместе:

Более новый способ создания соединения — еще один протокол, построенный поверх PPP, — L2TP (Layer 2 Tunneling Protocol). Цель этого протокола — не столько защитить соединение, сколько полностью регламентировать процесс сообщения компьютеров в сети. Данный протокол, кроме создания соединений VPN, также используется, например, для подключения банкоматов к офисам банков, что служит некоторой гарантией. Хотя и стоит учесть, что собственного шифрования у L2TP нет.

L2TP не защищает сами данные, передаваемые в его рамках. Для этого обычно используется протокол IPsec (IP security). Он призван защищать содержимое пакетов IP и благодаря этому может шифровать любые виды соединений. Для VPN из двух возможных режимов используется лишь туннельный, защищающий не только данные передаваемого пакета в сети, но и его заголовки. Благодаря этому со стороны не будет видно, кто отправитель данных.

IKE и IKEv2 (Internet Key Exchange) — строгие алгоритмы шифрования и защиты данных, передаваемых по информационному каналу. Используется исключительно с IPsec, так как является его защитным слоем — именно благодаря IKE данные в соединении остаются под замком. В общем-то, эти алгоритмы и послужили основой для развития всех современных средств и утилит создания соединений VPN, но настало время поговорить о том, что и из чего выбирать.

С распространением SSL и TLS протокол PPP был расширен до SSTP (Secure Socket Tunneling Protocol) и в таком виде работает не через открытое соединение, а по SSL. Это гарантирует надежное шифрование и защиту от потери пакетов. Но стоит учитывать, что SSTP был разработан в Microsoft, а Microsoft сотрудничает с правительствами, поэтому доверять SSTP можно только с учетом этого.

OpenVPN — самое популярное решение для создания защищенного соединения. Этот протокол открыт и предоставляет самую серьезную защиту, поэтому ему можно доверять. Настройка соединения вряд ли займет больше пары минут.

SoftEther — мультиклиент для работы как с описанными выше протоколами, включая OpenVPN, так и со своим собственным, не менее безопасным, чем OpenVPN.

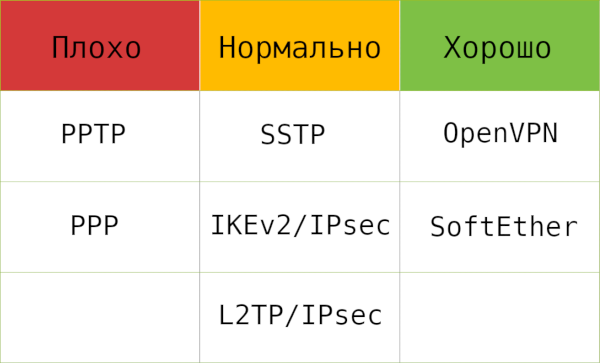

В таблице ниже — небольшое резюме по этим решениям.

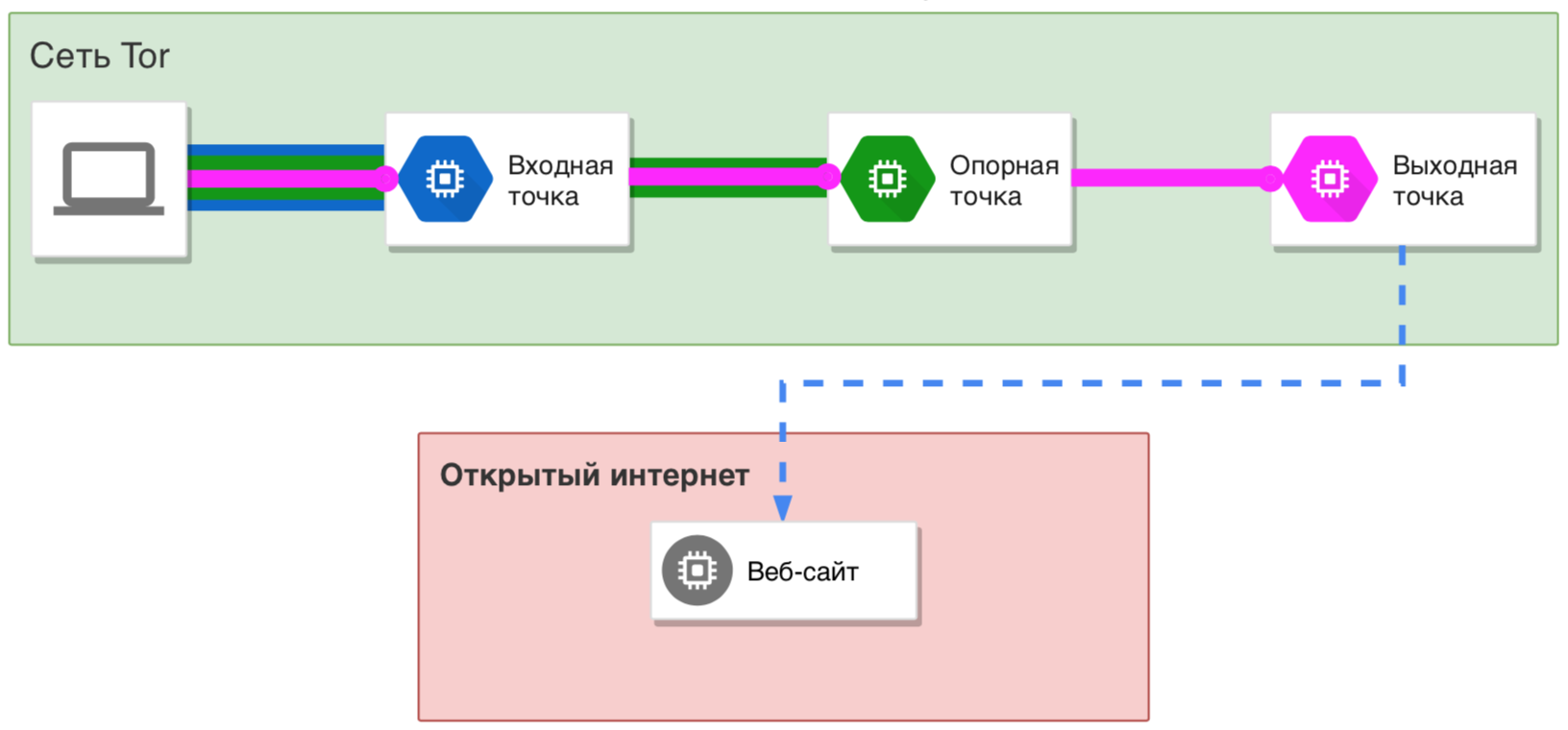

Tor (The Onion Router) — одно из лучших средств для обеспечения анонимности в Сети. Схема работы подразумевает трехкратную защиту данных и анонимизацию трафика.

Как описано в самом названии, Tor использует так называемую луковую маршрутизацию: твои данные — это сердцевина лука, а их защита — слои вокруг. Так, каждый из промежуточных серверов Tor снимает свой слой защиты, и только третий, последний из них, достает сердцевину и отправляет запрос в интернет.

Работу всей системы обеспечивают тысячи энтузиастов по всему миру, борющиеся за права человека и приватность. Благодаря этому для каждого отдельного сайта строится собственная цепочка промежуточных серверов Tor, что дает полную защиту: каждый сайт — новая личность.

Большой плюс Tor — стабильность работы и большая забота об анонимности: благодаря усердиям многих специалистов он работает даже в Китае, стране, которая широко известна своим строжайшим подходом к блокировкам и наказаниями за их обход.

Для упрощения жизни пользователям разработчики создали Tor Browser, основанный на Firefox, и улучшили его дополнениями, запрещающими сайтам следить за тобой. Например, HTTPS Everywhere заставляет веб-сайты использовать шифрование, а NoScript отключает выполнение скриптов на странице, фактически запрещая собирать любые данные пользователя.

Скачать Tor, как и прилагающийся к нему браузер, можно на официальном сайте проекта Tor Project.

К сожалению, все эти средства могут оказаться бесполезными, если твой провайдер начал блокировки с применением DPI (Deep Packet Inspection) — системы глубокого анализа сетевого трафика. Цель DPI — отбрасывать все, что не похоже на работу обычного человека за обычным компьютером, то есть блокировать любую подозрительную активность. А все способы анонимизации трафика априори подозрительны, поэтому программы зачастую дают сбои или в принципе отказываются работать.

Но и с этим можно бороться. Почти для каждой из описанных возможностей защищать канал связи есть надстройки, помогающие обходить зоркое око анализаторов DPI. Например, Shadowsocks имеет встроенную защиту от DPI и притворяется, что выполняет обычное подключение к удаленному серверу.

OpenVPN сам по себе легко различим, но stunnel позволяет также обойти анализ пакетов. Stunnel маскирует канал VPN под соединение SSL, которое с виду безобидно: это может быть и простой браузер, который обращается к сайту по HTTPS. Благодаря этому заблокировать такой туннель непросто. Если перестараться, можно заблокировать вообще все.

Обходить DPI также помогает tls-crypt, режим, введенный в версии OpenVPN 2.4, который шифрует трафик VPN.

Создатели Tor Browser специально работают над обходом средств анализа DPI. При подключении к сети Tor можно воспользоваться транспортом-прослойкой, которая обеспечивает беспрепятственное подключение к первому серверу защищенной сети. Этот транспорт можно либо выбрать из списка (это общедоступные серверы), либо получить персональный на официальном сайте Tor Bridges.

Лучше всего себя показывает obfs4 — это обфускатор, перемешивающий передаваемые данные так, что в сети их нельзя определить. DPI обычно пропускает такие пакеты, поскольку не может предположить, что находится внутри.

Еще есть несколько программ, которые пытаются тем или иным способом обмануть анализ пакетов, например разбивая их на мелкие части или меняя заголовки. В их числе GoodbyeDPI или Green Tunnel с простым графическим интерфейсом — они не скрывают ни IP, ни данные, но обходят блокировку.

Кардинальным решением можно считать проект Streisand, его русское описание есть на GitHub. Это палочка-выручалочка в мире безопасности данных. Эта утилита всего за несколько минут развертывает и настраивает на удаленном сервере сразу несколько сервисов для защиты данных, а также дает подробную инструкцию по ним.

Для сохранения нашей с тобой интернет-безопасности и анонимности придумано множество технологий самого разного уровня. Часть из них проверена временем, другая помогает против новейших методов цензуры. Благодаря этому мы еще можем оставаться невидимыми, нужно лишь не забывать пользоваться этой возможностью.

Шифрование трафика. Как зашифровать свое интернет-соединение.

Шифрование трафика звучит круто, но как именно это делается? И какие преимущества это дает?

Предлагаем вашему вниманию развернутую статью о том, как лучше всего шифровать свое интернет-соединение. Не волнуйтесь, это займет не более 9 минут.

Что такое шифрование?

Проще говоря, шифрование — это процесс превращения данных из читаемого формата в нечитаемый. В целом, речь идет о применении ключа шифрования для защиты данных. Только тот, у кого есть этот ключ (или специальный ключ расшифровки), может прочитать эти данные.

«Нечитаемый формат» – определение довольно расплывчатое, но вы можете воспользоваться этим инструментом, чтобы получить представление о том, как все устроено.

В нашем случае мы использовали шифр AES-256 для шифрования сообщения «Привет, ребята!». А это используемый нами ключ шифрования: “fgj5kig0813sfdfewbasd3453gafvafg.” Зашифровано сообщение выглядит следующим образом: “bTFR+qKhkQt2djukrfX+Zw==.”

Любой, кто попытается отследить содержимое этого сообщения, будет видеть только зашифрованный формат. Только тот, у кого есть оригинальный ключ шифрования или другой ключ специальный для расшифровки, сможет увидеть исходное сообщение «Привет, ребята!».

Можно ли взломать шифрование?

Если вы используете устаревший шифр (например, Blowfish) с небольшой длиной ключа (64 бита, например), то его можно будет взломать при помощи пресловутого брутфорса.

Но если вы придерживаетесь современных шифров, таких как AES, и больших размеров ключей (128 бит и выше), то вы в безопасности. Если Тяньхэ-2, или четвертый самый быстрый суперкомпьютер в мире, попытается взломать сообщение, зашифрованное с помощью AES-256, это займет около 9,63×1052 лет (1052 в этом случае 1 с 52 нулями, то есть в девятой степени).

Конечно, по мере того, как суперкомпьютеры становятся все более совершенными, в будущем они смогут быстрее взламывать современные шифры. Но, в то же время и шифрование станет более продвинутым, поэтому пока что нельзя спрогнозировать, когда шифры будут взломаны.

Зачем шифровать трафик?

Есть ли смысл вообще беспокоиться об этом?

Определённо. На самом деле, есть много причин, почему необходимо сделать интернет-трафик нечитаемым:

«Но я уже использую зашифрованный WiFi, так что все в порядке, верно?»

Не совсем. Если вы загуглите информацию о том, как зашифровать интернет-соединение, то увидите, что во многих статьях рекомендуют использовать зашифрованные сети (то есть те, для доступа к которым требуется пароль).

Но вот в чем проблема – большинство сетей для шифрования используют WPA2. К сожалению, этот стандарт безопасности не так уж хорош и имеет серьезные уязвимости. Вы можете найти много информации, согласно которой есть как минимум несколько способов взломать пароли WPA2 (здесь, здесь и здесь).

Новый стандарт шифрования WPA3 должен исправить эти проблемы, но даже он не без изъяна.

Кроме того, есть еще одна проблема: некоторым сетям может и требуется пароль для использования, но они могут быть защищены устаревшим шифрованием, вроде WEP и WPA.

В общем, тот факт, что вы используете зашифрованный WiFi, вовсе не означает, что ваши данные в безопасности.

Как зашифровать подключение к Интернету

Основываясь на наших исследованиях, у вас есть шесть опций. Необязательно использовать все из них, но если вы действительно хотите убедиться в безопасности своего трафика, стоит попробовать их все одновременно:

1. Посещайте только сайты с протоколом HTTPS

HTTPS сейчас является своего рода стандартом, и некоторые браузеры даже не позволяют открывать сайты на протоколе HTTP. И не без причины! HTTP означает, что веб-сайт не шифрует ваши запросы на подключение и ответы. Так что любой может шпионить за вами.

Если вы смотрите HTTP-сайты исключительно для мемов и анекдотов, то это не так страшно. Но если вы используете его для оплаты или ввода личной информации, все очень плохо, так как каждый может видеть эти данные.

Поэтому, если вы действительно хотите защитить подключение к интернету, мы настоятельно рекомендуем избегать HTTP-сайтов. Просматривайте только HTTPS-сайты, так как они автоматически шифруют ваш трафик.

2. Используйте HTTPS Everywhere

HTTPS Everywhere — это расширение для браузеров Opera, Chrome, Firefox, Tor и Brave, которое автоматически перенаправляет все HTTP-ссылки на страницы HTTPS, если имеется такая техническая возможность. Это очень удобно, поскольку некоторые крупные веб-сайты все еще не используют HTTPS.

Конечно, HTTPS Everywhere не поможет вам, если сайт просто-напросто не поддерживает HTTPS. Но все же это хорошая мера безопасности.

Наконец, подумайте о том, чтобы использовать uMatrix и uBlock Origin. Они не шифруют ваше соединение, но могут блокировать вредоносные скрипты и рекламу. Это может пригодится, если вы каким-то образом оказались на подозрительном HTTP-сайте.

3. Используйте мессенджеры только со сквозным шифрованием

Когда вы хотите написать кому-то сообщение, вы просто печатаете текст в смартфоне и отправляете его, верно? Либо вы делаете это через Facebook Messenger и похожие приложения.

Эти методы удобны, конечно, однако они не очень приватные. Текстовые сообщения могут быть прочитаны или может произойти утечка данных, если компания, обрабатывающая их, не использует шифрование для их защиты. Кроме того, Facebook Messenger не предлагает сквозного шифрования по умолчанию. То есть компания может следить за вашими разговорами с друзьями.

И это ещё не всё. Рассмотрим тот факт, что АНБ, как известно, собирает миллионы текстовых сообщений, а такие компании, как Apple, Facebook и Skype, являются частью их программы массовой слежки (PRISM).

Конечно, вы можете использовать сквозное шифрование с Facebook Messenger, если включить функцию Secret Conversation. Но здесь есть проблемка – это не позволит вам шифровать групповые сообщения, GIF-файлы, платежи или голосовые и видеозвонки. И еще раз: Facebook является частью программы слежки АНБ. Стали бы вы доверять конфиденциальную информацию такой компании?

Если вы действительно хотите защитить свои соединения, вам нужно приложение, у которого не будет никаких изъянов в этом плане. Вот несколько рекомендаций:

Давайте также рассмотрим ещё одно зашифрованное приложение для обмена сообщениями, которое многие рекомендуют:

Мы не говорим, что вам вообще не следует использовать WhatsApp. Но если вы это сделаете, общайтесь осторожно.

4. Использовать DNS поверх HTTPS

DNS расшифровывается как Domain Name System или «система доменных имён». Ее роль заключается в преобразовании IP-адресов в читаемые названия веб-сайтов и наоборот.

Если вы хотите подключиться к веб-сайту по названию, ваш браузер отправит DNS-запрос на DNS-сервер вашего провайдера, чтобы получить IP-адрес сайта.

Всё это хорошо, но есть проблемка: DNS-запросы, как правило, не шифруются. Это открывает перед вами множество рисков — атаки MITM, слежка провайдера и фильтрация DNS.

Эту проблему как раз исправляет DNS поверх HTTPS Он использует HTTPS для шифрования ваших запросов, что делает ваше подключение к интернету безопаснее.

Как использовать DNS поверх HTTPS?

На самом деле, это не так сложно, поскольку большинство браузеров уже поддерживают эту технологию. Также предлагаем вашему вниманию руководство о том, как это сделать. Если вы хотите использовать DNS поверх HTTPS не только в браузере, попробуйте 1.1.1.1 (на сайте представлены руководства). Это намного быстрее, чем пользоваться OpenDNS или Google Public DNS.

5. Использовать VPN

VPN является одним из самых простых способов для полного шифрования вашего интернет-соединения. Это онлайн-сервис, который скрывает ваш IP-адрес и шифрует весь ваш веб-трафик. Давайте узнаем, как работает эта схема.

VPN-Сервисы очень просты в использовании, и большинство из них используют новейшие шифры. Подробнее о VPN-шифровании вы можете прочитать в нашем руководстве.

Зашифруйте свой трафик прямо сейчас при помощи CactusVPN!

Если вам нужен VPN, то предлагаем познакомиться с нашим Сервисом. Мы предлагаем шифрование AES-256 для большинства протоколов, что принято считать безопасностью на военном уровне. Кроме того, мы не ведём никаких логов, и используем безопасные протоколы: IKEv2, SoftEther и OpenVPN, а также у нас есть поддержка DNS поверх HTTPS.

Специальное предложение! Получите CactusVPN за 2.7$ в месяц!

И как только вы станете клиентом CactusVPN, у вас будет 30-дневная гарантия возврата денег.

6. Использовать зашифрованную электронную почту

Gmail, AOL и Yahoo! – популярные и вполне удобные почтовые службы, но это не настолько хороший способ шифрования всех данных электронной почты, которые проходят через ваше подключение к интернету. Вот как это устроено:

Мы рекомендуем вам присмотреться к таким Сервисам, как ProtonMail или Tutanota. Они оба работают с открытым исходным кодом, предлагают сквозное шифрование, не запрашивают личную информацию и не хранят её.Также предлагаем вам подробнее узнать о почтовых службах в нашем руководстве.

Стоит ли шифровать трафик через Tor?

Многие люди и статьи будут советовать это делать. Как правило, потому, что Tor добавляет несколько уровней шифрования к вашим соединениям (обычно три).

И хотя звучит серьезно, этот метод тоже не без изъяна:

Если вы хотите по-настоящему зашифровать ваше интернет-соединение при использовании Tor, то делать это нужно через VPN. Сейчас мы имеем в виду, что перед подключением к сети Tor нужно сначала подключиться к VPN-серверу. Таким образом, даже если вредоносный узел расшифрует ваш трафик из Tor, тот, кто держит выходной узел, в итоге получит зашифрованный VPN-трафик.

Однако имейте в виду, что при такой связке интернет будет работать значительно медленнее. Tor и без того сильно замедляет работу, а вдобавок VPN окажет больший эффект.

Не забудьте использовать антивирус!

Шифрование — отличный способ защитить ваши данные от хакеров, но оно не может защитить ваше устройство от заражения вредоносными программами. Все решения, упомянутые в этой статье, защитят ваши данные только на оперативном уровне, но не на автономном или аппаратном.

Поэтому не забывайте всегда и везде использовать антивирус.

Как зашифровать подключение к интернету — В завершение

Шифрование веб-трафика очень важно, если вы хотите избежать кибератак, правительственной слежки или широко распространённого мониторинга интернет-провайдера.

Лучший способ зашифровать подключение — использовать шифрованные мессенджеры, VPN, зашифрованные почтовые службы, DNS поверх HTTPS, сайты с протоколом HTTPS или HTTPS Everywhere.

Знаете другие способы, как шифровать интернет-соединение? Тогда не забудьте поделиться мыслями на этот счёт в комментариях или в наших социальных сетях.

Как зашифровать ваш интернет-трафик – Руководство 2020 – Pixel Privacy

Как зашифровать ваш интернет-трафик

Руководство по 2020

Существует множество причин, по которым пользователь захочет зашифровать свой интернет-трафик..

Пользователь может просто захотеть скрыть свои треки в Интернете; другие могут захотеть, чтобы их личная информация была защищена от хакеров. Третьи, возможно, захотят скрыть свои онлайн-действия от сетей отслеживания рекламы, правительства или даже от своего интернет-провайдера (ISP)..

Какой бы ни была причина, по которой вы хотите сохранить свой интернет-трафик в зашифрованном виде и быть защищенным от наблюдения со стороны третьих лиц, вам будет приятно узнать, что ваши онлайн-операции легко держать в секрете. Используя несколько удобных и простых в использовании виртуальных инструментов, пользователи могут зашифровать свой интернет-трафик..

Многие из шагов, которые пользователи могут предпринять, чтобы защитить себя от отслеживания в Интернете, бесплатны, в то время как другие обойдутся вам в несколько долларов, хотя вы найдете возврат инвестиций больше, чем оправдывает любые финансовые затраты..

Зачем вам шифровать ваш интернет-трафик?

В дополнение к плохим парням, вы сталкиваетесь с государственными учреждениями по всему миру, большинство из которых решительно настроены против конфиденциальности и хотят отслеживать ваши действия в Интернете..

Как будто этого было недостаточно, интернет-провайдерам в Соединенных Штатах теперь разрешают продавать привычки просмотра своих клиентов рекламодателям, чтобы они могли доставлять более целенаправленную рекламу в ваш браузер..

Все это в сумме дает множество людей, которые хотят следить за вашим маршрутом путешествия, когда вы попадаете на информационную супермагистраль. К счастью, можно держать этих навязчивых людей за спиной.

В этой статье мы обсудим различные методы, которые вы можете использовать для шифрования вашего интернет-соединения, сохраняя вашу деятельность и информацию в целости и сохранности. Мы также рассмотрим некоторые лавовые лампы, которые, верите или нет, фактически используются для шифрования около 10% всего интернет-трафика. Подробнее об этом позже.

Как зашифровать ваш интернет-трафик

Существует множество инструментов, которые помогут вам безопасно скрыть свой интернет-трафик в туннеле шифрования..

Как я упоминал ранее, большинство из этих инструментов бесплатны, в то время как другие будут стоить вам меньше, чем несколько чашек кофе в вашем любимом местном кафе-толкаче. (Кроме того, они помогают защитить вас и ваше соединение от незашифрованной точки доступа Wi-Fi указанного устройства-толкача.)

В этом разделе мы рассмотрим, что вы можете сделать для шифрования вашего интернет-трафика как дома, так и в дороге. Почти все, что мы обсуждаем здесь, может быть использовано для защиты вашего настольного компьютера и мобильных устройств, а также любых подключенных к Интернету устройств в вашем доме или офисе..

Во-первых, мы рассмотрим, как включить шифрование для домашней или деловой сети Wi-Fi. Затем мы расскажем, как VPN может помочь сохранить ваше интернет-соединение в тайне. Ваш веб-браузер является популярным способом для хакеров и других пользователей отслеживать ваши действия в Интернете, поэтому мы обсудим, как заблокировать ваш текущий браузер. Наконец, мы посмотрим на браузер, который будет покрывать ваши треки.

Включите шифрование для вашей сети Wi-Fi

Если есть одно место, где мы все должны чувствовать себя в безопасности, это внутри нашего собственного дома или места работы. Никто не смотрит через плечо, наблюдая за вашей онлайн-деятельностью и пытаясь украсть вашу личную информацию. Правильно?

Если вы не установили пароль для подключения к домашней или деловой сети Wi-Fi, ваш уровень безопасности будет таким же высоким, как и в том случае, если вы сидите в местном кафе и используете их бесплатную точку доступа Wi-Fi. Этот уровень не является безопасностью вообще.

Если вам не требуется пароль для подключения к вашей сети Wi-Fi, вы оставляете его открытым для всех, кто находится в пределах досягаемости, позволяя им подключаться и отслеживать ваши действия в Интернете и, возможно, использовать слабые стороны любых подключенных устройств..

Кроме того, если вы не удосужились установить пароль для своей сети Wi-Fi, я готов поспорить, что вы, возможно, оставили пароль администратора вашей сети по умолчанию. Это больше плохих новостей.

Как только вы установите новый маршрутизатор Wi-Fi, всегда сразу делайте две вещи.

Сначала установите пароль, необходимый для подключения к вашей сети. Это удерживает незваных придурков от подключения и мониторинга вашей деятельности.

Во-вторых, измените пароль администратора по умолчанию для маршрутизатора. Если вы этого не сделаете, хакер может легко угадать пароль по умолчанию и захватить вашу домашнюю сеть. И перефразируя Марту Стюарт: это никогда не хорошо.

Действия по установке пароля Wi-Fi и изменению пароля администратора могут отличаться в зависимости от марки и модели вашего маршрутизатора. Если вы потеряли инструкции о том, как внести эти изменения, посетите веб-сайт производителя вашего маршрутизатора, и вы сможете найти там инструкции.

Во время посещения веб-сайта производителя маршрутизатора проверьте, доступно ли обновление для встроенного программного обеспечения маршрутизатора. Производители регулярно выпускают обновления для устранения пробелов в системе безопасности и других проблем, которые могут присутствовать в более ранних версиях прошивки маршрутизатора..

Обратите внимание, что этот шаг не защищает вас от мониторинга со стороны вашего интернет-провайдера. Тем не менее, это первый, основной шаг, который вы должны выполнить для любой домашней или деловой сети..

Используйте VPN

VPN заключает ваше интернет-соединение в слой шифрования. Это не позволяет третьим лицам контролировать ваши онлайн-путешествия. Хотя они могут сказать, что вы подключены к Интернету, они не могут сказать, к каким веб-сайтам или другим службам вы обращались.

Шифрование также предотвращает кражу ваших регистрационных данных злоумышленниками при посещении веб-сайтов вашего банка, поставщиков кредитных карт или магазинов, таких как Amazon, при подключении к незащищенной точке доступа Wi-Fi. Незащищенные точки доступа могут включать точку доступа в вашем любимом кафе или в домашней сети Wi-Fi (до того, как вы защитили ее в последнем разделе).

VPN также добавляет дополнительный уровень зашифрованной защиты в защищенную сеть Wi-Fi, не позволяя вашему интернет-провайдеру или дружественному правительственному агенту отслеживать вас, пока вы находитесь в сети..

В дополнение к своим возможностям шифрования VPN также предоставляет отличный способ доступа к контенту, который обычно может быть недоступен в вашем регионе..

Это может включать, но не ограничивается: потоковое видео и аудио содержимое, а также международный игровой контент и серверы, которые могут быть заблокированы из-за географических лицензионных ограничений..

Сюда также могут входить веб-сайты и другие службы, которые могут быть заблокированы из-за ограничений, введенных репрессивными правительствами..

VPN помогает обойти контент-барьеры, создавая впечатление, что вы подключены к остальной части мира из другого места. Когда вы подключаетесь к своим VPN-серверам, вы можете выбрать географическое местоположение, с которого вы будете подключены. Это новое местоположение может быть другой частью вашей страны или другой страной полностью.

Для получения дополнительной информации о виртуальных частных сетях и всех онлайн-активностях, они могут улучшить и защитить, посетите раздел VPN моего сайта.

HTTPS везде

Я всегда чувствовал, что использование любого веб-сайта, который не защищен зашифрованным HTTPS-соединением, похоже на вход на веб-сайт вашего банка, когда вы сидите в кафе, а также встаете и идете в туалет, оставляя свой ноутбук подключенным к веб-сайту..

По общему признанию, это звучит немного смешно, но это самый близкий пример, который я могу придумать, используя незашифрованный сайт.

К счастью, большинство веб-сайтов, на которых вы можете получать доступ к конфиденциальной личной информации, например банковские сайты, сайты кредитных карт или магазинов, используют шифрование HTTPS для защиты своих пользователей. Тем не менее, все еще есть много сайтов, которые работают «голыми» с незашифрованным соединением.

HTTPS-соединение обеспечивает уровень шифрования, защищая данные, отправляемые и получаемые с сайта. Такие данные включают в себя имена пользователей, пароли, номера кредитных карт и другую информацию, которую вы обычно не хотели бы передавать идеальным незнакомцам или даже вашей матери.

Когда вы посещаете защищенный веб-сайт, вы заметите, что URL в адресной строке начинается с «https: //». Вы также можете увидеть маленький зеленый замок, как показано ниже (в зависимости от того, какой браузер вы используете).

Хотя некоторые веб-сайты обеспечивают защиту HTTPS только для страниц входа в систему или процесса их оформления, хорошо продуманный веб-сайт (создатели которого заботятся о вашей конфиденциальности) будет предлагать HTTPS для всего своего сайта..

К счастью, пользователи Chrome, Firefox и Opera могут заставить веб-сайты использовать шифрование HTTPS. Electronic Frontier Foundation (EFF) разработал расширение для браузера под названием «HTTPS Everywhere», которое автоматически включает HTTPS-соединение для веб-сайтов, поддерживающих HTTPS. Это защищает ваше соединение на каждом этапе пути, а не только вход в систему или проверка активности.

Следует отметить, что расширение может вызвать проблемы с некоторыми сайтами. Если веб-сайт создает трудности, пользователи могут отключить принудительный HTTPS для этого веб-сайта. Если вы заходите на такой веб-сайт, уделите время разработчику и попросите его устранить несоответствия, вызывающие проблемы..

Разработка расширения все еще находится в зачаточном состоянии, поэтому вы, вероятно, столкнетесь с проблемами, если попробуете его, так что имейте это в виду. Но оно того стоит. Чтобы получить больше информации, посетите веб-сайт Zscaler.

Tor Browser

Браузер Tor это удобный способ зашифровать вашу активность в Интернете. Браузер использует сеть Tor («Onion Router»), которая состоит из серии ретрансляционных соединений, управляемых добровольцами, которые используются для шифрования и анонимизации интернет-соединения пользователя Tor.

Метод «луковой маршрутизации» Tor для защиты активности вашего браузера назван так из-за прикладного уровня стека протоколов связи, который можно охарактеризовать как аналогичный уровням лука. Сеть зашифровывает данные несколько раз, никогда не раскрывая первоначальный IP-адрес пользователя..

Tor Browser эффективно предотвращает отслеживание вашей активности в сети и вашего фактического IP-адреса. Браузер является популярным инструментом для журналистов, а также активистов, которые проживают в странах, где интернет-активность тщательно контролируется и ограничивается.

Соединение пользователя Tor пересылается через ретранслятор сети Tor, эффективно маскируя фактическое местоположение пользователя. Скриншот ниже от whatismyip.com указывает, что я подключаюсь к интернету из Франции, в то время как мое фактическое местоположение находится в юго-восточной части Соединенных Штатов..

Обратите внимание, что хотя Tor Browser является отличным способом анонимизации и шифрования вашей интернет-активности, он только анонимизирует активность, проводимую в Tor Browser. Любые другие действия, связанные с Интернетом, на вашем компьютере или мобильном устройстве все еще направляются обычным, полностью отслеживаемым способом..

Браузер Tor не является подходящим кандидатом для использования в качестве ежедневного браузера драйверов, поскольку он предлагает значительно более медленную работу в Интернете, чем другие браузеры. Это происходит из-за метода ретрансляции, используемого для анонимной обработки и шифрования вашего трафика Tor. Таким образом, вы все еще хотите иметь стандартный браузер, такой как Chrome или Firefox, удобный для использования в онлайн-действиях, которые не критичны для безопасности.

Этот браузер также позволяет пользователям получать доступ к более опасным частям сети, которую многие называют «темной сетью», что может привести к большему количеству встреч, чем обычно, с вредоносными программами и другими угрозами в Интернете. Итак, обязательно попробуйте безопасный просмотр.

Для получения дополнительной информации о Tor Browser или для загрузки браузера, посетите веб-сайт проекта Tor.

Зашифрованные сообщения

Пользователи могут защитить свои сообщения друзьям, родственникам или деловым партнерам, используя зашифрованное приложение обмена сообщениями на своем компьютере или мобильном устройстве. Зашифрованные приложения для обмена сообщениями обеспечивают сквозное шифрование, чтобы защитить ваши сообщения от посторонних глаз посторонних.

Популярные зашифрованные приложения обмена сообщениями включают в себя:

Apple Messages (iOS, watchOS и macOS)

Это приложение использует службу безопасного обмена сообщениями Apple iMessage, которая так хорошо шифрует сообщения пользователей, что даже Apple не может расшифровать их. Для более подробного ознакомления с тем, как все это работает, загрузите последняя версия руководства Apple по безопасности iOS (PDF). Приложение предустановлено на всех устройствах iOS, Mac и Apple Watch..

Сигнал (Android, iOS, macOS, Windows и Linux)

Это приложение позволяет пользователям отправлять индивидуальные или групповые сообщения, файлы, изображения и видео, а также совершать голосовые и видеозвонки, защищенные сквозным шифрованием. Для получения дополнительной информации о Сигнале, посетите веб-сайт Сигнал.

WhatsApp (Самые популярные платформы)

Это приложение принадлежит и управляется Facebook, так что этого может быть достаточно, чтобы отключить некоторых потенциальных пользователей, но миллионы пользователей, кажется, достаточно удобны с этим битом информации. Приложение обеспечивает сквозное шифрование текстов, а также видео и аудио звонки. Для получения дополнительной информации о WhatsApp, посетите веб-сайт WhatsApp.

Это приложение для обмена мгновенными сообщениями защищает разговоры своих пользователей с помощью сквозного шифрования и позволяет им отправлять устаревшие сообщения, фотографии, видео и другие типы файловых вложений. Разговоры могут вестись один на один или в группах. Для получения дополнительной информации о Wickr Me, посетите веб-сайт Wickr.

Следует отметить, что все перечисленные выше зашифрованные приложения обмена сообщениями требуют, чтобы оба пользователя или все члены группы обмена сообщениями использовали указанное приложение. Кроме того, ни одно из приложений не разрешает обмен сообщениями между приложениями. Другими словами, пользователи Signal не могут отправлять сообщения пользователям, у которых на устройстве установлено только приложение обмена сообщениями WhatsApp..

Действия Шаги

Включите шифрование для вашей локальной сети Wi-Fi

Когда вы берете свой домашний или малый бизнес маршрутизатор из коробки, он, скорее всего, не имеет включенной защиты паролем (шифрование). Когда вы настраиваете свой новый маршрутизатор, немедленно включите защиту паролем маршрутизатора.

С включенным сетевым паролем никто не может присоединиться к вашей домашней или деловой сети без правильного пароля. Это защищает ваши действия в сети от посторонних.

Используйте VPN

Это особенно важно для пользователей компьютеров и мобильных устройств, которые регулярно подключаются к Интернету через любимое кафе или незащищенные точки доступа Wi-Fi в отеле..

VPN заключает ваше интернет-соединение в слой шифрования, защищая все ваши действия в Интернете от посторонних глаз, принадлежащих хакерам, правительству или даже вашему провайдеру. Виртуальная частная сеть также может открыть доступ к заблокированному контенту в Интернете, так что это просто хорошая всесторонняя инвестиция.

Используйте HTTPS везде

Используя расширение HTTPS Everywhere для браузера Chrome, Firefox или Opera, вы можете заставить совместимые веб-сайты использовать зашифрованный протокол HTTPS для связи с вашим браузером. Это защищает любую информацию, которую вы можете отправлять или получать на веб-сайтах, защищая ее от тех, кто хотел бы украсть вашу личную и банковскую информацию.

Используйте Tor Browser

Tor Browser использует серию реле для анонимизации и шифрования трафика вашего браузера. Это мешает другим отслеживать и отслеживать ваши путешествия в интернет-браузере..

Используйте приложения для шифрованных сообщений

Если вы беспокоитесь о своей онлайн-безопасности, не забудьте защитить свои сообщения от друзей и семьи. Стандартные тексты SMS не шифруются никоим образом. Используйте зашифрованное приложение для обмена сообщениями, такое как WhatsApp или Signal, чтобы защитить ваши разговоры от контроля со стороны третьих лиц.

Cloudflare, Inc., базирующаяся в Сан-Франциско, отвечает за защиту более 6 миллионов веб-сайтов, включая некоторые, о которых вы, возможно, не знаете, например, Uber, Fitbit и OKCupid..

Службы безопасности Cloudflare помогают защитить сайты своих клиентов от атак распределенного отказа в обслуживании (DDoS), которые могут поставить сайт на колени.

Важной частью этой защиты является уровень шифрования, который используется для шифрования и дешифрования личных данных, передаваемых между веб-сайтами и их пользователями. Важнейшим компонентом шифрования является возможность создания действительно случайных чисел для создания ключей шифрования..

Если действительно случайное число не используется, хакеры могут обнаружить и использовать шаблон для взлома шифрования..

Каждый раз, когда снимок сделан, на изображении будет какой-то «шум». Таким образом, каждое незначительное изменение в лавовой лампе может повлиять на поток данных, и поскольку «лава» лавовой лампы постоянно течет и изменяется, ну…

Для получения дополнительной информации о стене лавы светильника Cloudflare, посетите веб-сайт Nerdist.