Proc cert malware что это

Приключения неуловимой малвари, часть I

Этой статьей мы начинаем серию публикаций о неуловимых малвари. Программы для взлома, не оставляющие следов атаки, известные также как fileless («бестелесные», невидимые, безфайловые), как правило, используют PowerShell на системах Windows, чтобы скрытно выполнять команды для поиска и извлечения ценного контента. Обнаружить хакерскую деятельность без вредоносных файлов — сложно выполнимая задача, т.к. антивирусы и многие другие системы обнаружения работают на основе сигнатурного анализа. Но хорошая новость состоит в том, что такое ПО все же существует. Например, UBA-системы, способные обнаружить вредоносную активность в файловых системах.

Когда я впервые начал изучать тему крутых хакеров, не использующих традиционные способы заражения, а лишь доступные на компьютере жертвы инструменты и программное обеспечение, я и не подозревал, что вскоре это станет популярным способом атаки. Профессионалы в области безопасности говорят, что это становится трендом, а пугающие заголовки статей – тому подтверждение. Поэтому я решил сделать серию публикаций на эту тему.

Великий и ужасный PowerShell

Я писал о некоторых из этих идей раньше в серии обфускации PowerShell, но больше исходя из теоретического представления. Позже я наткнулся на сайт для гибридного анализа, где можно найти образцы малвари, «отловленной» в дикой природе. Я решил попробовать использовать этот сайт для поиска образцов fileless-вредоносов. И мне это удалось. Кстати, если вы захотите отправиться в свою собственную экспедицию по поиску вредоносных программ, вам придется пройти проверку на этом сайте, чтобы они знали, что вы делаете работу как white hat специалист. Как блогер, который пишет о безопасности, я прошел ее без вопросов. Я уверен, вы тоже сможете.

Помимо самих образцов на сайте можно увидеть, что же делают эти программы. Гибридный анализ запускает вредоносное ПО в собственной песочнице и отслеживает системные вызовы, запущенные процессы и действия в сети, а также извлекает подозрительные текстовые строки. Для двоичных файлов и других исполняемых файлов, т.е. там, где вы даже не можете посмотреть на фактический код высокого уровня, гибридный анализ решает, является ли ПО вредоносным или просто подозрительным на основе его активности во время выполнения. И после этого уже оценивается образец.

В случае с PowerShell и другими образцами сценариев (Visual Basic, JavaScript и т. д.), я смог увидеть и сам код. Например, я наткнулся на такой PowerShell экземпляр:

Вы также можете запустить PowerShell в кодировке base64, чтобы избежать обнаружения. Обратите внимание на использование Noninteractive и Hidden параметров.

Вникай глубже

Я декодировал наш PS-сценарий с помощью этого метода, ниже представлен текст программы, правда слегка мной модифицированный:

Заметьте, что скрип был привязан к дате 4 сентября 2017 и передавал сессионные cookies.

Для чего это нужно?

Для программного обеспечения безопасности, сканирующего журналы событий Windows или файерволла, кодировка base64 предотвращает обнаружение строки «WebClient» по простому текстовому шаблону в целях защиты от выполнения такого веб-запроса. И так как все «зло» вредоносного ПО затем загружается и передается в наш PowerShell, этот подход таким образом позволяет полностью уклоняться от обнаружения. Вернее, это я так думал сначала.

Оказывается, с включением продвинутого логирования журнала Windows PowerShell (см. мою статью ) вы сможете увидеть загруженную строку в журнале событий. Я (как и другие ) считаю, что Microsoft следует включить данный уровень ведения журнала по умолчанию. Поэтому при включенном расширенном логировании мы увидим в журнале событий Windows выполненный запрос загрузки из PS скрипта по примеру, который мы разобрали выше. Поэтому имеет смысл его активировать, согласны?

Добавим дополнительные сценарии

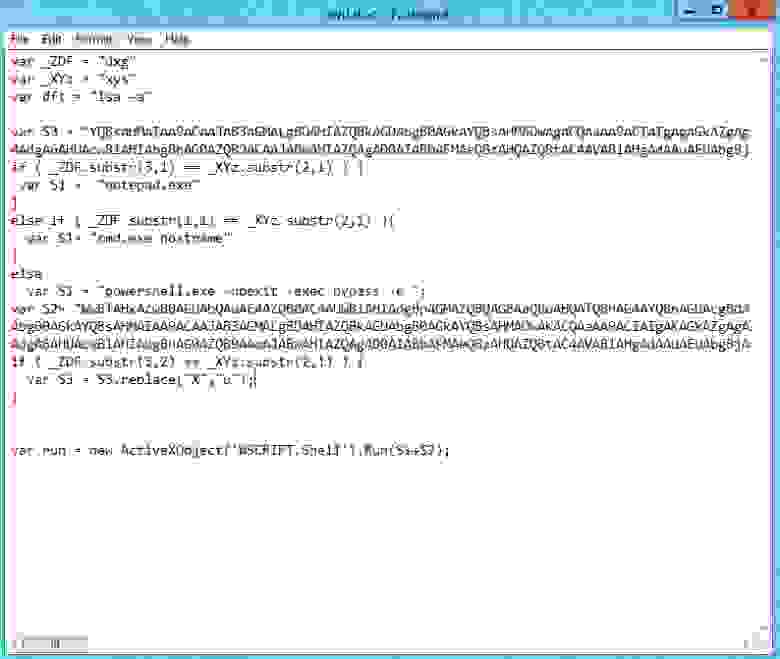

Часто сам сценарий Visual Basic обфусцируется так, что он свободно уклоняется от антивирусов и других сканеров вредоносных программ. В духе уже изложенного, я решил в качестве упражнения закодировать приведенный выше PowerShell в JavaScript. Ниже результаты моей работы:

Обфусцированный JavaScript, прячущий наш PowerShell. Реальные хакеры делают это на раз-два.

Значок JS отображается только в иконке в виде свитка. Неудивительно, что многие люди будут открывать это вложение, думая, что это Word-документ.

В моем примере я изменил приведенный выше PowerShell, чтобы загрузить сценарий с моего веб-сайта. Удаленный сценарий PS просто печатает «Evil Malware». Как видите, он совсем не злой. Конечно, реальные хакеры заинтересованы в получении доступа к ноутбуку или серверу, скажем, через командую оболочку. В следующей статье я покажу, как это сделать, используя PowerShell Empire.

Надеюсь, что для первой ознакомительной статьи мы не слишком глубоко погрузились в тему. Теперь я позволю вам перевести дух, и в следующий раз мы начнем разбирать реальные примеры атак с использованием fileless-малвари без лишних вводных слов и подготовки.

Как удалить Malware, Adware и т.д. — программы для защиты ПК от вирусов

Помимо вирусов (о которых не говорит только ленивый) в сети очень часто можно «поймать» различное вредоносное ПО, типа: malware, adware (разновидность, рекламного ПО, обычно оно показывает вам разнообразную рекламу на всех сайтах), spyware (которые могут следить за вашими «перемещениями» в сети, и даже красть личную информацию) и др. «приятные» программы.

Как бы не заявляли разработчики антивирусного ПО — стоит признать, в большинстве таких случаев их продукт малоэффективен (а часто вообще неэффективен и ничем вам не поможет). В этой статье представлю несколько программ, которые помогут справиться с этой проблемой.

Malwarebytes Anti-Malware Free

Одна из лучших программ для борьбы с Malware (к тому же по совместительству обладает самой большой базой для поиска и сканирования вредоносного ПО). Пожалуй, единственный ее недостаток в том, что продукт это платный (но есть пробная версия, которой вполне достаточно, чтобы проверить ПК).

После установки и запуска Malwarebytes Anti-Malware — просто нажмите кнопку Scan — через 5-10 минут ваша ОС Windows будет проверена и очищена от различного вредоносного ПО. Перед запуском Malwarebytes Anti-Malware, рекомендуется отключить антивирусную программу (если она у вас установлена) — возможны конфликты.

IObit Malware Fighter

Программа работает со всеми версиями Windows (7, 8, 10, 32/63 bits), поддерживает русский язык, простой и понятный интерфейс (кстати, показывается куча подсказок и напоминаний, даже новичок ничего не сможет забыть или упустить!). В общем, отличная программа для защиты ПК, рекомендую.

Эта программа представляет собой антишпион (работает в режиме реального времени): легко и быстро находит трояны, рекламное ПО, malware (частично), фальшивых антивирусов.

SpyHuner (в переводе «Охотник на шпионов») — может работать параллельно с антивирусом, поддерживаются так же все современные версии ОС Windows 7, 8, 10. Программа достаточно проста в использовании: интуитивно понятный интерфейс, подсказки, графики угроз, возможность исключения тех или иных файлов и т.д.

На мой взгляд, все же, программа была актуальной и незаменимой несколько лет назад, на сегодняшний день пару продуктов выше — выглядят по интереснее. Тем не менее, SpyHunter — это один из лидеров ПО для защиты компьютера.

Zemana AntiMalware

Хороший добротный облачный сканер, который используется для восстановления работоспособности компьютера после заражения вредоносным ПО. Кстати, сканер будет полезен, даже если у вас на ПК установлен антивирус.

Работает программа достаточно быстро: у нее есть своя база «хороших» файлов, есть база «плохих». Все файлы, которые неизвестны ей — будут проверены через облако Zemana Scan Cloud.

Облачная технология, кстати говоря, не замедляет и не нагружает ваш компьютер, благодаря чему он работает так же быстро, как и до установки данного сканера.

Программа совместима с Windows 7, 8, 10, может работать одновременно с большинством антивирусных программ.

Norman Malware Cleaner

Небольшая бесплатная утилита, которая достаточно быстро просканирует ваш ПК на наличие разнообразного вредоносного ПО.

Утилита, хоть и не большая, зато может: остановить зараженные процессы и удалить в последствии сами зараженные файлы, исправить настройки реестра, изменять конфигурацию брандмауэра Windows (некоторые ПО его изменяют под себя), чистить Host-файл (в него тоже многие вирусы дописывают строки — из-за этого у вас появляется реклама в браузере).

Важное замечание! Утилита хоть и отлично справляется со своими задачами, но разработчики больше не поддерживают ее. Возможно, что через год-другой она потеряет свою актуальность…

Отличная утилита, основное направление которой — очистка ваших браузеров от разнообразного вредоносного ПО. Особенно актуально в последнее время, когда браузеры заражаются разнообразными скриптами очень уж часто.

Использовать утилиту достаточно просто: после ее запуска, нужно нажать всего лишь 1 кнопку Scan. Далее она автоматически просканирует вашу систему и удалит все вредоносное, что найдет (поддерживает все самые популярные браузеры: Opera, Firefox, IE, Chrome и др.).

Внимание! После проверки ваш компьютер будет перезагружен автоматически, а затем утилита предоставит отчет о проделанной работе.

Spybot Search & Destroy

Добротная программа для сканирования компьютера на наличие вирусов, руткинов, malware, и прочих вредоносных скриптов. Позволяет очистить ваш файл host (даже если он заблокирован и скрыт вирусом), защищает ваш веб-браузер при серфинге в интернете.

Программа распространяется в нескольких версиях: среди них есть, в том числе, и бесплатная. Поддерживает русский интерфейс, работает в ОС Windows: Xp, 7, 8, 10.

Очень эффективная утилита для борьбы с руткинами, червями, вирусами, шпионскими скриптами и пр. вредоносными программами. Кстати, что очень важно, использует в своей работе облачный сканер с базами от: Dr.Web, Emsisoft, Ikarus, G Data.

Благодаря этому утилита проверяет ПК очень быстро, не замедляя вашу работу. Пригодится в дополнение к вашему антивирусу, просканировать систему можно параллельно с работой самого антивируса.

Утилита позволяет работать в ОС Windows: XP, 7, 8, 10.

Glarysoft Malware Hunter

Софт от GlarySoft — всегда мне нравился (еще в этой статье про «чистящий» от временных файлов софт я рекомендовал и рекомендую пакет утилит от них)

. Не исключение и Malware Hunter. Программа поможет удалить вредоносное ПО с ПК за считанные мгновения, т.к. она использует быстрый движок и базу от Avira (наверное, все знают этот прославленный антивирус). Кроме того, у нее есть и собственные алгоритмы и инструменты для устранения многочисленных угроз.

Отличительные особенности программы:

GridinSoft Anti-Malware

Весьма не плохая программа для обнаружения: Adware, Spyware, троянов, malware, червей и другово «добра», кооторое пропустил ваш антивирус.

Кстати, отличительной чертой от многих других утилит подобного рода, является то, что при обнаружении вредоносного ПО, GridinSoft Anti-Malware подаст вам звуковой сигнал и предложит несколько вариантов для решения: например, удалить файл, или оставить…

Несколько ее функций:

Spy Emergency

Spy Emergency — программа для обнаружения и устранения десятков угроз, которые поджидают вашу ОС Windows при работе в интернете.

Программа может быстро и оперативно просканировать ваш компьютер на наличие: вирусов, троянов, червей, шпионов клавиатуры, скриптов, встраивающихся в браузер, мошеннического ПО и т.д.

Несколько отличительных особенностей:

SUPERAntiSpyware Free

С помощью этой программы вы сможете просканировать свой жесткий диск на наличие целого ряда вредоносного ПО: spyware, malware, adware, dialers, trojans, worms и др.

Стоит сказать о том, что этот софт не только удаляет все вредоносное, но еще и восстанавливает ваши нарушенные настройки в реестре, в интернет браузерах, стартовую страницу и пр. Весьма неплохо, скажу я вам, когда хоть один вирусный скрипт натворит дел, что не разберешься…

Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное название — «малварь» ) — злонамеренная программа, то есть программа, созданная со злым умыслом и/или злыми намерениями.

http://ru.wikipedia.org/wiki/Malware

С malware может столкнуться каждый, и в данный момент многие компании работают для создания мер борьбы против них. Если ваш компьютер заражён malware, вместо того чтобы устанавливать новую версию Windows на свой компьютер, вы можете попытаться удалить это зловредное ПО. Для этого вам понадобится антивирус и anti-spyware программное обеспечение.

Главные фазы удаления:

— создание резервной копии;

— приостановка работы malware;

— поиск и устранение других ошибок;

— удаление malware;

— защита компьютера от malware в реальном времени.

Некоторые malware настолько хорошо защищены, что их почти невозможно удалить, в то время как они запущены. Но с помощью специальной программы, регулирующей автозапуск программ, вы сможете предотвратить запуск зловредного программного обеспечения и полностью его удалить. Надо отметить, что некоторые из anti-malware продуктов способны удалить только половину инфекций, поэтому рекомендуем использовать сразу несколько подобных программ для большей гарантии полной очистки системы. Чтобы предотвратить распространение malware инфекции в будущем, изучите меры борьбы с ними, которые вы сможете найти на сайтах, посвящённых этой теме.

Чтобы вы не смогли изменить параметры браузера, установленные malware программой, некоторые из них, бывает, просто удаляют или повреждают способность браузера к изменению в меню инструментов и на панели управления. Если вы пытаетесь изменить домашнюю страницу браузера, и вам это не удаётся, то вероятнее всего это происходит от воздействия malware. То же самое можно сказать и в случае, если вы пытаетесь открыть сайт антивируса или другой сайт созданный для безопасности компьютера, и не можете этого сделать. Ещё один признак зловредного ПО: появляются различные окна и объявления, даже во время автономной работы. Цель malware: установка на компьютере жертвы и сбор личных данных, например, сведения об учётной записи кредита или номер кредитной карточки.

В то время как методы борьбы с malware совершенствуются, разработчики этого зловредного ПО находят всё более изощрённые методы, позволяющие им устанавливать свои программы на компьютер конечного пользователя и скрываться от анти-malware программ. Например, ошибки безопасности в программе Winamp в пределах MP4-расшифровки позволяют разработчикам зловредных программ устанавливать свои malware на ПК пользователей, использующих Winamp 5 версии. При установке этой программы на компьютер, она создаёт поддельные файлы и ключи реестра Windows, которые являются полностью безопасными, но определяются программой в качестве malware. Таким образом, в то время как ваш компьютер абсолютно чист, эта программа будет находить файлы и записи реестра Windows и объявлять, что они связанны с malware.

Лечение вируса PROC:CERT.Adware

Подготовил логи для анализа, помогите, пожалуйста, решить проблему.

Спасибо!

Вложения

| CollectionLog-2021.01.04-01.08.zip (78.3 Кб, 3 просмотров) |

PROC:CERT.Adware?

Здравствуйте уважаемые специалисты, Два дня назад стал дрожать курсор мыши, сами по себе.

Не могу удалить вирус PROC:CERT.Adware

Ноутбук стал глючить и самостоятельно открывает рекламные вкладки. Проверила защитником винды.

Системные прерывания грузят ноутбук, Web Cureit нашел PROC:CERT.Adware, но не может вылечить

Уже как три дня, ноутбук греется и нагружается непонятно от чего, когда заходишь в диспетчер задач.

Повреждены файлы excel, скачанные с почты, после вируса Adware.toolbar.754

Добрый вечер! Буду очень признательная за помощь. По собственной глупости и доверчивости.

Вложения

| AdwCleaner[S00].txt (2.0 Кб, 4 просмотров) |

2.

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Что такое malware? Как определить, есть ли на устройстве вредоносная программа?

Malware — это вредоносная программа. Она предназначена для нанесения ущерба системам, сетям и устройствам или для кражи данных. Вредоносные программы могут выглядеть как раздражающий рекламный банер, но на самом деле это может быть вирус, который уничтожает жесткий диск и заражает каждое устройство в вашей сети.

Что делает malware?

Вред, который вредоносная программа может нанести устройству, зависит от ее типа. Каждая из них может по-своему проникать, распространяться и заражать систему, преследую конкретные цели.

Троян. Названный в честь знаменитого троянского коня, который действует точно так же. Троян проникает в систему, замаскированную под законное программное обеспечение, а затем работает в качестве шлюза для других вредоносных программ.

Червь. Черви похожи на троянов в том, что они также используются для создания бэкдоров для последующего проникновения других вредоносных программ. Но в отличие от троянов, черви могут иметь и другие цели, например, самокопирование, размножение и захват всего жесткого диска.

На видео: На нашем канале мы рассказали о самом первом сетевом черве и к каким последствиям он привел

Шпионская программа. Как следует из названия, она используется для шпионажа. Эту программу трудно обнаружить, т.к. она работает в фоновом режиме, тихо собирая информацию о пользователе. Шпионская программа отслеживает историю просмотров, имена пользователей, пароли, а также информацию о банковских картах, которая впоследствии отправляется злоумышленнику.

Вирус-вымогатель. Злоумышленники используют эту вредоносную программу для блокировки всех файлов на компьютере жертвы до тех пор, пока она не заплатит выкуп. Обычно вымогатель попадает в систему через фишинговое электронное письмо. Когда вы открываете его и нажимаете на ссылку, программа автоматически устанавливается на устройство. Обычно пользователь ничего не замечает, пока не становится слишком поздно.

Ботнет. Когда определенная вредоносная программа заражает ваше устройство, оно становится частью роботизированной сети — бот-сети. Хакеры используют бот-сети для проведения крупномасштабных кибератак, таких как рассылка спама или DDoS-атаки. Как только устройство заражается, оно передает вредоносную программу на другие устройства в сети, тем самым делая сеть еще крупнее. Десятки или даже сотни тысяч устройств могут составлять одну бот-сеть.

Вирус. Это самый распространенный тип вредоносных программ. Главное отличие состоит в том, что вирус не является автономной программой — для работы ему необходимо прикрепить себя к законному программному обеспечению. Ущерб, который вирус наносит системе или устройству, может быть разный: от создания надоедливых всплывающих окон до уничтожения жесткого диска или кражи данных пользователя.

Как определить, есть ли на устройстве malware?

Вредоносная программа не является универсальной для всех устройств и может работать и выглядеть по-разному на iPad, ПК или Android-телефоне. Но некоторые симптомы одинаковы, поэтому обязательно следите за ними:

Как избежать malware?

Полное удаление вредоносных программ возможно в большинстве случаев. Но, к сожалению, иногда требуется полный сброс системы. Если вы не создадите резервную копию файлов, то все они могут быть потеряны. Поэтому проще не допускать проникновение вредоносного кода в систему, чем пытаться удалить его.

Что нужно сделать, чтобы быть в безопасности: