Registry pol что это

Как восстановить поврежденную групповую политику в Windows 10

Групповая политика – это функция Microsoft Windows Active Directory, которая позволяет администратору вносить изменения в функции на компьютерах с Windows, которые находятся в сети. Если изменения, которые вы пытаетесь выдвинуть, не зарегистрированы на клиентском компьютере, возможно, проблема в файле registry.pol на клиенте или в папке Group Policy отсутствует.

Восстановление поврежденной групповой политики в Windows 10

Мы начнем с основного предложения, а затем продвинемся дальше. Вам нужно будет запустить его на компьютере с правами администратора.

1] Выполнить восстановление системы

Выполните восстановление системы и посмотрите, поможет ли это вам.

2] Запустите DISM Tool

Когда вы запускаете инструмент DISM (Управление развертыванием образов и обслуживанием), он восстанавливает образ системы Windows и хранилище компонентов Windows в Windows 10. Это обеспечит восстановление папок и файлов, если они отсутствуют или повреждены. Все системные несоответствия и повреждения должны быть исправлены.

Если это не помогает, возможно, вам нужно запустить DISM с хорошим источником, который может быть на внешнем диске, используя следующие команды:

Замените C: \ RepairSource \ Windows на местоположение вашего источника восстановления

Чтобы восстановить автономный образ, используя подключенный образ в качестве источника восстановления, используйте:

Посмотрите, решило ли это проблему.

3] Удалить и восстановить отсутствующий файл registry.pol

Все параметры групповой политики хранятся в файле registry.pol. Если этот файл отсутствует, любые изменения, отправленные клиенту, вообще не будут отражены. Хорошей новостью является то, что вы можете воссоздать его. Просто чтобы убедиться, что файл удален, даже если он существует.

Проверьте, есть ли у него файл registry.pol. Удалите его навсегда, используя Shift + Delete.

Чтобы восстановить его, откройте PowerShell с правами администратора. (Win + Х + А)

Выполните следующую команду:

Это повторно создаст групповую политику и заново создаст файл групповой политики.

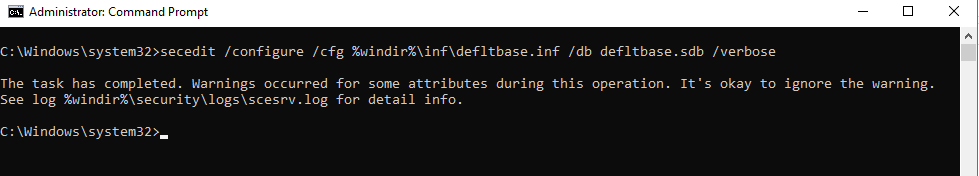

4] Сброс групповой политики по умолчанию

Существует несколько способов сброса групповой политики по умолчанию. Это позволит убедиться, что если возникнут какие-либо проблемы из-за текущих настроек, они будут решены. Вы можете использовать gpupdate или secedit, чтобы сделать это.

5] Восстановить файл secedit.sdb

Перезагрузите компьютер, и он автоматически заново создаст файл.

Все эти советы должны помочь вам исправить потенциально поврежденную групповую политику на компьютере Windows.

Этот пост покажет вам, как сбросить Windows 10, если вы когда-либо чувствуете необходимость.

Registry pol что это

Занятие 10. Групповые политики.

Обычно групповые политики используются для управления настройками компьютеров в домене, однако существует возможность работы с локальной политикой компьютера, что позволяет использовать часть возможностей групповых политик при администрировании отдельного компьютера.

Концепции групповой политики.

Групповые политики представляют собой набор параметров конфигурации компьютеров и окружения пользователя, хранящиеся в виде отдельных объектов. Политики применяются к компьютеру и пользователю во время загрузки компьютера и входа пользователя в систему соответственно. Каждый параметр политики вызывает определенные изменения в системном реестре Windows, таким образом, любое изменение, которое вы осуществляете на компьютере при помощи групповых политик, вы можете осуществить при помощи редактора реестра. Однако групповые политики предоставляют гораздо более гибкие и удобные средства для управления, снижая тем самым издержки на настройку компьютеров пользователей.

Объекты групповой политики.

Объекты групповой политики могут применяться на следующих уровнях иерархии домена Windows Server 2003:

Несколько контейнеров Active Directory могут быть связаны с одним объектом групповой политики. В свою очередь, один контейнер Active Directory может быть связан с несколькими объектами групповой политики. Таким образом на компьютер в домене может распространяться действие неограниченного числа доменных объектов групповой политики, хранящихся в Active Directory.

Локальные объекты групповой политики

На каждом компьютере Windows имеется локальный объект групповой политики, который присутствует независимо от того, является ли компьютер членом домена Windows Server 2003 и есть ли сведения о нем в Active Directory. Однако параметры доменных объектов групповой политики могут перекрывать параметры локальных объектов, поэтому при работе компьютера в домене параметры локального объекта групповой политики меньше всего влияют на конфигурацию окружения пользователя.

По умолчанию в локальном объекте групповой политики определены только параметры безопасности.

Локальный объект групповой политики хранится в папке %systemroot%\system32\GroupPolicy. Все аутентифицированные пользователи компьютера имеют право на чтение и применение локальной политики, однако право ее изменения имеют только члены группы Администраторы.

Контейнеры групповой политики.

Контейнер групповой политики (GPC) является объектом каталога Active Directory, хранящим свойства объекта групповой политики. Для каждого параметра групповой политики хранится номер версии, позволяющий отслеживать и синхронизировать изменения как между GPC и GPT, так и между различными контроллерами домена и серверами глобального каталога. Также GPC хранит информацию об активности объекта групповой политики.

Также GPC содержит данные хранилища классов Windows Server 2003, используемое для централизованного развертывания приложений на компьютерах домена.

Контейнер групповой политики (также, как и GPT), содержит два основных подконтейнера, хранящих параметры групповой политики:

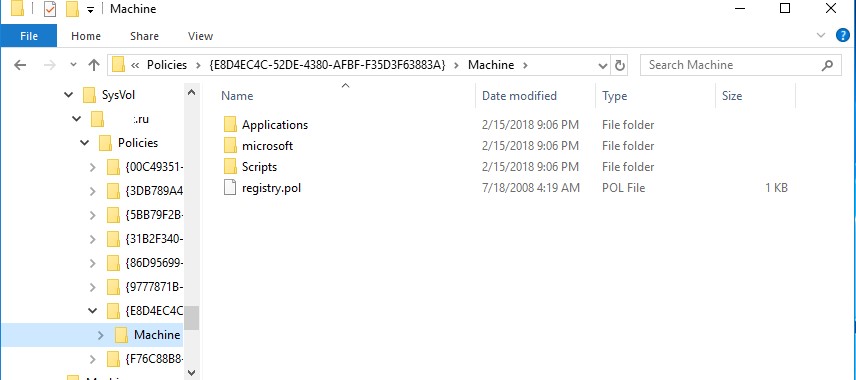

Шаблоны групповой политики.

Шаблоны групповой политики (GPT) хранятся в виде структуры папок в папке %systemroot%\SYSVOL\sysvol\имя_домена\Policies на контроллерах доменов. Помимо ряда параметров политики безопасности GPT содержит административные шаблоны, файлы сценариев и прочие файлы, связанные с объектами групповой политики.

В качестве имени папки, хранящей GPT, используется GUID объекта групповой политики. Например GPT политики домена test.fio.ru будет храниться в папке %systemroot%\SYSVOL\sysvol\test.fio.ru\Policies\.

Структура шаблонов групповой политики.

По умолчанию в GPT содержатся подкаталоги User (конфигурация пользователя) и Machine (конфигурация компьютера) и файл gpt.ini. По мере настройки объекта групповой политики в папке GPT появляются дополнительные файлы и папки.

В общем случае структура GPT содержит следующие папки:

Папка

Содержимое

Файл registry.pol с параметрами, заносимыми в реестр для пользователя

Сценарии входа и дополнительные файлы, используемые этими сценариями

Сценарии выхода и дополнительные файлы, используемые этими сценариями

Файл registry.pol с параметрами, заносимыми в реестр компьютера

Сценарии запуска и дополнительные файлы, используемые этими сценариями

Сценарии выключения и дополнительные файлы, используемые этими сценариями

Запись

Описание

Номер текущей версии объекта групповой политики. При создании объекта групповой политики номер версии равен 0 и увеличивается на единицу при каждом изменении объекта групповой политики

Может принимать значения 0 или 1 и используется только для локальных объектов групповой политики, указывая активен локальный объект групповой политики или нет. В доменных объектах групповой политики этот параметр не используется, т.к. информация об активности объекта групповой политики хранится в каталоге Active Directory в GPC

Порядок применения объектов групповой политики.

При загрузке компьютера осуществляется применение параметров компьютера из всех объектов групповой политики, под действие которых попадает компьютер. Параметры пользователя объектов групповой политики применяются в момент регистрации пользователя на локальном компьютере или в домене.

Всегда действует следующий порядок применения объектов групповой политики:

Параметры групповой политики.

Каждый параметр групповой политики характеризуется именем, которое используется Windows Server 2003 для обращения к параметру. В связи с этим вы не можете изменить имена параметров групповой политики.

Каждый параметр групповой политики может находиться в двух состояниях:

Для отмены действия параметра групповой политики недостаточно переключить его значение в состояние не настроено. В этом случае будет действовать последнее значение параметра групповой политики, настроенное при предыдущей операции применения групповой политики. Для отмены действия параметра нужно сначала явно задать его значение по умолчанию и убедиться, что групповая политика применена ко всем необходимым пользователям и компьютерам. Только после этого можно переводить значение параметра в состояние не настроено.

Чтобы новая политика была применена ко всем необходимым пользователям и компьютерам, необходимо перезагрузить все компьютеры.

Registry pol что это

Администраторам ЛВС предприятия, особенно когда компьютеры входят в корпоративную доменную сеть, приходится сталкиваться с ситуацией, когда ПК некоторое время стоял без работы, отключенным от сети. Соответственно и пользователь работавший за этим компьютером уже работает за другой ПЭВМ или же уволен по разным причинам. Пылившийся в серверной компьютер находит своего нового владельца и его необходимо настроить, но групповые политики все еще действуют, поскольку они не исчезают после отключения от СПД. Проверить, какие политики действуют на ПК можно следующей командой, выполненной из командной строки:

В результате в корне диска “С” будет создан файл gpreport.html в котором удобно просмотреть все действующие политики.

Поскольку требуется привести комп в состояние близкое к первоначальному без переустановки операционной системы Windows, нужно воспользоваться полномочиями более высокими чем у рядового пользователя.

К примеру, очень неудобно вводить каждый раз пароль администратора для запуска той или иной программы (например деинсталлятора) или переименования ПК, а таких операций необходимо будет сделать много.

Для начала необходимо удостовериться в наличии доступа к учетной записи администратора ОС.

Если пароль не известен, то придется воспользоваться какой-либо утилитой сброса пароля. Такая например входит в состав всем известного HirensBootCD..

Будем считать, что пароль вы сбросили.

Сброс пароля администратора может потребоваться и в том случае, если действующая доменная политика накладывает ограничения на структуру пароля и нет возможности поставить пустой, но если пароль администратора известен, то выполнение команды приведенной ниже избавит Вас от необходимости сброса сторонними программами.

Прежде чем перейти к командам избавления от действий доменных групповых политик, следует сказать как они попадают в систему и почему действуют при отключении от сети.

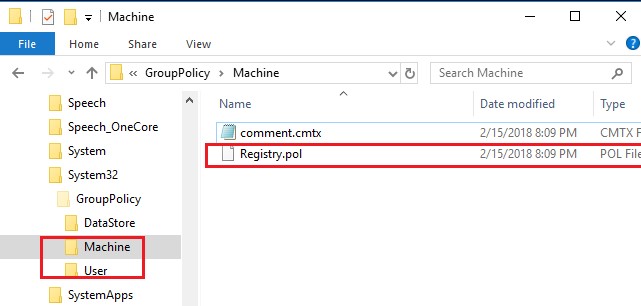

Параметры групповых политик хранятся в специальном файле “registry.pol“. Он расположен, как правило, в каталоге “C:\Windows\system32\GroupPolicy”. Политики действующие на компьютер в целом, вне зависимости от учетной записи пользователя, размещаются в подкаталоге “Machine”, а политики учетной записи в подкаталоге “User”.

Редактировать файл “registry.pol” вручную не стоит, для этого есть специальная оснастка, но она скорее всего будет недоступна по правилам той же GroupPolicy.

Как правило, политики задаются из домена при входе в систему, перезаписью файлов “Machine\Registry.pol” и “User\Registry.pol”, которые операционная система импортирует в соответсвующий раздел реестра.

Эти ветки реестра могут быть недоступны для редактирования, даже если ваша учетная запись является локальным администратором на ПК.

Решение проблемы:

1 способ.

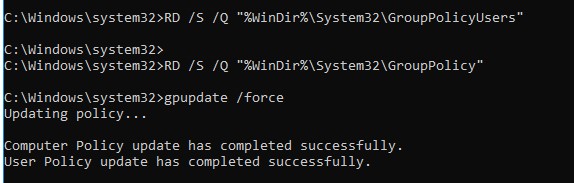

Нужно удалить файлы Registry.pol в каталоге GroupPolicy. Для этого запустите командную строку от учетной записи администратора и выполните следующую последовательность команд.

Последняя команда обновляет настройки политик (в данном случае будет выполнен сброс на состояние “по умолчанию”).

Первая строка может не выполнится, если в вашей ОС нет такого каталога.

2 способ.

На мой взгляд более универсальный. Опять же необходимо запустить CMD от имени админитратора и выполнить одну из приведенных ниже команд. Для Win 7 и выше:

Для Win XP:

Теперь необходимо выполнить перезагрузку ПК.

Все. Доменные политики прекратили свое действие.

Следует учесть, что если учетная запись администартора которую вы использовали была создана из домена, то и политики еще существования были не локальными, а доменными, и следовательна она станет отключенной и Вы ей не сможете воспользоваться, поэтому рекомендую создать дополнительную админскую учетку до использования командной строки с целью избавления от политик.

Можно конечно приведенные команды сложить в один пакетный файл, но это, надеюсь, Вы сможете сделать и без моей помощи.

PS: Не забудьте поделиться статьей кнопкой соцсети справа от записи.

Сброс настроек локальной групповой политики в Windows

rОдним из основных инструментов тонкой настройки параметров пользователя и среды Windows являются групповые политики — GPO (Group Policy Object). На сам компьютер и его пользователей могут действовать доменные групповые политики (если компьютер состоит в домене Active Directory) и локальные (эти политики настраиваются локально на компьютере). Однако некорректная настройка некоторых параметров GPO может привести к различным проблемам: невозможность подключить принтер, запрет на подключение USB накопителей, ограничение сетевого доступа некорректными настройками брандмауэра Windows, запрета на установку или запуск любых приложений (через политики SPR или AppLocker) или на локальный или удаленный вход на компьютеры.

Если администратор не может локально войти в систему, или не знает точно какая из примененных им настроек GPO вызывает проблему, приходится прибегать к аварийному сценарию сброса настроек групповых политик на настройки по-умолчанию. В “чистом” состоянии ни один из параметров групповых политик не задан.

В этой статье мы покажем несколько методов сброса настроек параметров локальных и доменных групповых политик к значениям по умолчанию. Эта инструкция является универсальной и может быть использована для сброса настроек GPO на всех поддерживаемых версиях Windows: начиная с Windows 7 и заканчивая Windows 10, а также для всех версий Windows Server 2008/R2, 2012/R2 / 2016 и 2019.

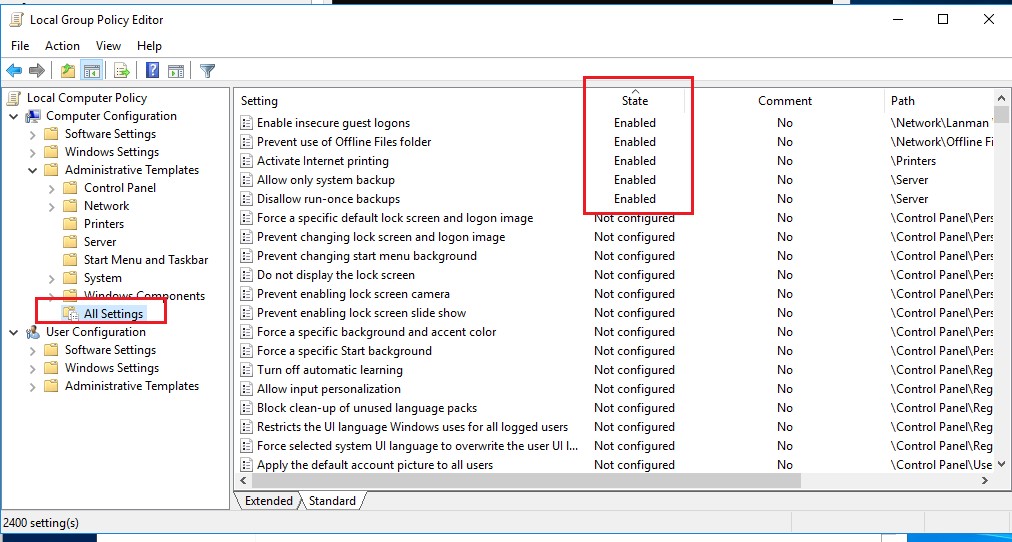

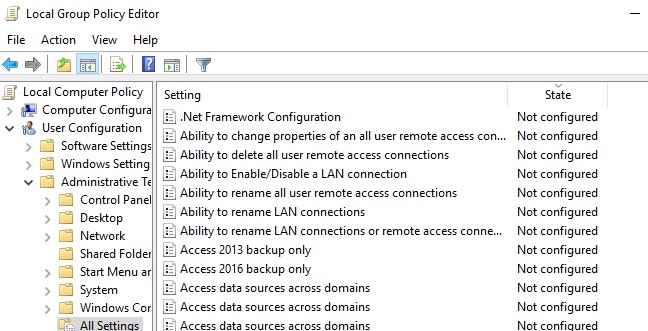

Сброс параметров локальной групповой политики с помощью редактора gpedit.msc

Этот способ предполагает использование графической консоли редактора локальной групповой политики gpedit.msc для отключения всех настроенных политик. Графический редактор локальной GPO доступен только в Pro, Enterprise и Education редакциях Windows 10.

Аналогично измените настройки параметров в пользовательском разделе локальных политик (User Configuration/ Конфигурация пользователя). Так можно отключить действие всех настроек административных шаблонов GPO.

Указанный выше способ сброса групповых политик в Windows подойдет для самых “простых” случаев. Некорректные настройки групповых политик могут привести к более серьезным проблемам. Например, невозможность запустить оснастку gpedit.msc или вообще любых программ, потери административных прав на компьютере, или запрета на локальный вход в систему. В таких случаях приходится сбрасывать сохраненные настройки GPO в локальных файлах на компьютере.

Файлы групповых политик Registry.pol

Архитектура групповых политик Windows основана на специальных файлах Registry.pol. Данные файлы хранят параметры реестра, которые соответствуют тем или иным настройкам GPO. Пользовательские и компьютерные настройки политик хранятся в разных файлах Registry.pol.

При загрузке компьютера Windows загружает содержимое файла \Machine\Registry.pol в ветку системного реестра HKEY_LOCAL_MACHINE (HKLM). Содержимое файла \User\Registry.pol импортируется в ветку HKEY_CURRENT_USER (HKCU) при входе пользователя в систему.

Когда вы открываете консоль редактора GPO, она загружает содержимое registry.pol файлов и предоставляет их в удобном графическом виде. При закрытии редактора GPO внесенные изменения сохраняются в файлы Registry.pol. После обновления групповых политик (командой gpupdate /force или по-расписанию), новые настройки попадают в реестр и применяются к компьютеру.

Чтобы удалить все текущие настройки локальной групповой политики, нужно удалить файлы Registry.pol в каталоге GroupPolicy.

Сброс настроек локальной GPO из командной строки

Для принудительного сброса всех текущих настроек групповых политик в Windows вам нужно удалить файлы Registry.pol. Допустимо целиком удалить каталоги с файлами настройки политик. Сделать это можно следующими командами, запущенными в командной строке с правами администратора:

RMDIR /S /Q «%WinDir%\System32\GroupPolicyUsers»

RMDIR /S /Q «%WinDir%\System32\GroupPolicy»

После этого нужно сбросить старые настройки политик в реестре, применив GPO с чистыми настройками:

Данные команды сбросят все настройки локальной GPO в секциях Computer Configuration и User Configuration.

Откройте консоль редактора gpedit.msc и убедитесь, что все политики перешли в состояние “Не задано”/”Not configured”. После запуска консоли gpedit.msc удаленные папки GroupPolicyUsers и GroupPolicy будут пересозданы автоматически с пустыми файлами Registry.pol.

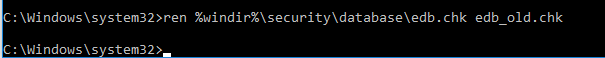

Сброс локальных политик безопасности Windows

Если у вас сохранятся проблемы с политиками безопасности, попробуйте вручную переименовать файл контрольной точки базы локальных политик безопасности %windir%\security\database\edb.chk.

ren %windir%\security\database\edb.chk edb_old.chk

Выполните команду:

gpupdate /force

Перезагрузите Windows с помощью команды shutdown:

Shutdown –f –r –t 0

Как сбросить настройки локальных GPO, если невозможно войти в Windows?

Если локальный вход в Windows невозможен или не удается запустить командную строку (например, при блокировке ее и других программ с помощью Applocker), вы можете удалить файлы Registry.pol, загрузившись с установочного диска Windows (загрузочной USB флешки) или любого LiveCD.

Сброс примененных настроек доменных GPO

Несколько слов о доменных групповых политиках. Если компьютер включен в домен Active Directory, некоторые его настройки задаются доменными GPO.

Файлы registry.pol всех применённых доменных групповых политик хранятся в каталоге %windir%\System32\GroupPolicy\DataStore\0\SysVol\ contoso.com\Policies. Каждая политика хранится в отдельном каталоге с GUID доменной политики. При исключении компьютера из домена файлы registry.pol доменных политик на компьютере удаляются и соответственно, не загружаются в реестр. Но иногда несмотря на исключения компьютера из домена, настройки политик могут все ещё применяться к компьютеру.

Этим файлам registry.pol соответствуют следующие ветки реестра:

История примененных версий доменных политик, которые сохранились на клиенте, находится в ветках:

Локальный кэш примененных доменных GPO хранится в каталоге C:\ProgramData\Microsoft\Group Policy\History. Удалите файлы в этом каталоге командой:

DEL /S /F /Q “%PROGRAMDATA%\Microsoft\Group Policy\History\*.*”

Затем выполните команду:

gpupdate /force /boot

Пожалуйста! Хорошо, что помогло, хотя по идее проблема могла быть связана просто с нарушением ассоциаций bat файлов…

Спасибищще, чувак. )) Словил вирусню с xxxсайтов, а они мне права перепутали так, что уж думал, систему переставлять придется. Еще раз огромное!!)

На Server 2012r2 хочу сбросить одну локальную политику до дефолтного состояния, значение пустое оставить нельзя, но и НОЛЬ ставить глупо, как вернуть в состояние «неопределено»? Всё сбрасывать не вариант))

Хорошо бы ещё указать в каких версиях Ос Windows (начиная с Vista) имеется Локальная групповая политика, а в каких нет. Спасибо!

Если бы была кнопка лайк, поставил бы лайк, а так просто спасибо за статью! Очень помогло 🙂

Подскажите, какой командой из консоли можно сбросить только политики учетных записей — политики паролей…

чтоб как здесь

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

Отдельно сбросить только политики паролей одной командой не получится: как вариант — можно установить значения реестра, отвечающие за парольную политику на дефолтные значения

День добрый! При изменение любого параметра в gpedit.msc вылазит ошибка:

Ошибка:

В результате вызова компонента COM возвращена ошибка в формате HRESULT E_FAIL

Подробная информация об использовании оперативной

(JIT) отладки вместо данного диалогового

окна содержится в конце этого сообщения.

************** Текст исключения **************

System.Runtime.InteropServices.COMException (0x80004005): В результате вызова компонента COM возвращена ошибка в формате HRESULT E_FAIL.

в Microsoft.GroupPolicy.AdmTmplEditor.IGPMAdmTmplEditorCallback.ApplyChanges()

в Microsoft.GroupPolicy.AdmTmplEditor.Editor.SaveChanges()

в Microsoft.GroupPolicy.AdmTmplEditor.Editor.buttonOK_Click(Object sender, EventArgs e)

в System.Windows.Forms.Control.OnClick(EventArgs e)

в System.Windows.Forms.Button.OnMouseUp(MouseEventArgs mevent)

в System.Windows.Forms.Control.WmMouseUp(Message& m, MouseButtons button, Int32 clicks)

в System.Windows.Forms.Control.WndProc(Message& m)

в System.Windows.Forms.ButtonBase.WndProc(Message& m)

в System.Windows.Forms.Button.WndProc(Message& m)

в System.Windows.Forms.Control.ControlNativeWindow.WndProc(Message& m)

в System.Windows.Forms.NativeWindow.Callback(IntPtr hWnd, Int32 msg, IntPtr wparam, IntPtr lparam)

************** Загруженные сборки **************

mscorlib

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.5420 (Win7SP1.050727-5400)

CodeBase: file:///C:/Windows/Microsoft.NET/Framework64/v2.0.50727/mscorlib.dll

—————————————-

Microsoft.GroupPolicy.AdmTmplEditor

Версия сборки: 6.1.0.0

Версия Win32: 6.1.7601.17514 (win7sp1_rtm.101119-1850)

CodeBase: file:///C:/Windows/assembly/GAC_64/Microsoft.GroupPolicy.AdmTmplEditor/6.1.0.0__31bf3856ad364e35/Microsoft.GroupPolicy.AdmTmplEditor.dll

—————————————-

System

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.5420 (Win7SP1.050727-5400)

CodeBase: file:///C:/Windows/assembly/GAC_MSIL/System/2.0.0.0__b77a5c561934e089/System.dll

—————————————-

System.Windows.Forms

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.5420 (Win7SP1.050727-5400)

CodeBase: file:///C:/Windows/assembly/GAC_MSIL/System.Windows.Forms/2.0.0.0__b77a5c561934e089/System.Windows.Forms.dll

—————————————-

System.Drawing

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.5420 (Win7SP1.050727-5400)

CodeBase: file:///C:/Windows/assembly/GAC_MSIL/System.Drawing/2.0.0.0__b03f5f7f11d50a3a/System.Drawing.dll

—————————————-

System.Xml

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.5420 (Win7SP1.050727-5400)

CodeBase: file:///C:/Windows/assembly/GAC_MSIL/System.Xml/2.0.0.0__b77a5c561934e089/System.Xml.dll

—————————————-

Microsoft.GroupPolicy.AdmTmplEditor.resources

Версия сборки: 6.1.0.0

Версия Win32: 6.1.7600.16385

CodeBase: file:///C:/Windows/assembly/GAC_64/Microsoft.GroupPolicy.AdmTmplEditor.resources/6.1.0.0_ru_31bf3856ad364e35/Microsoft.GroupPolicy.AdmTmplEditor.resources.dll

—————————————-

Accessibility

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.4927 (NetFXspW7.050727-4900)

CodeBase: file:///C:/Windows/assembly/GAC_MSIL/Accessibility/2.0.0.0__b03f5f7f11d50a3a/Accessibility.dll

—————————————-

mscorlib.resources

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.5420 (Win7SP1.050727-5400)

CodeBase: file:///C:/Windows/Microsoft.NET/Framework64/v2.0.50727/mscorlib.dll

—————————————-

System.Windows.Forms.resources

Версия сборки: 2.0.0.0

Версия Win32: 2.0.50727.4927 (NetFXspW7.050727-4900)

CodeBase: file:///C:/Windows/assembly/GAC_MSIL/System.Windows.Forms.resources/2.0.0.0_ru_b77a5c561934e089/System.Windows.Forms.resources.dll

—————————————-

При включенной отладке JIT любое необрабатываемое исключение

пересылается отладчику JIT, зарегистрированному на данном компьютере,

вместо того чтобы обрабатываться данным диалоговым окном.

Не знаете в чем может быть дело? Поможет ли жесткий сброс политик в этом вопросе?