Rpcnetp что за служба

Опция BIOS Computrace

Это поле позволяет активировать или отключить модуль BIOS Computrace (R ) опциональной службы в ОС от Absolute(R) Software. Computrace (R) агент от Absolute(R) Software является сервисом, предназначенным для отслеживания устройств и предоставления услуги по установлению их места расположения в случае если компьютер будет потерян или украден. Computrace (R) агент общается с программным обеспечение сервера мониторинга Absolute(R) Software на запрограммированных интервалов для предоставления услуг слежения.

Агент Computrace — это приложение Windows, которое имеет две формы: сокращенную и полную. Сокращенную форму агента можно характеризовать как имеющую минимально возможный размер при максимальной гибкости и расширяемости. Этот модуль внедряется в прошивку BIOS (а точнее в PCI Option ROM или как UEFI-модуль). В патенте США за номером 20060272020A1,принадлежащем Absolute Software, этот агент описан как mini CDA (Communications Driver Agent)и предназначен для проверки наличия и работоспособности полноразмерного агента. В случае отсутствия полноценного агента, мини-агент загрузит его с сервера в глобальной сети.

Согласно описанию в патенте, постоянный модуль находится в дополнительном BIOS ROM. Дополнительный ROM имеет небольшую секцию с модулями Computrace агента, которые добавляются производителем BIOS и прошиваются на заводе производителем компьютера (а точнее, производителем материнской платы).

Современный EFI BIOS может содержать до нескольких сотен специальных EFI-драйверов, EFI-приложений и других модулей, упакованных в некого рода файловую систему. Мы обнаружили, что один из таких модулей являлся EFI-приложением или дополнительным ROM с Computrace агентом внутри. Таким образом, перепрошивка BIOS лишь обновит версию агента.

rpcnetp.exe >в autochk.exe >в EFI-приложении >в другом EFI-App>в ROM модуле >в прошивке BIOS

Мы можем отметить, что для прошивок, содержащих Computrace, соответствующие настройки в BIOS Setup могут как существовать, так и отсутствовать.

Авторы исследования рассмотрели риск эксплуатации систем со встроенным в код прошивки BIOS программным обеспечением для защиты от хищения устройства. Они продемонстрировали доказательства уязвимости подобных модулей против локальных атак, подразумевающих наличие физического доступа к компьютеру или возможности исполнения на нем произвольного кода.

Стандартное поведение ПО Computrace

Фаза 1: модуль BIOS

В первой фазе сразу после инициализации основного BIOS выполняются модули дополнительных ROM, выполняются EFI-приложения. В этой стадии модуль Computrace просматривает FAT/FAT32/NTFS разделы жестких дисков в поисках установленной ОС Windows. Затем он создает копию системного autochk.exe и переписывает его своим кодом. Системный autochk.exe сохраняется под именем autochk.exe.bak на FAT или autochk.exe:BAK в альтернативном потоке данных NTFS.

Фаза 2: autochk.exe

Модифицированный autochk.exe, стартуя во время загрузки, имеет полный доступ как к локальным файлам, так и к реестру Windows. Благодаря этому он благополучно сохраняет в папку system32 файл агента rpcnetp.exe и регистрирует его в реестре Windows в качестве новой сервисной службы. Позже оригинальный autochk.exe восстанавливается из сохраненной копии.

Фаза 3: rpcnetp.exe

Именно этот модуль также известен как мини-агент Computrace агент или mini CDA (Communication Driver Agent). Его размер относительно невелик, всего около 17Kb.

Мини-агент стартует как сервисная служба Windows. Сразу после этого он копирует собственный исполняемый EXE-файл под именем rpcnetp.dll, устанавливая при этом соответствующий флаг в PE заголовке (чем утверждает, что это корректный DLL файл), и загружает DLL. Затем rpcnetp.exe запускает дочерний процесс svchost.exe в приостановленном состоянии и внедряет в его память созданный rpcnetp.dll. При возобновлении исполнения svchost.exe создает дочерний процесс браузера iexplore.exe с правами текущего активного пользователя. Iexplore.exe также создается в приостановленном состоянии и так же получает инъекцию rpcnetp.dll. Модифицированный таким образом браузер в автоматическом режиме соединяется с сервером управления для получения команд и загрузки дополнительных модулей. Это приводит к скачиванию и установке полноразмерного агента rpcnet.exe. https://www.securelist.com/ru/analysis/208050831/Ugroza_iz_BIOS

Опция также может иметь другие названия:

Название данной опции у данного производителя в данной версии BIOS:

Computrace значение по умолчанию [Deactivate]

| Обозначение опции BIOS | Описание опции в БИОСе | Переведенное значение опции БИОС | |

|---|---|---|---|

| 1. |

| (дополнительная информация) |

| Подобен IMEI у сотового телефона. Установленный аппаратно модуль в БИОСе (чаще всего компанией Computrace. Код для запуска находится во флэшромБИОСа. БЫл найден в ноутбуках Acer, ASUS и Lenovo. (дополнительная информация) =) |

| 10:24 Вниманию владельцев новых ноутбуков (да и всем остальным тоже) http://www.diary.ru/ |

Kroko/p79620070.htm (дополнительная информация)

НиколайБрянск

Лучшие практики для исправления проблем с rpcnet

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

rpcnet сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

unboxIT

Если информация была полезной для вас, вы можете поблагодарить за труды Яндекс деньгами: 41001164449086 или пластиковой картой:

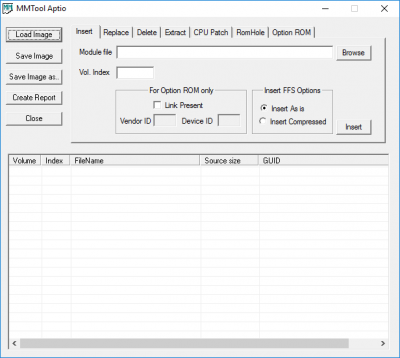

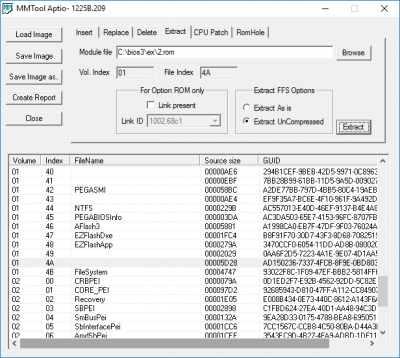

Удаляем rpcnetp.exe Computrace (LoJack) из BIOS UEFI на примере Asus 1225b

rpcnetp.exe – это файл системы Computrace для удалённой защиты в ноутбуках, которая по идеи должна помочь владельцу в случае кражи или утери.

Всё бы хорошо, однако есть несколько но:

Многие скажут удалить и нет проблем! Но не тут то было.

Если не вдаваться в подробности, то фактически Computrace (он же lojack) зашит на уровне BIOS UEFI. Суть системы сводиться к тому, что она каждый раз при включении компьютера прописывает себя в Windows.

Более подробно механизм довольно неплохо расписан здесь:

В большинстве случаев Computrace использует 2 файла:

Все они находятся в подкаталогах c:\Windows. Тут всё зависит от версии Computrace, и для того чтобы их найти можно банально воспользоваться поиском Windows по слову “rpcnet”.

Повторюсь, сколько бы вы не пытаться удалить файлы с диска, переустанавливать Windows, Computrace будет прописываться в момент включения компьютера из BIOS!

На просторах интернета существуют несколько рецептов как избавиться от этой гадости:

В моём Asus 1225b, опции отключения в BIOS не оказалось, пустые файлы продолжали переписываться замечательной “защитой”.

Надо понимать, что Computrace работает (пока) только с Windows.

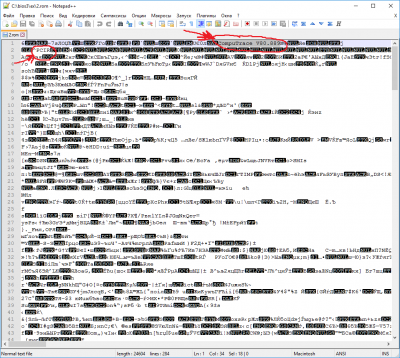

При все своей любви к Linux системам, вариант полностью отказаться от Windows меня тоже не особо устроил. Поэтому, я решил покопаться в файле с прошивкой BIOS.

Далее я воспользовался Delete, и удалил соответствующий модуль, после чего залил новую прошивку.

Вот тут меня поджидал, как сейчас модно говорить, Эпик Фейл. Система Висла между загрузкой Bios и стартом загрузчика.

Какими только способами я не пытался полностью удалить модуль из BIOS, система приходила в негодность.

Поэтому, я решил пойти другим путём, если нельзя полностью удалить модуль, то можно его деактивировать.

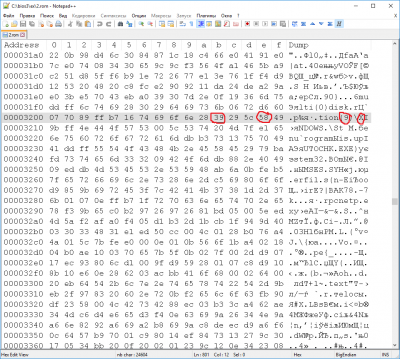

Деактивировать модуль я решил путём изменения места установки начального загрузчика Computrace.

Теперь он будет пытаться прописаться в 9тый раздел по адресу XINDOWS.

Понятно, что это у него не получиться.

На выходе я получил прошивку, назвав её 1225B.209.n, в которой модуль Computrace не работоспособен.

После прошивки, всё что осталось сделать это удалить, rpcnetp.exe (либо rpcnet.exe), rpcnetp.dll (либо rpcnet.dll) стандартными средствами Windows.

Хотелось бы напомнить, что все кто решит прошиться моей версией 1225B.209.n, помните вы делаете это на свой страх и риск. Однако, за то время что я разбирался Computrace, шанс превратить свой ноутбук в “кирпич”, у меня был значительно больше чем у всех, кто решит воспользоваться уже готовой прошивкой 🙂

Если у кого есть мысли как полностью удалить модуль Computrace – пишите.

BIOS-агент Computrace вызвал подозрение у «Лаборатории Касперского»

Xakep #271. Сила четырех байтов

«Лаборатория Касперского» опубликовала аналитический отчет с описанием нескольких случаев несанкционированной активации программного агента Computrace. Его часто ставят в прошивки ноутбуков для удаленного слежения (например, в случае кражи). Общее количество ноутбуков с установленными агентами Computrace по всему миру оценивается в 2 млн, причем значительная часть их находится в России.

Агент Computrace — это приложение Windows, которое имеет две формы: сокращенную и полную. Сокращенную форму агента можно характеризовать как имеющую минимально возможный размер при максимальной гибкости и расширяемости. Этот модуль внедряется в прошивку BIOS (а точнее в PCI Option ROM или как UEFI-модуль). В патенте США за номером 20060272020A1, принадлежащем Absolute Software, этот агент описан как mini CDA (Communications Driver Agent)и предназначен для проверки наличия и работоспособности полноразмерного агента. В случае отсутствия полноценного агента, мини-агент загрузит его с сервера в глобальной сети.

Дополнительный ROM имеет небольшую секцию с модулями Computrace агента, которые добавляются производителем BIOS и прошиваются на заводе производителем компьютера (а точнее, производителем материнской платы). Интересно, что для прошивок, содержащих Computrace, соответствующие настройки в BIOS Setup могут как существовать, так и отсутствовать. Например, в ASUS X102BA их нет.

В то же время модуль Computrace позволяет осуществить удаленный доступ к компьютеру через интернет. Производители устанавливают шпионский софт в BIOS некоторых моделей ноутбуков, не уведомляя об этом покупателей. Например, такое случалось с покупателями ноутбуков ASUS 1225B, Samsung 900X3C и Samsung NP670Z5E.

На диаграмме показаны производители материнских плат компьютеров с активным агентом Computrace. Статистика собрана с сети KSN.

«Лаборатория Касперского» изучила коммуникацию агента Computrace с удаленным сервером и обнаружила довольно простой протокол.

«Детальное рассмотрение протокола дает нам представление о том, что его дизайн спроектирован для удаленного исполнения любого рода команд. У нас нет доказательств того, что Absolute Computrace был использован как платформа для атак, но мы отчетливо видим возможность этого, и некоторые тревожные и необъяснимые факты делают эту возможность все более реалистичной, — пишут специалисты антивирусной компании. — Мы глубоко убеждены, что столь прогрессивный инструмент обязан иметь столь же прогрессивную защиту от несанкционированного использования, включая механизмы надежной аутентификации и шифрования».

Индикаторы активности агента Computrace

1. Один из процессов запущен:

2. Один из файлов существует на диске:

3. Система отправляет DNS-запросы для следующих доменов:

4. Система соединяется со следующим IP-адресом: 209.53.113.223

5. Существует один из следующих ключей в реестре: