Securitylogagent что это для чего нужно

5 способов удалить или отключить KNOX на смартфонах и планшетах Samsung Galaxy

Samsung KNOX был сделан для того, чтобы усилить защиту системы Android и ваших данных в целом. Начиная с версии Android 4.3 корейский гигант стал добавлять в прошивки своих смартфонов и планшетов эту программу по умолчанию. Это стало отличным решением в сфере бизнеса, где на первом месте стоит не удобство использования, а безопасность и сохранность вашей личной информации.

Но из этого стали появляться проблемы у обычных пользователей, особенно если вы получили ROOT-права. Наверняка вы сталкивались с ошибкой:

При этом, полноценно вы не имеете root-прав, так как они блокируются. Но эту проблему можно решить удалив или отключив Samsung KNOX. Есть 5 способов это сделать.

Способ №1: Для пользователей без root-прав

Теперь вы избавились от назойливого защитника.

Эта инструкция подходит для смартфонов на стоковой прошивке без root-прав. Если же они у вас есть то вам подойдут остальные 4 способа.

Способ №2: Установить KNOX Disabler

Утилита работает со всеми популярными смартфонами: Samsung Galaxy S5, Galaxy S4 (Mini и обычные версии), Note, Mega и планшетами: Note 10.1 (2014). Tab S. И это не полный список устройств. Также это можно сделать при помощи терминала.

Способ №3 : Отключаем Knox через Android Terminal Emulator

Способ №4: При помощи Titanium Backup

Если 1-2 для у вас не будет никаких глюков, то потом эти файлы можно будет удалить полностью.

Способ №5: При помощи Explorer

Теперь вы знаете самые простые методы как удалить Samsung Knox с смартфона или планшета. Если вы все таки решили оставить эту утилиту, можете скачать официальную инструкцию.

Какие приложения можно смело удалить со своего новенького смартфона?

Покупая новый смартфон на Android, пользователь зачастую сталкивается с огромным множеством непонятных ему приложений, предустановленных производителем. Зачем они нужны? Нужны ли они вообще? Можно ли их удалить и не повлияет ли это на работу смартфона?

Некоторые производители запрещают удалять приложения, идущие «в комплекте» со смартфоном. К примеру, на смартфонах Xiaomi этого сделать нельзя (необходимо получать root-доступ, что не так просто сделать рядовому пользователю). Другие производители (например, Samsung или Huawei) позволяют лишь отключить ненужные стандартные приложения, не удаляя их полностью.

Как удалить приложение на Android?

Прежде чем мы перейдем к сути вопроса, вспомним, как удалять приложения на Android-смартфоне. На некоторых смартфонах достаточно нажать пальцем на иконку приложения и подержать пару секунд. В появившемся меню выбрать пункт Удалить или Отключить:

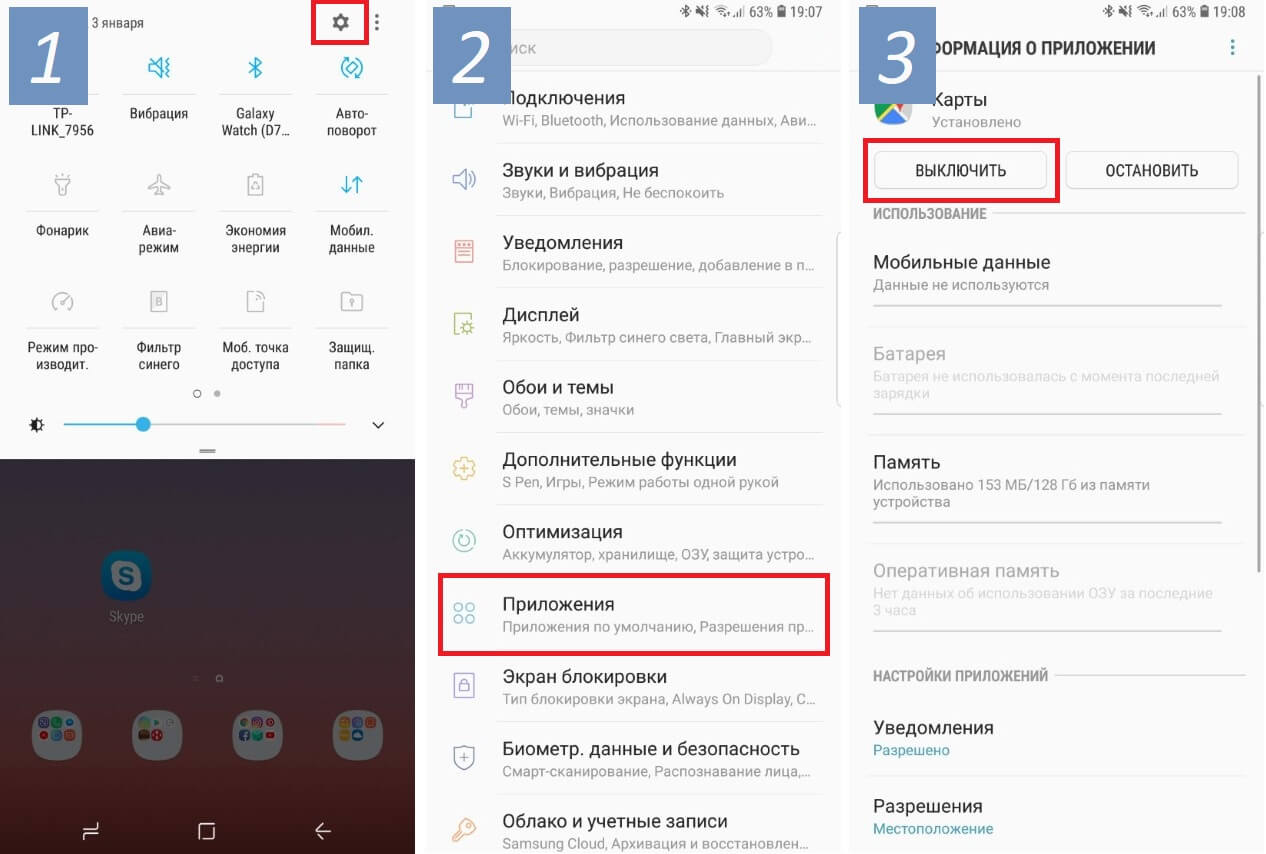

Но, в большинстве случаев, для удаления приложения необходимо зайти в Настройки смартфона, там выбрать пункт Приложения. После выбора нужного приложения, открываем его и нажимаем Удалить (или Выключить). В зависимости от марки смартфона, все может выглядеть немного по-другому, но, принцип тот же:

Список приложений, которые следует сразу удалить

Сегодня мы рассмотрим наиболее часто встречающиеся предустановленные приложения, которые можно смело удалять со своего новенького смартфона, не только освободив дополнительную память, но и увеличив тем самым время работы смартфона (так как лишние приложения могут работать в фоне и тратить заряд аккумулятора впустую).

Итак, проверьте, не встречаются ли у вас приложения из нашего списка:

Диск

Это облачное хранилище от Google. Приложение позволяет вам хранить некоторые файлы\документы на сервере Google, чтобы получить доступ к этим данным с любого смартфона или даже через браузер компьютера. Если вы не пользуетесь облачным хранилищем — смело удаляйте\отключайте это приложение.

Защищенная папка

Приложение от Samsung, позволяющее скрывать различные файлы или даже приложения от посторонних людей. Достать что-либо из этой папки можно только по паролю\отпечатку пальца. Если вы не работаете на спец.службы, с этим приложением можно расстаться.

Google Карты

Если вы не пользуетесь навигацией на своем смартфоне, тогда лучше это приложение сразу удалить. Помимо навигации данное приложение довольно активно разряжает аккумулятор смартфона, так как, во-первых, все время следит за вашим перемещением и сохраняет историю мест, где вы бывали ежедневно (довольно забавная функция, позволяющая «отмотать время назад» и узнать, где и в какой момент времени вы были определенного числа). А во-вторых, данное приложение постоянно следит за ситуацией на дорогах, чтобы предупреждать вас о пробках.

За лаконичным названием скрывается Google-ассистент (аналог Siri от Apple). Данный сервис обычно запускается на любом Android-смартфоне долгим нажатием кнопки Домой. Если вам не охота общаться с виртуальными ассистентами или попросту не интересна та информация, которую они предоставляют — удаляйте это приложение!

Словарь

Также встречается часто на смартфорнах Samsung. Данное приложение является, как не сложно догадаться по названию, словарем. Принцип работы следующий: вы скачиваете нужные вам словари, затем выделяя любой текст, помимо команд Копировать\Вставить\Выделить, у вас появится команда Словарь, выбрав которую, выделенное слово\текст будет переведено во всплывающем окошке. Если эта функция вам не нужна — удаляйте приложение.

Briefing

Довольно бесполезное для большинства людей приложение, которое, к тому же, расходует заряд аккумулятора. Это специальный новостной рабочий стол. Его можно открыть, сделав свайп вправо на основном экране с иконками (далеко не на всех смартфонах). Если вы не используете это приложение для чтения новостей — удаляйте! Тем более, есть гораздо более удобные приложения и способы получения новостей.

Этому приложению можно смело дать звание самого бесполезного приложения от Google. Конечно, сама идея (осуществление видео-звонков) отличная, вот только никто этим приложением не пользуется, так как есть гораздо более популярные аналоги: Skype, Viber, WhatsApp или Facebook Messanger. Смело удаляйте!

Wear

У вас есть смартчасы или фитнес-браслет от Samsung? Если нет — удаляйте это приложение, так как оно используется только для подключения к смартфону носимых устройств от Samsung.

Gmail

Это почтовый клиент от Google. И здесь не все так просто, как может показаться на первый взгляд. Дело в том, что практически каждый производитель смартфонов предоставляет свое собственное приложение для работы с почтой, а компания Google пытается всех удержать на своем клиенте. В результате, на подавляющем большинстве смартфонов установлены и работают две почтовые программы, каждая из которых отдельно расходует заряд аккумулятора, проверяя почту в фоновом режиме. Поэтому, оставьте одно приложение (от производителя смартфона, либо от Google), а второе обязательно удалите. Если почтой не пользуетесь — удаляйте сразу оба приложения.

Google Фото

Это приложение обязательно следует удалить только если оно вам действительно не нужно. Благодаря ему все фото и видео с вашего смартфона выгружаются в облако (на сервера) Google и хранятся там неограниченное количество времени. Удобство здесь очевидное. Сменили\потеряли смартфон или произошел какой-то сбой — всё это никак не повлияет на сохранность фото, они будут доступны всегда через интернет или с другого смартфона (по вашему паролю). Если вам действительно не нужна эта функция, тогда обязательно удалите приложение, так как оно относительно сильно расходует заряд аккумулятора.

Google Музыка

Очень удобное приложение для прослушивания музыки. Проблема состоит лишь в том, что нужно оплачивать его ежемесячную подписку. А если вы не слушаете музыку по подписке, смысла в этом приложении нет никакого, ведь для прослушивания своих mp3 есть множество более удобных и функциональных аналогов.

Google Фильмы

Мягко говоря, не самая популярная соцсеть в русскоязычном мире во многом благодаря узкой «специализации» — поиска и установления деловых контактов. Если вы там не зарегистрированы, смело удаляйте это приложение.

OneDrive

Чуть выше мы рассматривали приложение Google Диск. OneDrive является его аналогом от Microsoft с одним преимуществом — это приложение уже установлено на каждом Windows-ноутбуке. Но, если вам не интересно хранить файлы на серверах Microsoft — удаляйте его (более того, подобные приложения постоянно работают в фоне, чтобы синхронизировать любые изменения).

PowerPoint

Когда в последний раз вы создавали или просматривали на своем смартфоне PowerPoint-презентацию? Смело удаляйте это приложение, если оно было установлено на вашем смартфоне из магазина.

Smart Switch

Приложение от Samsung, предназначенное для переноса всех данных со своего предыдущего смартфона на новый Samsung. Если в этом нет необходимости — удаляйте приложение. Более того, сейчас практически все важные данные (контакты, почта, приложения) хранятся в облаке Google и автоматически появятся на новом устройстве после добавления своей учетной записи в Google.

Что бы еще удалить?

Здесь мы не говорили о таких простых приложениях, как Блокнот или Музыкальный проигрыватель. По названию приложения уже понятно, что его можно удалить без каких-либо последствий, если оно вас не устраивает.

Вот еще краткий перечень приложений, встречающихся на смартфонах и заслуживающих удаления (многие из них — хорошие продукты, речь идет лишь о том, что их удаление никак не повлияет на работу смартфона):

Конечно, это далеко не полный список ненужных приложений, встречающихся на современных смартфонах. Каждый производитель пытается «подсадить» пользователя на свои продукты (либо на приложения от сторонних разработчиков, если это рекламное размещение).

Но даже если вы удалите только перечисленные выше приложения, сможете уже освободить достаточно много места на смартфоне, а также продлить время его работы от одной зарядки!

P.S. Не забудьте подписаться в Telegram на первый научно-популярный сайт о мобильных технологиях — Deep-Review, чтобы не пропустить очень интересные материалы, которые мы сейчас готовим!

Как бы вы оценили эту статью?

Нажмите на звездочку для оценки

Внизу страницы есть комментарии.

Напишите свое мнение там, чтобы его увидели все читатели!

Если Вы хотите только поставить оценку, укажите, что именно не так?

Security log agent что это за программа?

Системный монитор (Sysmon)

Что из себя представляет Samsung KNOX: зачем нужен и как влияет на работу смартфона

Компания Самсунг поправу завоевала популярность среди покупателей своей качественной продукцией.

Мобильные телефоны в этом случае не являются исключением. те, кто уже стал владельцем смартфона от Samsung могли столкнуться с незнакомым приложением, которым является KNOX.

В связи с этим мог возникнуть вполне резонный вопрос: Samsung KNOX что это?

В этой статье мы постараемся разобраться, что представляет собой данное приложение, как оно работает и как, при необходимости, его можно отключить или вовсе удалить из своего телефона.

Cодержание:

Вариант первый

Активируйте функцию KNOX Disabler. Для того, чтобы воспользоваться этим понадобится получить root-права.

После их получения скачайте и установите на свой телефон небольшую утилиту под названием Service Disabler.

Рис.6 Приложение Service Disabler.

Затем вам останется запустить данное приложение и нажать на соответствующую кнопку (кнопка Disabler).

: Отключаем Knox через Android Terminal Emulator

SandBlast Agent — ответы на популярные вопросы (FAQ)

SandBlastAgentвключает следующие элементы:

8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

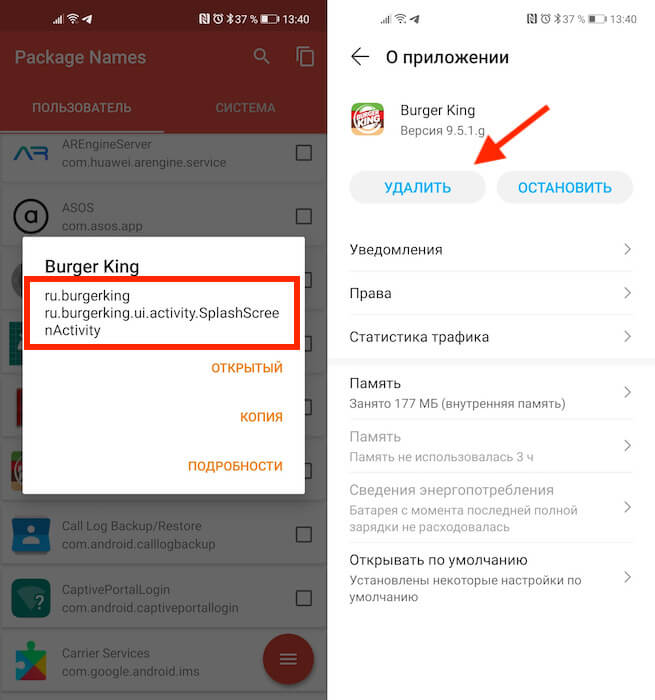

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

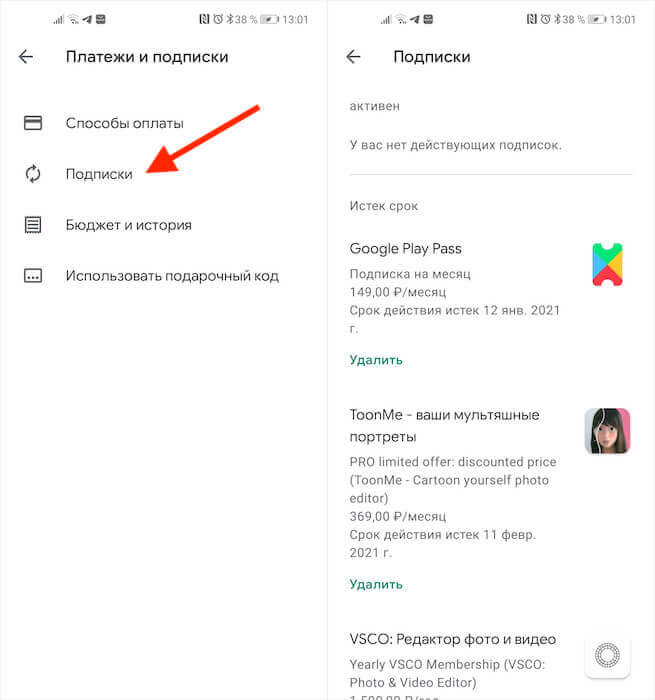

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

Security log agent что это за программа?

Security log agent что это за программа?

After you install TWRP on the Galaxy Note 9 the Samsung Experience software recognizes that changes have been made. Specifically, a service called the Service Log Agent notices this and warns the user via a notification about unauthorized actions. This notification will constantly come back unless we use a free application to prevent it from happening.

Some OEMs are okay with letting people modify the software on the smartphones they sell to customers. Some will limit various features ( Samsung does) if there have been any modifications made. But then there are some (Samsung again) who may want the user to be aware that such changes have been made. This is particularly useful if you bought a used phone.

What is the Security Log Agent?

Samsung does want to make sure that you are aware of any major system changes that have been made to the Galaxy Note 9. Samsung isn’t the only one who wants to make their customers aware of these changes but most of them just have a text message that is displaying during the bootup process. Samsung loves doing things differently so they do it with a system application.

Related:

Dozens of premium Android apps go on sale every single day. Check out the latest over at PlayStoreSales.com.

This system application is called the Security Log Agent and it sits in the background constantly monitoring your device for any such changes. For someone you or me who have purposefully installed TWRP and/or gained root access, we don’t need this notification sitting in our Notification Shade. But again, if someone bought the phone used then they may not be aware of the changes.

This notification tells you that “authorized actions have been detected,” and that you need to “restart your device to undo any unauthorized changes.” Installing TWRP isn’t something that can be undone by simply rebooting the Galaxy Note 9 but we can uninstall the application that is displaying this notification (this method does require root access).

How to Disable the Galaxy Note 9 Security Notice Notification

In the tutorial I wrote about how to install TWRP on the Galaxy Note 9, I listed some of the benefits that we get along with having TWRP and Magisk installed. Granted, this notification is a result of having those installed so it’s a bit of a catch 22 here, but still. Being able to uninstall a system application thanks to having root access is incredibly useful.

There are many, many ways that we can go about uninstalling the package that creates this Security Notice notification but I found this method to be the easiest. That will always be my goal here at Android Explained, to show you the easiest way possible to get something done. I know there are a lot of people who are intimidated by ADB/Fastboot and the command line interface.

Why is Samsung Annoying us With a Notification?

I wish I could answer this question. Smartphones from companies Google and OnePlus display a warning message during the boot cycle. I’m guessing that Samsung did some data collection and found out that people ignore things that show up while the phone is booting. Whatever the reason is though, this is what Samsung has chosen so this is what we have to deal with.

Remember, this is all about Knox and the security protections that it adds to features of the Galaxy Note 9. So, now that we are no longer protected by Knox, we see errors pop up when doing certain things ( trying to create a Secure Folder). So it’s possible that this notification is a reminder for those times when people are confused by those types of errors.

Most OEMs also choose to not show a notification when the phone is in Safe Mode either. However, Samsung does this too so I guess all of this is par for the course.

Will This Make the Galaxy Note 9 Any Less Secure?

Since we have already unlocked the bootloader of the Galaxy Note 9, and then we installed TWRP on the smartphone, there isn’t much else we can do to make the phone less secure. There are enough malicious applications out there from untrusted sources. People are enticed into installing free versions of premium applications and games all the time.

Your bootloader can be locked and the phone could not have root access and those malicious applications can do a lot of bad things to your device. This is why there are so many different layers of protection when it comes to sideloading applications. We have the unknown sources toggle, the Google Play Protect scanner and the verify apps feature.

All of this isn’t even taking into account that a phone could have an unlocked bootloader or TWRP installed and rooted. My main point here is to not install applications from untrusted sources. It’s pretty easy to jump on a forum XDA-Developers and ask if an application or source is trustworthy. I would say that places such as XDA Labs, APK Pure, and APK Mirror are all trusted sources.

Оптимизация Miui / отключение не нужных служб

Отключаем виброотклик и лишние звуки в настройках (Звук и вибрация)

Рабочий стол и Недавние — отключаем “Лента виджетов” (отдельный экран с не очень полезными виджетами от Xiaomi. Ситуацию могла бы изменить возможность использования любых виджетов, установленных в системе.

В разделе Блокировка и защита

Добавляем графический (цифровой ключ), отпечатки и данные о лице (для автоматической разблокировки по лицу)

Расширенные настройки — На заблокированном экране — Скрывать содержимое уведомлений, включаем режим “В кармане”

Play Маркет — Настройки — Автообновление приложений — Никогда (Теперь ни одно установленное приложение не станет самостоятельно обновляться)

Расширенные настройки — Доступ к личным данным (отключаем все ненужные приложения)

Сразу отключаем (ограничиваем) уведомления от надоедливых приложений

Для некоторых программ можно отключить только отображение счетчика уведомлений на иконке приложения, т.е. в шторке уведомления появляться будут, но на иконке никаких циферок мы не увидим. Это может быть актуально для абсолютно любых приложений, которые часто напоминают об обновлениях, регулярных акциях и прочей несущественной информации.

И, наоборот, включаем всплывающие уведомления с разворачиванием на весь экран от приложений, которыми активно пользуетесь, в моем случае это Microsoft Outlook и мессенджеры Whatsapp и Viber. Кстати, в Whatsapp есть свои настройки всплывающих уведомлений, которые позволяют включать экран смартфона даже, если он выключен, — это удобно, когда смартфон большую часть времени находится неподалеку, например, на какой-нибудь подставке или беспроводной зарядке на столе.

Отключение рекламы без Root прав

Системное приложение msa — главный распространитель рекламы в прошивке MIUI, необходимо по максимуму запретить его использование:

Этап первый: отключаем приложения без применения ROOT-прав

Для аппаратов Xiaomi используем известную многим программу Redmi System manager, загруженную из Play Маркет, после установки будет называться System App Remover.

Также можете использовать link2sd (я лично использую его)

Отключаем следующие приложения:

Загрузки (без этого компонента файлы прекрасно скачиваются)

Календарь (Calendar) — вместо этого будем использовать родное приложение от Google

Карты (Google Maps) — замораживаем, привычнее пользоваться Яндекс картами

Погода — не думаю, что забугорное приложение будет давать более точные прогнозы, чем Яндекс погода.

Chrome — хороший браузер, но для телефона нужно приложение попроще, то, которое не будет кэшировать все подряд и не будет засорять телефон. Ещё смутил тот факт, что приложение сделали системным, т.е. его нельзя удалить или полность выгрузить из фоновой работе штатными средствами. И это смущает. Установите что-то попроще, например, Яндекс.Браузер Лайт, Opera Mini или какой-нибудь DU Browser Mini.

com.mfashiongallery.emag — это карусель обоев от Xiaomi, для смены изображений на экране блокировки. По мне так можно удалить это приложение или оставить, если Вы любитель украшательств.

Duo — аналог Skype, только от компании Google, не вижу смысла пользоваться приложением, особенно, если уже зарегистрированы в Viber или Whatsapp

App Manager — как ни странно прекрасно живёт в нашем телефоне даже после того как мы удалили приложение

Gmail — не вижу смысла оставлять это приложение, так как оно постоянно работает в фоне, хоть и немного, но будет расходовать ресурсы и трафик. Отключаем, так как всегда можно зайти на Gmail.com в любом браузере.

Google Play Музыка — пользовался пробной подпиской, не понравилось, сделал выбор в пользу Яндекс музыки, да ещё и нашел на просторах Интернета ломаную версию 2.99 с неограниченной подпиской

Google Play Фильмы — не пользуюсь этим сервисом

MRGSVendorApp — com.my.games.vendorapp — удаляем, так как предпочитаю загружать игры исключительно через Play Маркет

Ну вот мы и дошли до конца списка, теперь пора нажать на кнопку “Ещё” и “Показать системные процессы”, снова смотрим что можно отключить с начала списка:

Отзывы о маркете — отключать только в том случае, если не пишите отзывы

Память календаря — отключаем, зачем календарю память, если само приложение Календарь мы уже отключили? Используем только оригинальные приложения от Google!

Служба погоды — отключаем в догонку за уже отключённом приложением Погода

Справочник — приложение с полным доступом к Контактам, телефону и СМС, однозначно отключаем, особенно, если учесть, что приложение Контакты и телефон от Xiaomi мы уже отключили.

Bookmark Provider — какой-то сервис закладок от Google, возможно имеет отношение к Play Маркет, ни разу не пользовался

Call Log Backup/Restore — не стоит доверять всем подряд историю своих звонков, доверим это только одному приложению Truecaller.

PC Agent

Запись каждого нажатия на клавиши (клавиатурный шпион), быстрые клавиши, горячие клавиши и каждого клавиши в полях ввода пароля. Использование редактора редактор метода ввода (IME) для ввода символов восточноазиатского также записываются.

Запись щелчков мышью с именем элемента управления и текстом под курсором мыши. Например, этикетки кнопок, полей ввода текста, и т.д.

Запись входа пользователей в систему и выхода их системы с дополнительной информацией. Например, дата последнего входа в систему, время входа в систему, количество входов, сессии, удаленном сервере и т.д.

Запись текста и имён файлов, которые копируются пользователем в буфер обмена. Это происходит, как правило, с использованием контекстного меню «Копия» и «Вставить» или с помощью клавиш CTRL+C и CTRL+V.

Сохранение скриншотов окна при его открытии на переднем плане, затем скриншоты сохраняются с заданным интервалом в секундах. Обнаружение движения, а также регулируемые величины для размера и качества может уменьшить размер записи.

Протоколирование имён файлов или папок, открываемых, удаляемых, переименовываемых, копируемых, перемещаемых пользователем.

Протоколирование статуса энергии, например, режима ожидания или уровень заряда батареи в случае с портативными компьютерами.

Запись заданий по выводу на печать, которые отправляются в локальную очередь на печать в EMF-формате. Запись документа полностью, точно так, как оно было отправлено на принтер.

Протоколирование коммутируемого доступа с дополнительной информацией. Например, имя устройства, тип устройства, номер телефона, пользователь и пароль, а также продолжительность соединения.

Протоколирование добавленных и извлечённых носителей информации. Например, CD, DVD, карты памяти, флеш-карты или сетевые дисководы с дополнительной информацией.

Запись изображений с веб-камеры с заданным интервалом. Обнаружение движения, а также регулируемые величины для размера и качества может уменьшить размер записи.

Протоколирование GPS-позиции с заданным интервалом GPS-приёмником, который поддерживает стандарт NMEA 0183.

Запись изображений, которые читаются с помощью интерфейса TWAIN или WIA со сканирующего устройства. Например, устройства, такие как сканеры или веб-камеры.

Записывает звуки через подключенный микрофон. Обнаружение шума и регулируемое значение качества уменьшить размер записи.

Браузеры, которые использует Internet Explorer двигателя (как например: Internet Explorer, Microsoft Edge); Браузеры, которые использует Mozilla двигателя (как например: Firefox, SeaMonkey); Браузеры, которые использует Blink двигателя (как например: Google Chrome, Opera); Кроме того, следующие Maxthon, Avant.

Запись данных формуляров, которые отправляются через HTTP-протокол (порт 80 или 443).

Запись электронных сообщений, принимаемых и отправляемых по протоколу POP3 (порт: 110 или 995), IMAP (порт: 143 или 993), NNTP (порт: 119 или 563) или SMTP (порт: 25, 465 или 587).

Запись команд FTP, которые отправляются программой через FTP-протокол (порт: 21 или 990) на сервер.

Запись паролей и имён пользователей при аутентификации через протокол SMTP (порт: 25, 465 или 587), POP3 (порт: 110 или 995), IMAP (порт: 143 или 993), NNTP (порт: 119 или 563), HTTP (порт: 80 или 443) или FTP (порт: 21 или 990).

Программа PC Agent специально разработана для рассылки записей различными способами.

Скрывает процесс контроля в диспетчере задач Windows и/или в других списках процессов.

Выборочный контроль пользователя

Исключает пользователя из процесса контроля или контролирует только определённых пользователей.

Автоматическая деинсталляция

Деинсталлирует программу контроля при её запуске в указанную дату или по прошествии таковой.

Автоматическое удаление записей

Возможно автоматическое удаление записей. Это избавляет от необходимости удалять записи вручную.

Защита от несанкционированного использования

Центр контроля может быть защищён с помощью пароля от несанкционированного доступа. Данный пароль в этом случае нужен для того, чтобы запустить центр контроля на соответствующем компьютере. Данная функция доступна только при наличии действительного лицензионного ключа.

Фильтр записей

Фильтрация записей по многим критериям. Прочитайте больше…

Нападающий записал электронной почте

Все полученные и отправленные сообщения электронной почты, которые были записаны в процессе мониторинга, могут быть перенаправлены на другой адрес электронной почты.

Автоматическая установка и удаление

Процесс мониторинга PC Agent можно установить и удалить без присмотра. Для этого центр управления должен быть запущен с параметрами. Прочитайте больше…

Удаленный доступ

Записи могут быть доступны удаленно. Если эта функция включена, процесс мониторинга запускает веб-сервер, к которому можно получить доступ через браузер, используя один из URL-адресов, перечисленных в списке URL. Прочитайте больше…

How to Disable the Security Log Agent Notification on the Galaxy Note 9

After you install TWRP on the Galaxy Note 9 the Samsung Experience software recognizes that changes have been made. Specifically, a service called the Service Log Agent notices this and warns the user via a notification about unauthorized actions. This notification will constantly come back unless we use a free application to prevent it from happening.

Some OEMs are okay with letting people modify the software on the smartphones they sell to customers. Some will limit various features ( Samsung does) if there have been any modifications made. But then there are some (Samsung again) who may want the user to be aware that such changes have been made. This is particularly useful if you bought a used phone.

Use Your Common Sense

These sources aren’t promising premium apps and games for free though. So that’s a big sign that they are trusted by the community. Just use your common sense and you will be okay to install thousands of useful mods and apps from those trusted sources. I also want to tell you to be careful with what you choose to uninstall with this application.

Just I showed you, we can easily uninstall a system application in a matter of seconds. If you were to uninstall a vital system application then it could prevent the Galaxy Note 9 from booting. It could prevent certain apps from opening or you could lose access to even more Samsung applications and services ( we lose when we tripped Knox).

You may be okay with “debloating” the Galaxy Note 9 and doing so could save you some battery life while also increasing the overall performance (by a small amount). Again, just use your common sense and at least create a backup via TWRP so that you can restore from it in case something goes wrong.

SandBlast Agent — ответы на популярные вопросы (FAQ)

Что такое Check Point SandBlast Agent? Песочница Check Point SandBlast Agent осуществляет защиту конечных точек, используя усовершенствованный контроль атак нулевого дня и экспертизу с автоматическим анализом угроз.

SandBlastAgentвключает следующие элементы:

Threat Extraction

Активно препятствует попаданию пользовательского вредоносного файла благодаря быстрой реконструкции его копии, таким образом исходные файлы подвергаются проверке на наличие возможных угроз.

Threat Emulation

Обнаруживает атаки нулевого дня и неизвестные атаки. Файлы, которые копируются или загружаются в конечную точку, направляются в песочницу для эмуляции и обнаружения атак.

Anti-Bot

Мониторинг конечной точки для постоянного управления и контроля позволяет администраторам предупреждать заражение устройств, даже если конечная точка находится за NAT и блокирует C&C коммуникацию.

Automated Incident Analysis / Автоматический анализ угроз

Ускоряет процесс распознавания полного жизненного цикла атаки для максимизации производительности рабочих групп реагирования и минимизации вредоносного воздействия. Этот анализ также обеспечивает реальные аналитические отчеты об инциденте, основанные на непрерывном сборе данных, внутреннем анализе атаки, анализе повреждений и заражений. Если я использую CheckPointSandBlastв своей сети, есть ли необходимость в использовании CheckPointSandBlastAgent? Да. Check Point SandBlast Agent расширяет защиту корпоративной сети от атак нулевого дня, обеспечивая прямую защиту конечных точек и автоматический анализ данных. SandBlast Agent защищает от некоторых видов атак, которые обычно не распознаются. Например, когда конечные точки находятся за пределами сети или при копировании файлов непосредственно в конечную точку через внешние устройства хранения данных.

Если у меня нет шлюза безопасности CheckPoint, должен ли я использовать SandBlastAgent?

Да, конечно. SandBlast Agent является независимым передовым решением безопасности для конечных точек. Его можно развернуть на любом шлюзе безопасности в корпоративной сети, используя все его возможности.

Если в моей сети уже обеспечена защита конечных точек / AVрешение,нужен ли мне SandBlastAgent?

Да. SandBlast Agent улучшит существующее решение следующим образом:

Вчёмразницамежду SandBlast Agentи Capsule Cloud?

И SandBlast Agent, и Capsule Cloud предназначены для защит конечных точек, но они отличаются между собой.

Кому больше подходит SandBlast Agent:

а) пользователям, желающим расширить защиту конечных точек от угроз нулевого дня защиты и обеспечить немедленное восстановление документов, даже за пределами корпоративной сети; б) пользователям, которые хотят получить доступ к анализу атак и ускорить их обнаружение и предотвращение.

Кому больше подходит Capsule Cloud:

а) пользователям, которые хотят расширить возможности сетевых средств защиты динамичных конечных точек; б) пользователям, которые хотят перенести некоторые функции по обеспечению безопасности из шлюза в облако.

Может ли SandBlastAgentзащитить себя и свои данные от воздействия вредоносных программ?

Да. SandBlast Agent имеет возможность самозащиты благодаря использованию самых современных драйверов блокировки и сокрытию своих данных, предотвращая несанкционированный доступ или внешнее воздействие. В чем разница между SandBlastAgentи SandBlastForensicsAgent?

SandBlast Agent представляет собой полноценный пакет, который включает в себя все три элемента: а) автоматический анализ угроз (Automated Incident Analysis);

б) защита от угроз нулевого дня с программными блейдами Threat Emulation and Threat Extraction;

в) обнаружение и предотвращение угроз с блейдом Anti—Bot.

SandBlast Forensics Agent обеспечивает только автоматический анализ угроз.

Как я могу перейти от SandBlast Forensics Agent к SandBlast Agent?

Пользователи SandBlast Forensics Agent могут сдать своё устройство в счёт устройства SandBlast Agent (по схеме «trade-in»).

Могу ли я комбинироватьSandBlastAgentс другими программными блейдами для конечных устройств?

Да. SandBlast Agent полностью интегрирован с Check Point для защиты конечных точек, что позволяет пользователям развертывать агент с полной базой безопасности и единым управлением.

Требуется ли отдельная лицензия для использования облачного сервиса SandBlast?

Нет. Лицензия SandBlast Agent включает в себя возможность использования облачного сервиса Sandblast для эмуляции и предотвращения угроз (Threat Emulation and Threat Extraction).

Можно ли приобретатьSandBlastAgentпользователям, у которых отсутствуютNGTXшлюзы или устройства SandBlast?

Да. Данные пользователи будут работать с облаком, при этом возможность использования TE включена в стоимость SandBlast Agent.

Какиемодели (SKU) SandBlast Agentи SandBlast Forensics Agentсуществуют?Какова их стоимость?

Версия;Период использования;Цена;Программные блейды;Описание;SKU

SandBlast Agent;S1 год;по запросу;Forensics, ABOT, TE, TEX;SandBlast Agent- полный пакет. Включает: Forensics incident analysis, Threat Emulation, Threat Extraction и Anti-Bot;CPEP-SBA-1YSandBlast Forensics Agent;1 год;по запросу;Forensics;SandBlast Agent – включает только Forensics incident analysis;CPEP-SBA-FRNC-1Y

Примечание:

Какие операционные системы поддерживают SandBlast Agent? SandBlast Agent поддерживается на ОС Windows 7, 8, 10. Поддержка сервера Windows запланирована на конец 2016 года. Если вам необходима немедленная сервисная поддержка сервера, обратитесь в центр Check Point.

Возможно ли развёртывание SandBlast Agent рядом с существующей конечной точкой/ AV решением?

Да. SandBlast Agent увеличивает возможности существующей конечной точки / AV решения путем добавления защиты CPU-уровня от атак нулевого дня. Появляются возможности обнаружения угроз, которые AV устройство может не заметить, и автоматизированного анализа событий, зафиксированных AV решением.

Как управлять решением SandBlast Agent?

С помощью Check Point Endpoint Management. Мониторинг безопасности осуществляется посредством SmartEvent и SmartLog, также, как и в других решениях Check Point. Это позволяет администратору, отвечающему за безопасность, осуществлять постоянный мониторинг, используя одну консоль безопасности.

Threat Emulation и Threat Extraction

Каким образом входящие файлы делятся на требующие эмуляции и требующие предотвращения угроз? Все файлы, скачанные из сети или скопированные (например, через USB), проходят через эмуляцию Threat Emulation. А скачанные веб-файлы дополнительно отправляются в Threat Extraction.

Перед отправкой файлов, SandBlast Agent проверяет подписанные хэш-файлы с помощью облачного сервиса Sandblast — если это известный файл (нормальный/вредоносный), то решение обеспечивается немедленно, эмуляция не требуется. В частности, файлы, переданные ранее в режим эмуляции шлюзом безопасности не будут отправлены SandBlast Agent.

Где можно посмотреть отчёты Threat Emulation?

Threat Emulation отчёты находятся в SmartEvent.

Где осуществляется эмуляция файлов?

Основанные на конфигурации пользователя файлы отправляются либо в облачную систему SandBlast Cloud, либо в локальные устройства SandBlast.

Примечание — Поддержка локальных устройств SandBlast запланирована на 2ой квартал 2016 года.

Что такое SandBlast Browser Extension? Часть пакета SandBlast Agent. Расширение браузера обеспечивается с помощью Threat Emulation и Threat Extraction для всех веб-загрузок.

Как осуществляется развёртывание и управление Browser Extension в SandBlast Agent?

Расширение браузера автоматически устанавливается в SandBlast Agent. Как только удаётся добиться того же профиля безопасности, как и в SandBlast Agent, необходимость в любом отдельном процессе конфигурации исчезает.

Браузеры Google Chrome и Internet Explorer поддерживают расширение SandBlast. Поддержка других браузеров, включая Firefox and Safari, находится в стадии разработки.

Какие образом Check Point Anti-Bot осуществляет свои функции в SandBlast Agent? Anti-Bot в SandBlast Agent использует ту же логику и подписи, что и стандартный сетевой блейд Anti-Bot. Он взаимодействует Check Point ThreatCloud в режиме реального времени для анализа скрытых угроз. Какого рода информация об угрозах собирается? SandBlast Agent собирает текущую информацию об активности операционной системы. Собранная информация включает в себя активные процессы, сетевые коммуникации, изменения в реестре, доступ к файловой системе и многие другие показатели, которые запрашивают датчики агента.

Где хранится собранная информация об угрозах в SandBlast Agent?

Данные хранятся в локальных конечных точках SandBlast Agent. Сохраненные данные защищены от несанкционированного доступа или вмешательства в безопасную структуру журнала SandBlast Agent.

Сколько места на диске занимают данные об угрозах?

Эти данные требуют около 1GB памяти жёсткого диска в месяц, но количество собираемой информации зависит от использования ПК. Когда выделенное для хранения данных место полностью заполняется, новые записи заменяют старые. Объем дискового пространства, выделенного для хранения данных, можно настроить индивидуально.

Где можно увидеть отчёты об анализе угроз?

Отчёты можно посмотреть в SmartEvent или SmartLog. Рекомендуется использовать для этих целей SmartEvent. Он предоставляет возможность дополнительной корреляции событий, фильтрации и поиска журналов, более продуктивного мониторинга событий безопасности и оперативного реагирования.

Может ли обнаружение 3rd Party AV вызвать анализ угроз?

Да. Большинство решений для конечных точек обеспечивают простой вызов команды обнаружения на AV, это может инициировать анализ угроз. SK описывают, где можно включить этот параметр на 3rd party AV, доступный для вендоров AV.

Перейти к описанию устройства Check Point Sandblast

Удаление Agent Trojan: Удалите Agent Trojan Навсегда

Что такое Agent Trojan

Скачать утилиту для удаления Agent Trojan

Удалить Agent Trojan вручную

Получить проффесиональную тех поддержку

Читать комментарии

Описание угрозы

Имя исполняемого файла:

Agent Trojan

(random file).exe

Trojans

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Agent Trojan копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (random file).exe. Потом он создаёт ключ автозагрузки в реестре с именем Agent Trojan и значением (random file).exe. Вы также можете найти его в списке процессов с именем (random file).exe или Agent Trojan.

Если у вас есть дополнительные вопросы касательно Agent Trojan, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Agent Trojan and (random file).exe (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Agent Trojan в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Удаляет все файлы, созданные Agent Trojan.

Удаляет все записи реестра, созданные Agent Trojan.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Удаление гарантированно — если не справился SpyHunter предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Скачайте утилиту для удаления Agent Trojan от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Agent Trojan.. Утилита для удаления Agent Trojan найдет и полностью удалит Agent Trojan и все проблемы связанные с вирусом Agent Trojan.

Быстрая, легкая в использовании утилита для удаления Agent Trojan защитит ваш компьютер от угрозы Agent Trojan которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Agent Trojan сканирует ваши жесткие диски и реестр и удаляет любое проявление Agent Trojan. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Agent Trojan.

Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Agent Trojan и (random file).exe (закачка начнется автоматически):

Наша служба поддержки готова решить вашу проблему с Agent Trojan и удалить Agent Trojan прямо сейчас!

Оставьте подробное описание вашей проблемы с Agent Trojan в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Agent Trojan. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Agent Trojan.

Как удалить Agent Trojan вручную

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Agent Trojan, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Agent Trojan.

Чтобы избавиться от Agent Trojan, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Agent Trojan для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Agent Trojan для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Agent Trojan иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию «Сбросить настройки браузеров» в «Инструментах» в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Agent Trojan. Для сброса настроек браузеров вручную используйте данную инструкцию:

Для Internet Explorer

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Google Chrome

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Информация предоставлена: Aleksei Abalmasov

Следующее описаниее: Bebloh Trojan »

« Вернуться в каталог

Руководство администратора: Установка/удаление агентов с помощью инсталлятора

Для установки агентов на компьютеры пользователей вручную (например, с внешнего носителя) можно использовать инсталлятор агента (файл FgstAgentSetup.exe, находящийся в папке C:\Program Files\Falcongaze SecureTower\EPA Control Server\Agent\).

Агент может устанавливаться на рабочей станции через графический интерфейс, либо с помощью командной строки.

Установка через графический интерфейс

В случае если адрес сервера не был указан, установка агента будет невозможна, при этом будет отображено соответствующее предупреждение:В случае если адрес сервера был указан неверно или не удается установить соединение с сервером по какой-либо иной причине, пользователь увидит следующее предупреждение:В этом случае установку агента рекомендуется продолжить только после того, как проблема связи с сервером будет устранена. Для отмены установки нажмите кнопку Отмена (No).В случае если вы продолжите установку агента, нажав кнопку Да, агент будет успешно установлен на компьютер, но будет работать некорректно. В циклическом режиме он будет пытаться установить соединение с указанным сервером для получения настроек. До тех пор пока такое соединение не будет установлено, никакие данные агентом перехватываться не будут.

Установка с помощью командной строки

Исполняемый файл инсталлятора можно запускать из командной строки с различными параметрами:

/COMPONENTS=»help,plugins» — отменить выбор всех компонент и отметить только компоненты «help» и «plugins».

/COMPONENTS=»*parent,!parent\child» — отменить выбор всех компонент, затем отметить все родительские и дочерние компоненты, за исключением одного из дочерних.

console_client – Консоль пользователя

console_admin – Консоль администратора

server – Серверы SecureTower

server\mailprocsrv — Сервер обработки почты

server\intercept — Сервер сетевого трафика

server\intercept\event — Сервер журналирования событий

server\epa — Сервер контроля агентов

server\search — Сервер индексирования

server\search\secsrv — Сервер безопасности и отчетов

server\search\srv_rcnz — Сервер распознавания изображений

server\search\clnt_rcnz — Клиентский модуль распознавания изображений

type_full – установка всех компонентов

type_custom – выборочная установка

type_admin – Консоль администратора

type_client –Консоль пользователя

type_server_intercept – Сервер сетевого трафика

type_server_mailproc – Сервер обработки почты

type_server_epa – Сервер контроля агентов

type_server_dataprocessing – Сервер индексирования

type_icap – сервер ICAP

type_server_recognize – Сервер распознавания

type_client_recognize – Клиент распознавания

Пример использования параметров командной строки: FgstAgentSetup.exe /svc /checksrv /server FGST:10500. При указании таких параметров установка агента будет происходить в режиме сервиса (без отображения графического интерфейса). Адрес сервера «FGST:10500». При установке будет проверено подключение к серверу и наличие обновлений.

Обновление и восстановление агента

Для обновления версии агента, а также в случае повреждения файлов агента, для исправления некорректных настроек (например, неверно указанного при установке или устаревшего адреса Сервера контроля агентов) используйте мастер установки агента для его обновления/восстановления.

См. также: Обновление версии установленных агентов.