Sipvicious 100 что это

Использование инструментов аудита для взлома VoIP серверов

Давно известно, что «добросовестное» программное обеспечение может быть использовано в криминальных целях. Последний пример подобных действий был исследован компанией NSS Labs.

SIPVicious — это популярный набор инструментов для аудита систем голосовой связи на базе SIP (Session Initiation Protocol, протокол установки соединения). Этот набор использован для взлома и дальнейшего возможного использования серверов VoIP с целью звонков на дорогие платные номера или для голосового фишинга (vishing, voice fishing).

Всё начинается с визита пользователя на обычный сайт, ранее взломанный злоумышленниками. На этом сайте размещается вредоносный iFrame, который перенаправляет пользователя на сервер с инструментом взлома Black Hole. В пользовательской системе ищется уязвимость — и если будет найдена, загружается и исполняется троянская программа (jqs.exe).

Эта программа связывается с управляющим сервером для получения инструкций, после чего идет на домен в зоне .cc и скачивает набор инструментов SIPVicious, интерпретатор Python и архиватор unrar.

Троян запускает установщик Microsoft в «тихом» фоновом режиме, который ставит Python и разархивирует SIPVicious. Подробности можно посмотреть здесь.

По командам с управляющего сервера SIPVicious используется для сканирования и брутфорс атаки (полный перебор) на SIP устройства в локальной сети. Если атака оказалась успешной, троян пытается зарегистрироваться на нем и предоставить доступ злоумышленникам для дальнейших операций.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Инструменты измерения производительности VoIP

Потеря пакетов, джиттер, задержка – все эти страшные слова напрямую зависят от производительности корпоративной сети передачи данных и влияют на работу VoIP (Voice over IP) сервисов, таких как корпоративная IP – АТС и распространение телефонного трафика в целом.

Базовый курс по Asterisk

Мы собрали концентрат всех must have знаний в одном месте, которые позволят тебе сделать шаг вперед на пути к экспертному владению Asterisk

В этой статьей мы хотим рассказать про несколько бесплатных инструментов, которые помогут вам проанализировать слабые места в производительности сетевой инфраструктуры, для подготовки инсталляции IP – АТС, или траблшутинге.

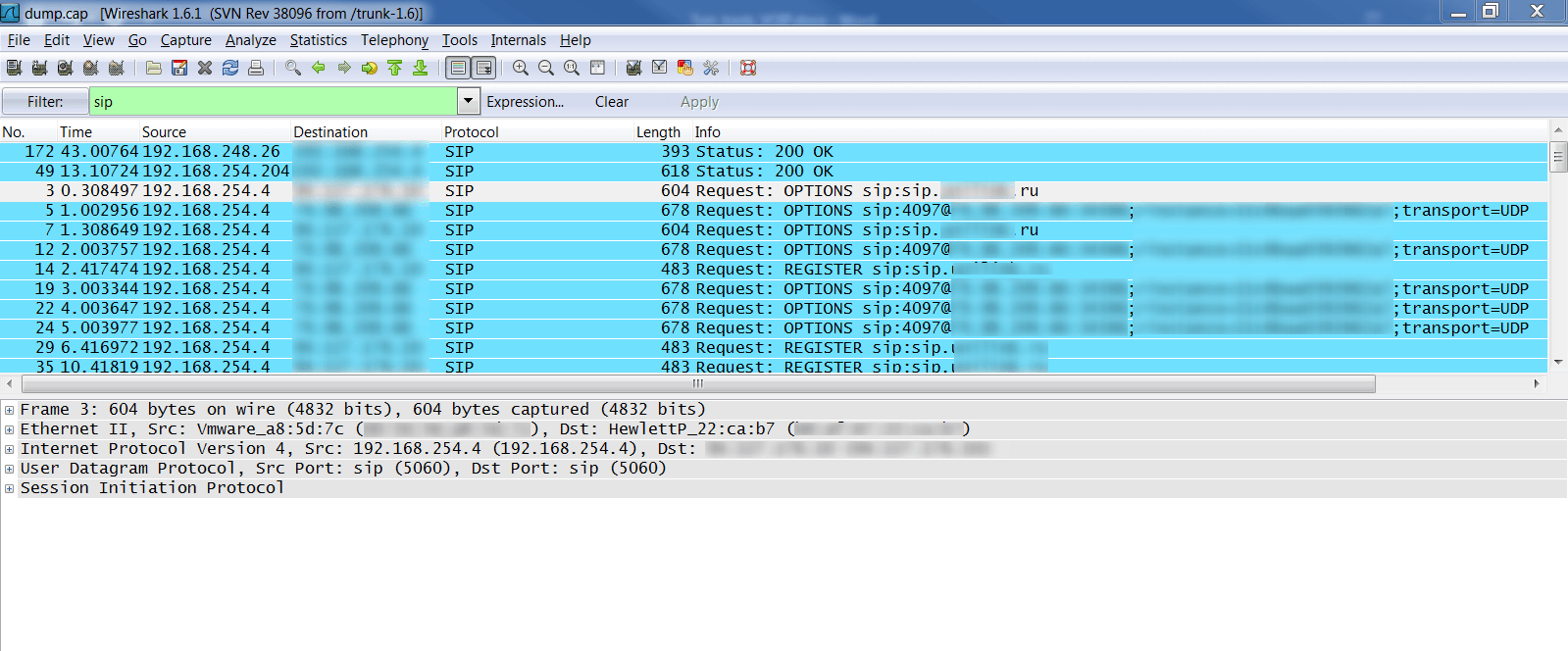

Wireshark

Пожалуй, одним из самых популярных приложений для анализа трафика является Wireshark. Приложение позволит досконально изучить каждый пакет согласно всем семи уровням модели OSI, фильтровать трафик по протоколам, воспроизводить наглядные «SIP Call Flow» для траблшутинга. Как говорится, «маст хэв» 🙂

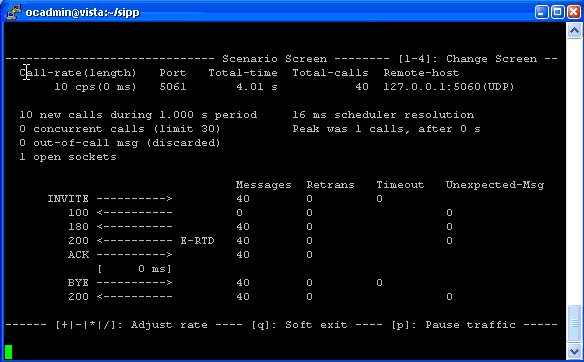

Безусловно прекрасная утилита для проведения нагрузочного тестирования. Являясь «Open-Source» решением, приложение генерирует SIP INVITE/BYE с отправкой RTP потоков в единицу времени. SIPp используется для тестирования SIP – прокси, медиа – серверов, шлюзов и IP – АТС.

SIPVicious

Отличный инструмент в «правильных» руках. Дело в том, что многие хакеры используют данное ПО для взлома VoIP систем (в частности, PBX). SIPVicious состоит из следующих компонентов:

Слабые пароли в SIP – это очень плохо. А особенно, если слабые пароли составлены только из цифр (без буквенных символов). В таблице ниже предоставлена корреляция длины такого пароля по времени взлома:

| Длина пароля (в цифрах) | Диапазон значений | Время на взлом |

|---|---|---|

| 4 | 0000-9999 | 142 секунды |

| 5 | 00000-99999 | 23 минуты 48 секунд |

| 6 | 000000-999999 | 3 часа 54 минуты |

| 7 | 0000000-9999999 | 1 день 14 часов 24 минуты |

| 8 | 00000000-99999999 | 16 дней 2 часа 24 минуты |

Приучайте своих юзеров к паролям длиной не меньше 32 символов с криптостойкостью.

Sipper

А вот это пункт будет полезен, если вы разрабатываете свое собственное SIP – приложение. SIPr (звучит как Sipper) это один из самых гибких или настраиваемых фреймворков для разработки в мире. Если хотите прикрутить к своему приложению SIP – стек – обратите внимание на это ПО,

SIPsak

Этот инструмент будет полезен как разработчикам, так и администраторам систем. С помощью него можно проверять такие параметры как:

Нам будет интересно узнать, а какими VoIP инструментами пользуетесь Вы?

Базовый курс по Asterisk

Мы собрали концентрат всех must have знаний в одном месте, которые позволят тебе сделать шаг вперед на пути к экспертному владению Asterisk

Телефонные шалости: хакерский подход к IP-телефонии

Содержание статьи

Где взять дешевую связь?

Выбирать решение нужно исходя из своих потребностей и направлений для

звонков. Тот же Skype, в общем-то, предоставляет вполне вменяемые тарифы, а за

небольшую абонентскую плату готов вообще предложить безлимитные звонки (сразу

оговорюсь, что российское направление под эти условия не попадает). С другой

стороны, ты сразу становишь заложником оригинального клиента, а это значит, что

ты не сможешь привязать Skypе-аккаунт к аппаратным железкам. Чтобы не быть

связанным по рукам и ногам, многие отдают предпочтение технологии SIP (Session

Initiation Protocol) и AIX (Inter-Asterisk eXchange), которую использует

огромное количество провайдеров. Поскольку стандарты открытые, то и вариантов

использования море, включая многочисленные программные реализации, так и

аппаратные средства. Одна из самых удачных программных реализаций телефона, у

которой фактически нет достойных конкурентов является программа X-Lite (http://www.counterpath.com).

Еще один интересный момент. Каждый из Betamax-сервисов предоставляет

замечательную услугу — Direct Call, позволяющую обоим собеседникам обходиться

одним только телефоном безо всякой гарнитуры. Итак, смысл в следующем. В одно из

предложенных текстовых полей ты вводишь свой телефон, в другое — телефон своего

собеседника, тут же нажимая кнопку «Соединить». Не пройдет и пары секунд, как

раздастся телефонный звонок. Один на связи! Теперь сервис позвонит твоему

собеседнику. Как только тот возьмет трубку, между вами будет установлена прямая

связь. Вот так просто и эффектно. Причем состояние («идет звонок», «занято»,

«абонент не отвечает») ты в реальном времени можешь посмотреть на сайте (если,

конечно, для звонка используешь именно его).

Как пробрутить SIP-аккаунт

Для этого сначала просканируем заданную подсеть (скажем, это будет

192.168.1.1/24), чтобы найти BPX:

Таким образом, мы нашли нашу АТС-ку. Далее необходимо провести ее анализ и

отыскать extention’ы:

И хотя результат для нас вряд ли можно назвать неожиданным, мы видим, что

номер 101 не требует авторизации. А для 100 и 123 требуется ввести пароль.

Попробуем подобрать его для 100, используя подбор по числовым значениям (а они

используются более чем часто):

Пароль подобран! Теперь попробуем взломать пасс для аккаунта 123, используя

словарик:

Пассы найдены: осталось подставить найденные логин-пароль в свой SIP клиент и

проверить их в действии.

Конечно, вероятность успешного брутфорса на отдельно взятый аккаунт невелика.

Но среди сотен extention’ов всегда найдется хотя бы один со слабым паролем.

Более того, подход «обнаружить bpx, найти extention, подобрать пароль» является

одной из самых простых на VoIP. В ближайших номерах мы вернемся к этому вопросу

более детально.

Как подделать номер?

Имей ввиду, что когда номер регистрируется в сипнет, то на него приходит смс:

«Ваш номер зарегистрирован в sipnet». Кстати говоря, для удобства регистрации

новых номеров можно набросать небольшой скрипт, который сам будет запрашивать

номер верификации и через API Yakoon’а отправлять SMS для подтверждения номера.

Как прослушать Skype и SIP?

В плане защищенности намного более выигрышнее смотрится Skype, который в

обязательном порядке криптует все передаваемые данные. Ни одного решения для

перехвата и дешифрования трафика в публичном доступе не существуют. Многие

специалисты по ИБ заявляют, что их нет даже у спецслужб. И все-таки. отловить

разговоры по Skype все-таки можно, но только если получить доступ к системе

звонящего. Буквально за неделю до сдачи номера в печать швейцарский разработчик

программного обеспечения Рубен Уттереггер опубликовал исходники трояна,

перехватывающего разговоры по Skype. Троян принимает команды со специального

сервера и отправляет на него аудио файлы. Самая главная изюминка малвари

заключается в модели Skype-Tap, которая перехватывает API-вызовы Skype’а,

находит среди прочего PCM аудио данные, и преобразовывает их в MP3, после его

шлет на сервер-хранилище в зашифрованном виде. Подробнее прочитать, а также

посмотреть сорцы ты можешь на сайте разработчика:

www.megapanzer.com.

Как завести бесплатный номер за границей

Мини-атс из точки доступа!

Для того чтобы поднять офисную АТС вовсе необязательно приобретать

дорогостоящий девайс. Если ты внимательно читал наш раздел SYN/ACK, то вероятно

уже разобрался с тем, как поднять программное решение на базе

Asterisk (www.asterisk.org).

Правда в этом случае нам все равно понадобится компьютер с поднятыми никсами

(хотя бы под виртуальной машиной), можно поступить еще хитрее. Если у тебя дома

есть точка доступа или другой управляемое сетевое устройство, то поднять сервер

Asterisk можно попробовать на

нем. На моем Asus Wl500gP, о котором я уже не раз писал, после установки

прошивки от Oleg’а, установка осуществляется всего двумя командами:

ipkg uninstall asterisk

ipkg install asterisk14

reboot

Далее остается лишь добавить нескольких пользователей и привязать их к

extention’ам (внутренним номерам), воспользовавшись мануалом для начинающих:

http://www.en.voipforo.com/asterisk/asterisk-first-steps.php. После этого

остается установить на разных машинах SIP-клиенты, прописать сервер и учетки.

Список провайдеров, предоставляющих прямые телефонные номера в разных

странах:

http://www.voip-info.org/wiki/view/DID+Service+Providers

WARNING

Некоторые владельцы хотспотов намеренно блокируют протокол SIP, чтобы клиенты

не использовали IP-телефонию.

Вся информация представлена исключительно в ознакомительных целях. В случае

использования ее в незаконных целях редакция ответственности не несет.

Поиск VoIP-оборудования в локальной сети

После установки IP-телефонов и сетевого оборудования, которые используют DHCP для получения адресов, может возникнуть необходимость централизованно произвести поиск всех устройств в локальной сети. Такая задача особенно часто возникает при удаленной работе с оборудованием IP-АТС, в случаях, когда нет физической возможности посмотреть IP-адреса устройств через их меню.

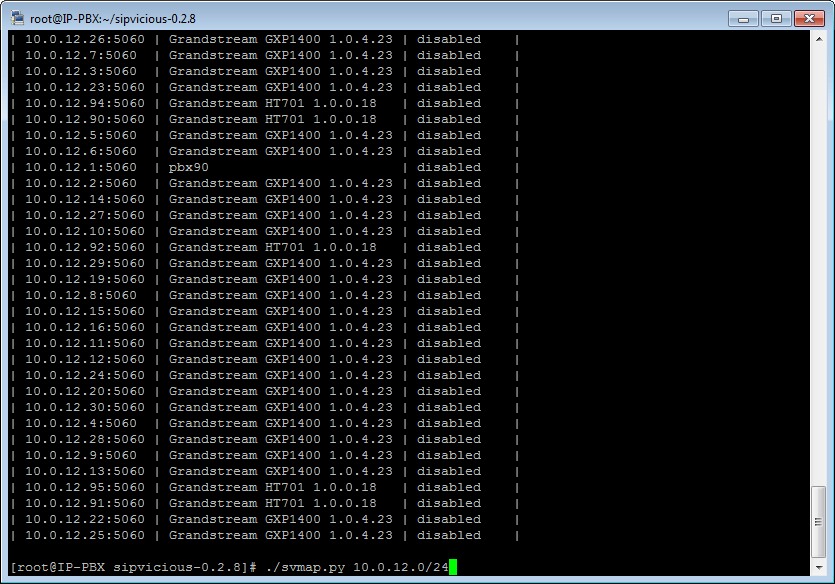

Использование утилиты SIPVicious для поиска устройств.

Использование утилиты NMAP для поиска устройств.

SIPVicious

В случае поиска IP-телефонов и VoIP-устройств в локальной сети, на первичном этапе оптимально использовать утилиту svmap.py из комплекта утилит SIPVicious, которые часто используются хакерами для поиска IP-PBX.

Разумеется, помимо разведки внутренней сети компании для поиска VoIP-устройств, можно сканировать чужие сети с целью поиска в них незащищенных IP-АТС для целей совершения сетевых атак. Однако знайте, что атаки на чужие сервера сурово караются Уголовным Кодексом.

Скачиваем на сервер и распаковываем пакет утилит SIPVicious:

wget http://sipvicious.googlecode.com/files/sipvicious-0.2.8.tar.gz

tar xvf sipvicious-0.2.8.tar.gz

cd sipvicious-0.2.8

Запускаем приложение. /svmap.py, которому в качестве параметра указываем подсеть адресов, в которой производим сканирование:

По результатам сканирования мы увидим все устройства, которые откликнулись по протоколу SIP и на порту 5060. Это — стандартное поведение практически всех VoIP-устройств в стандартных настройках безопасности:

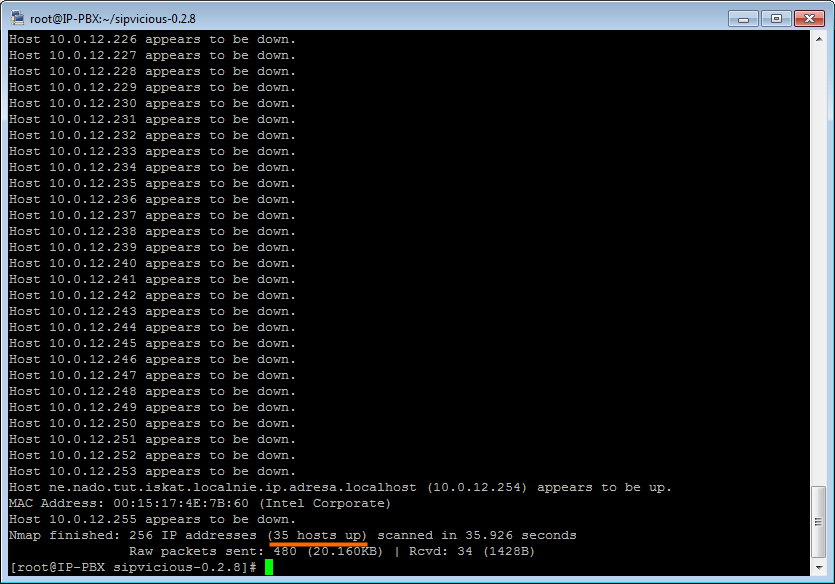

Поиск с помощью nmap.

Может оказаться и так, что устройства не откликаются на порт 5060. В этом случае задача становится несколько сложнее, так как поиск сетевым сканером выдаст список всех сетевых устройств.

В случае, если команда nmap не заустилась, необходимо её установить: #yum install nmap

На первом скрине видно, что в сети обнаружено 35 устройств, которые полностью или частично могут оказаться нужными нам устройствами.

Далее видно, что для ряда устройств было обнаружена информация о производителе. Нередко именно это дает однозначное представление о том, что мы ищем, т.к. в данном случае Grandstream — именно производитель VoIP-оборудования.

Alexandr Engineer VoIP

среда, 7 ноября 2018 г.

SIPVicious: поиск VoIP

SIPVicious — это набор инструментов, которые могут быть использованы для аудита IP-Телефонии VoIP, протокола SIP.

svmap – SIP сканер. Выводит список устройств, найденных на IP диапазоне

svwar – идентифицирует активные расширения на PBX

svcrack – взломщик пароля

svreport – управляет сессиями и экспортирует отчеты различным форматам

svcrash – пытается остановить несанкционированный svwar и сканирование svcrack

Ченджлог версии 0.2.8

Feature: INVITE sends a BYE and supports ACK

Feature: man pages can be produced with –manpage and man pages are included

Bug fix: removed fingerprinting completely

Change: moved pptable.py and svhelper to libs/

Change: Number of changes to adhere to Debian’s guidelines (copyright/license notices etc)

Bug fix: fixed an svcrack unhandled exception

Инструкция:

Работает на любой системе которая поддерживает Pyhton 2.6.

Протестирован на Linux, Mac OS X, Windows, FreeBSD 6.2, Взломанный iPhone с установленным Python-ом.

Пример сканирование сети:

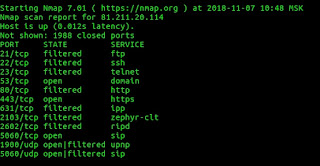

SIP и UPNP открыты

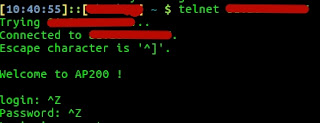

Есть ещё и шлюзы с открытым telnet:

Поэтому рекомендуется закрывать все не нужные сервисы и менять стандартные порты, по крайней мере для веб, голоса, так уж точно.