Tbauth что это такое

Подозрительно: массовые смс с кодами активации от разных сервисов

С десятка номеров пришли однотипные смс, одно за другим — «Ваш код подтверждения…»:

Некоторые сообщения продублировались утром и вечером. Что это может быть?

Анна, кто-то мог отправить смс и вручную, вводя ваш номер на разных сайтах. Но более вероятно, что это работа автоматического скрипта — программного кода, который выполняет действия по заранее заданному алгоритму.

Попробую разобраться, чего хотел автор этого скрипта. Некоторые варианты выглядят безобидно, другие в будущем могут стоить вам денег. Вот что приходит на ум:

Обычная шутка

Начну с самого безобидного. Кто-то из знакомых, знающих ваш номер, решил ради шутки завалить ваш телефон сообщениями. Это делают с помощью программ, которые называются « смс-бомберы », или « смс-флудеры ». Не знаю, почему некоторые считают это смешным, но шутка достаточно популярная.

Как защититься. Если не планируете пользоваться сервисами, от которых пришли сообщения, просто заблокируйте имена отправителей.

Самозащита от мошенников

Создание баз номеров

Другая возможная цель такого скрипта — сбор информации. Скрипт пытается восстановить пароль на разных сервисах. Если процесс запустился, аккаунт с таким телефонным номером существует. Его вносят в базу номеров.

Использовать базу могут как угодно. Например, статистику о владельцах дисконтных карт одной торговой сети передадут в другую — и вы начнете получать от них уведомления об акциях и скидках. Или через некоторое время вам позвонит «сотрудник банка» и попытается выманить данные карты.

Как защититься. Существуют сервисы, которые подменяют телефонные номера, поэтому доля паранойи не помешает. Если вам звонят и просят срочно назвать три цифры с обратной стороны карты, чтобы заблокировать списание денег, не верьте — даже если это звонок с номера банка, указанного на карте. Положите трубку и перезвоните в банк.

Еще вариант защиты — завести отдельную симкарту для регистрации на сайтах и больше нигде ее не использовать. Если на этот номер позвонят или напишут из банка, вы будете точно знать, что это мошенник.

Попытка регистрации с подбором кода

Для рассылки спама с разводом и «мусорной» рекламой мошенники обычно создают аккаунты на чужое имя или используют взломанные. Смс с кодами активации могут говорить о том, что ваши аккаунты пытаются взломать — или зарегистрировать новые на ваш номер телефона.

При регистрации сервисы отправляют на указанный номер мобильного код проверки. Вводя этот код, вы подтверждаете, что номер принадлежит вам и вы соглашаетесь с регистрацией. У мошенника нет вашего телефона, но он может попытаться подобрать присланный вам код.

Чем длиннее код, тем сложнее это сделать. Например, если код состоит из четырех цифр, существует 10 тысяч разных вариантов, а если из шести — вариантов уже миллион.

Скрипт можно научить проверять все эти варианты и автоматически вводить коды проверки один за другим — от 000000 до 999999. Здесь все зависит от защиты сайта: ограничивает ли он количество попыток, если ограничивает, то сколько их. И можно ли повторить процедуру с тем же номером через какое-то время.

Чем больше попыток дает сайт, тем выше вероятность, что скрипт успеет подобрать код и подтвердить «вашу» учетную запись без доступа к телефону и тексту смс. Например, в 2017 году на «Хабре» писали про угон аккаунтов одного каршеринга.

Многие сайты защищены хуже, чем кажется. Специально для этой статьи я написал небольшой скрипт и попытался с его помощью подобрать шестизначный код подтверждения одной социальной сети. На удивление, сайт разрешил моему скрипту ввести больше ста разных кодов подтверждения — и только после этого сказал, что я слишком часто пытаюсь это сделать, и попросил подождать 10 минут.

Я не стал перезапускать скрипт. Но даже за одну попытку вероятность подбора — 100 к 1 000 000, то есть 0,01%. Если перебрать 10 тысяч номеров, один из них удастся подтвердить. А если длина кода всего четыре символа, то при тех же условиях хватит ста номеров, чтобы подобрать код к одному из них и получить доступ к подтвержденному аккаунту. После этого можно рассылать с него спам от чужого имени.

Анна, вы написали, что сообщения приходили с определенными интервалами, утром и вечером. Это увеличивает вероятность того, что речь идет о подборе кода. Мошенник подождал предложенное сайтом время и снова запустил свой скрипт. Возможно, пытались взломать ваши аккаунты или зарегистрировать новые на ваш номер телефона.

Как защититься. К сожалению, гарантированной защиты от такого взлома нет. Не исключено, что мошеннику удастся подобрать код и активировать аккаунт. Отдельная симкарта для интернета не поможет: мошенник все равно сможет зарегистрировать аккаунт на основную. Тут все зависит от безопасности конкретного сайта.

Если какие-то сайты вам важны или у вас уже есть там аккаунт, попробуйте сменить пароль или написать в техподдержку и описать ситуацию. Возможно, ваш аккаунт заблокируют и создадут новый или предложат какой-то другой вариант.

Утечка паролей

Время от времени в руки злоумышленников попадают базы данных с паролями пользователей различных сервисов — из-за взломов, утечек и социальной инженерии. Пароль также могут украсть с помощью троянских программ или вирусов. Более того, вы сами могли нечаянно передать пароль мошенникам, например на поддельном сайте.

Если у вас одинаковый пароль на многих сайтах, это дополнительный риск. Узнав ваш пароль к одному сайту, мошенники получают доступ и к остальным. Проверяют это тоже с помощью скрипта, который вводит украденный у вас пароль на всех сайтах подряд. Где-то пароль не подойдет, где-то аутентификация двухфакторная — сначала надо ввести пароль, потом код из смс. Если пароль подошел на нескольких таких сайтах, то и сообщений будет много.

Дальше код подтверждения попытаются подобрать по уже описанной схеме.

Как защититься. Используйте для каждого сайта уникальный пароль. Это не так сложно, как кажется: например, добавьте к вашему обычному паролю несколько первых или последних символов из названия сайта. Так вы хотя бы защититесь от автоматического перебора, если мошенники украдут один из паролей.

Маскировка важного смс

Последний вариант, который мне показался возможным, — попытка скрыть какое-то важное сообщение. Возможно, злоумышленник украл данные вашей карты и не хотел, чтобы вы увидели смс о снятии средств. Поток сообщений отодвинет нужное на второй экран, и есть шанс, что вы его пропустите и не заблокируете карту вовремя. Надеюсь, это не ваш случай.

Как защититься. Внимательно проверяйте все пришедшие сообщения и блокируйте смс от ненужных сервисов. Так проще убедиться, что сообщение от банка о снятии крупной суммы или от мобильного оператора о замене симкарты не затерялось в спаме.

Если увидели что-то подозрительное, пишите. Возможно, кто-то пытается украсть ваши деньги.

Какой сервис и почему рассылает смс Tbauth?

Регистрация почти на всех интернет-площадках настроена так, что требуется указывать номер телефона каждого нового пользователя. Это вынужденная мера защиты от ботов. Однако пользователи при этом сталкиваются с проблемами сохранения конфиденциальности своих персональных данных. Решить ее реально при помощи одного из сервисов виртуальных номеров. Далее пойдет речь об смс Tbauth и том, как через них можно защититься от хакеров и злоумышленников.

Коротко о сервисе

Tbauth – это площадка, в которой представлена масса бесплатных номеров. Пользователь может указать один из них на сайте, а свой реальный контакт сохранить в секрете.

Работать с сервисом Tbauth можно через сайт или в мобильном приложении. Достаточно в регистрационной форме указать выбранный виртуальный контакт и дождаться, когда на него придет смс Tbauth с кодом безопасности.

Сообщение от сервиса приходит однократно. Посмотреть его можно только на сайте или в приложении Tbauth, т.е. на телефон оно не поступает. Такой порядок использования объясняется тем, что доступ на площадку свободный, и от пользователя не требуются никакие контакты для обратной связи.

Особенности сообщений от Tbauth

Для того чтобы воспользоваться виртуальным номером, нужно выбрать любую из предложенных комбинаций. Дальнейший порядок действий:

Сервис Tbauth имеет одну особенность. На его страницах не происходит автоматическое обновление. Поэтому это приходится делать вручную, чтобы оперативно узнавать код подтверждения. В противном случае ответное смс можно пропустить и не уложиться в 3-5 минут, отведенных для подтверждения контакта.

Могут ли смс Tbauth слать мошенники?

Из-за полной анонимности площадки, она нередко попадает в поле интересов злоумышленников. Поэтому, если на телефон пришла смс Tbauth, но сам пользователь не отправлял запрос на этот сервис, сообщение лучше не открывать (тем более что настоящие уведомления с площадки на мобильный не рассылаются). Никакой важной информации в нем содержаться не будет, зато велика вероятность нарваться на спам-рассылку, ссылку на сомнительный сайт и даже вирусный код, для запуска которого достаточно просто открыть сообщение.

Двухфакторная аутентификация: что это и зачем оно нужно?

Мы решили посвятить двухфакторной аутентификации отдельную статью и рассказать о том, что это такое, как она работает и почему ее стоит использовать.

Двухфакторная аутентификация — тема, которой мы так или иначе касаемся во многих наших постах. В прошлом году мы даже записали на эту тему целый подкаст. Однако ввиду возрастающего количества разных сервисов и все чаще случающихся атак на пользовательские аккаунты (как, например, перехваты контроля над учетными записями iCloud) мы решили посвятить этому виду аутентификации отдельную статью и рассказать о том, что это такое, как она работает и почему ее стоит использовать везде, где это возможно.

Что такое двухфакторная аутентификация?

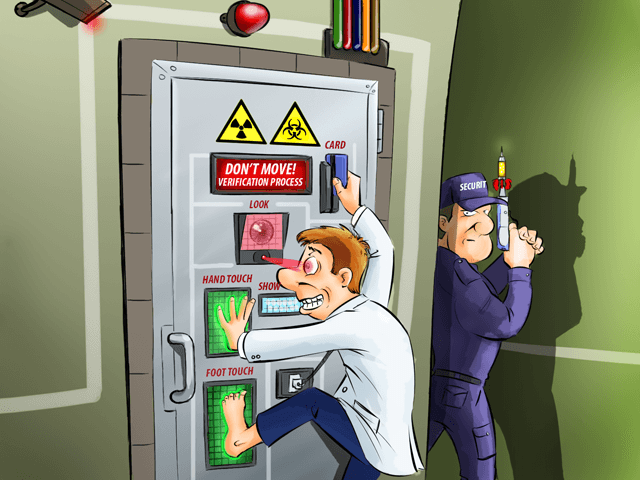

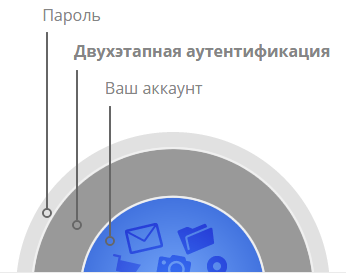

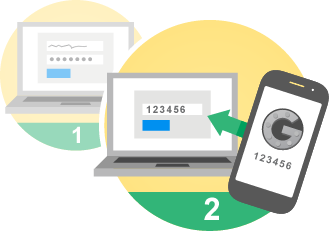

Двухфакторная аутентификация — это метод идентификации пользователя в каком-либо сервисе (как правило, в Интернете) при помощи запроса аутентификационных данных двух разных типов, что обеспечивает двухслойную, а значит, более эффективную защиту аккаунта от несанкционированного проникновения. На практике это обычно выглядит так: первый рубеж — это логин и пароль, второй — специальный код, приходящий по SMS или электронной почте. Реже второй «слой» защиты запрашивает специальный USB-ключ или биометрические данные пользователя. В общем, суть подхода очень проста: чтобы куда-то попасть, нужно дважды подтвердить тот факт, что вы — это вы, причем при помощи двух «ключей», одним из которых вы владеете, а другой держите в памяти.

Впрочем, двухфакторная защита не панацея от угона аккаунта, но достаточно надежный барьер, серьезно усложняющий злоумышленникам доступ к чужим данным и в какой-то степени нивелирующий недостатки классической парольной защиты. Ведь у паролей, на которых основано подавляющее большинство авторизационных механизмов в Интернете, есть неизбежные недостатки, которые фактически являются продолжением достоинств: короткие и простые пароли легко запомнить, но так же легко подобрать, а длинные и сложные трудно взломать, но и запомнить непросто. По этой причине многие люди используют довольно тривиальные пароли, причем сразу во многих местах. Второй фактор в подобных случаях оказывается крайне полезен, поскольку, даже если пароль был скомпрометирован, злоумышленнику придется или раздобыть мобильник жертвы, или угнать ее почтовый ящик.

Несмотря на многочисленные попытки современного человечества заменить пароли чем-то поинтереснее, полностью избавиться от этой привычной всем парадигмы оказалось не так просто, так что двухфакторную аутентификацию можно считать одним из самых надежных механизмов защиты на сегодняшний день. Кстати, этот метод удобен еще и тем, что способен предупреждать хозяина аккаунта о попытке взлома: если на ваш телефон или почту вдруг приходит сообщение с одноразовым кодом при том, что вы никаких попыток логина не предпринимали, значит, вас пытаются взломать — самое время менять оказавшийся ненадежным пароль!

Где можно включить двухфакторную аутентификацию?

Ответом на этот вопрос может служить простое правило: если используемый вами сервис содержит важные для вас данные и позволяет включить двухфакторную аутентификацию, активируйте ее не раздумывая! Вот, скажем, какой-нибудь Pinterest. Ну, не знаю… Если бы у меня был аккаунт в этом сервисе, я бы вряд ли захотел каждый раз проходить долгую процедуру двухслойной авторизации. А вот интернет-банкинг, аккаунты в соцсетях, учетка в iCloud, почтовые ящики и особенно ваши служебные учетные записи — все это однозначно стоит защитить двухфакторной аутентификацией. Сервисы Google, Apple и все основные социальные сети позволяют это сделать в настройках без особого труда.

Двухфакторная аутентификация — один из лучших методов защиты ваших аккаунтов #security

К слову, если у вас есть свой сайт, скажем, на базе WordPress или другой подобной платформе, включить в настройках двухфакторную защиту тоже не будет лишним. В общем, повторюсь: если аккаунт и его содержимое вам дороги, не игнорируйте возможность усилить защиту.

Какие еще существуют виды двухфакторной аутентификации?

Выше я уже упомянул рассылку специального кода в виде SMS и email-сообщений и USB-ключи и смарт-карты, используемые преимущественно для доступа к некоторым видам интернет-ресурсов и VPN-сетям. Кроме того, существуют еще генераторы кодов (в виде брелока с кнопкой и небольшим экранчиком), технология SecureID и некоторые другие специфические методы, характерные в основном для корпоративного сектора. Есть и менее современные интерпретации: например, так называемые TAN-пароли (TAN, Transaction Authentication Number — аутентификационный номер транзакции). Возможно, вы даже сталкивались с ними, если были клиентом какого-нибудь не самого прогрессивного банка: при подключении интернет-банкинга клиенту выдавалась бумажка с заранее сформированным списком одноразовых паролей, которые вводятся один за другим при каждом входе в систему и/или совершении транзакции. Кстати, ваша банковская карта и PIN тоже формируют систему двухфакторной аутентификации: карточка — «ключ», которым вы владеете, а PIN-код к ней — «ключ», который вы запоминаете.

Как я уже упомянул выше, существует и биометрический способ идентификации пользователя, который часто выступает в роли вторичного фактора защиты: одни системы подразумевают сканирование отпечатка пальца, другие определяют человека по глазам, есть даже те, которые ориентируются по «рисунку» сердцебиения. Но пока это все довольно экзотические методы, хотя и куда более популярные, чем, скажем, электромагнитные татуировки, которые по примеру радиочипов могут служить вторичным фактором аутентификации пользователя. Я бы от такой не отказался 🙂

Android для чайников №10. Двухэтапная аутентификация

Павел Крижепольский

Любой владелец Android смартфона в той или иной мере пользуется сервисами Google. Например, доступом в магазин приложений Google Play. Или синхронизацией телефонной книги. Причем, для доступа ко всем сервисам Google используется всего один аккаунт, что очень удобно. Вот только если злоумышленнику удастся подобрать к этому аккаунту пароль, то он получит доступ к очень большому количеству личной и весьма важной информации. В этой статье мы поговорим о том, как можно защитить свой Google аккаунт.

Введение

Последнее время базы с паролями от почтовых сервисов стали попадать в сеть с завидной регулярностью. 5 сентября в сеть «утекло» более миллиона паролей пользователей почты Yandex. 8 сентября – около 4,5 млн аккаунтов Mail.ru. Не успели стихнуть шутки про «Интернет-АвтоВАЗ» и «Яндекс, в котором найдется все», как к ним добавилось почти 5 миллионов логинов и паролей от учетных записей почтового сервиса Gmail.

Все компании поспешили заверить пользователей, что большая часть украденных паролей уже не действительна. И, по большей части, они относятся к удаленным или ранее скомпрометированным аккаунтам. Но так это или нет доподлинно неизвестно.

Отдельно стоит отметить, что имея логин и пароль от чужой почты в Gmail, злоумышленник заодно получает доступ и ко многим другим сервисам. Например, к файлам в Google Drive, покупкам в Google Play, чату Hangouts, телефонной книге, аккаунтам в Google Plus и YouTube и многому другому. Кроме того, пользователи Android часто используют аккаунт Google для авторизации в сторонних сервисах и программах, доступ к которым также будет потерян.

Читая новости о взломанных аккаунтах и «утекших» паролях, большинство людей в глубине души абсолютно уверенно, что с ними всего этого никогда не случится. Но на практике, от кражи пароля или попытки взлома не застрахован никто. И нервов все это может попортить очень изрядно.

К счастью, проблема взлома пароля имеет простое и изящное решение. Называется оно «Двухэтапная аутентификация».

Что это такое?

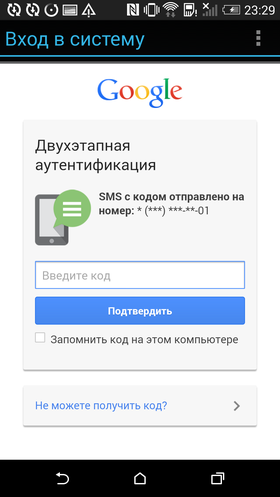

Сложного названия боятся не стоит, ведь на самом деле, речь идет об очень простой системе, которой уже давно пользуются многие ресурсы, от банков до социальных сетей. Суть заключается в том, что помимо логина и пароля для входа в аккаунт теперь потребуется ввести специальный код, который придет на мобильный телефон по SMS. Даже если злоумышленник каким-то образом узнает ваш пароль, то добраться до телефона он в любом случае не сможет. И, не сумев узнать код подтверждения, останется ни с чем.

Если говорить о безопасности, то никаких вопросов такая схема не вызывает. Дополнительный уровень защиты действительно способен уберечь от многих неприятностей. Но что насчет удобства работы? Мало кому понравится для проверки почты каждый раз ждать SMS сообщения и вручную вводить длинный код.

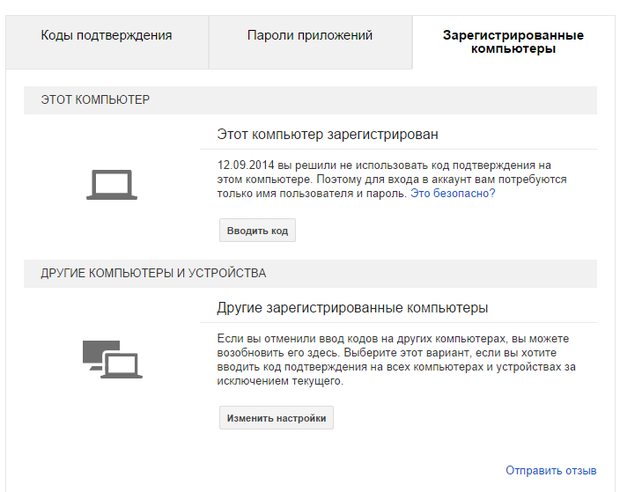

К счастью, это вовсе необязательно. При входе в аккаунт вы можете отметить компьютер как надежный. И повторно вводить на нем код подтверждения больше не потребуется. При этом, ваш аккаунт по-прежнему будете под защитой – при попытке входа с незнакомого компьютера, система вновь потребует ввести код.

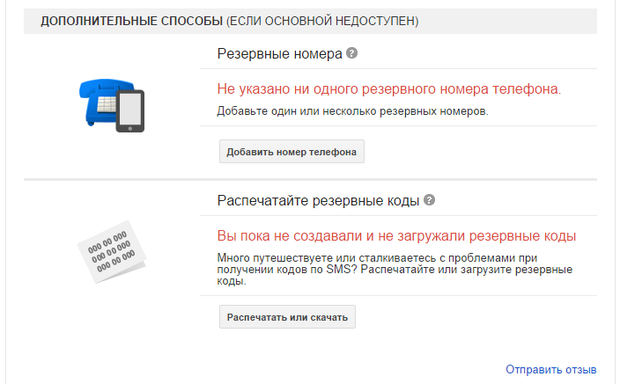

Также стоит отметить, что для удобства пользователей компания предусмотрела несколько дополнительных вариантов, с помощью которых можно получить код даже в том случае, если ваш телефон находится вне зоны действия сети. Например, можно заранее распечатать специальные резервные коды или установить на смартфон специальную программу-генератор, умеющую самостоятельно их создавать.

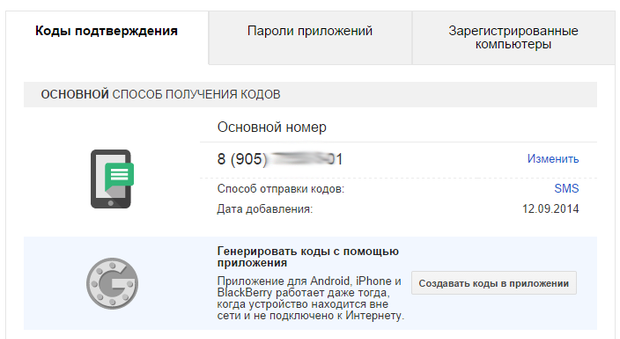

Как подключить?

Подключение двухэтапной аутентификации займет у вас буквально пару минут. Все что для этого требуется – перейти по следующей ссылке и следовать указаниям.

От вас потребуется войти в свой Google аккаунт, ввести номер мобильного телефона, выбрать удобный способ получения кодов (это может быть как SMS, так и голосовой вызов) и ввести полученный код подтверждения.

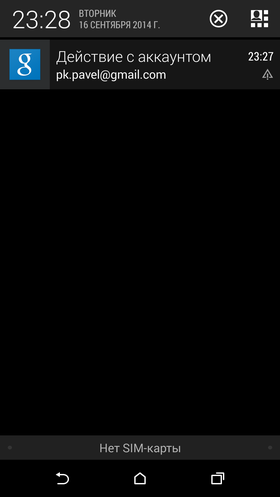

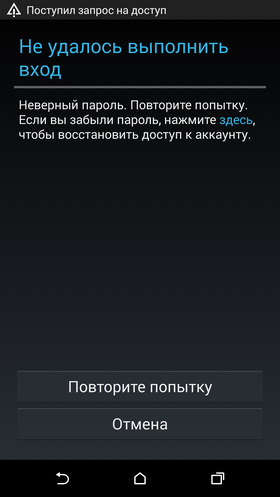

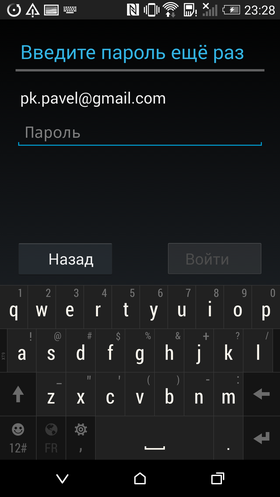

После того, как двухэтапная аутентификация подключена, нужно будет заново войти в Google аккаунт на всех компьютерах и мобильных устройствах, где он у вас используется. Обратите внимание на значок с восклицательным знаком, появившейся в панели уведомлений смартфона. Он говорит о том, что связь с аккаунтом Google потеряна. Потяните шторку строки уведомлений вниз, нажмите на появившееся сообщение, заново введите пароль к Google аккаунту и нажмите «Войти». Дождитесь SMS сообщения, введите секретный код и не забудьте поставить галочку «Запомнить код на этом компьютере» — это избавит вас от необходимости повторно вводить эти данные после перезагрузки устройства.

При необходимости, аналогичную процедуру нужно будет проделать на том компьютере, где вам потребуется доступ к сервисам Google. Только помните, что ставить галочку «Запомнить код на этом компьютере» следует только в том случае, если его владельцу вы действительно доверяете.

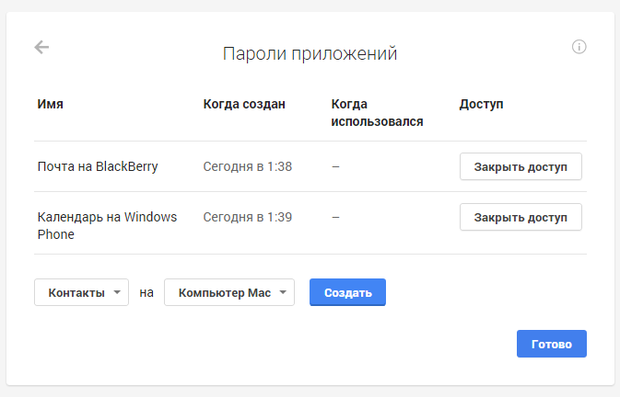

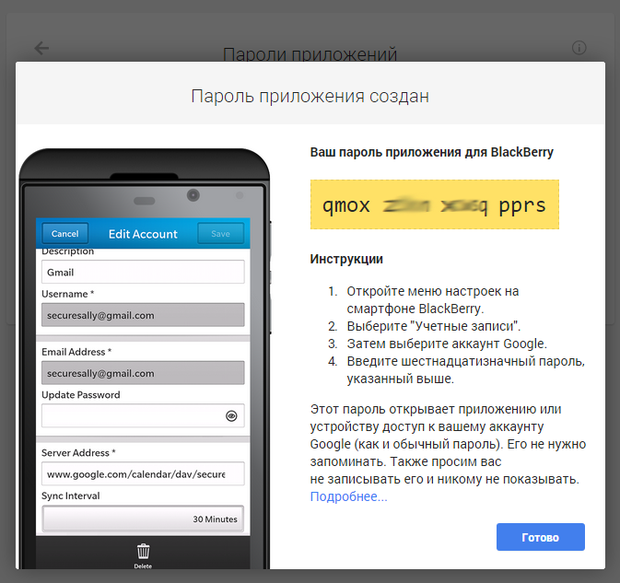

Главный подводный камень двухэтапной аутентификации – подключение аккаунта Google к некоторым сторонним почтовым клиентам, вроде Microsoft Outlook, почтового клиента на смартфонах BlackBerry или компьютере iMac. К сожалению, они поддерживают только имя пользователя и пароль и не работают с кодами подтверждения. Поэтому, вместо кода для таких приложений будет использоваться специальный пароль.

Создавать такой пароль совсем не сложно, нужно только перейти по следующей ссылке и указать название сервиса (почта, календарь и пр.) и тип клиента. Пароли приложений генерируются автоматически, запоминать их не придется.

На этой же странице можно отредактировать список доверенных устройств или изменить номер телефона.

Итоги

Пользоваться дополнительной защитой или нет – решить исключительно вам. Но, на мой личный взгляд, двухэтапная аутентификация — это нужное и полезное дело. Если есть возможность, всегда привязывайте к своему номеру телефона аккаунты платежных сервисов, почты и социальных сетей. Лучше пусть эти предосторожности окажутся лишними, чем однажды злоумышленник от вашего же имени обманет ваших друзей и близких. Например, отправив с вашего адреса электронной почты сообщение с просьбой срочно перевести деньги на счет.

Читайте также

Пятничная колонка

Когда покупать смартфон?

Посиделки по вторникам

Переход на 2 нм и тонкости техпроцесса

Переход на 2 нм и тонкости техпроцесса

Новостной дайджест

Двойной дисплей

На правах оффтопа

На правах оффтопа. телевидение или интернет

Беседка

Что такое работа и совещания по-илонмасковски?

Что такое работа и совещания по-илонмасковски?

iOS vs Android

Анатомия подделки. airpods 2

РоботоСофт

10 приложений для android 10

Аксессуары

21 комментарий на «“Android для чайников №10. Двухэтапная аутентификация”»

хорошая статья. я правда этого не делал, но гугл иногда сам вдруг требовал чегот подобного и ещё спрашивал на какой номер прислать смс/хз

Неплохо было бы, наверное, добавить ссылку на конкурсную статью «Dreamer…»а (вроде) по той же теме.

По сабжу: да, так оно, может, и надёжнее, но меня уже бесит то, с каким остервенением куча сервисов начало требовать мой номер телефона. Не их собачье дело, какой у меня номер и как я буду защищать свой аккаунт.

У меня однажды взломали скайп и это было очень неприятно. Всем друзьям и коллегам кто был на тот момент онлайн ушло сообщения типа «у меня большие проблемы, если есть возможность, пожалуйста, одолжи 2к до понедельника». Кто-то уже начал переспрашивать что случилось и куда лучше перевести деньги… К счастью, среди всех прочих сообщение ушло еще и брату, с которым я разговаривал за пять минут до этого. И он сразу перезвонил.

С тех предпочитаю перестраховаться. Лишним не будет.

Да я не против двухфакторной авторизации, я против насильственного насаживания на неё и вызнавания весьма личной информации.

С моей точки зрения это такое же насильственное насаживание, как и требование подбирать пароль длинной не менее 6-ти символов. Хотя казалось бы, кому какое дело, какой пароль я использую для входа в интернет-банк? Если решил поставить 123, то это мое личное дело…

Увы, большая часть пользователей в своих косяках будет винить кого угодно, но только не себя самого. Сервис не надежный, защита плохая, данные аккаунтов подпольно продают, АНБ личную информацию сливают… Людей которые понимают риски и принимают решение взвешенно меньшинство. Остальные не хотят задумываться даже о самых элементарных вещах и откровенно не готовы отвечать за последствия своих поступков.

>Остальные не хотят задумываться даже о самых элементарных вещах и откровенно не готовы отвечать за последствия своих поступков. Великий кукурузо :

>Остальные не хотят задумываться даже о самых элементарных вещах и откровенно не готовы отвечать за последствия своих поступков. TimeS :

12345678 не поставят — сейчас практически везде требуется хотя бы одна заглавная буква и цифра. При этом сервис обычно следит за тем, что бы в пароле не оказалось более трех символов, идущих на клавиатуре в ряд =)

Хотим мы того или нет, но сейчас является нормой писать в инструкциях к микроволновке, что в ней нельзя сушить котов. В какой-то мере это правильно — когда я впервые подключаю интернет и завожу себе почтовый аккаунт, я не обязан вникать в способы взлома паролей, собирать статистику о кол-ве взломанных аккаунтов и вообще разбираться в том, что значит «надежный» и «ненадежный» пароль. Это задача сервиса объяснить мне, как именно им следует пользоваться и какие могут быть подводные камни.

Например, той же почтой сейчас пользуется куча пожилых людей, для которых все эти тонкости совершенно не очевидны. И если мы с тобой ради безопасности кучи пользователей должны потерпеть десяток секунд, придумывая подходящий под правила пароль, то это не самая большая жертва.

«я не обязан вникать в что такое электрический ток» было последними словами маленького Василия Лоханкина, перед тем, как он взялся за оголённые провода в электрощитке.

Если человек пытается что-то сделать, не понимая даже самых основ, то он дурак и истинный ССЗБ, который заслуживает всех тех синяков, которые ему достанутся, ведь тогда он может хоть чему-то научиться. Поэтому вы как раз таки ОБЯЗАНЫ разбираться в том что такое «надёжный» и «ненадёжный» пароль, если решили работать с сервисом, требующим авторизации.

Но тут людей повели по другому пути. Везде насаживается девиз «ты не обязан разбираться» в связке с приучением к бездумному выполнению указаний, прикрываемых «заботой». Через некоторое время всякие гуглоэпплы будут вертеть нас на своих сервисах как вздумается, а основная масса людей будут этому только рады.

К слову, недавно перечитывал Харуки Мураками. Так вот, в одной из его книг герою на полном серьезе рассказывают о том, что пароль из трех знаком взломать практически нереально. Ведь они в сумме дают огромное количество комбинаций. И, скорее всего, на тот момент это было действительно так. Ведь под «взломом пароля» тогда имели ввиду, что человек получит физический доступ к компьютеру и, когда хозяин отвернется, попробует быстренько угадать нужную комбинацию. Это я к тому, что технически навыки, вроде бы даже успешно привитые в детстве, устаревают с огромной скоростью.

Есть у этой истории и другой аспект. Тот же Google вполне сознательно всеми силами пересаживает пользователей на свои сервисы. Например, привязывает к G+ аккаунты Google Play и YouTube. Или запихивает в Android смартфоны синхронизацию всех контактов с почтой Gmail. Не говоря уже о рекламе, в которой доказывается необходимость и безопасность их продуктов. Причем, думает в этот момент он не столько об интересах пользователей, сколько о своей выгоде. И чисто с моральной точки зрения, компания обязана позаботится о том, чтобы все эти нововведения не навредили пользователю. Не зависимо от того, сколько этому пользователю лет и какой у него уровень интеллекта.

При всём уважении к Мураками, специалист по информационной безопасности из него такой же как из меня английская королева.

>Ведь под «взломом пароля» тогда имели ввиду, что человек получит физический доступ к компьютеру и, когда хозяин отвернется, попробует быстренько угадать нужную комбинацию. Это я к тому, что технически навыки, вроде бы даже успешно привитые в детстве, устаревают с огромной скоростью.И чисто с моральной точки зрения, компания обязана позаботится о том, чтобы все эти нововведения не навредили пользователю. TimeS :

Я могу сказать только одно — все теоретические рассуждения хороши только до той поры, пока ты не сталкиваешься с их последствиями на практике. И если лишнее напоминание о надежности пароля или о возможности привязать аккаунт к номеру телефона однажды спасет твою девушку или твоих родителей от потери личной информации или развода на деньги — ты скажешь компании большое спасибо. Пусть даже и будешь понимать, что в том, что родители придумали для скайпа слишком простой пароль, не виноват никто кроме них. И заботится о сохранности их аккаунты никто кроме них был совершенно не обязан.

Если рассуждать о том, что люди в 21-м веке стали слишком ленивые и тупые (кроме меня любимого, само собой) я еще готов, то навешивать эти ярлыки на окружающих меня людей мне уже совершенно не хочется. А то, что среди них найдется масса тех, кто вряд ли бы в каждом пароле использовал ту самую обязательную заглавную букву с той самой обязательной цифрой, я ничуть не сомневаюсь. В конце концов, сложность придуманного пароля — явно не главная характеристика человека. И любая программа обязательно должна иметь «защиту от дурака».

>И если лишнее напоминаниеА то, что среди них найдется масса тех, кто вряд ли бы в каждом пароле использовал ту самую обязательную заглавную букву с той самой обязательной цифрой, я ничуть не сомневаюсь.В конце концов, сложность придуманного пароля — явно не главная характеристика человека. Dreamer. :

Спасибо, что помнишь про конкурсную статью 🙂