Tracking cookie что это

Что такое файлы cookie для отслеживания рекламного ПО и чем отличаются от обычного рекламного ПО

Мы собираемся встретить обе концепции лицом к лицу, чтобы вы узнали разницу между ними. Мы также предложим вам ряд рекомендаций и советов, чтобы не стать жертвами рекламного и вредоносного ПО.

Что такое файлы cookie для отслеживания рекламного ПО

Поэтому, когда анализ нашего компьютера обнаруживает файлы cookie для отслеживания рекламного ПО, нам не следует о них беспокоиться. Однако нам не повредит то, что мы периодически удаляем файлы cookie из наших браузеров, чтобы они не собирали от нас так много информации и помогали поддерживать конфиденциальность. Поэтому хорошей политикой может быть удаление файлов cookie примерно каждую неделю.

Почему файл cookie для отслеживания рекламного ПО определяется как угроза

Некоторые антивирусные и антишпионские программы сочтут файлы cookie для отслеживания рекламного ПО опасными, поскольку они хранят данные о пользователе. В этом смысле большинство этих типов файлов cookie являются сторонними файлами cookie для отслеживания, которые в большинстве случаев хранятся на компьютере или устройстве пользователя без их ведома.

Что касается файла cookie для отслеживания рекламного ПО, он будет собирать личную информацию об истории просмотра веб-страниц и истории поиска интернет-пользователя. По этой причине, поскольку они в определенной степени угрожают конфиденциальности, некоторые программы, особенно антишпионские, обычно рассматривают их как угрозы. Таким образом, как мы уже рекомендовали ранее, рекомендуется регулярно удалять все наши файлы cookie.

Удалите файлы cookie для отслеживания рекламного ПО из нашего браузера

Вариант, который мы могли бы рассмотреть для обеспечения большей конфиденциальности при просмотре, заключался бы в том, чтобы наш браузер блокировал все файлы cookie. Если вы намерены просто ориентироваться, это может быть вариант. Однако, если мы хотим использовать такие услуги, как e-mail, участие в форумах и т. д. потребует от нас использования файлов cookie. Поэтому в большинстве случаев, чтобы иметь возможность использовать все и сохранить наши предпочтения, нам придется использовать файлы cookie.

Важное соображение, которое следует принять во внимание, заключается в том, что для оптимизации нашего браузера файлы cookie должны время от времени удаляться. Также важным фактом является то, что при удалении файлов cookie мы удаляем все логины и настройки веб-сайта. Тогда нам придется познакомить их снова. Однако, особенно пароли, поскольку они хранятся в браузере или в учетной записи, обычно нет необходимости повторно вводить их все. Однако как минимум необходимо знать пароль Google, а также пароль других браузеров, в которых у нас есть учетная запись.

Таким образом, у нас будет практически браузер первого дня, но с сохранением текущей конфигурации.

Удалите файлы cookie в Chrome, Firefox и Edge

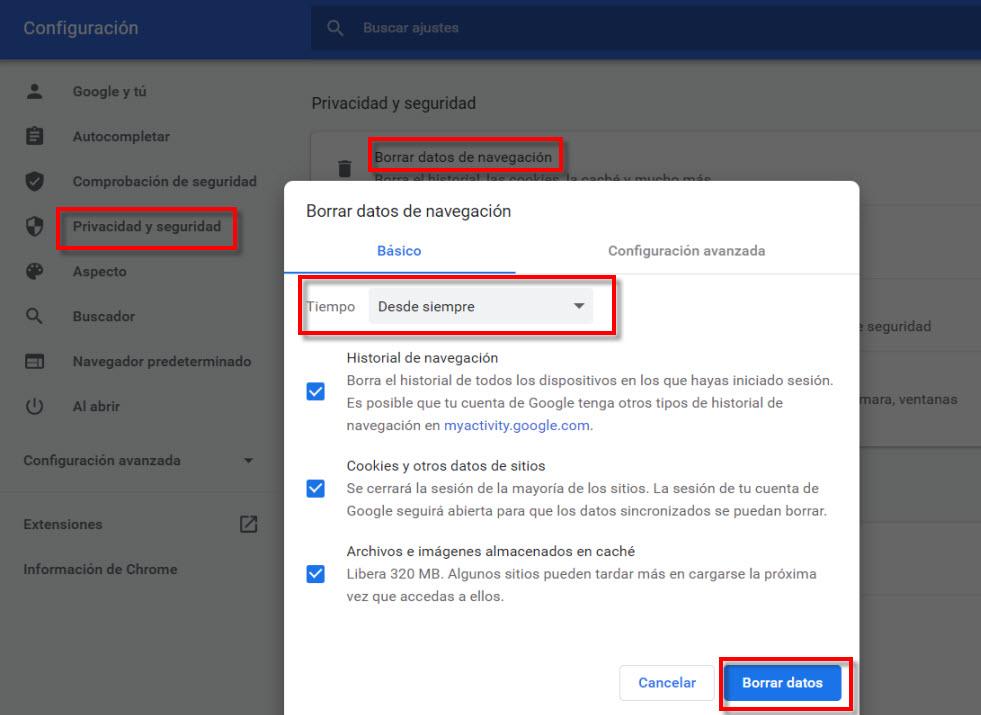

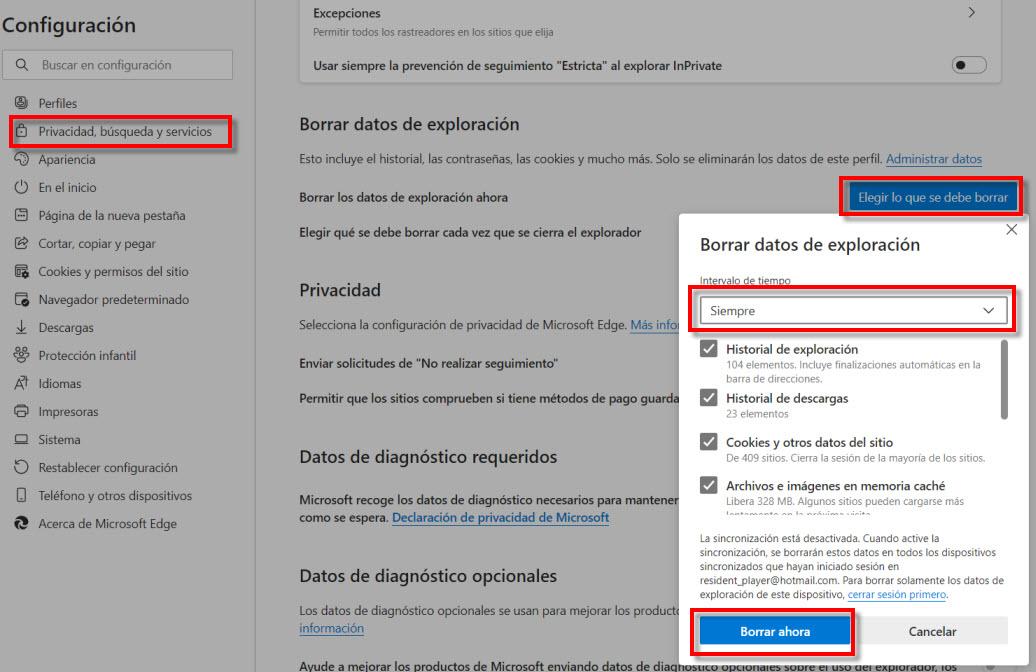

Затем мы настроим вот так и нажмем на Удалить данные Кнопка:

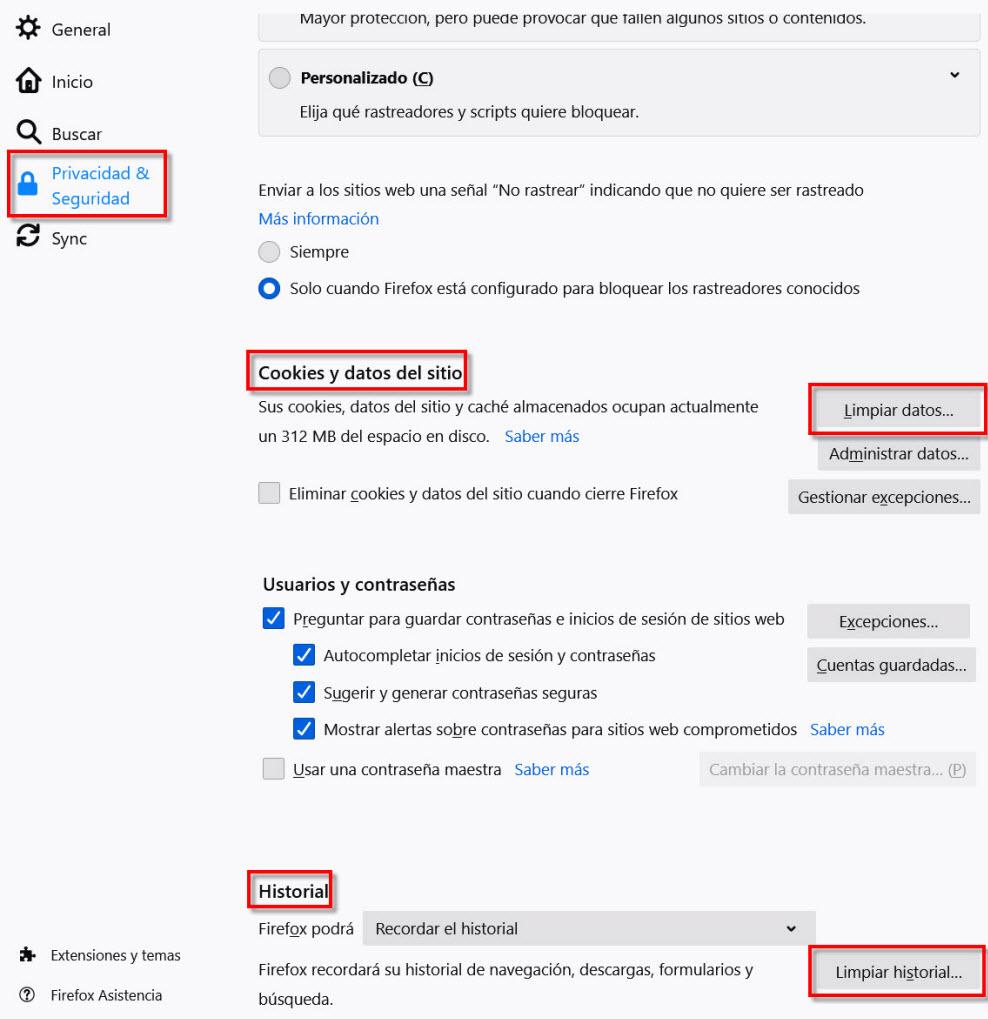

Что касается Firefox чтобы удалить файл cookie отслеживания рекламного ПО или любой другой файл cookie, мы перейдем к следующему адресу:

Что такое рекламное ПО

Мы можем определить рекламное ПО как нежелательное программное обеспечение, которое предназначено для отображения рекламы на нашем экране. Мы ссылаемся на программы, распространяющие вредоносную рекламу и может завалить наши устройства рекламой.

Как правило, эти типы рекламы просто раздражают, но они могут стать отправной точкой для других разновидностей вредоносных программ, которые компрометируют компьютер. Некоторые симптомы того, что на наших устройствах может быть рекламное ПО:

Как предотвратить заражение рекламным ПО

Использование файлов cookie для отслеживания рекламного ПО может повлиять на нашу конфиденциальность, но простое удаление файлов cookie периодически не должно вызывать особых проблем. В таком же старом оборудовании мы бы пострадали от некоторого замедления. С другой стороны, обычное рекламное ПО более опасно не только потому, что мы будем получать более оскорбительную рекламу в нашем браузере. Проблема в том, что это может быть шлюз к вредоносному ПО это может выглядеть как поддельное обновление или установка приложения, которое на самом деле не то, что должно.

Как вы видели, существует большая разница между cookie для отслеживания рекламного ПО и обычным рекламным ПО.

Что Такое Трекинг Cookies и С Чем Их Едят

Хотите знать, чем увлекаются ваши клиенты, что им по-настоящему интересно? Тогда дайте им печенье.

Нет, в этой статье не будет рецептов печенья и вообще никакой кулинарии. И тем более вы не будете читать 100 разных способов, как накормить печеньем клиента, чтобы он рассказал о своих интересах.

В этой статье вы узнаете, что это за таинственные «печеньки правды» маркетинга и как ими пользоваться во благо увеличения продаж.

Готовы узнать ещё один маркетинговый прием? Тогда читайте дальше.

Что такое Cookies?

Согласитесь, вам удобно, как пользователю, заходить на часто посещаемую страницу, например профиль в Facebook или Вконтакте, и не вводить каждый раз пароль? Ответ очевиден.

Это здорово экономит время.

А теперь посмотрим со стороны владельцев сайта. Согласитесь, удобно, когда вы можете различить уникального нового пользователя от того, кто уже посещал ваши страницы?

И без этого тоже никуда. Не зная этой мелочи, нельзя определить элементарно эффективность маркетинговых действий.

Так вот, все это делает для нас сookies (с английского те самые печеньки). Вернее сам по себе сookie ничего такого делать не умеет, однако он содержит информацию, благодаря которой все полезности, описанные выше, мы можем наблюдать.

Сookie — это небольшой текстовый файл, который формируется сервером при первом посещении страницы или через заполнение формы с данными (имя, пароль или любыми другими) и передается браузеру пользователя. То есть, этот небольшой текстовый файл (зачастую килобайты) хранится браузером и при повторном посещении пользователем страницы, отсылает эти данные на сервер. Сервер считывает информацию и понимает, что нужно делать.

Как можно использовать Cookies в маркетинговых целях?

Трекинг (как я писал уже где-то здесь ) — это технология отслеживания активности пользователей в интернете (посещений сайтов). С помощью анализа полученной информации, в дальнейшем персонализируется реклама по целевой аудитории.

Как работают Трекинг Cookies?

Cookies могут отслеживать перемещения посетителя только по сайту, домен которого находится в его коде. То есть, говоря простым языком, сookie может проследить перемещение только по тому сайту, который и отправил сookie. Это означает, что человек должен заранее побывать на сайте.

Как вышли из положения предприимчивые маркетологи в команде с такими же программистами?

В трекинге используются сторонние сookies.

Это значит, что текстовые файлы попадают на компьютер пользователя даже если он не посещал сайт.

Для этого создаются рекламные объявления с сookie, в коде которого запрограммирован нужный домен. То есть, человек кликает по объявлению на сайте с доменом «Х» и получает сookie, в коде которого домен «Y».

Таким образом сookie сайта «Y» соберет всю информацию о перемещениях и предпочтениях данного пользователя на сайте «Х».

Чем больше у сайта «Y» объявлений на различных сайтах, платформах разных тематик, тем больше информации о потенциальной аудитории соберут сookies и перешлют на сервер для анализа.

4 основные проблемы сбора информации с помощью трекинг сookies:

1 По поводу сookie в ходу много различных заблуждений — о вредоносности, утечки конфиденциальной информации и т.д., поэтому определенная часть аудитории старается периодически чистить от них компьютер;

2. Многие браузеры сегодня оснащены функцией отключения сookies;

3. Большая часть интернет аудитории посещает сеть через планшеты и мобильные телефоны. При выключении, перезагрузке этих устройств или завершение работы браузера в фоновом режиме автоматически очищаются все сookies;

4. Сookie не в состоянии отследить перемещения пользователя между мобильными приложениями.

Ставьте лайк, если вы узнали что-то новое для себя и напишите в комментариях ответ на вопрос: удаляете ли вы сookie? Если да, то почему? (Кто ответит, тому огромное спасибо от всей команды GeniusMarketing))

Tracking cookie что это

Что такое Cookies?

Согласитесь, вам удобно, как пользователю, заходить на часто посещаемую страницу, например профиль в Facebook или Вконтакте, и не вводить каждый раз пароль? Ответ очевиден. Это здорово экономит время.

А теперь посмотрим со стороны владельцев сайта. Согласитесь, удобно, когда вы можете различить уникального нового пользователя от того, кто уже посещал ваши страницы? И без этого тоже никуда. Не зная этой мелочи, нельзя определить элементарно эффективность маркетинговых действий.

Соответственно Трекинг Cookies — это текстовые файлы — сookies, которые непосредственно собирают информацию о действиях целевой аудитории. Они собирают информацию (на какие сайты заходят, чем интересуются, по каким объявлениям кликают) и передают данные на сервер компании, для последующего анализа.

Cookies могут отслеживать перемещения посетителя только по сайту, домен которого находится в его коде. То есть, говоря простым языком, сookie может проследить перемещение только по тому сайту, который и отправил сookie. Это означает, что человек должен заранее побывать на сайте.

В трекинге используются сторонние сookies. Т.е. текстовые файлы попадают на компьютер пользователя, даже если он не посещал сайт.

Для этого создаются рекламные объявления с сookie, в коде которого запрограммирован нужный домен. То есть, человек кликает по объявлению на сайте с доменом «Х» и получает сookie, в коде которого домен «Y».

Таким образом сookie сайта «Y» соберет всю информацию о перемещениях и предпочтениях данного пользователя на сайте «Х».

Чем больше у сайта «Y» объявлений на различных сайтах, платформах разных тематик, тем больше информации о потенциальной аудитории соберут сookies и перешлют на сервер для анализа.

Основные проблемы сбора информации с помощью трекинг сookies:

1. По поводу сookies в ходу много различных заблуждений — о вредоносности, утечки конфиденциальной информации и т.д., поэтому определенная часть аудитории старается периодически чистить от них компьютер.

2. Многие браузеры сегодня оснащены функцией отключения сookies.

3. Большая часть интернет аудитории посещает сеть через планшеты и мобильные телефоны. При выключении, перезагрузке этих устройств или завершение работы браузера в фоновом режиме автоматически очищаются все сookies.

4. Сookies не в состоянии отследить перемещения пользователя между мобильными приложениями.

Cookies

17 августа 2015 Опубликовано в разделах: Азбука терминов. 37265

Файлы Cookies – их назначение и принцип действия

Обычные интернет-пользователи редко задумываются о том, что такое данные Cookie, и для чего они нужны. Наиболее «продвинутый» юзер знает, что кукисы нужно периодически чистить в целях безопасности. На этом сведения пользователя ограничиваются. Однако веб-мастеру нужно иметь более подробное представление об этом полезном инструменте.

Для начала следует выяснить – что такое Cookies в браузере. Этим термином называют небольшие текстовые файлы, хранящиеся на компьютере пользователя и способные подгружать в браузер часть информации. Кукисы автоматически загружаются, если юзер вторично посещает сайт, на котором он уже был.

Для чего нужны Cookie

Эти текстовые файлы способны сделать веб-серфинг гораздо более удобным. Кукисы могут выполнять следующие функции:

Начинающие веб-мастеры нередко интересуются – что значит файл Cookie для владельца сайта, и в чем его практическая польза. С помощью кукисов рекламодатели отслеживают предпочтения интернет-пользователей, что позволяет демонстрировать им релевантные объявления. Также в Cookie хранятся сведения о посетителях, перешедших в интернет-магазин с партнерского сайта, разместившего рекламу. Это позволяет вести статистику покупок и выплачивать партнеру полагающееся вознаграждение.

Следящие файлы Cookie – что это такое?

По сравнению с другими сетевыми технологиями, текстовые Cookie-файлы считаются относительно безопасными. Однако специалисты компании Symantec, занимающейся разработкой софта, выявили негативную тенденцию. Современные интернет-гиганты (в частности, поисковик Google) нередко отправляют своим пользователям «следящие» кукисы, которые также называют Tracking Cookies.

Следящие файлы осуществляют сбор статистики о предпочтениях пользователя. Скорее всего, эта информация используется для формирования целевой рекламы. Многие эксперты расценивают это, как попытку несанкционированного получения персональных данных.

«Осторожно, печеньки!»: советы начинающим тестировщикам в сфере безопасности

Привет, меня зовут Вика Бегенчева, я QA-инженер в Redmadrobot. Я расскажу, как злоумышленники крадут наши данные, и что можно сделать, чтобы от этого защититься.

Термин «тестирование безопасности» звучит довольно серьёзно. Многие боятся погружаться в эту тему, думая, что их ждут непроходимые дебри из непонятных слов, сложной литературы и загадочных аббревиатур. Я разберу основы тестирования безопасности и вы убедитесь, что на самом деле это просто и интересно.

Статья написана для начинающих тестировщиков безопасности и тех, кому непонятно, что за «фрукты» эти хакеры и чем они там занимаются. Мы рассмотрим примеры самых частых уязвимостей и постараемся разобраться, как грамотно проверить проект на слабые места и сформировать у себя образ мышления, который в дальнейшем станет вашим верным помощником в тестировании.

Что хранят cookie

Допустим, мы зашли на сайт интернет-магазина ошейников для собак и выбрали французский язык (почему бы и нет). Добавили в корзину пару шлеек и поводок. Что будет, если мы закроем вкладку и зайдём на сайт снова? Всё останется прежним: интерфейс на французском и три товара в корзине. Магия? Нет, cookie.

Cookie — один из инструментов, который формирует так называемый фингерпринт каждого пользователя в сети. Его можно сравнить с «отпечатком пальца», по которому можно узнать, что за человек покупает ошейник для собаки.

На вашем устройстве есть текстовый файл, в котором содержится различная информация о пользователе для каждого сайта — cookie. Она хранится для разных целей, в том числе и для удобства пользования сайтом. Cookie бывают временные (cookie-сессии) и постоянные. Давайте взглянем на них поближе.

Открываем панель разработчика в Chrome и переходим на рандомную статью на «Хабре». Во вкладке Network находим первый запрос, и в хедерах видим как проставляются cookie:

И в респонсе (ответе) видим cookie:

Set-Cookie: fl=ru; expires=Fri, 25-Feb-2022 08:33:31 GMT; Max-Age=31536000; path=/

Тут уже работает логика и Google (если очень нужно): cookie типа fl=ru (параметр, вероятно, отвечающий за язык) или те, которые хранят товары в корзине — постоянные cookie. Они не меняются, если пользователь их не трогает. Нас же интересуют временные или сессионные cookie. Они хранят информацию, которая помогает сайту понять, что это всё тот же пользователь в текущей сессии.

Например, при авторизации на сайте, в файл cookie проставляется условный session_id — уникальный идентификатор сессии на данный момент времени, к которому привязаны текущий браузер и пользователь.

Когда мы совершаем действия, доступные только этому пользователю, мы отправляем в хедер запроса (заголовок запроса, в него передаётся способ общения с сервером) и данные, которые локально сохранили в cookie, чтоб подтвердить, что это мы, а не условный программист из Финляндии. Временные cookie имеют срок годности и стираются в конце сессии, или становятся неактуальными с течением времени.

Как понять, что ваши данные в опасности

Если хакеру удастся угнать cookie пользователя, то он сможет действовать от его лица или же просто получит конфиденциальную информацию юзера. Как узнать, всё ли впорядке?

Во-первых, нужно проверить, не хранятся ли пароли от сайтов в cookie. Удивительно, но в 2021 году до сих пор существуют сайты, которые это делают. Информация о сессиях должна иметь ограничения — быть временной или заменяться с каждой новой сессией.

Во-вторых, нужно проверить, чтобы все конфиденциальные cookie были с флагом httpOnly и secure.

Cookie с флагом “secure” передаются на сервер только по протоколу HTTPS. Как правило, в этом случае есть сертификат SSL или TLS. Cookie с флагом “httpOnly” защищены от манипуляции JavaScript через документ, где хранятся cookie.

Открываем в Chrome «инструменты разработчика» и переходим во вкладку Application.

Проверяем, не хранятся ли пароли в LocalStorage в этом же разделе «инструментов разработчика».

Теперь рассмотрим сценарии кражи пользовательских данных и как от них защититься.

HTTP и HTTPS

Гуляя по сайтам мы до сих пор встречаем предупреждения браузеров о «незащищённом соединении». Иногда строгий браузер вообще не пускает нас на сайт, потому что не хочет нести за него ответственность. А чего он боится?

А боится он протокола HTTP — он древний и небезопасный. Все современные сайты общаются по протоколу HTTPS и вот их браузер любит. Разница между HTTP и HTTPS всего в одной букве, но эта буква означает много — «Secure». Безопасность передачи данных — главный приоритет современных браузеров.

Сайты, которые общаются с сервером по протоколу HTTPS, используют сертификат TLS (его предшественник — SSL). Такой сертификат может защищать как один домен, так и группу поддоменов.

Вернёмся в магазин — мы решили всё-таки купить ошейник своей собаке. Переходим в корзину, вводим данные банковской карты для оплаты, нажимаем на большую кнопку «Оплатить» и наши данные улетают на сервер для обработки запроса. Допустим, злоумышленники решили перехватить данные нашей банковской карты в момент отправки запроса.

Если сайт общается по протоколу HTTPS, то между магазином и сервером построен безопасный «мост». SSL-сертификат позволяет шифровать данные нашей карты и преобразует их в нечитаемый набор символов.

На этом моменте все хакеры мира грустят, потому что они знают, что расшифровать данные может только сервер. На нём есть ключ дешифратор, который поможет понять, какие данные мы ввели на сайте и правильно их обработать.

Чтобы защититься от кражи данных, убедитесь:

Что сайт общается через HTTPS, а не через HTTP.

Есть редирект с http:// на https:// — злоумышленник может разместить ссылку с http://, тогда данные можно будет угнать. Редирект насильно переводит пользователя на https:// ради его же блага. И все счастливы.

Brute force атаки

Допустим, в нашем любимом магазине ошейников для питомцев есть админка. Владелец сайта решил оставить ссылку админки по адресу “https:// […].com/admin”. Злоумышленник переходит по этому адресу и его ждёт страница входа в панель администратора. Допустим, наш хакер вводит логин «admin», а пароль подбирает с помощью скрипта, который сам будет перебирать пароли.

Если логин верный, то узнать пароль дело нескольких часов. Запустил скрипт на ночь, лёг спать, а утром уже есть доступ к панели администратора. Такой перебор и есть brute force атака.

Защититься от взлома можно несколькими способами (про авторизацию/аутентификацию и oauth2 мы поговорим ниже). Но, если речь идёт о brute force атаке, то простейшая защита тут — установка лимита на попытки ввода пароля.

Лимиты устанавливают в зависимости от специфики продукта и решения проектной команды:

ограниченное число попыток в единицу времени;

ограниченное число попыток с последующей блокировкой функционала (например, с восстановлением доступа через почту когда попытки закончились);

установление тайм-аута после n попыток ввода.

Естественно, это не избавит от всех проблем, но сильно усложнит жизнь злоумышленнику.

Токены и сессии

Давайте представим, что мы захотели вступить в тайный клуб любителей настольных игр. Туда просто так не попасть. Сначала нужно доказать, что мы подходим на роль члена клуба — любим настолки.

Итак, в клубе знают наше имя и фамилию, мы доказали, что любим игры, и теперь нам выдадут специальный пропуск, по которому мы сможем проходить в здание закрытого клуба. Теперь не нужно каждый раз доказывать, что мы — это мы. У нас есть волшебный ключ-пропуск, который открывает двери тайного клуба.

А что будет, если наш пропуск-ключ украдут? По нему просто войдут в здание и узнают все секреты закрытого клуба. Токены сессии — это ключи к ресурсам нашего сайта. Когда мы логинимся на сайте, мы отправляем запрос на авторизацию/аутентификацию пользователя. На сервере проверяются его права и генерируется токен.

Access-token определяет права пользователя и доступность ресурсов для него. Выглядит он как длинный набор символов. Можно сказать, что токен — тот самый пропуск, который нам выдали в нашем тайном клубе.

При каждом следующем обращении к ресурсам теперь нам не нужно вводить логин и пароль, чтоб доказать, что мы имеем право на доступ. Просто в каждым запросе на ограниченный ресурс отправляем наш пропуск — access-token.

Хорошей и частой практикой является использование время жизни токена. После логина и формирования access-токена, фиксируется время жизни – дата, до которой токен считается действительным. Это как абонемент на месяц в тайный клуб.

На разных ресурсах, требования ко времени жизни токена разные. На одном сайте токен живёт год, а на другом — всего лишь час. После того как срок действия токена истечёт, система попросит пользователя снова авторизоваться. Чтобы не вводить всё время логин и пароль после истечения access-токена, придумали refresh-токен.

У refresh-токена только одна цель — обновлять access-токен. Это работает так:

отправляем запрос на закрытый ресурс с истекшим аксесс-токеном;

сервер возвращает ошибку о «протухшем» токене;

клиент видит эту ошибку и сразу формирует запрос на обновление аксесс-токена;

в хедеры этого запроса проставляется значение рефреш-токена;

сервер сверяет рефреш-токен с базой данных, формирует новый аксесс-токен и отправляет его обратно на клиент;

клиент автоматически повторяет запрос на закрытый ресурс уже с новым аксесс-токеном.

Готово! А пользователи сайта даже ничего не увидели и не поняли. Как этим пользуются хакеры?

Access- и refresh-токены – это токены сессии. Если злоумышленнику удастся перехватить их, то он докажет, что он — это мы, просто подставив в запрос. Он получит доступ к нашим ресурсам и сможет совершать действия от нашего имени.

Чтобы защититься, нужно:

проверить, что токены сессии не хранятся в файлах Cookie или LocalStorage;

убедиться, что все запросы с токенами передаются по зашифрованному HTTPS;

проверить, что нет доступа к ресурсу без предъявления токена — отправить запрос без токена;

проверить, что нет доступа с чужим токеном, а также проверить запросы с несуществующим токеном;

проверить запросы с истекшим токеном;

поменять в базе данных вручную время жизни токена (продлить/просрочить);

удалить access-token токен из базы данных и отправить запрос.

Авторизация и аутентификация

Чтобы обеспечить безопасность системе и разрешить взаимодействовать с ней разным ролям пользователей (админы, модераторы и т.д.), важно понимать различия между авторизацией и аутентификацией.

Аутентификация — это проверка на соответствие заявленного имени пользователя (паспорта) с идентификатором в системе (Лаврентий Куашников). Авторизация — это предоставление нам прав в соответствии с нашей ролью в системе (отдельная комната для спикера).

Вернёмся к примеру с админкой нашего магазина ошейников. Снова переходим по адресу админки и нас ждёт страница с вводом логина и пароля. Логин — это идентификатор пользователя в системе. Пароль — это доказательство пользователя, что он — это он (ведь только он может знать пароль).

Когда в запросе мы отправляем эти данные, сервер проверяет их на соответствие — это аутентификация. Если аутентификация прошла успешно, то сервер смотрит в базе данных на нашу роль в системе и какие возможности у нас есть — это авторизация.

В разных сервисах авторизация и аутентификация могут проходить как одновременно, так и по отдельности. В первом случае при входе в админку у нас проверяется сразу как пароль, так и разрешение на переход в панель управления сайтом. Во втором случае авторизация проходит тогда, когда уже аутентифицированный пользователь пытается что-то изменить в системе.

А ещё наш сервер умный, и он знает, как реагировать на ошибки авторизации/аутентификации. У него есть два кода ошибок:

401 — если логин/пароль не совпадают или если для доступа к ресурсу нужна аутентификация;

403 — когда сервер понял, что за юзер к нему ломится, но отказывает ему в доступе.

Если хакер доказал, что он — это мы, то система примет его с распростертыми объятиями. Злоумышленник получит доступ к информации и действиям, доступным только нам.

Самый простой способ помочь хакеру пройти авторизацию в системе — передать логин и пароль в запросе в незашифрованном виде. Ну и хранить информацию в cookie, конечно. Но мы не хотим помогать хакерам. Так что делать?

Есть ряд проверок, которые снижают вероятность взлома:

проверьте, что пароли авторизации не хранятся в cookie. Токены – хранятся только в httpOnly куках;

все запросы, где используется авторизация, передаются по зашифрованному соединению https.

Также проверьте пользовательский доступ к ресурсам с кэшем страницы:

Авторизуйтесь в системе.

Откройте ту же страницу в соседней вкладке, при этом пользователь должен быть авторизован.

Разлогиньтесь из второй вкладки.

Вернитесь на первую вкладку (кэш сайта покажет, что вы ещё в системе).

Попробуйте перейти на страницу с ограниченным доступом из первой вкладки, например, в личный кабинет.

Доступ должен быть запрещён. То же самое проделайте при условии, что вы не просто вышли во второй вкладке, а зашли под другой учётной записью.

Проверьте также время жизни токенов в системе. Можно попросить разработчика поменять время жизни на 3 минуты, вместо 7 дней. Также можно попросить поменять время сервера. Но время жизни токена в любом случае должно быть ограничено.

Отправьте запрос без хедеров авторизации.

Отправьте запрос с чужими значениями параметров авторизации.

Проверьте запрос с истекшим токеном или с тем же токеном после логаута (после логаута токен должен стать недействительным).

Проверьте, чтобы логин/пароль не передавались в параметрах запроса. Пример, как не нужно передавать логин/пароль в параметрах http запроса: “http://site.ru/page.php?login=testqa&password=12345678”.

Так же в некоторых системах с повышенными требованиями к безопасности можно применять дополнительные опциональные проверки. Первое, что мы можем сделать, так это можно проверить авторизацию при смене пароля:

Авторизуйтесь в системе в одном браузере.

Авторизуйтесь в системе в другом браузере (или во вкладке «инкогнито»).

Смените пароль в системе через первый браузер.

Проверьте доступ к ресурсам на втором браузере.

Тут мы проверяем, достаточно ли системе только сохранённых данных в cookie. При смене пароля все токены должны быть недействительными.

Второе: можно проверить наличие и работоспособность функции «Выход со всех устройств». При этом запросе мы говорим серверу, что аннулируем все действительные токены, кроме текущего.

Третье: проверьте наличие постоянного тайм-аута сессии (Session-Timeout), они бывают нескольких видов. Наличие постоянного тайм-аута запрещает доступ к ресурсу через n минут после авторизации. Наличие динамического тайм-аута запрещает доступ к ресурсу через n минут после последнего запроса. Другими словами, динамический тай-маут закрывает доступ из-за вашего бездействия в системе.

И напоследок, не забудьте проверить, доступна ли двухфакторная аутентификация на сайте.

Двухфакторная аутентификация

Если в вашей входной двери есть замок только одного типа, то грабителю нужна только одна отмычка (отмычка одного типа). Если же у вас есть ещё и дополнительная защита (цепочка, навесной замок, собака), то грабителю будет сложнее вас ограбить. Скорее всего он передумает.

Так работает и двухфакторная аутентификация. У нас есть основной замок — логин и пароль. И у нас есть второй тип защиты — чаще всего это код, приходящий по SMS, электронной почте или отображаемый в программе двухфакторной аутентификации (например, в Google Authenticator).

Ещё неплохой практикой является использование на сайте протокола oAuth2. Простыми словами, oAuth2 — это когда мы авторизуемся в одном сервисе с помощью другого. Например, когда регистрируемся/логинимся на сайте с помощью Gmail.

SQL-инъекции кода

Давайте немного углубимся через ещё одну аналогию. Допустим, мы работаем официантом в элитном ресторане. Гости периодически просят изменить состав блюд. Официант отмечает, какие изменения внести в меню.

Недобросовестный официант анализирует и понимает, что на кухне не раздумывая выполняют любой запрос. Поэтому можно внести свои собственные изменения в заказ и повара безоговорочно приготовят блюдо. И он пишет на очередном рецепте:

«ДОБАВИТЬ перец И УБРАТЬ сахар».

Вот и всё. Пранк удался. Но мы на стороне добра, так что вместо того, чтобы заменять заказ, мы проверим, как на кухне умеют фильтровать изменения. Как этим пользуются хакеры? SQL injection — это намеренное внесение в базу данных извне. В нашем примере, кухня — это база данных. SQL-запросы — заказы от официантов.

Если у базы данных нет фильтрации запросов, то злоумышленник может манипулировать данными: получать данные пользователей (в том числе логин и пароль), размещать файлы, заменять значения. Как же злоумышленник может отправлять такие запросы? Это можно сделать через параметры HTTP, добавив в адресной строке параметры:

“http://some.site.ru/test/index.php?name=1′ UNION SELECT 1,2,3,4,5 —+ &password=1234”

Не углубляясь в то, как мы можем сами попробовать хакнуть свою базу данных, разберёмся в причинах уязвимости и посмотрим, как можно защититься.

Во-первых, в запросе должно быть экранирование спецсимволов — игнорирование исполняемым кодом спецсимволов, которые используются в синтаксисе языка программирования. Если один из спецсимволов пропал, то сервер воспринимает его, как часть команды — уязвимость есть.

Во-вторых, проверяем, чтобы при намерено кривом запросе не выводились ошибки, через которые можно сделать выводы о составе базы данных. Например, ошибка “Unknown column ‘4’ in ‘order clause’” говорит о том, что данные из таблицы выбираются по трём колонкам или меньше.

Сегодня существует множество фреймворков и библиотек, которые предоставляют защиту от SQL-инъекций. Например, библиотека node-mysql для node.js.

XSS расшифровывается как “Cross-Site Scripting”. Эта уязвимость входит в список OWASP TOP-10. Её смысл в том, что злоумышленник принудительно внедряет JavaScript-код через инпут на сайте: в поле ввода «пушит» код, который сохраняется на странице. Впредь он будет исполняться каждый раз при вызове страницы. Это происходит потому, что на сайте отсутствует экранирование спец символов.

У хакера много вариантов воспользоваться этой уязвимостью: от отображения алерта (всплывающего окна) с рекламой до кражи cookie и редиректа на сайт-зеркало.

Не забывайте, что проверять наличие уязвимостей на чужом сайте по законодательству РФ (и многих других стран) запрещено. Это воспринимается, как попытка намеренного причинение вреда сайту. И что тогда делать?

После этого вводим в инпуты строку:

Это универсальная проверка сразу на несколько кейсов. Если часть символов исчезла (например, в поле поиска) или не записалась в БД (если это поле имени пользователя при регистрации, например), то уязвимость есть. Все символы не должны восприниматься, как часть исполняемого поля. Если часть символов исчезла (например, в поле поиска) или не записалась в БД (если это поле имени пользователя при регистрации, например), то уязвимость есть. Все символы не должны восприниматься, как часть исполняемого поля.

В конце вводим скрипт или спецсимволы в окно фронтенда — вставляем прям в код сайта через dev tools в браузере.

Напутствие

Мы рассмотрели лишь несколько уязвимостей из множества существующих. Но это поможет войти в прекрасный мир тестирования безопасности. Чтобы ничего не забыть, мы с железными тестировщиками подготовили чеклист.

Думай, как хакер! Пытайся получить выгоду или навредить. Но только на своём проекте. Следи за новостями безопасности. Смотри реестр уязвимостей, читай статьи, которые пишут фирмы по обеспечению безопасности и мониторь новости про утечки данных. Обязательно пытайся разобраться в сути. И будь на стороне добра!