Vipnet client что это простыми словами

Подробнее о VipNet – возможности и влияние, способы удаления

Информация – один из наиболее важных ресурсов в наши дни. Для повышения уровня защиты и сетевой безопасности девелоперы из разных стран предлагают различные программы, способные сделать коннект более защищённым. Компания ИнфоТеКС, занимающая одно из лидирующих мест на отечественном рынке, предлагает свою личную разработку – ViPNet.

Что такое VipNet

VipNet (ВипНет) – комплект программного и аппаратного обеспечения, предлагающий гибкие VPN-решения для защищённой передачи информации.

При разработке ИнфоТеКС предусматривал решение нескольких ключевых задач, а именно:

Сегодня ViPNet включает более десяти продуктов, среди которых наиболее востребованные: Administrator, Coordinator и Client. Именно эти модули являются основой для создания VPN и ИОК.

Для максимально продуктивного функционирования наиболее оптимально использовать операционные системы Виндовс 98SE, Me, 2000, XP, Server 2003.

Возможности VipNet для построения VPN

Основная функция ViPNet – создание межсетевого экрана для надёжного соединения, работы почтовой службы, системы обнаружения вторжений (IDS) и IM-клиента.

Для сети ViPNet не нужно покупать дополнительное оборудование. Также нет надобности в изменении существующей сети. Программа использует схему с автоматическим распределением, симметричными ключами шифрования и их обновлением.

Каждый пакет шифрует информацию, используя особенный производительный ключ, без любых процедур интеграции в сеть. Благодаря этому обеспечивается надёжная передача данных даже по небезопасным каналам, характеризующимся значительными потерями трафика.

ViPNet обеспечивает постоянную работу свойств безопасного соединения благодаря постоянной зашифровке всего IP-пакета, непрерывного обеспечения имитозащиты пакета, невозможности зашифровать определённую часть трафика, идущего в направлении защищенного узла. Софт использует протокол, обеспечивающий защиту даже через устройства NAT/PAT.

Пиринговые соединения оповещают объединённые узлы друг к другу автоматически. С помощью этой технологии появилась возможность реализовывать схему Client-to-Client, подразумевающую, что вне зависимости от точки подключения к сети и определённой VPN можно объединять компьютеры между собой.

Влияние ViPNet на производительность системы

ViPNet имеет минимальное влияние на KPI системы. При реальной скорости в 88 Мбит в секунду (с пропускной способностью 100 Мбит/с) после установки программы скорость может уменьшиться до 80 Мбит/с. Аппаратная платформа непосредственно влияет на скорость зашифровки трафика.

Установка ViPNet Client

ViPNet Client — модуль обеспечения, разработанный с целью обезопасить рабочее пространство пользователя или сервера, где установлено прикладное программное обеспечение. Программа сортирует весь входящий и исходящий поток.

Установка ViPNet Client не составит трудностей. Непосредственно перед установкой нужно проверить сетевые настройки, наличие подсоединения к интернету, дату, время и месторасположение.

Также важно перепроверить, открыт ли порт UDP 55777 на всех сетевых устройствах.

ВипНет Клиент может некорректно работать с антивирусами, перед установкой его лучше удалить. Программа создаёт личный межсетевой экран ViPNet Firewall.

Инициализация ViPNet

Весь процесс установки занимает не более 10 минут:

После завершения установки перезапустите компьютер. На этом этапе программа не готова к работе, так как не установлен ключевой набор. Его можно получить у администратора сети.

Настройка ViPNet

ВипНет Клиент настраивает администратор, используя программу Manager. В данной ситуации надобности в мануальных изменениях нет. Конфигурация Client применяется при изменении физического подключения.

Если же используется статическая трансляция адресов, меняют настройки на файерволе.

Первое, что нужно сделать — настроить сервер IP-адресов (определить адрес и выбрать сам сервер). Дальше, если есть необходимость соединения с другими узлами сети, зайдите в «Настройки», где нужно установить определённые параметры. Выполнив необходимые изменения, перейдите назад и из списка сетевых узлов кликните на нужный сервер. Перепроверьте наличие соединения. Если всё сделано корректно, выскочит сообщение о присоединении к серверу IP- адресов. В случае если ничего не появилось, перепроверьте настройки ещё раз.

Если установлено соединение с IP адресом, другие настройки будут выполнены автоматически.

Деинсталляция ViPNet Client

Удаление VipNet CSP – несложный процесс. Рассмотрим подробнее:

Как только процесс удаления завершится, перегрузите компьютер.

Программа имеет ряд преимуществ, как технического, так и коммерческого характера. Кроме стандартных VPN-решений, компания ИнфоТеКС предлагает ряд дополнительных возможностей, среди которых чат, видеосвязь, собственная защищённая электронная почта и многое другое. Разработчик постоянно проводит различные курсы по подготовке администраторов и совершенствует собственный софт. ViPNet VPN – это самодостаточный продукт, не нуждающийся в дополнительных элементах и предлагающий оптимальную защиту для компаний. Пользуетесь ли Вы ViPNet? Поделитесь Вашим мнением в комментариях.

ViPNet Client 4

Программный комплекс ViPNet Client предназначен для защиты рабочих мест корпоративных пользователей. ViPNet Client надежно защищает от внешних и внутренних сетевых атак за счет фильтрации трафика. Кроме того, ПК ViPNet Client обеспечивает защищенную работу с корпоративными данными через зашифрованный канал, в том числе для удаленных пользователей.

ViPNet Client поддерживает работу на компьютерных устройствах под управлением ОС Microsoft Windows, Linux и OS X.

Сценарии использования

Работа в корпоративной сети, защищенной от внутреннего нарушителя

Соединение с ресурсами, сервисами, а также другими пользователями осуществляется через каналы, функционирующие по принципу «точка-точка». Это позволяет надежно защитить информацию от других пользователей, в том числе внутри корпоративной сети.

Безопасная работа удаленного пользователя с корпоративными ресурсами и сервисами через защищенные каналы

Шифрование трафика защитит работу с внутренними ресурсами и сервисами вашей организации при передаче данных через Интернет.

Защищенное общение пользователей

Обеспечить защиту корпоративных пользователей также позволит совместное использование ПК ViPNet Client с приложениями ViPNet Connect и ViPNet Деловая почта (данная возможность поддерживается определенными модификациями ViPNet Client).

Кроме того, ViPNet Client поддерживает защищенные каналы для корпоративных коммуникаций на основе сторонних решений, в том числе IP-телефонии, видео-конференц-связи и так далее.

Защита виртуальной машины

ViPNet Client поддерживает работу на виртуальных

машинах и позволяет использовать средства защиты ViPNet в VDI-средах.

Преимущества

Варианты поставки

Программный комплекс ViPNet Client 4 поставляется в трех вариантах исполнения, соответствующих классам защищенности от КС1 до КС3.

ViPNet Client for Windows имеет сертификат соответствия требованиям к СКЗИ класса КС1, КС2 и КС3.

ViPNet Client 4 внесен в «Единый реестр нотификаций о характеристиках шифровальных (криптографических) средств и товаров, их содержащих» под номером RU0000036196 от 14 марта 2018 г., сроком действия до 28.02.2021 г. Данный документ позволяет перемещать продукт ViPNet Client 4 через границу Таможенного союза любому юридическому или физическому лицу без оформления дополнительных разрешающих документов.

ИнфоТеКС оставляет за собой право без уведомления вносить изменения в поставляемую продукцию (характеристики, внешний вид, комплектность), не ухудшающие ее потребительских свойств.

В ViPNet Client for Windows использованы изобретения компании ИнфоТеКС, защищенные патентами РФ № 2517411, 2530663.

В ViPNet Client for Linux использованы изобретения компании ИнфоТеКС, защищенные патентами РФ № 2507569, 2526282.

В ViPNet Client for OS X использованы изобретения компании ИнфоТеКС, защищенные патентами РФ № 2526282.

Сертификаты

Настоящий сертификат удостоверяет, что программный комплекс ViPNet Client 4 (версия 4.5) (исполнения 1, 2, 3) соответствует Требованиям к средствам криптографической защиты информации, предназначенным для зашиты информации, не содержащей сведений, составляющих государственную тайну, классов КС1, КС2, КСЗ для исполнений 1, 2, 3.

Vipnet client что это простыми словами

ОАО «Инфотекс» основано в 1989г. В настоящее время Компания является лидером отечественного рынка VPN решений и средств защиты информации в TCP/IP сетях.

Все эти более чем 10 лет Компания развивала собственные запатентованные продукты в области корпоративных сетевых решений и средств защиты информации, осуществляла управление крупными проектами по созданию корпоративных сетей и сетей связи общего пользования.

Компания «Инфотекс» создает передовые программные продукты для организации VPN (виртуальных частных сетей), которые позволяют повысить эффективность управления и использовать новейшие достижения информационных технологий на рабочем месте и вне офиса.

Решения Компании «Инфотекс» используются во многих государственных учреждениях и коммерческих структурах. Удобство систем высоко ценится заказчиками. Современные технические решения Компании «Инфотекс» в сочетании с оптимальными ценами отличают продукты Компании от продукции других фирм на рынке частных корпоративных сетей.

В разработанный Компанией «Инфотекс» широкий спектр программных продуктов входят как решения для индивидуального пользователя, так и сложнейшие в техническом плане, но одновременно интуитивно доступные в использовании решения для крупных корпораций и государственных структур.

Главная цель Компании это создание и продвижение на рынок сетевых решений, позволяющих динамичному бизнесу максимально использовать те возможности, которые несет Интернет для новой экономики, без сопутствующих им информационных и имущественных рисков.

Лицензии и сертификаты

Технология ViPNet

Для защиты информации, передаваемой по открытым каналам связи, поддерживающим протоколы TCP/IP, компания «Инфотекс» предлагает семейство продуктов ViPNet.

Технология ViPNet предназначена для создания целостной системы доверительных отношений и безопасного функционирования технических средств и информационных ресурсов корпоративной сети, взаимодействующей также и с внешними техническими средствами и информационными ресурсами.

Технология ViPNet представляет собой программный комплекс, позволяющий организовать виртуальную сеть, защищенную от несанкционированного доступа по классу 1В для автоматизированных систем и 3 классу для межсетевых экранов.

В качестве криптографического ядра системы может использоваться разработка ОАО «Инфотекс», сертифицированная ФАПСИ. Уникальное сочетание симметричных и асимметричных процедур распределения ключей, электронной цифровой подписи (ЭЦП), автоматических процедур ключевого взаимодействия обеспечивает высокий уровень безопасности в системе.

Полностью безопасная работа пользователей и использование информационных и технических ресурсов обеспечивается при установке средств защиты на каждый компьютер, участвующий в виртуальной защищенной сети. Информация, которой обменивается пара компьютеров, становится недоступной для любых других компьютеров. Информация, расположенная на самом компьютере, недоступна с компьютеров, не участвующих в VPN. Доступ с компьютеров, участвующих в VPN, определяется наличием соответствующих связей, настройкой фильтров и полностью контролируется администраторами безопасности.

Компьютеры виртуальной сети могут располагаться внутри локальных сетей любого типа, поддерживающих протокол IP, находиться за другими типами сетевых экранов, иметь реальные или виртуальные адреса, подключаться через общедоступные сети путем выделенных или коммутируемых соединений.

Часто при соединении с другими сетями, использующими внутреннюю адресную структуру, возникает проблема конфликта Технология ViPNet предоставляет возможность не перестраивать в этом случае имеющуюся адресную структуру. Каждый из ее объектов автоматически формирует для других объектов уникальный виртуальный адрес, который и может быть использован приложением.

Решения торговой марки ViPNet

ViPNet [CUSTOM] виртуальные частные сети произвольной конфигурации

Продукт ViPNet [CUSTOM] особый продукт компании «Инфотекс». Это конструктор, индивидуальное решение, создаваемое конкретно для заказчика. Система ViPNet [CUSTOM] позволяет объединять в единую защищенную виртуальную сеть произвольное число локальных сетей, рабочих станций. Система дает возможность комбинировать набор компонентов ViPNet и их функций, что позволяет удовлетворить любые потребности. Используя ViPNet [CUSTOM], заказчик имеет все необходимые средства для реализации задачи построения защищенной сети. Неограниченная масштабируемость решения позволяет быстро и надежно защитить как локальную сеть небольшой компании, которая использует выход в Интернет или модемный пул для подключения удаленных пользователей, так и распределенные корпоративные сети крупных государственных и коммерческих организаций, не меняя при этом привычного порядка использования ранее установленных на сети приложений (систем документооборота; бухгалтерских, финансовых и ERP систем; CRM систем, Web приложений, служб аудио- и Весь процесс развертывания защищенной сети и управления ею находится в руках заказчика. Гибкий подход к ценообразованию, возможность доработок ПО под конкретные потребности заказчика, установка создание проектной документации, консультации и выезд специалиста все это преимущества решения ViPNet CUSTOM.

Основой всех программ для виртуальной сети является взаимодействующий непосредственно с драйвером сетевого интерфейса, что обеспечивает максимально возможную независимость программы от операционной системы и ее приложений. Драйвер контролирует весь поступающий и исходящий из компьютера, и выполняет его фильтрацию по многочисленным параметрам и, при необходимости, шифрование и инкапсуляцию в единый тип

ViPNet [Office Firewall]

ViPNet [Office Firewall] является программным межсетевым экраном, обеспечивающим надежную защиту компьютеров локальной сети от несанкционированного доступа при работе по протоколу IP с другими локальными или глобальными сетями, например Интернет. Программное обеспечение (ПО) ViPNet [Office Firewall] устанавливается на (горло локальной сети) и контролирует весь проходящий через этот шлюз в/из локальной сети.

Для установки ViPNet [Office Firewall] необходим компьютер с процессором не ниже PII/Celeron, не менее 64 Мбайт оперативной памяти и операционной системой Windows NT/2000/XP (рабочая станция или сервер) с модемами и/или несколькими сетевыми адаптерами и не менее 100 Мбайт свободного места на жестком диске.

ViPNet [Safe Disk]

Для установки ViPNet [Safe Disk] необходим компьютер с процессором не ниже PII/Celeron, не менее 64 Мбайт оперативной памяти и операционной системой Windows 98/ME/NT/2000/XP и не менее 20 Мбайт свободного места на жестком диске.

ViPNet [DESK]

ViPNet [Desk] разработка для малого бизнеса и индивидуальных пользователей, позволяющая защитить ресурсы компьютера от несанкционированного доступа.

Для установки ViPNet [Desk] необходим компьютер с процессором не ниже PII/Celeron, не менее 64 Мбайт оперативной памяти и операционной системой Windows 95 OSR2/98/ME/NT/2000/XP с модемом или сетевой картой и не менее 20 Мбайт свободного места на жестком диске компьютера.

ViPNet [Персональный сетевой экран]

По умолчанию программа установлена в 3 режим (Бумеранг). При работе в Интернет или в локальной сети в режиме 3, компьютер пользователя будет устанавливать соединение с другими компьютерами, если соединение инициируется со стороны компьютера пользователя. Соединение, инициируемое другим компьютером, будет отвергнуто. Фактически это означает, что весь Интернет или ресурсы в локальной сети доступны данному пользователю, но доступ на его компьютер исключен. «Бумеранг» это оптимальный режим защиты, не требующий от пользователя знаний по принципам работы компьютерных сетей.

Установка программы в режим 1 приведет к полной блокировке всех соединений. Этот режим полезен, если пользователь желает работать полностью автономно (изолированно от локальной сети или Интернет) без необходимости физического отключения компьютера от сети.

В режиме 2 программа позволяет взаимодействовать только с теми компьютерами, которые занесены в окно Сетевые фильтры.

Настройки в окне Сетевые фильтры влияют на работу в режиме «Бумеранг». В этом режиме можно запретить (разрешить) конкретные типы исходящих соединений и разрешить нужные входящие соединения, происходящие по инициативе другой стороны.

Во всех режимах происходит фиксация и блокировка всех соединений, которые запрещены, при этом программа считает их несанкционированными и фиксирует компьютеров, которые их инициировали. Это полезно по двум причинам: пользователь программы может определять (а если компьютер имеет имя, то и имена) компьютеров злоумышленников, которые пытаются получить доступ к ресурсам его компьютера. пытаться соединиться с пользователем программы могут не только злоумышленники, но и те пользователи, с которыми, возможно, пользователь пожелал бы установить соединение. Зарегистрировав этих пользователей и протоколы, пользователь разрешит такое соединение, исключая все остальные несанкционированные соединения. Однако делать это следует только, если есть уверенность, что компьютер, который должен соединиться с пользователем программы имеет постоянный, а не динамически меняющийся IP адрес.

Просмотреть (протоколы и порты) компьютеров, с которыми или с которых производились блокированные программой попытки соединения, можно в окне Блокированные Здесь же можно произвести регистрацию таких адресов для того, чтобы в дальнейшем с этих адресов были возможны инициативные соединения.

Персональный сетевой экран ViPNet (ViPNet Personal Firewall) единственный продукт в своем классе, сертифицированный и рекомендованный к применению в органах государственной власти РФ. Теперь воспользоваться преимуществами технологии ViPNet можно и в тех случаях, когда нецелесообразно разворачивать распределенную корпоративную сеть, но требуется обезопасить работу при подключении к публичным сетям.

Действие программы построено на принципе кодирования файлов с помощью ключа, параметры которого сложным образом зависят как от идентификационного номера программы, «вшитого» в ее программный код, так и от вводимого пользователем пароля.

Программа обладает высокой стойкостью к взлому, и вскрытие защищенных файлов при переборе всех возможных комбинаций ключа на современных ЭВМ потребует несколько сотен лет. Рекомендуется выбирать длинные и сложные пароли, т.к. стойкость защиты зависит от того, насколько удачно выбран пароль.

Для обнаружения вирусов недостаточно программы сетевой защиты. В связи с этим в комплект поставки входит пакет антивирусных программ.

При работе с неизвестными компьютерами в сети Интернет или при установке неизвестного программного обеспечения на компьютер пользователя могут попасть вирусы и способны незаметно для пользователя похитить секретные пароли или любую другую конфиденциальную информацию. В режиме Бумеранг существует минимальная возможность «заражения» компьютера подобными

Для исключения подобных ситуаций необходимо включить модуль «Контроль приложений», а также одну из предложенных настоящим пакетом программ антивирусной защиты.

ViPNet [DESK] PRO

ViPNet [Desk] PRO разработка для малого бизнеса и индивидуальных пользователей, позволяющая защитить ресурсы компьютера от несанкционированного доступа. Отличается от ViPNet [Desk] наличием программы ViPNet [Safe Disk] вместо ViPNet [Криптомания].

Программа ViPNet [Safe Disk] (модуль) предназначена для организации безопасного хранения конфиденциальной информации на Вашем компьютере. В процессе работы система создает файлы большого объема, отображаемые на «буквы» логических дисков. Так, если на Вашем компьютере были диски A:, C: и D:, то при работе системы будут появляться диски E:, F: и т.д. Вся информация, которую Вы будете хранить на этих новых дисках, хранится в зашифрованном виде. При чтении информации она автоматически расшифровывается, а при сохранении зашифровывается. Этот процесс происходит прозрачно для программного обеспечения пользователя.

Для установки ViPNet [Desk] PRO необходим компьютер с процессором не ниже PII/Celeron, не менее 64 Мбайт оперативной памяти и операционной системой Windows 95 OSR2/98/ME/NT/2000/XP с модемом или сетевой картой и не менее 20 Мбайт свободного места на жестком диске.

ViPNet в деталях: разбираемся с особенностями криптошлюза

Для начала разберемся, как это все работает. Итак, координатор ViPNet выполняет несколько функций. Во-первых, это криптошлюз (КШ), который позволяет реализовать как Site-to-site, так и RA VPN. Во-вторых, он является сервером-маршрутизатором конвертов, содержащих зашифрованные служебные данные (справочники и ключи) или данные клиентских приложений (файловый обмен, деловая почта). Кстати, именно в справочниках хранятся файлы, содержащие информацию об объектах сети ViPNet, в том числе об их именах, идентификаторах, адресах, связях. Координатор также является источником служебной информации для своих клиентов.

Помимо этого, он может туннелировать трафик от компьютеров сети, где не установлено ПО ViPNet. Кстати, специалисты, работающие с этим решением, часто называют открытые хосты не «туннелируемыми узлами», а просто «туннелями». Это может сбить с толку инженеров, которые привыкли к другим VPN-решениям, где под туннелем подразумевают PtP-соединение между КШ.

В качестве протокола шифрования в ViPNet используется IPlir, также разработанный «Инфотексом». Для инкапсуляции трафика применяются транспортные протоколы IP/241 (если трафик не покидает широковещательный домен), UDP/55777 и TCP/80 (при недоступности UDP).

В концепции построения защищенных соединений лежат так называемые «связи», которые бывают двух типов. Первые (на уровне узлов) нужны для построения защищенного соединения между узлами, вторые (на уровне пользователей) необходимы для работы клиентских приложений. Но есть исключение: узлы администратора сети ViPNet требуют обоих типов связи.

Что же может в этой схеме пойти не так? Как показывает практика, особенностей работы действительно много, и далеко не все проблемы можно решить интуитивно, без «помощи зала», а что-то нужно просто принять как данность.

Координатор недоступен

«У нас недоступен координатор/клиент/туннель. Что делать?» – самый частый вопрос, с которым приходят новички при настройке ViPNet. Единственно верное действие в такой ситуации – включать регистрацию всего трафика на координаторах и смотреть в журнал IP-пакетов, который является важнейшим инструментом траблшутинга всевозможных сетевых проблем. Этот способ спасает в 80% случаев. Работа с журналом IP-пакетов также помогает лучше усвоить механизмы работы узлов ViPNet-сети.

Конверт не доставлен

Но журнал IP-пакетов, увы, бесполезен, когда речь заходит о конвертах. Они доставляются с помощью транспортного модуля (mftp), у которого есть свой журнал и своя очередь. Конверты по умолчанию передаются на «свой» координатор клиента (то есть тот, на котором зарегистрирован узел), и далее по межсерверным каналам, которые настроены между координаторами (то есть не напрямую по защищенному каналу). Значит, если вы захотите отправить письмо по деловой почте, то клиент упакует его в конверт и отправит сначала на свой координатор. Далее на пути могут быть еще несколько координаторов, и только после этого конверт попадет на узел адресата.

Из этого следуют два вывода. Во-первых, между клиентами не обязательно должна проверяться связь (по нажатию на F5 и соответствующей иконки в меню) для доставки конвертов. Во-вторых, если связь межу ними все-таки проверяется, это не гарантирует доставку, так как проблема может быть в одном из межсерверных каналов.

Диагностировать прохождение конвертов межсерверным каналам или между клиентом и координатором в неочевидных случаях можно с помощью журнала и очереди конвертов, а также логов на координаторе. Также транспортный модуль ViPNet-клиента можно настроить на прямую доставку конвертов, доставку через общую папку или SMTP/POP3 (но это совсем экзотичный вариант). Погружаться в эти настройки мы не будем.

Последствия перепрошивки

Проблемной может оказаться перепрошивка на актуальную версию старых железок, которые долго лежали, например, в качестве ЗИП. В процессе может появиться ошибка «unsupported hardware», которая сообщает либо о том, что у вас действительно неподдерживаемая аппаратная платформа устаревшей линейки G1 (это HW100 E1/E2 и HW1000 Q1), либо о проблемах в настройке BIOS или в некорректной информации, зашитой в DMI. Править ли самостоятельно DMI, каждый решает для себя сам, поскольку есть риск превратить оборудование в бесполезный «кирпич». С BIOS чуть проще: неверные настройки системы заключаются в выключенной функции HT (Hyper Threading) или выключенном режиме ACHI (Advanced Host Controller Interface) для HDD. Чтобы не гадать, в чем конкретно проблема, можно обратиться к флешке, с которой производится прошивка. На ней создаются файлы с диагностической информацией, в частности, в файле verbose.txt перечислены все поддерживаемые платформы с результатом сверки с вашей. Например, ошибка cpu::Vendor(#3)==’GenuineIntel’ 24 times => [Failed], скорее всего, сообщает о выключенном HT. Кстати, перепрошивку часто путают с обновлением, но это разные процессы. При обновлении сохраняются все настройки, а параметры, о которых было написано выше, не проверяются. А при перепрошивке вы возвращаетесь к заводским параметрам.

Неинформативные конфиги

Основным конфигурационным файлом HW является «iplir.conf», однако он не всегда отражает текущие параметры. Дело в том, что в момент загрузки драйвера IPlir происходит интерпретация этого конфига в соответствии с заложенной логикой, и не вся информация может быть загружена в драйвер (например, при наличии конфликтов IP-адресов). Инженеры, работавшие с программным координатором для Linux, наверняка знают о существовании команды «iplirdiag», которая отображает текущие настройки узлов, прогруженные в драйвер. В HW эта команда также присутствует в режиме «admin escape».

Немного остановимся на режиме «admin escape». По сути это выход из ViPNet shell в bash. Тут я солидарен с вендором, который рекомендует использовать данный режим только для диагностики и вносить какие-либо модификации только под присмотром техподдержки вендора. Это вам не обычный Debian, здесь любое неосторожное движение может вывести из строя ОС, защитные механизмы которой воспримут вашу «самодеятельность» как потенциальную угрозу. В связке с заблокированным по умолчанию BIOS это обрекает вас на негарантийный (читай «дорогой») ремонт.

(Un)split tunneling

Еще один факт, который знают далеко не все: по умолчанию ViPNet-клиент работает в режиме split tunnel (когда можно указать, какой трафик заворачивать в туннель, а какой нет). У ViPNet существует технология «Открытого Интернета» (позже переименована в «Защищенный интернет-шлюз»). Многие ошибочно приписывают этот функционал координатору, а не клиенту. На клиенте, который зарегистрирован за координатором с такой функцией, создается два набора предустановленных фильтров. Первый разрешает взаимодействие только с самим координатором и его туннелями, второй – с остальными объектами, но запрещает доступ к координатору ОИ и его туннелям. Причем, согласно концепции вендора, в первом случае координатор должен либо туннелировать прокси-сервер, либо сам являться прокси-сервером. Служебный трафик, а также прием и передача конвертов (как служебных, так и приложений), работают в любой конфигурации.

Служебные порты и TCP-туннель

Однажды я столкнулся с приложением, которое ни в какую не хотело работать через координатор. Так я узнал, что у координатора есть служебные порты, по которым незашифрованный трафик блокируется без возможности какой-либо настройки. К ним относятся UDP/2046,2048,2050 (базовые службы ViPNet), TCP/2047,5100,10092 (для работы ViPNet Statewatcher) и TCP/5000-5003 (MFTP). Тут подвела функции TCP-туннеля. Не секрет, что провайдеры любят фильтровать высокие порты UDP, поэтому администраторы, стремясь улучшить доступность своих КШ, включают функцию TCP-туннеля. Ресурсы в зоне DMZ (по порту TCP-туннеля) при этом становятся недоступны. Это происходит из-за того, что порт TCP-туннеля также становится служебным, и никакие правила межсетевых экранов и NAT (Network Address Translation) на него уже не действуют. Затрудняет диагностику тот факт, что данный трафик не регистрируется в журнале IP-пакетов, как будто его вовсе нет.

Замена координатора

Рано или поздно встает вопрос о замене координатора на более производительный или временный вариант. Например, замена HW1000 на HW2000 или программного координатора – на ПАК и наоборот. Сложность заключается в том, что у каждого исполнения своя «роль» в ЦУС (Центре управления сетью). Как правильно изменить роль, не потеряв связность? Сначала в ЦУС меняем роль на новую, формируем справочники, но не отправляем(!) их. Затем в УКЦ выпускаем новый DST-файл и проводим инициализацию нового Координатора. После производим замену и, убедившись, что все взаимодействия работоспособны, отправляем справочники.

Кластеризация и сбой ноды

Горячий резерв – это must have для любой крупной площадки, поэтому на них всегда закупался кластер старших моделей (HW1000, HW2000, HW5000). Однако создание кластера из более компактных криптошлюзов (HW50 и HW100) было невозможно из-за лицензионной политики вендора. В итоге владельцам небольших площадок приходилось серьезно переплачивать и покупать HW1000 (ну, или никакой отказоустойчивости). В этом году вендор, наконец, сделал дополнительные лицензии и для младших моделей координаторов. Так что с выходом версий 4.2.x появилась возможность собирать в кластер и их.

При первичной настройке кластера можно серьезно сэкономить время, не настраивая интерфейсы в режиме мастера или командами CLI. Можно сразу вписывать необходимые адреса в конфигурационный файл кластера (failover config edit), только не забудьте указать маски. При запуске демона failover в кластерном режиме он сам назначит адреса на соответствующие интерфейсы. Многие при этом боятся останавливать демон, предполагая, что адреса сменяются на пассивные или адреса сингл-режима. Не волнуйтесь: на интерфейсах останутся те адреса, которые были на момент остановки демона.

В кластерном исполнении существует две распространенные проблемы: циклическая перезагрузка пассивной ноды и ее непереключение в активный режим. Для того чтобы понять суть этих явлений, разберемся в механизме работы кластера. Итак, активная нода считает пакеты на интерфейсе и в случае, если за отведенное время пакетов нет, отправляет пинг на testip. Если пинг проходит, то счетчик запускается заново, если не проходит, то регистрируется отказ интерфейса и активная нода уходит в перезагрузку. Пассивная нода при этом отправляет регулярные ARP-запросы на всех интерфейсах, описанных в failover.ini (конфигурационный файл кластера, где указаны адреса, которые принимает активная и пассивная ноды). Если ARP-запись хоть одного адреса пропадает, то пассивная нода переключается в активный режим.

Вернемся к кластерным проблемам. Начну с простого – неперключение в активный режим. В случае если активная нода отсутствует, но на пассивной в ARP-таблице (inet show mac-address-table) ее mac-адрес все еще присутствует, необходимо идти к администраторам коммутаторов (либо так настроен ARP-кэш, либо это какой-то сбой). С циклической перезагрузкой пассивной ноды немного сложнее. Происходит это из-за того, что пассивная не видит ARP-записи активной, переходит в активный режим и (внимание!) по HB-линку опрашивает соседа. Но сосед-то у нас в активном режиме и аптайм у него больше. В этот момент пассивная нода понимает, что что-то не так, раз возник конфликт состояний, и уходит в перезагрузку. Так продолжается до бесконечности. В случае возникновения данной проблемы необходимо проверить настройки IP-адресов в failover.ini и коммутацию. Если все настройки на координаторе верны, то пришло время подключить к вопросу сетевых инженеров.

Пересечения адресов

В нашей практике нередко встречается пересечение туннелируемых адресов за разными координаторами.

Именно для таких случаев в продуктах ViPNet существует виртуализация адресов. Виртуализация – это своеобразный NAT без контроля состояния соединения один к одному или диапазон в диапазон. По умолчанию на координаторах эта функция выключена, хотя потенциальные виртуальные адреса вы можете найти в iplir.conf в строке «tunnel» после «to» в секциях соседних координаторов. Для того, чтобы включить виртуализацию глобально для всего списка, необходимо в секции [visibility] изменить параметр «tunneldefault» на «virtual». Если же хотите включить для конкретного соседа, то необходимо в его секцию [id] добавить параметр «tunnelvisibility=virtual». Также стоит убедиться, что параметр tunnel_local_networks находится в значении «on». Для редактирования виртуальных адресов параметр tunnel_virt_assignment необходимо перевести в режим «manual». На противоположной стороне нужно выполнить аналогичные действия. За настройки туннелей также отвечают параметры «usetunnel» и «exclude_from_tunnels». Результат выполненной работы можно проверить с помощью утилиты «iplirdiag», о которой я говорил выше.

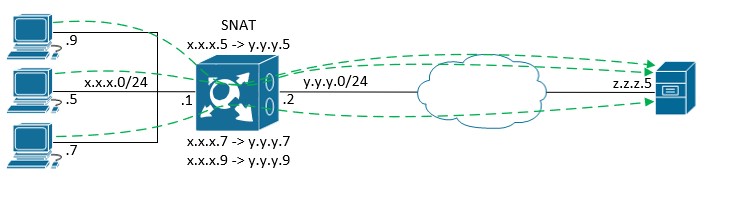

Конечно, виртуальные адреса приносят некоторые неудобства, поэтому администраторы инфраструктуры предпочитают минимизировать их использование. Например, при подключении организаций к информационным системам (ИС) некоторых госорганов этим организациям выдается DST-файл c фиксированным диапазоном туннелей из адресного плана ИС. Как мы видим, пожелания подключающегося при этом не учитываются. Как вписываться в этот пул, каждый решает для себя сам. Кто-то мигрирует рабочие станции на новую адресацию, а кто-то использует SNAT на пути от хостов к координатору. Не секрет, что некоторые администраторы применяют SNAT для обхода лицензионных ограничений младших платформ. Не беремся оценивать этичность такого «лайфхака», однако не стоит забывать, что производительность самих платформ все-таки имеет предел, и при перегрузке начнется деградация качества канала связи.

Невозможность работы GRE

Само собой, у каждого решения в IT есть свои ограничения по поддерживаемым сценариям использования, и ViPNet Coordinator не исключение. Достаточно назойливой проблемой является невозможность работы GRE (и протоколов, которые его используют) от нескольких источников к одному адресу назначения через SNAT. Возьмем, к примеру, систему банк-клиент, которая поднимает PPTP-туннель к публичному адресу банка. Проблема в том, что протокол GRE не использует порты, поэтому после прохождения трафика через NAT, socketpair такого трафика становится одинаковым (адрес назначения у нас одинаковый, протокол тоже, а трансляцию адреса источника мы только что произвели также в один адрес). Координатор реагирует на такое блокировкой трафика на фоне ошибки 104 – Connection already exists. Выглядит это так:

Поэтому, если вы используете множественные GRE-подключения, необходимо избегать применения NAT к этим подключениям. В крайнем случае выполнять трансляцию 1:1 (правда, при использовании публичных адресов это достаточно непрактичное решение).

Не забываем про время

Тему блокировок продолжаем событием номер 4 – IP packet timeout. Тут все банально: это событие возникает при расхождении абсолютного (без учета часовых поясов) времени между узлами сети ViPNet (координаторы и ViPNet-клиенты). На координаторах HW максимальная разница составляет 7200 секунд и задается в параметре «timediff» конфигурационного файла IPlir. Я не рассматриваю в этой статье координаторы HW-KB, но стоит отметить, что в версии KB2 timediff по умолчанию 7 секунд, а в KB4 – 50 секунд, и событие там может генерироваться не 4, а 112, что, возможно, собьет с толку инженера, привыкшего к «обычным» HW.

Нешифрованный трафик вместо зашифрованного

Новичкам бывает сложно понять природу 22 события – Non-encrypted IP Packet from network node – в журнале IP-пакетов. Оно означает, что координатор ждал с этого IP-адреса шифрованный трафик, а пришел нешифрованный. Чаще всего это происходит так:

Обработка прикладных протоколов (ALG)

На многих межсетевых экранах, включая ViPNet Coordinator, могут возникать проблемы с прохождением SIP через NAT. С учетом того, что виртуальные адреса – это внутренний NAT, проблема может возникать, даже когда в явном виде NAT не используется, а используются только виртуальные адреса. Координатор обладает модулем обработки прикладных протоколов (ALG), который должен эти проблемы решать, но не всегда это работает так, как хотелось бы. Не буду останавливаться на механизме работы ALG (на эту тему можно написать отдельную статью), принцип одинаков на всех МСЭ, изменяются лишь заголовки прикладного уровня. Для корректной работы протокола SIP через координатор необходимо знать следующее:

В заключение

Я постарался рассмотреть самые злободневные проблемы, обозначить их корни и рассказать о решениях. Конечно, это далеко не все особенности ViPNet, поэтому рекомендую не стесняться – обращаться в поддержку и спрашивать совета в коммьюнити (на форуме вендора, в телеграмм-канале, в комментариях под этим постом). А если вам не хочется погружаться во все сложности работы с ViPNet или это слишком трудозатратно, то всегда можно отдать управление вашей ViPNet-сетью в руки профессионалов.

Автор: Игорь Виноходов, инженер 2-ой линии администрирования «Ростелеком-Солар»