Winmon sys что это

windefender.exe и Winmon.sys

Автор auntmary,

22 октября, 2020 в Помощь в удалении вирусов

Рекомендуемые сообщения

Присоединяйтесь к обсуждению

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Заметил, что при открытии диспетчера задач, система «Системные прерывания» имеет нагрузку на ЦП в 99.5%(приложил скрин), но после 1-2 сек. открытия диспетчера, тот резко пропадает, и остальные процессы порой неадекватн о начинают нагружать ЦП, хотя не должны. Проверял с помощь DrWeb CureIt MalwareBytes и AVZ, проблема после сканирований так и не решилась. Подозрение на майнер. CollectionLog-2021.12.13-21.00.zip

Добрый день! Подверглись вирусной атаке, все необходимые файлы приложила, пароль на архив 123. Есть ли возможность восстановить файлы?

CollectionLog-2021.12.05-19.43.zip

У меня на компьютере троян из-за того, что я скачал Adobe Acrobat с вирусного сайта. Он мне особо жить не мешал, до того момента как Windows Defender не заметил активность Trojan Miner. Я в основном пользуюсь браузером Opera GX, и как только я запускаю диспетчер задач мне пишет, что мой процессор нагружен на +- 60%, а потом через 1 секунд все пропадает и возвращается в норму. Помогите, пожалуйста.

Попался комп на вирусы. WinMonsys, csrss.exe, windowsprocessmonitor и т.п

Вложения

| CollectionLog-2021.03.19-10.08.zip (65.6 Кб, 4 просмотров) |

Странность по двум процессам csrss.exe and winlogon.exe

Всем доброго времени суток! Уже неделю у меня вызывают подозрения два процесса csrss.exe и.

Странные процессы csrss.exe и winlogon.exe

2 данных процесса (обведены) вызывают у меня смутные подозрения. 1) если нажать ПКМ по ним и.

Здравствуйте, столкнулся с проблемой которую не удается решить, это краш шинды и BSOD при небольшой.

csrss.exe

Изменил расширение вышеуказанного файлика, теперь не загружается виндовс, вылазит синий экран.

Пролечите систему с помощью KVRT.

После лечения перезагрузите систему. Папку C:\KVRT2020 упакуйте в архив и прикрепите к следующему сообщению.

Соберите новый CollectionLog с помощью Автологера.

Вложения

| CollectionLog-2021.03.19-12.02.zip (56.2 Кб, 3 просмотров) |

После перезагрузки, выполните такой скрипт:

После выполнения скрипта на рабочем столе появится текстовый файл Correct_wuauserv&BITS.log. Его необходимо прикрепить к следующему сообщению.

Вложения

| Correct_wuauserv&BITS.log (583 байт, 3 просмотров) |

| CollectionLog-2021.03.19-14.07.zip (36.0 Кб, 3 просмотров) |

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

(Если не помещаются, упакуйте).

Подробнее читайте в этом руководстве.

Вложения

| vir.zip (12.6 Кб, 3 просмотров) |

Вложения

| Fixlog.txt (3.0 Кб, 3 просмотров) |

Исключения в Защитнике удалите вручную.

Если проблема решена, в завершение:

1.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите.

Компьютер перезагрузится.

Остальные утилиты лечения и папки можно просто удалить.

Кого только не встретишь в инфраструктуре: с какими семействами ВПО мы чаще всего имели дело в этом году

Годы идут, а ВПО остается основной головной болью кибербезопасников. Мы недавно считали: почти 40% хакерских атак происходит именно с помощью вредоносного ПО. Одни вирусы даже не успевают попасть в ИТ-периметр – их ловят на подлете. Другим же удается сидеть в инфраструктуре год-два и больше. Появляются ранее неизвестные угрозы, а уже знакомые вредоносы эволюционируют, приобретая новые свойства и совершенствуя маскировку. В этом посте мы расскажем, какие семейства ВПО чаще всего попадались нам на глаза в различных инфраструктурах с начала этого года.

Сначала пара слов о методологии. Все, о чем мы пишем ниже, основано на данных, собранных и проанализированных экспертами центра противодействия кибератакам Solar JSOC и отдела расследования киберинцидентов Solar JSOC CERT в январе – сентябре 2021 года. В основе нашего исследования лежит модель уровней нарушителей, которая учитывает значительное расслоение подходов злоумышленников к атакам на инфраструктуру. Подробнее о нашей модели мы уже писали. А тут более раткий вариант.

Категория нарушителя

Типовые цели

Возможности нарушителя

Защитные меры

Автоматизированные системы

Взлом устройств и инфраструктур с низким уровнем защиты для дальнейшей перепродажи или использования в массовых атаках

Установить и настроить UTM и WAF, задать правило о своевременной установке патчей и обновлений

Киберхулиган /Энтузиаст-одиночка

Хулиганство, нарушение целостности инфраструктуры

Официальные и open-source-инструменты для анализа защищенности

Установить и настроить антивирус, антиспам, UTM и WAF, задать правило о своевременной установке патчей и обновлений. Анализировать журналы аудита СЗИ

Киберкриминал/ Организованные группировки

Приоритетная монетизация атаки: шифрование, майнинг, вывод денежных средств

Кастомизированные инструменты, доступное ВПО, доступные уязвимости, социальный инжиниринг

Добавить к базовым средствам защиты инструменты непрерывного мониторинга и реагирования и анализаторы периметрового трафика или подключить коммерческий SOC. Повышать киберграмотность сотрудников

Кибернаемники / Продвинутые группировки

Нацеленность на заказные работы, шпионаж в интересах конкурентов, последующая крупная монетизация, хактивизм, деструктивные действия

Самостоятельно разработанные инструменты, приобретенные

Дополнить базовые средства защиты продвинутыми решениями (Anti-APT, Sandbox, контроль технологических сегментов). Подключить продвинутый инструментарий SOC, включая EDR и NTA. Также нужна глубокая аналитика регистрируемых событий для выявления взаимосвязи между инцидентами

Кибервойска / Прогосударственные группировки

Кибершпионаж, полный захват инфраструктуры для возможности контроля и применения любых действий и подходов, хактивизм

Самостоятельно найденные 0-day-уязвимости, разработанные и внедренные «закладки»

Необходим весь доступный спектр инструментов и сервисов, высокая зрелость ИТ- и ИБ-инфраструктуры, а также качественная экспертиза для выявления неочевидных аномалий на сети и хостах и процессов. Использовать маппинг по Killchain+Mitre ATT&CK для выявления цепочек взаимосвязей между инцидентами

Атака на госсектор

Начало года выдалось жарким – мы завершили расследование серии кибератак на российские органы власти. Выяснилось, что злоумышленники использовали три основных вектора для проникновения в инфраструктуру жертвы:

Таргетированные фишинговые рассылки. Старый добрый фишинг в арсенале как хакеров-любителей, так и профессионалов. Главное, хорошо подготовиться и изучить жертву.

Эксплуатация уязвимостей веб-приложений, опубликованных в интернете. Во многих инфраструктурах встречаются известные уязвимости веб-приложений, эксплойты для которых хакеры находят в открытом доступе или приобретают в даркнете. Это сильно упрощает жизнь злоумышленникам: не нужно искать ошибки на периметре жертвы, тратить на это время и деньги, да и особые профессиональные навыки для этого не сильно нужны.

Взлом инфраструктуры подрядных организаций (Trusted Relationship). Чаще всего такие атаки реализуют хакеры с высокой квалификацией. Взлом подрядчика позволяет проникнуть в инфраструктуру основной жертвы и долго там «сидеть», собирая ценные данные. Особая «удача», если подрядчик имеет привилегированную учетную запись в корпоративной сети своего заказчика! У киберхулиганов все попроще (запустить шифровальщика в надежде на выкуп, подменить реквизиты и т.п.).

Дальнейшее продвижение во взломанной инфраструктуре осуществлялось за счет разработанного злоумышленниками ВПО, которое собирало данные и выгружало их в облачные хранилища российских компаний «Яндекс» и Mail.ru Group. В своей сетевой активности ВПО маскировалось под легитимные утилиты Яндекс.Диск и Disk-O. Подробное техническое описание этих атак мы приводили в аналитическом отчете, подготовленном совместно с НКЦКИ (Национальным координационным центром по компьютерным инцидентам).

Уязвимость Microsoft и HAFNIUM

В марте 2021 года Microsoft опубликовала информацию об атаке на американские организации китайской группировкой HAFNIUM с использованием 0-day-уязвимостей Microsoft Exchange. Сразу после этого мы начали отмечать возросшую активность злоумышленников на сети ханипотов «Ростелеком-Солар». Результаты технических расследований позволили понять, как работали злоумышленники.

Итак, эксплуатация 0-day-уязвимостей позволила им не только обойти процесс аутентификации, но и произвести удаленный запуск произвольного кода от имени системы. В качестве полезной нагрузки они загружали на сервер два веб-шелла: один – для загрузки на сервер произвольных файлов, второй – для запуска команд через cmd.exe:

Также в инструментарий злоумышленников входила кастомная сборка утилиты Mimikatz:

Кстати, мы до сих пор фиксируем массовые сканирования и попытки их эксплуатации на наших ханипотах. Подробнее о технических аспектах обнаружения злоумышленников и наличия уязвимостей мы писали в этой статье.

И снова Glupteba

В начале этого года мы расследовали инцидент заражения одной из организаций вредоносом семейства Glupteba. ВПО незаметно находилось в инфраструктуре жертвы более двух лет и все это время успешно выполняло свои функции. При этом наличие антивируса никак не препятствовало работе малвари.

Мы уже сталкивались с Glupteba, но в этот раз обратили внимание на множество новых модулей. А это значит, что вредонос постоянно дорабатывается разработчиками. По нашим оценкам, более 3% отечественных организаций скомпрометированы Glupteba.

Особенности ВПО:

Множество модулей, написанных под абсолютно разные задачи (прокси, модули для брутфорса и эксплуатации различных уязвимостей, в том числе EternalBlue (CVE-2017-0144), стилеры, модули ядра для сокрытия присутствия, сканеры сети, майнеры);

Высокая скорость распространения в инфраструктурах из-за наличия в них большого числа незакрытых уязвимостей EternalBlue;

Сложность очистки инфраструктуры от ВПО из-за множества систем самозащиты и возможностей перезапуска. К ним относятся драйверы, скрывающие процессы ВПО и его файлы, задачи в планировщике, ключи автозапуска, потоки, контролирующие работу модулей, отдельные модули, контролирующие работу основного модуля, которые при необходимости могут скачать ВПО заново. Вредонос также располагается в файловой системе в нескольких местах одновременно;

ВПО написано на языке Go. Основной модуль довольно объемен.

Признаки заражения Glupteba:

Множество файлов в директории %TEMP%\csrss, на которые постоянно срабатывает антивирусное ПО. В этой директории располагаются дополнительные модули, перечисленные выше;

Для некоторых модулей Glupteba свойственна повышенная сетевая активность по различным портам, характерная для сетевого оборудования (Telnet, SSH, порты MikroTik).

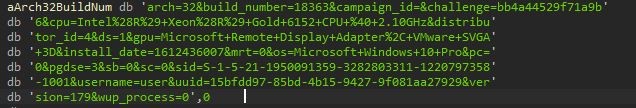

Стоит также отметить, что ВПО распространяется не через почтовые рассылки, а через эксплойт-киты или через замену ссылок на различных файлообменниках на те, что ведут к Glupteba. Пример ссылок, связанных с одним из CDN-серверов:

Примерный алгоритм очистки зараженной машины (в прямой последовательности действий):

остановить службы WinmonProcessMonitor, WinmonFS, Winmon;

остановить процессы C:\Windows\RSS\csrss.exe, C:\Windows\windefender.exe, а также любые процессы, запущенные из C:\users\ \appdata\local\temp\csrss;

удалить всю папку C:\Windows\RSS;

удалить всю папку C:\users\ \appdata\local\temp\csrss;

удалить файлы C:\WINDOWS\System32\drivers\Winmon.sys, C:\WINDOWS\System32\drivers\WinmonFS.sys, C:\WINDOWS\System32\drivers\WinmonProcessMonitor.sys, C:\Windows\windefender.exe;

удалить задачи CSRSS и ScheduledUpdate;

удалить ключ автозапуска (HKCU(HKLM)\SOFTWARE\Microsoft\Windows\CurrentVersion\Run) с запуском чего-либо из C:\Windows\RSS (имя ключа генерируется случайным образом);

удалить службы WinmonProcessMonitor, WinmonFS, Winmon.

Кроме этого, Glupteba, скорее всего, является основой для формирования ботнета Mēris, состоящего из сетевых устройств компании MikroTik. Почему мы так решили? Благодаря сети ханипотов мы смогли получить и проанализировать команды, которые используются для управления зараженными устройствами. Анализ доменных имен, с которых взломанные устройства скачивали скрипты указал на ВПО семейства Glupteba, которое имеет в своем арсенале модуль для заражения MikroTik. ВПО тоже работает через брутфорс паролей по SSH и эксплуатацию уязвимости CVE-2018-14847 и создает ровно такие же задачи. Подробнее о расследовании можно прочитать здесь.

Криптомайнер Lemon Duck

Да-да, майнеры все еще в тренде (что и понятно). Владельцы майнинговых ботнетов концентрируются в основном на слабозащищенных целях. Это могут быть как персональные компьютеры граждан, так и корпоративные, на которых не проводится регулярный патчинг.

Lemon Duck – это наиболее популярный модульный ботнет, с которым наши эксперты регулярно сталкивались c начала этого года. Основная его деятельность заключается в майнинге криптовалюты с помощью XMRig-майнеров как на процессорах, так и на графических картах.

У ботнета множество техник распространения:

Брутфорс. Перебираются пароли SMB-хранилищ, баз данных MS SQL, RDP (через freerdp), SSH (через plink.exe);

— RDP BlueKeep (CVE-2019-0708);

— LNK exploit (CVE-2017-8464);

-Apache Hadoop YARN (без номера, 8088/tcp);

-Web Logic (CVE-2020-14882, порт 7001/tcp);

— ElasticSearch 1.4.0/1.4.2 RCE (CVE-2015-1427, порт 9200/tcp);

— Apache Solr (CVE-2019-0193, порт 8983/tcp);

Распространение через съемные и сетевые диски;

PassTheHash для SMB-хранилищ;

Возможность распространения на Linux-системы:

-NoSQL базы данных Redis (порты 6379/tcp и 16379/tcp);

-эксплойт для Apache Hadoop YARN (порт 8088/tcp YARN ResourceManager WebUI);

— ElasticSearch 1.4.0/1.4.2 RCE (CVE-2015-1427, порт 9200/tcp);

-Apache Solr (CVE-2019-0193, порт 8983/tcp);

Причем в последних версиях криптомайнер стал опаснее, так как у него появился функционал для удаленного управления системой. Это приводит к установке бэкдора (RAT), краже данных, а также загрузке ВПО Ramnit.

Индикаторы активности Lemon Duck

Из-за постоянной эволюции ВПО часть из представленных индикаторов может стать неактуальной, но мы постарались выбрать те, что встречаются чаще всего:

1. Форматы имен:

2. Порт-индикатор заражения: 65529/tcp

Сетевой модуль Lemon Duck перед заражением очередного хоста проверяет, прослушивается ли данный порт. Если прослушивается, то хост считается зараженным и пропускается.

3. Характерные имена задач планировщика заданий Windows:

Имя задачи

Время использования

Сентябрь 2019, но также используется при эксплуатации EternalBlue и в 2021

Glupteba – скрытая угроза: как мы нашли вредонос, который больше двух лет прятался в инфраструктуре заказчика

2020 год для Solar JSOC CERT оказался непростым, но и 2021-й не отстает, постоянно подкидывая нам интересные кейсы. В этом посте мы расскажем, как обнаружили вредонос (даже целую сеть вредоносов) по, казалось бы, несвойственной ему активности. Он незаметно «жил» в инфраструктуре больше двух лет, втихаря обновлялся и без препятствий собирал ценные данные в инфраструктуре жертвы.

С чего все началось

В начале года одна компания пришла к нам с вполне конкретной проблемой: в инфраструктуре на сетевом оборудовании были обнаружены попытки сканирования портов, характерных для оборудования Mikrotik, а также брутфорса серверов по протоколу SSH. Сначала мы решили, что был скомпрометирован сервер из внешнего периметра. Уж очень замеченная активность была похожа на работу какого-нибудь бота, которого злоумышленники обычно закидывают на уязвимые серверы в автоматическом режиме. Привет, Mirai, Kaji, Hajime и компания!

Но, как оказалось, источниками подозрительной активности были хосты под управлением Windows, к тому же вполне рядовые. Образ одного из таких хостов и был передан на анализ экспертам Solar JSOC CERT.

Первоначальный анализ скомпрометированной системы

При анализе сразу же бросилось в глаза большое число (более 83!) неподписанных исполняемых файлов в директории %TEMP%\csrss (о них подробно расскажем ниже):

Также в %TEMP%\csrss\smb был найден архив deps.zip (470CF2EA0F43696D2AF3E8F79D8A2AA5D315C31FC201B7D014C6EADD813C8836) и его содержимое:

Данные файлы являются ничем иным, как исполняемыми файлами, которые используются для эксплуатации уязвимости EternalBlue (CVE-2017-0144). Там же были найдены файлы, относящиеся к DoublePulsar. В целом содержимое этой папки можно назвать результатом деятельности группировки The Shadow Brokers в далеком 2017-м.

Помимо этих файлов, мы нашли определенно подозрительные задачи:

Первая задача просто запускает исполняемый файл C:\Windows\RSS\csrss.exe при входе в систему. Вторая с использованием легитимной программы certutil.exe и переданного параметра urlcache загружает с ресурса hxxps://fotamene[.]com/app/app.exe исполняемый файл, сохраняет его в расположение %TEMP%\csrss\scheduled.exe, после чего обеспечивает его запуск. Обратите внимание, что в созданной задаче применяется техника Living-off-the-Land (https://github.com/api0cradle/LOLBAS) с использованием certutil.exe.

Также файл (C:\Windows\RSS\csrss.exe) был прописан в автозапуске в реестре (HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run) под именем «BillowingBreeze».

Таким образом, если собрать все данные в кучу (и немного погуглить), то приходит только один вывод: в инфраструктуре компании вовсю развернулось ВПО семейства Glupteba. Его основной модуль – C:\Windows\RSS\csrss.exe.

Анализ основного модуля Glupteba

Итак, мы опознали Glupteba. Это модульное ВПО, написанное на языке Go. Для защиты своих файлов от обнаружения оно использует множество разных техник. Сейчас расскажем вам интересные моменты анализа, а также покажем их корреляцию с артефактами на системе.

Граф основной функции, построенный в IDA, пугает!

Условно весь процесс работы ВПО Glupteba можно разделить на две фазы:

Первая фаза работы ВПО

Первое, что происходит после запуска исполняемого файла, – проверка окружения на соответствие следующим параметрам:

Далее происходит инициализация конфигурации ВПО. Первым делом проверяется наличие конфигурации «старого образца»: HKCU\Software\Microsoft\TestApp (возможно, до этого момента ВПО находилось в стадии тестирования, но теперь все серьезно). При обнаружении конфигурация переписывается в новое расположение: HKCU\Software\Microsoft\ И при необходимости обновляется.

Если же старая конфигурация отсутствует, то она просто пишется по указанному выше расположению. То есть мы увидели «эволюцию» версий ВПО. Это видно и на анализируемой системе. Слева – конфигурация из старого местоположения, справа – из нового (в данном случае – HKCU\Software\Microsoft\eadd010f):

Видно, что значения UUID (используется для идентификации зараженного хоста на стороне злоумышленника) одинаковы, как и дата первой установки (FirstInstallDate). Переводим в более удобный формат и узнаем, что заражение произошло… барабанная дробь. 2 ноября 2018 года!

Подтверждается это также и временными метками MFT файлов в директории %TEMP%\csrss: они расположены между 2 ноября 2018 года и моментом обращения к нам заказчика (январь 2021 года).

Файл C:\Windows\RSS\csrss.exe также был создан 2 ноября 2018 года, а изменен 29 сентября 2020 года. Ветка реестра же последний раз была изменена 14 января 2021 года (дата снятия образа), что говорит об активной работе.

Основные значения конфигурации:

Далее производится проверка и повышение привилегий (в случае необходимости) вплоть до SYSTEM:

1) Обход UAC (HKCU\Software\Classes\ms-settings\shell\open\command:fodhelper или HKCU\Software\Classes\mscfile\shell\open\command:CompMgmtLauncher):

2) Получение токена SYSTEM через Trusted Installer и перезапуск себя с полученным токеном.

Стоит отметить, что без достаточных привилегий ВПО просто завершает свою работу, но при этом физически остается в инфраструктуре.

Следующий этап – проверка окружения на предмет виртуализации:

Вторая фаза работы ВПО

Она состоит из нескольких этапов:

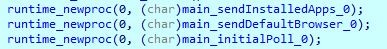

Производится отправка некоторой информации на C2 (установленное ПО, браузер по умолчанию):

Создаются ранее упомянутые задачи:

Установка руткитов, обеспечивающих скрытную работу ВПО

На этом же этапе (если операционная система определена как Windows 7) устанавливается сертификат:

Установка службы WinDefender

Производится проверка наличия службы WinDefender и исполняемого файла C:\Windows\windefender.exe. Если отсутствуют – с CDN загружается и запускается указанный исполняемый файл. Назначение – работа в формате службы, постоянная проверка статуса работы основного модуля, загрузка и перезапуск в случае необходимости.

Запуск потоков, следящих за основными функциями

На данном этапе запускаются потоки:

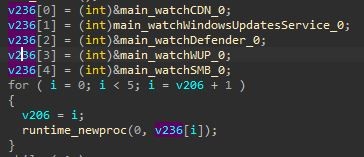

Далее в бесконечном цикле производится отправка информации из конфигурации на сервер управления и получение ответа. Пример нагрузки, отправляемой на сервер:

Ответ расшифровывается, получается команда вместе с аргументами, производится ее исполнение. Список команд под

Передаваемая информация, как и получаемая, шифруется AES256GCM с постоянным ключом и кодируется Base64.

Отдельного внимания заслуживает алгоритм смены серверов управления.

Интересный факт: каждый раз, когда производится poll (запрос к серверу управления для получения команды), значение PC в конфигурации увеличивается на 1. Для данного кейса значение PC равно 119643. Значит, команды были получены почти 120 тысяч раз за все время работы Glupteba.

Пример аргументов команды run-v3, полученной от сервера управления:

Дополнительные модули

Как уже говорилось выше, в директории %TEMP%\csrss было обнаружено множество различных исполняемых файлов, которые являются дополнительными модулями вредоноса. Интересно то, что многие из них являются различными версиями одних и тех же модулей, создаваемых в разное время с момента первичного заражения. При желании можно отследить историю появления новых версий каждого модуля.

Дальнейшее развитие

После первичного обнаружения ВПО и определения его индикаторов компрометации наша команда проверила обращения к ним из инфраструктуры заказчика. Таким образом, было обнаружено множество других серверов, зараженных после 2 ноября 2018 года.

Какие выводы?

Исходя из вышесказанного, основные цели Glupteba:

И главное: как показывает практика, вредоносная активность далеко не всегда является тем, чем кажется на первый взгляд.

Авторы:

Владислав Лашкин, младший инженер технического расследования группы расследования инцидентов Solar JSOC CERT

Иван Сюхин, инженер технического расследования отдела расследования инцидентов Solar JSOC CERT