Как инжектить с помощью process hacker

Process Hacker: программа для управления процессами и поиска вредоносных программ

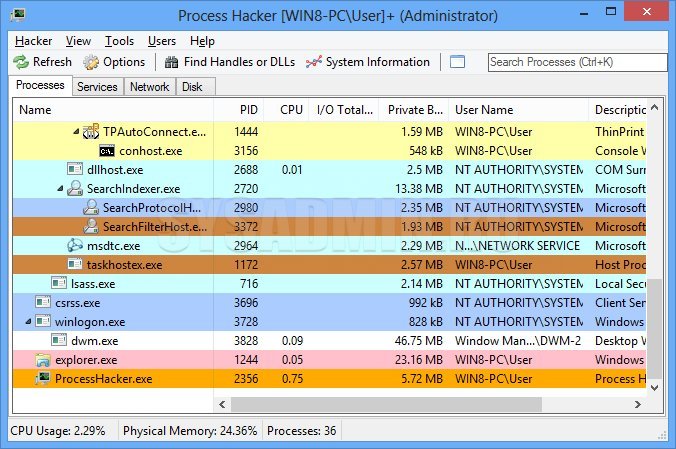

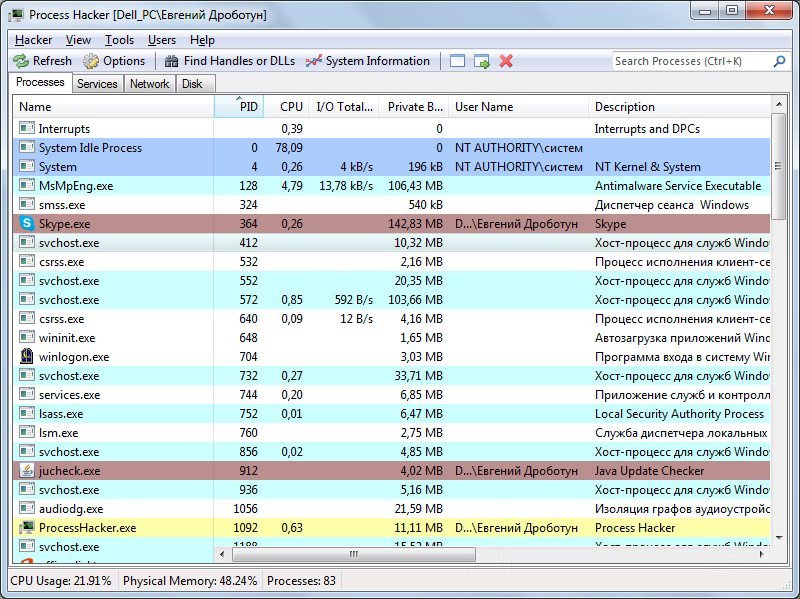

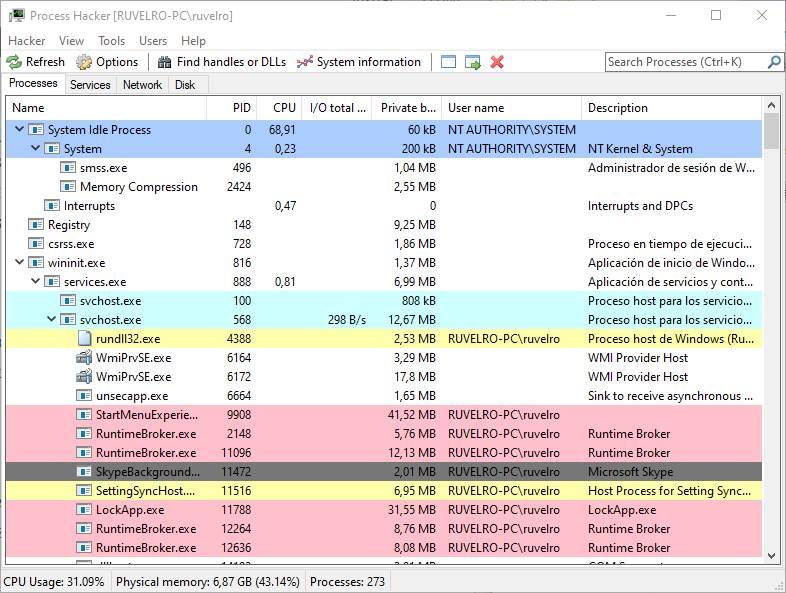

Как мы видим, основной интерфейс гораздо более полный и подробный, чем интерфейс самого диспетчера задач Windows. Кроме того, его намного легче читать, поскольку каждый процесс имеет правильно помеченные потоки.

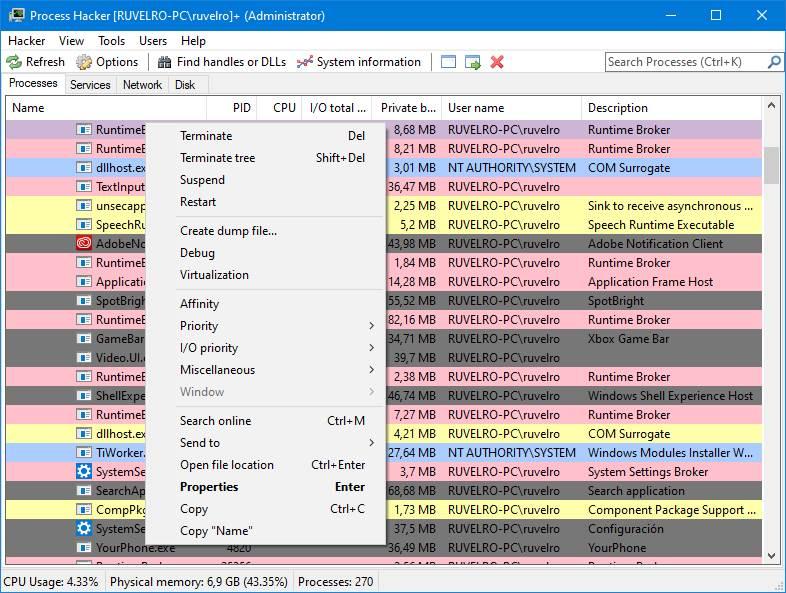

Если мы щелкнем правой кнопкой мыши по любому из процессов, которые мы открыли на ПК, мы сможем увидеть список действий, которые мы можем выбрать. Среди них мы сможем завершить любой процесс, целое дерево процессов и даже изменить приоритеты или искать дополнительную информацию о рассматриваемом процессе в Интернете.

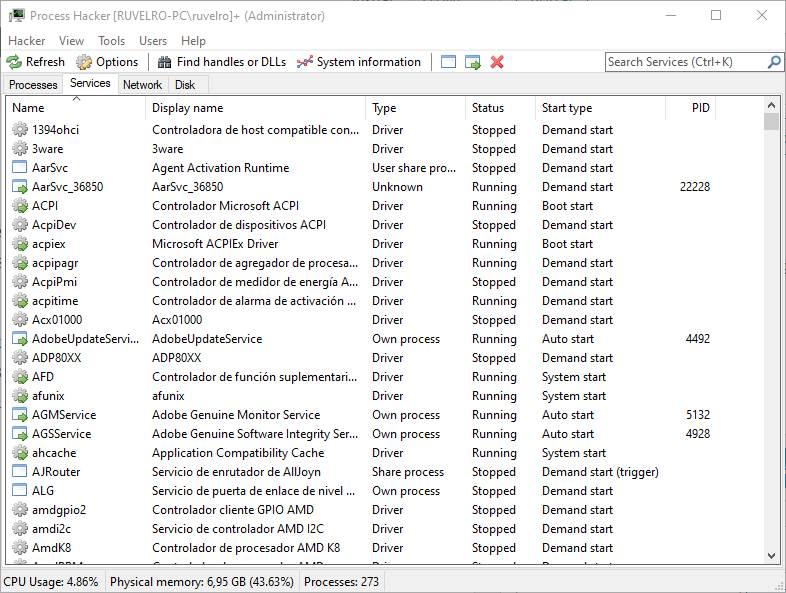

Наряду с открытыми процессами, эта программа также позволяет нам контролировать службы, работающие на ПК. И, конечно, мы также будем контролировать их.

Особенности Process Hacker

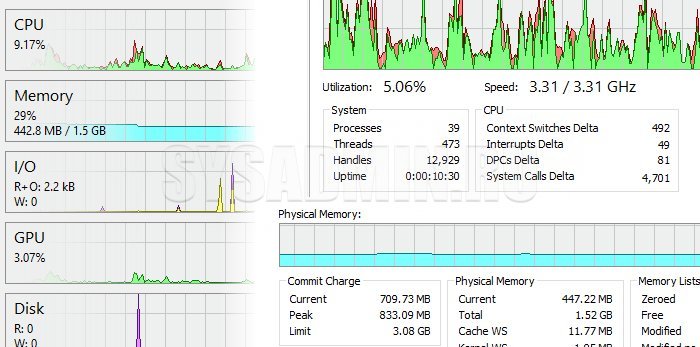

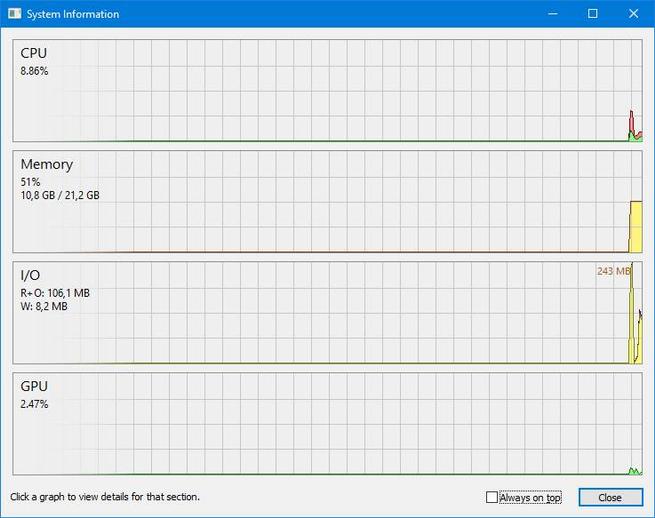

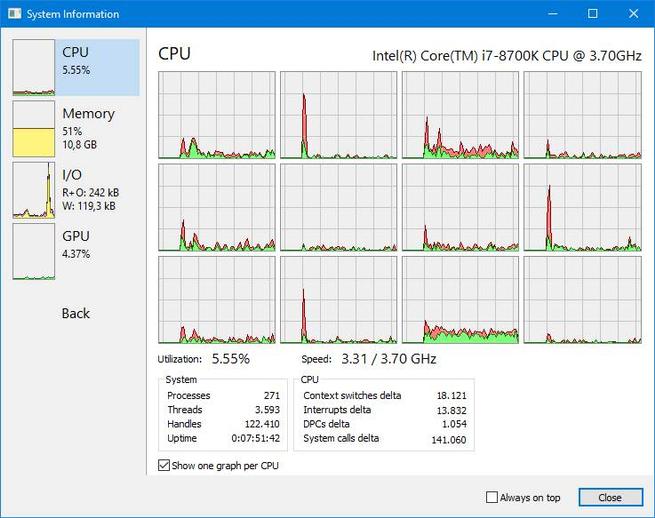

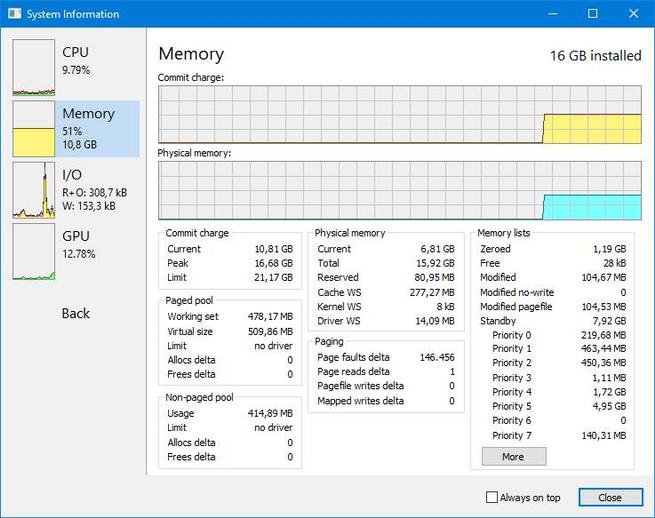

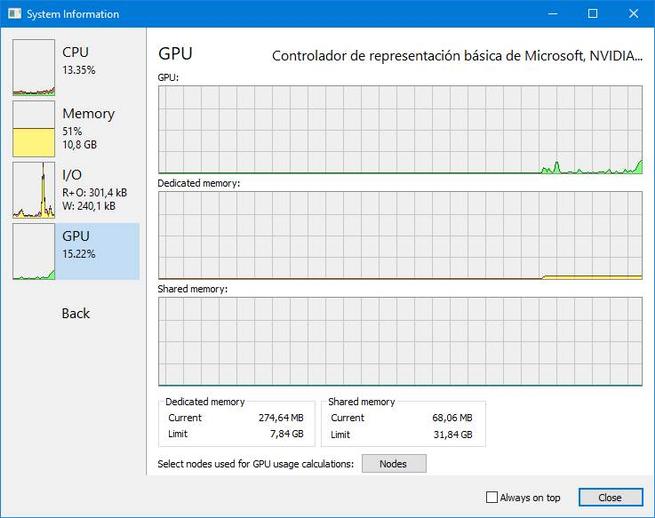

Одной из особенностей этой программы является возможность отображения графики о состоянии оборудования в режиме реального времени. С использованием Сочетание клавиш Control + I мы всегда сможем узнать об использовании памяти, графики и ЦП нашего ПК. Благодаря этому простому монитору мы сможем узнать, работает ли какой-либо компонент (например, ядро ЦП) на полную мощность, имея отправную точку при расследовании, например, неисправности Windows.

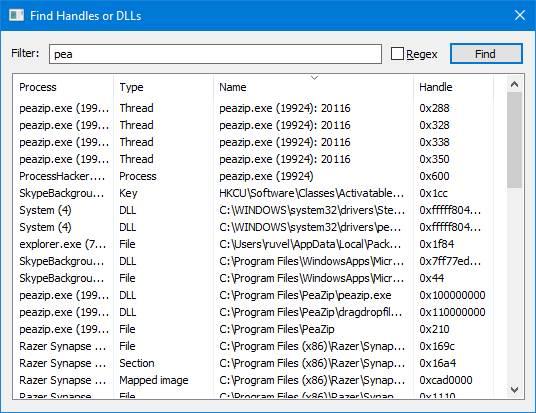

Еще одной из его основных функций является возможность сообщить нам, блокирует ли процесс определенный файл или папку. Использование сочетания клавиш Ctrl + F мы сможем увидеть поиск конкретных процессов и библиотек DLL, так что, если какой-либо файл создает проблемы для его устранения, мы можем легко это сделать.

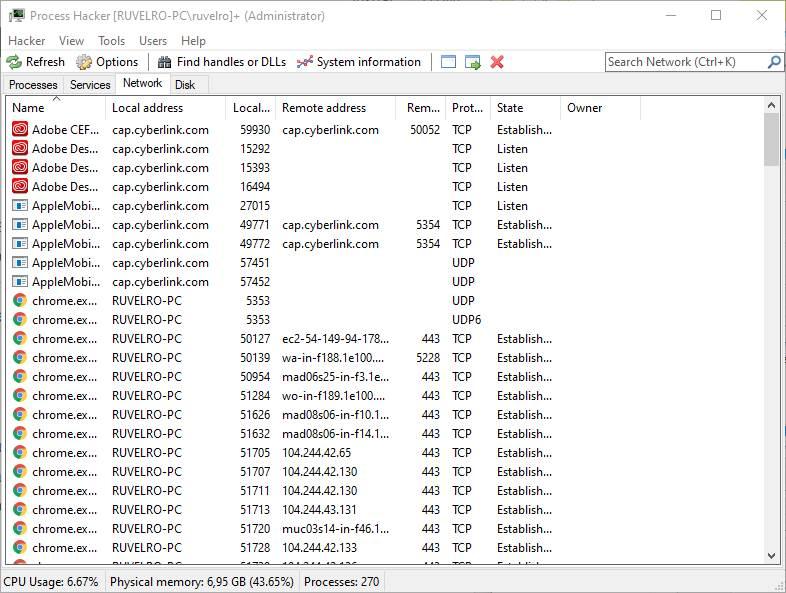

Если наш Интернет работает медленно, другой функцией Process Hacker, которую мы можем использовать, является его сетевой анализатор. В пределах Cеть На вкладке главного окна мы сможем найти все процессы, которые имеют активное интернет-соединение. Таким образом, если какой-либо из них не будет подключен, мы можем принудительно завершить процесс.

Другие выдающиеся функции этой программы являются:

Инструмент разработчика

Благодаря «Свалка» Опцию мы можем получить сырой дамп памяти, чтобы проанализировать, что именно происходило в памяти нашего ПК. И, кроме того, он имеет «Отладка» инструмент, который позволяет нам отлаживать любой процесс в режиме реального времени.

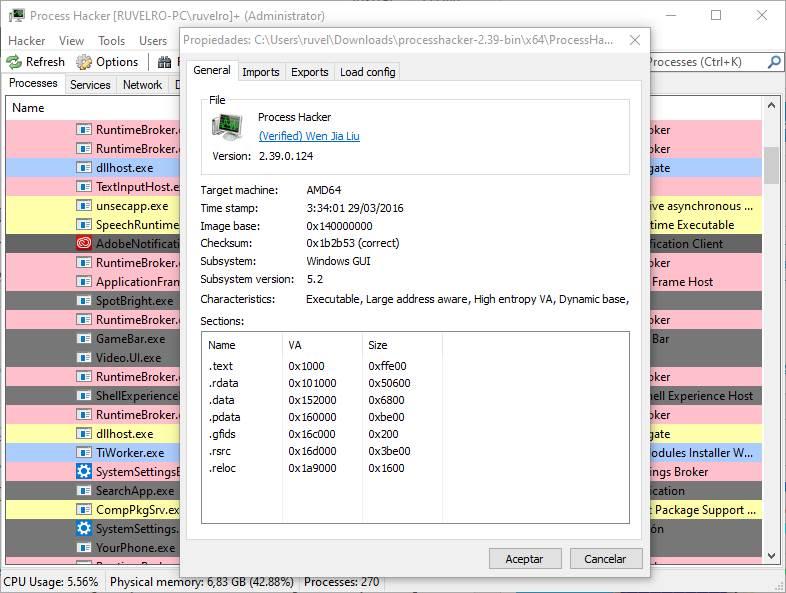

И это также позволяет нам видеть всю информацию о любом исполняемом файле, чтобы мы могли легко знать, что он делает или к каким библиотекам он имеет доступ.

Опасное использование

Это программное обеспечение позволяет вам завершить любой процесс, который выполняется на нашем ПК. В том числе программы безопасности и антивирус. Поэтому есть группы хакеров, которые используют этот инструмент в фоновом режиме, чтобы завершить или заблокировать антивирусные процессы.

Скачать Process Hacker

Наконец, мы можем выбрать между устанавливаемой версией, чтобы всегда иметь под рукой программу, или переносной версией, гораздо более удобной и которую мы всегда можем носить с собой вручную по USB.

Другие альтернативы для замены диспетчера задач

Расширенный диспетчер задач Process Hacker

Расширенный диспетчер задач Process Hacker

В отличие от штатного диспетчера задач, Process Hacker предоставляет больше возможностей по управлению процессами. На каждый процесс имеется детальная информация о пути расположения, используемых библиотеках и даже о времени запуска и работы самого процесса.

Поддерживаются следующие версии ОС Windows (32 и 64-битные): Windows XP (SP2)/Vista/7/8/10

Возможности

Встроенный монитор ресурсов, жестких дисков и портов поможет проанализировать работу системных процессов в реальном времени, а также их активность в сети. Во вкладке «Process» можно проводить разного рода манипуляции, а именно:

В диспетчере Windows нет и половины того функционала, что есть в Process Hacker.

Отлов ненужных процессов

Предположим, перед продажей ноутбука производитель установил в него кучу программ, которые грузятся автозапуском при старте системы. Однако автозагрузчик от производителя никак не связан с автозапуском из штатной оболочки системы, и непонятно каким образом грузятся программы. С помощью диспетчера задач выключить сторонний софт не получается, а в планировщике заданий отсутствуют все упоминания о загрузке хитрых программ. Остается воспользоваться специальной утилитой по поиску стороннего автозагрузчика через системные процессы.

С помощью Process Hacker можно отыскать программы, запускаемые при старте системы, а через них можно увидеть сопроцесс, помогающий им запуститься. Остается через контекстное меню найти директорию и удалить надоедливый файл.

Стоит отметить, что не все процессы закрываются безболезненно. После «убийства» жизненно важного компонента система может «рухнуть» из-за критических изменений в работе вплоть до вылета на синий экран смерти. Системные процессы лучше не трогать.

Сбой программ и не реагирование системы на действия пользователя

Когда речь заходит о глюках программы, не помешает иметь под рукой мощный инструмент, решающий все проблемы.

Сложные и пиратские программы могут зависать в процессе использования, а для их перезапуска нужно выгрузить дочерние компоненты из диспетчера задач или перезагружать весь компьютер. В первом случае сбойный процесс нередко отказывается выгружаться штатным способом. Однако, прибегнув к алгоритмам Process Hacker, справиться с ним будет намного проще.

Зависшие диалоговые окна

В версии программы 2.35 имелся пункт Terminator, позволяющий выгрузить процесс из оперативной памяти более чем десятью способами. В некоторых случаях это приводило к вылету системы. В версии 2.39 этот пункт убрали.

Поиск вирусов

Когда речь заходит о вирусах, неопытные пользователи пытаются отловить процесс в штатном диспетчере задач. Злоумышленники давно научились прятать вредоносный код под именем обычного компонента системы, а то и вовсе скрывать хакерскую программу из окон штатного монитора, поэтому искать вирус данным способом бессмысленно и бесполезно.

Process Hacker использует собственное ядро системы, интегрирующееся на низком уровне с процессором, поэтому вирусу не удастся замаскироваться от него под именем системного ресурса. Чужеродный процесс будет виден, как на ладони.

Поскольку программа подсвечивает каждый запущенный процесс определенным цветом, можно визуально определить какой из них системный, а какой является вредоносным. К примеру:

Контекстное меню

Контекстное меню богато настройками и функционалом:

Заключение

Process Hacker является хорошим инструментом как для разработки программ, так и для поиска сомнительных приложений. Нередко вирус, сидящий в недрах машины, зарабатывает деньги ресурсами вашего компьютера. Антивирус может ничего не заподозрить, а вот бдительность и ручной мониторинг спасут положение.

Где скачать Process Hacker?

Программа является бесплатной и скачать ее можно со страницы на ее официальном сайте:

Скачать Process Hacker

Репозитарий Process Hacker на github:

Перейти на Github

Process Explorer vs Process Hacker

Что тут можно сказать? Конечно, Process Explorer — это хорошая программа. Однако, не идеал. Именно в пику её неидеальности существует не только бесплатная, но и свободная альтернатива — Process Hacker. А теперь мы детально и по пунктам рассмотрим, почему Process Hacker не просто «чуть-чуть лучше», а лучше на порядок, лучше на столько, что переводит программу для продвинутого пользователя в класс инструмента системного программиста или администратора.

Термины

Ради сокращения количеств букв я буду называть Process Explorer (от Марка Руссиновича) — PE, а Process Hacker (от комьюнити) — PH.

Opensource

Я не яростный фанат свободного ПО: если проприетарная программа делает, что мне нужно, а свободная — нет, то первая лучше. Однако при прочих равных (а в данном случае PH точно не хуже) свободное ПО даёт больше пространства для манёвра. PH живёт на Sourceforge со всеми вытекающими преимуществами, весьма живым форумом и частыми релизами.

Установка

Обе программы удобнее всего использовать в виде portable-версий.

PE требует прочитать и согласиться с лицензией.

PH просто запускается и работает.

Обновление

PE не умеет проверять наличие обновлений

PH умеет проверять наличие обновлений

Иконки в трее

Есть у обеих программ. По-дефолту PE показывает там только загрузку CPU в User Mode. По-дефолту PH показывает загрузку CPU и в UserMode и в Kernel Mode.

О стиле цветовой схемы можно спорить, но лично мне красный цвет на чёрном фоне (у PH) более заметен, чем светло-зелёный на белом (у PE).

У PE можно включить до 7 иконок в трее с разной полезной информацией

У PH можно включить до 8 иконок в трее с разной полезной информацией

Уведомление о процессах\сервисах\драйверах

Абсолютно незаменимая вещь в PH — уведомления о старте\остановке\установке сервисов и драйверов. При разработке такого ПО цикл «установить, запустить, проверить, остановить, удалить» приходится делать по 20 раз на день — и с PH сразу видишь, удачно идёт дело или нет, нет нужды лезть в «Службы» или «Диспетчер устройств», нажимать там «Обновить», ждать изменений.

Контекстное меню иконок в трее

Обе программы позволяют через контекстное меню иконки в трее открывать главное окно, перезагружать\выключать компьютер, открывать окно системной информации. Но PH ещё позволяет управлять вышеупомянутыми нотификациями и десятком процессов (из топа загрузки CPU).

System Information

Окна System Information в обеих программах очень похожи и по функционалу и по дизайну. PE разбивает информацию по вкладкам, PH — открывает вкладки по клику на диаграммах в главном окне. PH показывает чуть-чуть больше информации (название процессора, общий объём физической памяти и т.д.).

Главное окно

Интерфейсы программ выглядят достаточно схоже: дерево процессов и там и там.

Отметим, однако, нюансы.

Раскраска

Выбор столбиков с информацией о процессе

Фильтр по имени процесса

Нет в PE

Есть в PH, поддерживает ключевые слова для поиска определённых типов процессов

Диаграммы производительности на тулбаре

Есть в PE

Нет в PH

Это тот редкий случай, когда что-то есть в PE и нет в PH. Давайте, однако, посмотрим как они выглядят:

Подписей нет, осей нет, при беглом взгляде не понятно ничего. Для получения значимой информации всё-равно нужно открывать окно системной информации, а вот там уже PH впереди по информативности.

«Run as. »

В PH есть очень нужный пункт меню «Run as. ». С тех пор как в контекстном меню проводника Windows этот пункт исчез, уступив место «Run as administrator» его очень не хватало.

В PE этого пункта нет.

Окно «Find Handles or DLLs»

Обратите внимание, в PE здесь есть кнопки «Search» и «Cancel». В PH — только Find. Это потому, что PE может искать ну о-о-о-очень долго и иногда поиск правда надо отменять. PH ищет просто мгновенно. Ему кнопка «Cancel» не нужна.

Поиск окна

PE позволяет нажав на кнопку с изображением мишени найти процесс по его окну.

PH позволяет найти не только процесс, но и поток, отвечающий за обработку сообщений данному окну. Кроме того найденное окно можно сразу закрыть одной кнопкой.

Справедливости ради надо признать что иконка у PE лучше (похожа на соответствующую иконку в Spy++)

Возможности контекстного меню процесса

Сервисы и драйвера

PE считает, что его дело только обычные процессы

PH является крайне удобным инструментом работы с сервисами и драйверами.

На специальной вкладке Services главного окна можно просматривать список процессов и драйверов, их статус, можно их останавливать, запускать, удалять, просматривать и менять их свойства.

Крайне полезный инструмент для системного программиста под Windows (особенно совместно с возможностью включить для иконки в трее нотификации об изменении в списке сервисов). А еще в меню Tools можно создать новый сервис.

Сетевая и дисковая активность процессов

PE позволяет просмотреть параметры сетевой и дисковой активности процесса, позволяет посмотреть общую производительность дисковой и сетевой подсистем.

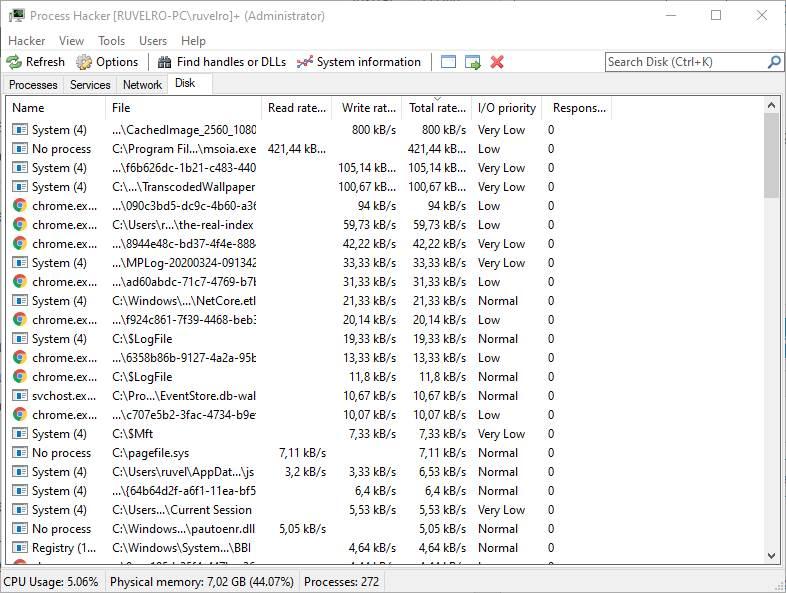

PH кроме вышеуказанного имеет в главном окне две крайне полезные вкладки «Network» и «Disk», показывающие общую сетевую и дисковую активность процессов.

Справедливости ради нужно признать, что в современных версиях Windows нечто подобное (хотя и не так удобное) показывает штатный инструмент Resource Monitor.

Модульная архитектура

PE цельный и неделимый

PH модульный, поддерживает плагины (и значительная часть описанного здесь функционала именно плагинами и реализована).

Окно информации о процессе

Группировка информации по вкладкам в программам слегка отличается, сравнивать «в лоб» трудно.

В целом можно сказать, что объём предоставляемой информации и удобство пользования примерно одинаковы. Однако есть архиважная деталь: PE в этом окне иногда врёт. Причём, как я предполагаю, не из-за багов, а по маркетинговым причинам (а уж это вообще никуда не годится). Детально этот вопрос я разбирал вот в этом топике, кому интересно — можете ознакомиться.

Окно информации о DLL

Обе программы позволяют просмотреть список DLL в адресном пространстве процесса. PE показывает их в нижней части главного окна (при включении соответствующей панели), PH показывает их во вкладке в окне информации о процессе. При двойном клике на библиотеке и там и там отображается информация о ней.

И вот здесь мы снова видим почему PE является просто прикладной утилитой для продвинутого юзера, а PH — инструментом программиста. Если PE показывает только общую информацию о библиотеке и список строк в ней, то PH показывает полный список импортируемых и экспортируемых функций. Для этого больше не нужны отдельные дизассемблеры!

Минутка здоровой критики

Выводы

Как вы и сами могли заметить, PH — этот тот случай когда в общем и так неплохую программу взяли и сделали ещё лучше, ещё дружелюбнее и ещё полезнее. Направление развития PH задавалось сообществом, детские баги быстро фиксились, упор делался на полезность инструмента не только обычному пользователю, но и программисту с сисадмином.

Как удалить вирус с комьютера — все хитрости в одном флаконе.

Сколько раз в жизни Вас просили помочь «полечить» зараженый компьютер? Думаю не мало, как и меня впрочем. И самое смешное в том что это не такая уж и хитрая штука — удалить вирус с комьютера, конечно если знаешь что делать. И сегодня мы раскажем о основных способах лечения от зловредов в доступной форме. И вы в следующий раз сможете просто дать эту инструкцию прочитать своим друзьям, комьютеры которых плохо себя чувствуют от простуды 🙂

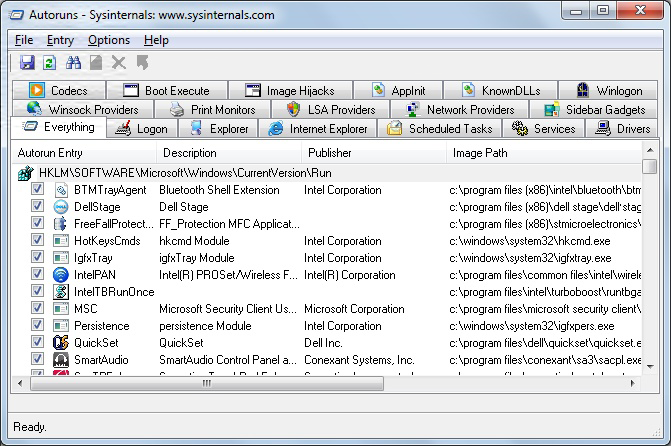

Смотрим в автозагрузку

Autoruns

Как известно, для того, чтобы как следует обосноваться в системе, малварь должна первым делом обеспечить свой запуск вместе со стартом системы. В Windows достаточно много мест и возможностей для этого. Посмотреть все эти места можно с помощью весьма известной в узких кругах программы Autoruns, входящей в набор утилит от Sysinternals.

Утилита показывает все программы, сервисы и библиотеки, так или иначе запускающиеся вместе с системой, и дает возможность убрать любую программу из этих списков (либо на время, либо навсегда).

Здесь стоит отметить, что многие вредоносные программы проверяют то место, где была прописана автозагрузка, и восстанавливают все записи в случае их удаления, поэтому после того, как подозрительные программы удалены из списков автозапуска, необходимо проверить, не появились ли они там вновь, нажав кнопку Refresh (или клавишу F5).

Если эта программа опять появилась в списке автозагрузки, то, во-первых, из разряда подозрительных программ ее необходимо переносить в разряд однозначно вредоносных (ни одна нормальная программа — за очень и очень небольшим исключением — не будет постоянно проверять себя в автозапуске и восстанавливать себя там), а во-вторых, для того, чтобы удалить такую программу из автозагрузки, ее нужно попытаться остановить диспетчером задач.

Process Hacker — бесплатная утилита с открытым исходным кодом для мониторинга системных служб и процессов, запущенных на компьютере. Представляет собой очень мощный инструмент, позволяющий производить множество манипуляций с процессами, службами, их мониторинг и анализ (в том числе и динамических библиотек DLL). Это:

Для приостановки выполнения подозрительного процесса выбираем в меню, выпадающем после клика по правой кнопке мыши, Suspend; чтобы гарантированно завершить вредоносный процесс — в этом же меню Miscellaneous; далее Terminator, выбираем нужные способы завершения процесса (можно все сразу, какой-нибудь точно сработает) и жмем Run Selected.

После этого можно удалять запись в автозагрузке, не боясь ее повторного восстановления, и удалить сам файл вредоносной программы, путь к которой можно посмотреть в том же Autoruns’е. Помимо Process Hacker’а, можно использовать Process Explorer из того же набора утилит Sysinternals, правда, он обладает чуть менее разносторонними возможностями.

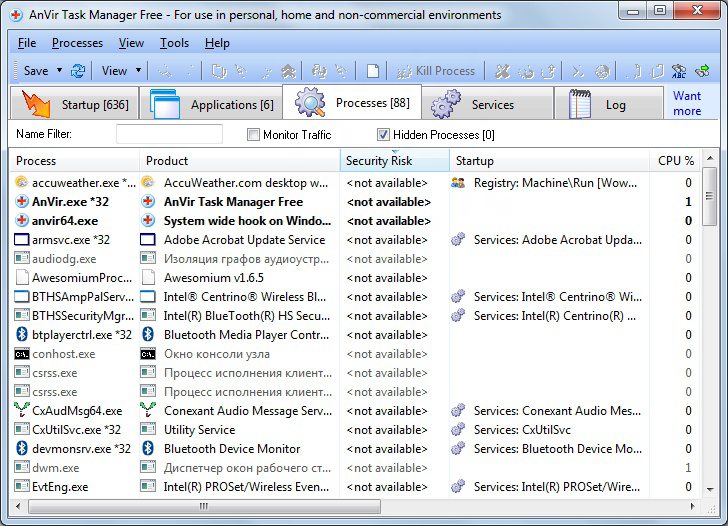

Anvir Task Manager

Данная утилита совмещает в себе возможности менеджера автозагрузки и менеджера процессов. Позволяет проводить анализ программ и служб, запускающихся одновременно с системой, а также получать полную информацию о запущенных процессах и сервисах, в том числе:

Программа существует в платном (Anvir Task Manager Pro) и в бесплатном (Anvir Task Manager Free) варианте, который от платного отличается слегка урезанной функциональностью.

НЕКОТОРЫЕ ПОПУЛЯРНЫЕ МЕСТА В РЕЕСТРЕ У МАЛВАРИ

Автозагрузка

Параметры системы

Для того чтобы помешать пользователю обезвредить зараженную систему, некоторые образцы малвари вносят в реестр изменения, запрещающие использование диспетчера задач, командной строки и редактора реестра. Также возможно несанкционированное отключение контроля учетных записей (UAC).

В ветке HKСUSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem

параметр DisableRegistryTools:

0 — разрешить использование редактора реестра;

1 — запретить использование редактора реестра;

параметр DisableTaskMgr:

0 — разрешить использование диспетчера задач;

1 — запретить использование диспетчера задач;

параметр EnableLUA:

0 — выключить UAC;

1 — включить UAC.

В ветке HKCUSoftwarePoliciesMicrosoftWindowsSystem

параметр DisableCMD:

0 — разрешить использование командной строки;

1 — запретить использование командной строки;

2 — разрешить запуск командных файлов.

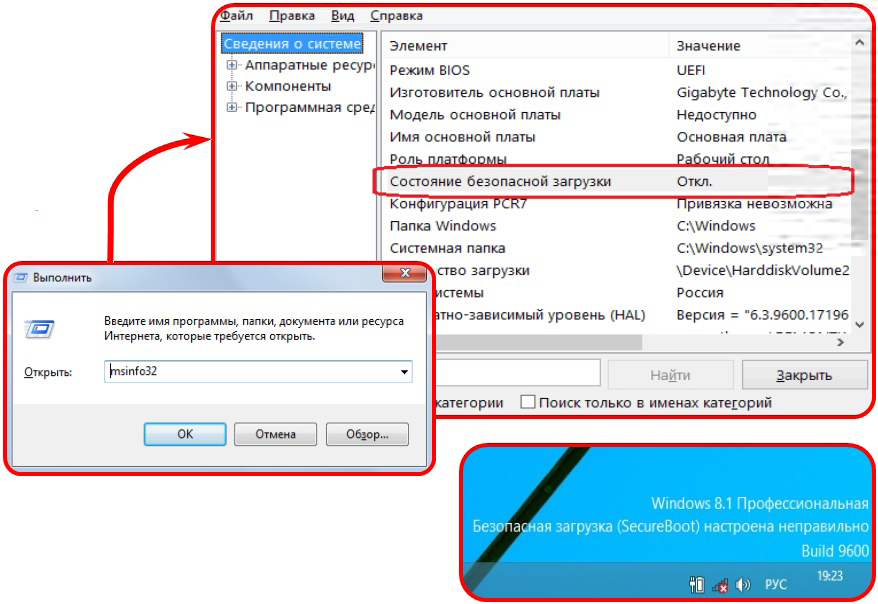

Что такое Secure Boot

Secure Boot — одна из опций UEFI, предназначена для защиты компьютера от буткитов, низкоуровневых эксплоитов и руткитов. В режиме безопасной загрузки менеджер загрузки UEFI будет выполнять только подписанный цифровым сертификатом код, который он сверяет со своей собственной базой данных.

Узнать состояние этой опции можно с помощью команды msinfo32.exe или по надписи в правом нижнем углу экрана:

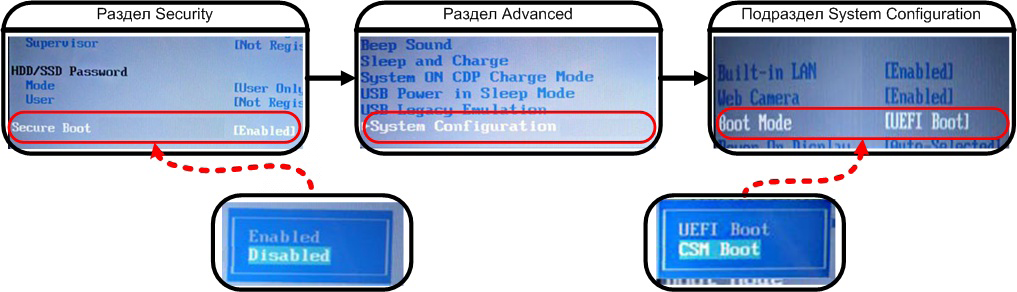

Как отключить Secure Boot

Данная процедура очень сильно зависит от конкретного производителя ноутбука или материнской платы, хотя общий смысл ее одинаков для всех компьютеров. Опция протокола безопасной загрузки Secure Boot в основном находится в разделах Security, реже System Configuration или Boot, там нужно поставить значение Disabled. Далее необходимо включить режим совместимости с другими операционными системами, называется он тоже у всех производителей по-разному (Launch CSM, CMS Boot, UEFI and Legacy OS или CMS OS) и находится в основном разделе под названием Advanced, далее подраздел BOOT MODE или OS Mode Selection. После изменения необходимых параметров не забудь их сохранить.

КАК ЕЩЕ МОЖНО ПРОНИКНУТЬ В БИОС (UEFI) В WINDOWS 8 (8.1)

Cпособ 1

В командной строке вводим:

Способ 3

Нажимаем кнопку выключения компьютера в боковой панели и затем, удержи вая клавишу Shift, жмем «Перезагрузка». После этого появятся те же «Особые варианты загрузки», что и во втором способе. Далее действуем по аналогии.

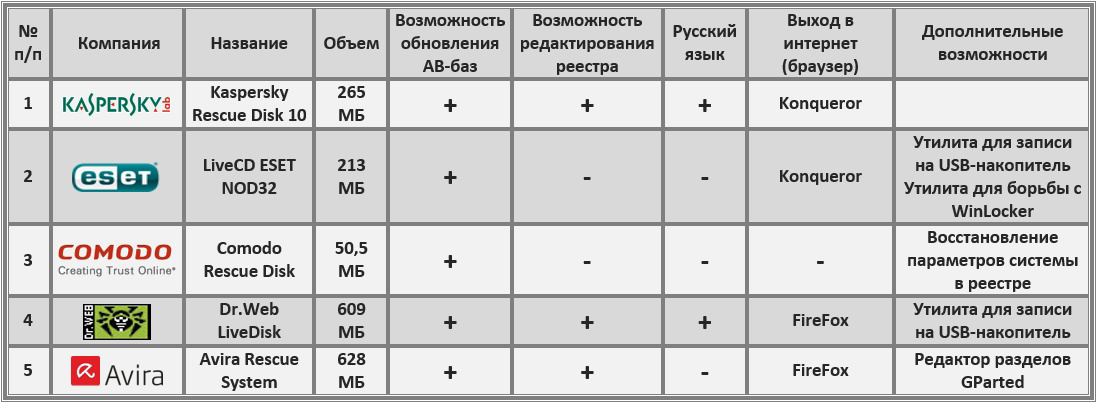

ЧТО МОЖНО СДЕЛАТЬ С ПОМОЩЬЮ LIVE CD (ИСПОЛЬЗУЕМ ДИСКИ ВОССТАНОВЛЕНИЯ СИСТЕМЫ ОТ РАЗЛИЧНЫХ ПРОИЗВОДИТЕЛЕЙ АНТИВИРУСНЫХ ПРОГРАММ)

Антивирусный Live CD — это решение для восстановления системы, приведенной в нерабочее состояние разного рода компьютерными инфекциями. Практически все производители антивирусных средств предлагают своим пользователям подобное, в большинстве случаев бесплатно.

Как правило, такое решение представляет собой загрузочный диск на базе одного из дистрибутивов Linux, в состав которого, кроме непосредственно компонентов самой Linux, включены утилиты сканирования и лечения системы от малвари. Помимо этого, в состав таких Live CD могут входить какие-либо дополнительные программные средства (утилиты редактирования и восстановления реестра, утилиты редактирования разделов диска, утилиты настройки сети и другие).

Краткую характеристику Live CD некоторых, наиболее популярных в нашей стране производителей антивирусов можно посмотреть в таблице 1.

Выбранный образ Live CD можно записать как непосредственно на диск (CD или DVD), так и на флешку. В Windows 7 и выше образ на диск можно записать стандартными средствами системы, достаточно по файлу образа щелкнуть правой кнопкой мыши, выбрать «Открыть с помощью», далее «Средство записи образов дисков Windows». В более ранних версиях для записи образов на диск нужно использовать специально предназначенную для этого программу, например Nero Burning ROM или ее бесплатный аналог, что-нибудь типа Img Burn или Ashampoo Burning Studio.

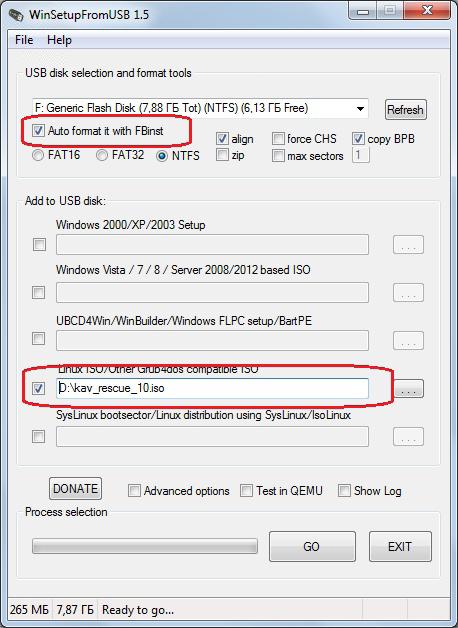

Для записи загрузочного образа на флешку можно использовать утилиты, предлагаемые для этого некоторыми антивирусными компаниями вместе с образами Live CD, либо, к примеру, утилиту WinSetupFromUSB. Выбираем в ней нужный USB-накопитель, нужный файл образа, отмечаем пункт Auto format it with FBinst и запускаем процесс.

Если у тебя компьютер или ноутбук не слишком новые и без предустановленной Win 8 или выше, то загрузка с подготовленного загрузочного диска или флешки не составляет труда. Входим в БИОС (обычно это клавиши Del или F2, нажатые в момент загрузки), ме няем приоритет загрузки на CD-ROM или USB-накопитель (тут стоит отметить, что возможность загрузки с USB реализована не во всех компьютерах) и ждем, когда пройдет загрузка.

Если на компьютере предустановлена «восьмерка» или что повыше, то в режиме UEFI (в пода-

вляющем большинстве случаев так оно и есть) могут возникнуть некоторые трудности. Во-пер-

вых, бывают сложности с входом в БИОС при загрузке компьютера, во-вторых, для того, чтобы за

грузиться с Live CD, на таких компьютерах необходимо выключить так называемый режим безопасной загрузки.

Последовательность действий при работе с Live CD

После успешной загрузки можно запустить проверку и лечение компьютера. Как правило, все это проходит в автоматическом режиме. В некоторых Live CD можно найти утилиту редактирования реестра. Эта функция весьма полезна для анализа веток автозагрузки реестра (подавляющее количество малвари использует именно реестр для запуска себя вместе с загрузкой системы) или

исправления нарушенных малварью параметров системы (см. врезку про любимые места в реестре).

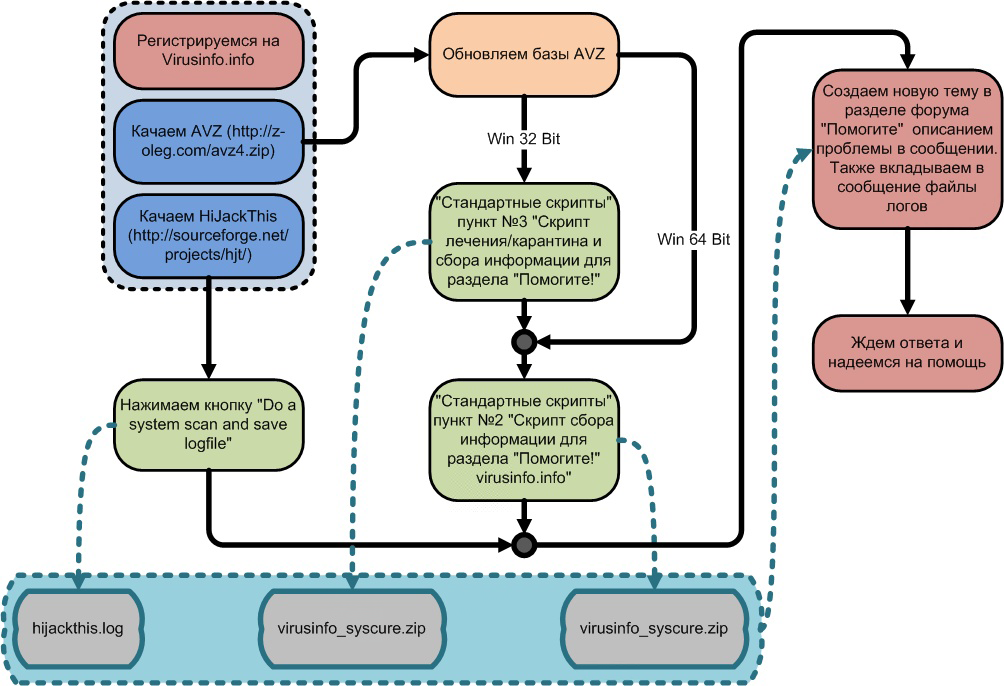

КАК ПРАВИЛЬНО ПОПРОСИТЬ О ПОМОЩИ (ПРИЗЫВАЕМ НА ПОДМОГУ КОЛЛЕКТИВНЫЙ РАЗУМ ПОРТАЛА VIRUSINFO.INFO)

Портал virusinfo.info — одно из немногих мест, где измученным нашествиями разного рода малвари пользователям могут помочь, причем в большинстве случаев абсолютно бесплатно (я не имею никакого отношения к этому сервису и попрошу ни в коем случае не воспринимать этот совет как его рекламу).

Сама помощь основывается на отчетах двух утилит: HijackThis от Trend Micro и AVZ от Олега Зайцева.

Первое, что можно сделать, — это воспользоваться сервисом «Помогите!». Если ты на сто процентов уверен, что твой компьютер заражен, и все признаки этого налицо, а антивирус, которым ты привык пользоваться, не помогает, то регистрируйся на портале и далее действуй по схеме:

Пункт «Стандартные скрипты» в AVZ находится в меню «Файл». Итогом работы этих двух утилит должны стать файлы логов (для AVZ они записываются в папку LOG, которая находится в папке с самой программой, для HijackThis файл лога пишется в папку с самой программой). Эти файлы и нужно приложить к сообщению на форуме.

Когда для лечения требуется выполнить какой-нибудь скрипт, текст этого скрипта необходимо скопировать прямо из сообщения форума, далее в меню «Файл» программы AVZ выбрать «Выполнить скрипт», вставить туда скопированный ранее текст скрипта и нажать «Запустить».

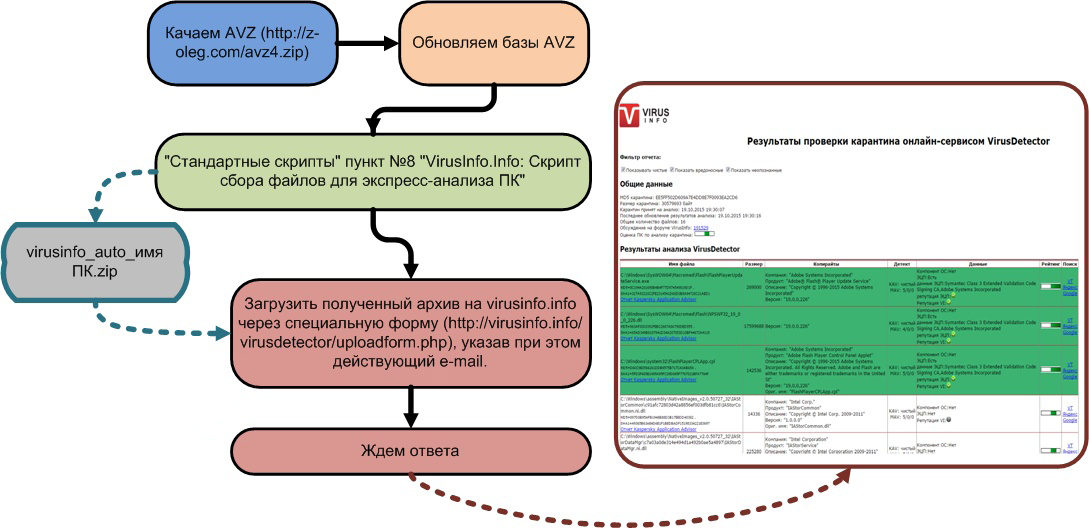

Если конкретных признаков заражения не наблюдается, но есть смутное чувство, что с компьютером не все в порядке, на помощь придет сервис VirusDetector. Для его использования регистрация необязательна. Последовательность действий изложена на этой схеме:

Не пройдет и получаса (по крайней мере мне ответили через двадцать пять минут), и в почтовом ящике будет лежать подробный отчет о твоей системе и возможных подозрительных местах на твоем жестком диске.

В заключение хочу сказать что борьба с вирусами не такая уж и сложная задача. При грамотном подходе вы можете сами удалить любой вирус в своей системе и показать этим зловредам кто в доме хозяин. Еще рекомендую для ознакомления статью — Как удалить вирус с компьютера вручную и желаю вам всем удачи в этом непростом и интересном занятии!

Расширенный диспетчер задач Process Hacker

Расширенный диспетчер задач Process Hacker