Как защитить компьютер без антивируса

Пять простых шагов для того, чтобы защитить ваш компьютер от вирусов, майнеров и шифровальщиков

Многие из нас встречали на форумах и в комментариях в интернете людей, которые перестали воспринимать вирусную угрозу всерьез и даже высмеивают пользователей, пользующихся антивирусом.

реклама

«Антивирус в 2020 году? Серьезно? Ахахах!». Надо скептически относиться к подобным высказываниям, тем более учитывая то, что большинства этих весельчаков пользуется Windows 10 с отличным встроенным антивирусом «Защитник Windows». Который теперь называется «Microsoft Defender» и, кстати, становится лучше и надежнее с каждым новым выпуском.

Раньше я относился к «Защитнику Windows», как к раздражающему костылю в операционной системе, но постепенно стал пользоваться только им, полностью отказавшись от бесплатных антивирусов.

У него есть неоспоримое преимущество перед бесплатными антивирусами, заключающееся в том, что он тих, незаметен и не показывает рекламу.

Чтобы защитить свои данные от программ зловредов, надо понять, что им нужно. А нужно им в последние годы стало многое. Если в 90-е и нулевые годы эти программы писались в основном для баловства и стремления разрушить как можно больше всего, то теперь зловреды сильно изменились.

Они стали тихи и незаметны, умудряясь прятаться даже от многих антивирусов. А нужно им от ваших компьютеров очень многое.

Во-первых, электронные деньги. Сейчас, когда электронные кошельки есть у каждого второго, они становятся целью номер один для большинства зловредов.

реклама

Во-вторых, аккаунты. В почтовых сервисах, соцсетях, игровых сервисах и т.д.. Эти аккаунты потом используются ботами или продаются массово.

реклама

В-третьих, ресурсы вашего компьютера. Всплеск стоимости криптовалют породил целое полчище зловредов-майнеров, которые используют как вашу видеокарту, так и процессор. Причем эти зловреды хитро прячутся и начинают работу, когда пользователь отошел от компьютера или когда у него есть свободные ресурсы.

Иногда им даже не надо попадать к вам на жесткий диск, были такие сайты, при заходе на которые компьютер начинал майнить владельцу сайта криптовалюту.

реклама

В-четвертых, деньги, которые вымогают программы вымогатели.

Теперь, когда мы разобрались с угрозой и поняли, какие наши данные под угрозой, можно рассмотреть шаги, которые помогут их сохранить в целости.

Для этого надо использовать надежные пароли, двухфакторную авторизацию, и не хранить пароли в браузере.

Почему не стоит хранить важные пароли в браузере? В блоге «Полезные секреты Mozilla Firefox: работа с сотнями вкладок, сохранение в PDF, бекапы и восстановление» я писал про простенькую программу MozBackup, которая делает слепок вашего браузера, открывая его на новом компьютере или после переустановки Windows.

Точно также вредонос, попавший к вам на компьютер, может получить доступ к вашим электронным кошелькам, почте и соцсетям, обойдя двухфакторную авторизацию.

Поэтому пароли стоит хранить в памяти, менеджере паролей или даже текстовом файле, упакованном в архив с паролем.

Антивирус в 2020 году, во времена массового использования SSD-накопителей и 8-16 Гб памяти на среднестатистических компьютерах, работает практически незаметно, не затормаживая работу системы.

Если вы не доверяете Защитнику Windows, установите бесплатный антивирус, но не первый попавшийся, а от известных разработчиков, например Лаборатории Каперского или Dr.Web.

Kaspersky Free бесплатен постоянно. Dr.Web дает бесплатный пробный период на Dr.Web Security Space от месяца, до трех. Защитник Windows сам отключится при наличии другой антивирусной программы.

Dr.Web также выпускает бесплатную и популярную утилиту Dr.Web CureIt!, которую можно регулярно использовать как антивирусный сканер.

Дело в том, что многие ссылки, которые ведут якобы на сайты разработчиков, на самом деле могут вести на рекламные сайты, сайты с вредоносами или потенциально небезопасными программами.

Точно также осложняется поиск любой популярной бесплатной или условно-бесплатной программы.

Все вышеописанное относится и к скачиванию драйверов для ваших устройств. Сачивайте их на сайте производителя устройства. А про всякие «Драйверпаки» и «Драйвербустеры» нужно забыть как про страшный сон.

Если же вы не можете полностью отказаться от пиратства и иногда заходите на торрент-трекеры за играми и программами, то выбирайте то, что будете качать оттуда, с умом.

В Epic Games в мае-июне 2020 года идет грандиозная распродажа. А некоторые игры отдают бесплатно.

Если же вы твердо намерены скачать новинку с торрент-трекера, то выбирайте, у кого вы будете ее качать.

Но и это правило может подвести в важный момент. Один из самых популярных у нас релизеров уже попадался несколько лет назад с майнером в игре-новинке.

А вот игра, упакованная «Васяном777», с тремя раздающими, это огромный риск, и ее стоит обойти стороной.

Многие зловреды докачивают свой основной модуль уже после того, как попадают на компьютер и «файрвол» с белым списком программ просто не даст им этого сделать.

Мало того, вы очень удивитесь, сколько программ на вашем компьютере «хотят» доступа в интернет, хотя он им совершенно не требуется.

Как бонус, такой метод отсекает телеметрию, которую сейчас собирают все, кому не лень.

Чтобы минимизировать ущерб от вирусного заражения, или заражения шифровальщиком, надо подготовиться заранее.

Все ваши аккаунты должны иметь привязку к телефону для надежного восстановления. Все ваши важные файлы должны быть продублированы и сохранены на внешние носители или облака.

Сделайте пять шагов, описанных в этом блоге и вы серьезно повысите защищенность своего компьютера или ноутбука. А времени это потребует совсем немного.

Пишите в комментарии, пользуетесь ли вы антивирусом? И бывали ли у вас случаи заражения вирусами и троянами?

Windows-компьютер без антивирусов

Предупреждение: Описанное в статье несколько устарело, т.к. я забросил винды в эпоху Windows 2003.

Каждый раз, когда меня знакомые спрашивают: «какой антивирус лучше?», я могу сказать только одно: «антивирус — как придворный шаман. Бывают лучше, бывают хуже, но определить, кто лучше камлает, не получится». Антивирус не гарантирует защиту от вирусов, более того, у него есть полное моральное право пропустить новую заразу и начать её детектить дня через 2-3 после «инцидента». Т.е. как основное средство защиты он годится не очень.

Ниже описывается настройка windows, которая позволит защититься от любых реальных (т.е. встречающихся в природе) вирусов без использования антивирусов. Данная конфигурация уже 3 с половиной года работает на терминальном сервере, где пользователи (в лучшие времена до 70 человек) совсем не стесняются притаскивать на флешках всяких засранцев, лазать по сети где попало и т.д.

Теория

Любой уважающий себя вирус, оказавшись запущенным, тем или иным методом стремится в системе закрепиться, т.е. создаёт исполняемый файл или библиотеку, которая прописывается тем или иным образом в запуск. «Авто» запуск или в форме «дополнения» к другим исполняемым файлам (debugger, hander, плагин, и т.д.) — не важно. Важно: существует барьер под названием «запуск кода». Даже старые-добрые вирусы, дописывающие себя в исполняемые файлы, всё равно должны иметь возможность писать в файлы, которые предполагается запускать.

Безусловно, есть вирусы, размножающиеся без создания файлов (например, мс-бласт). Но условием появления этого вируса должна быть доступность сервера для обращений с носителей вируса или запуск кода через эксплоит в браузере\сетевой компоненте. В случае дыры в браузере дальнейшее размножение не возможно (т.к. нужно обращаться к браузерам на других машинах, а это требует поднятия сервера, куда будут ходить другие пользователи и мотивации пользователям ходить именно на этот узел). В случае дыры в сетевой компоненте и размножения без сохранения на диск, описанная мною методика с большой вероятностью работать не будет и возможна эпидемия. Однако, я не уверен, что антивирусы поймают такой 0day эксплоит, плюс, их (дыры) довольно резво фиксят, так что этот сценарий я откладываю как маловероятный. Наличие же файрволов ещё более уменьшает их опасность. От не-0day вполне же спасает своевременная (автоматизированная) установка обновлений.

Итак, основную бытовую опасность представляют вирусы, запускающиеся «из файла» (хотя бы потому, что они переживают перезагрузку компьютера). Если мы запретим каким-то образом запуск «неправильных» файлов, то проблема будет решена (т.к. несохраняющийся в файле вирус не сможет пережить перезагрузку, а в случае запуска с правами пользователя, даже банального релогина).

В Windows существует технология — политика ограниченного запуска приложений. Её можно активировать в режиме «запрещать всё, что не разрешено». Если поставить запрет полный — для всех, включая администраторов, все файлы, включая библиотеки, то мы получим точную гарантию того, что посторонний (не входящий в список разрешённых) файл не будет запущен. По-крайней мере я пока не слышал, чтобы в этой технологии были дыры. Обращаю внимание, нужно запрещать и библиотеки тоже, потому что печально известный конфикер запускается с флешек именно с помощью запуска библиотеки обманом rundll32.

Однако, запреты и разрешения не будут иметь смысла, если не сформулировать правила, которые запретят запуск «чужаков».

Модель безопасности

Перед тем, как описать подробно конфигурацию, сформулирую теоретические принципы её организации:

1. То, куда пользователь может писать закрыто для запуска.

2. То, что пользователь может запускать, закрыто для записи.

Эти два простых правила позволяют защитить систему от запуска вирусов пользователем — вирус не может образоваться там, куда пользователь не может писать, а туда, куда вирус сможет писать, не даст нужного эффекта — оттуда будет запрещён запуск. Заодно это защищает (на терминальном сервере) от запуска посторонних приложений с неизвестной прожорливостью по ресурсам.

Проблемы

Но за этой радужной простотой скрывается масса подводных камней.

Камень номер один: дикий софт. ПО, которое хранит исполняемые файлы в профиле пользователя, ПО, которое хочет писать «к себе в каталог». В предлагаемой модели строго действует правило: софт (исполняемые файлы) в своих каталогах, пользовательские данные и настройки в своих, и эти каталоги не пересекаются. (Фактически, это воссоздание классического юникс-вея с /usr/bin и

, подмонтированным с запретом на +x). Сервера настраивают под задачу (а не подбирают задачи под сервер), так что наличие таких программ может автоматически означать невозможность внедрить описываемую систему. Дикого софта много, и он иногда удивляет (например, Adobe Illustrator хочет много писать в каталог Windows).

Камень номер два: скриптовые языки. От злонамеренного пользователя нас это не защитит, однако, от вирусов вполне защищает запрет на запуск скриптовых расширений. (логика такая: даже если вирус запустит скрипт, запустив разрешённый интерпретатор, он не сможет пережить перезагрузку, так как ему нужно будет после загрузки запустить интерпретатор с скриптом, а создание файлов, из которых можно запускать, включая ярлыки, запрещено).

Камень номер три: у пользователей не будут работать ярлыки. Частично это можно решить разместив нужные ярлыки в all users, но пользователи действительно не любят, когда им запрещают создавать ярлычки. Частично это решается созданием персональных quick launch панелей, на которые пользователь не имеет прав записи (т.е. обновление их идёт по запросу пользователя).

Камень номер четыре: многие обновления не будут ставиться (так как им запрещён запуск). Для решения этой проблемы нужно раскручивать групповую политику, ставить апдейты и закручивать её обратно.

Камень номер пять: сетевые компоненты, наподобие IIS/Exchange. Они всё ещё не могут отвыкнуть от привычки писать куда попало (а в случае IIS и выполнять код откуда попало), но я надеюсь, что вы не делаете Exchange на терминальном сервере.

Другими словами — защита не даётся малой кровью.

Настройки

Запрет можно прописать в групповой политике сервера (я обычно использую политику с loopback processing и назначаю её на все терминальные сервера), или в локальной политике (gpedit.msc).

Путь к политике — Computer Configuration, Windows Settings, Security Settings, Software Restriction Policies. При первом использовании их нужно создать — правой кнопкой на Software Restriction Policies, «New Software Policies».

Сначала настраиваются пути, которые разрешены (additional rules):

Разрешается к запуску всё, что находится в c:\windows, c:\windows\system32 c:\program files. c:\documents and settings\all users\desktop, c:\documents and settings\Start menu. Всё остальное запрещено. В частности, обязательно нужно запретить запуск из корня диска, т.к. пользователи по-умолчанию могут писать в корень диска (да, это фагофича майкрософта для совместимости с старым тупым софтом). Разрешать запуск из c:\documens and settings\All users\* (оптом_ так же не следует — там лежит каталог общих документов, открытых на запись всем пользователям.

Всё, кроме перечисленного выше, запрещено. Точнее, в ходе работы может захотеться разрешить отдельные каталоги (например, сетевые шары), но следует строго соблюдать описанное правило: можно запускать — нельзя писать. Можно писать — нельзя запускать.

Запрет включается в два этапа — сначала в secruty levels (Disallowed), потом в корне Software Restriction Policy в Enforcement — в «All software files» и «All users».

Использование групповой политики домена хорошо тем, что если вы накосячили в политике и не можете ничего запустить (даже gpedit), то это можно поправить с стороннего сервера.

Практическая эксплуатация

Конфигурация используется уже несколько лет без особых изменений, за это время не было ни одного случая инфицирования терминального сервера (в лучшие времена до 70 человек с IE6/7 и кучей флешек) или рабочих станций под управлением Windows XP (около трёх десятков в трёх фирмах). В в логах я периодически вижу сообщения о запрете запуска того или иного файла (чаще всего из temporary internet files). За это время было обнаружена масса ПО несовместимого с конфигурацией — от Autodesk view (просмотровщик DWG, кое-как работает, но с матюгами) до Thunderbird (который пытается хранить плагины в профиле у пользователя).

Эксплуатация этой конфигурации в автоматическом режиме с большой вероятностью будет неудачной (то не работает, это не работает), но при небольшом уходе она позволяет забыть о проблеме антивирусов (а в условиях терминального сервера позволяет существенно сэкономить на железе, т.к. нагрузка на сервер сильно уменьшается).

Более того, в этом режиме работает даже один компьютер из-под администратора (специфика применяемого ПО) — за это время не было ни одного удачного инфицирования (хотя теоретически в таких условиях оно возможно).

Windows без антивируса. Очень длиннопост!

Живу без антивируса, с декабря 2012 года. Windows XP. Учетка Админа+Прямые руки+ WOT и adblock в браузерах и я не знаю что такое вирусы)

Спасибо за пост, может когда то сделаю, кому то, такую фичу.

Тактика «обходимся без антивируса»

Ставим Win7, браузеры и пиратки идут на ограниченные локалки, TRUSTWORTH идет на системный диск. UAC на Высокий.

Конец.

Читал аналогичный пост, написанный 2 дня назад для ПК, и судя по комментариям, вопрос животрепещущий, т.к. бо́льшую часть времени мы всё-же проводим с телефоном в обнимку)

Итак, как заблокировать надоедливую рекламу, всплывающую в приложениях, при просмотре сайтов, принудительно открывающуюся в играх, и всё это без шаманских танцов с бубном, сторонних программ и платных sms на короткие номера?)

Для Android:

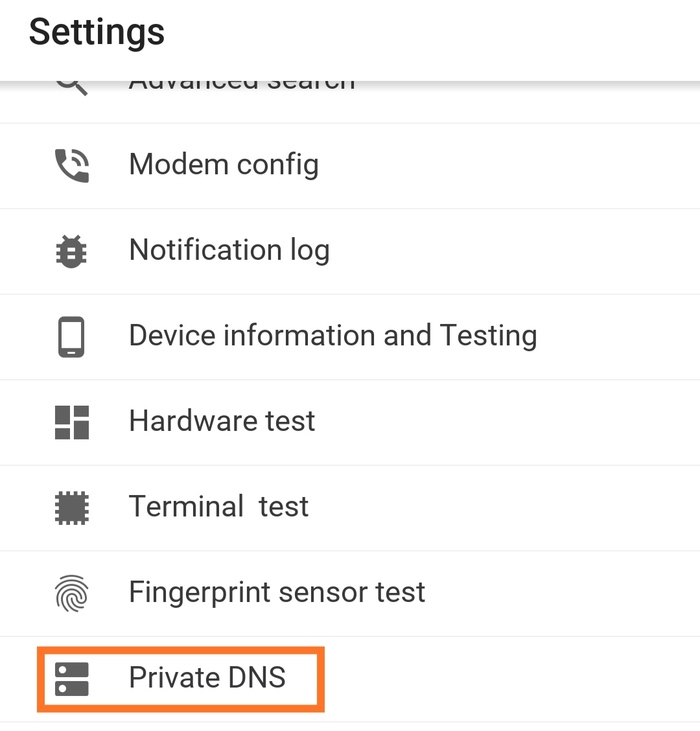

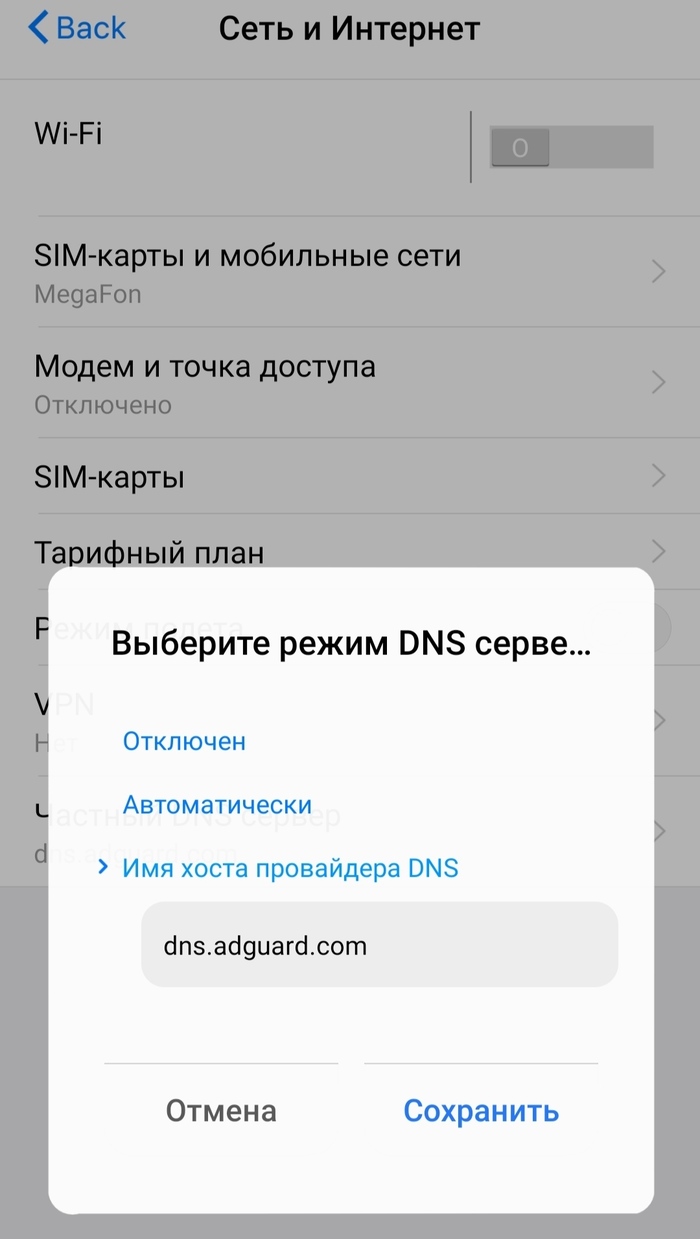

Настройки > в поисковой строке пишем «DNS» > Персональный DNS сервер > Имя хоста DNS > прописываем » dns.adguard.com > Profit!

Вы прекрасны, великолепны и у вас теперь нет рекламы!))

Для визуалов, ниже в картинках, как это сделать:

Для Xiaomi и кастомных прошивок на его основе (MIUI) может потребоваться дополнительное приложение, если не отображает этот пункт меню:

Далее там выбираем пункт «Private DNS» и также прописываем настройку.

Если у вас не находит данный пункт меню в телефоне, просто поищите в Гугле, по фразе:

Как настроить DNS на Samsung A10 (представьте свое название производителя и модели)

А как-же владельцы iPhone и iPad спросите вы?

А никак! Ябочники должны страдать!

Ну, или покупать настройку всего за 19,99$

Муа-ха-ха-ха! «Зловещий смех»))

На самом деле здесь всё запутанней, сложнее и вообще, я, как старый «пират» не особо люблю айось за закрытость платформы, ну вы поняли)

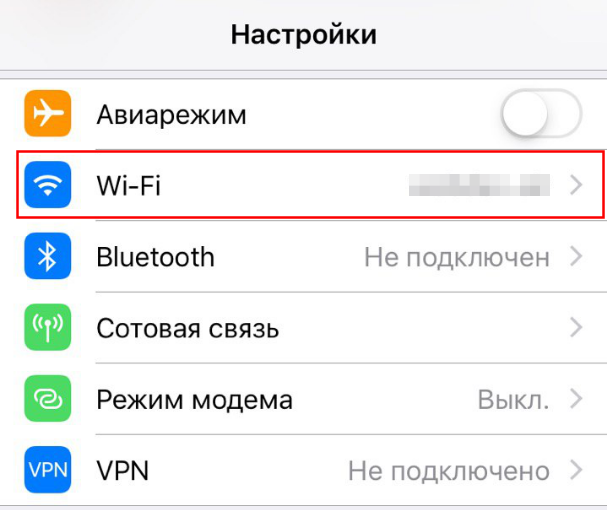

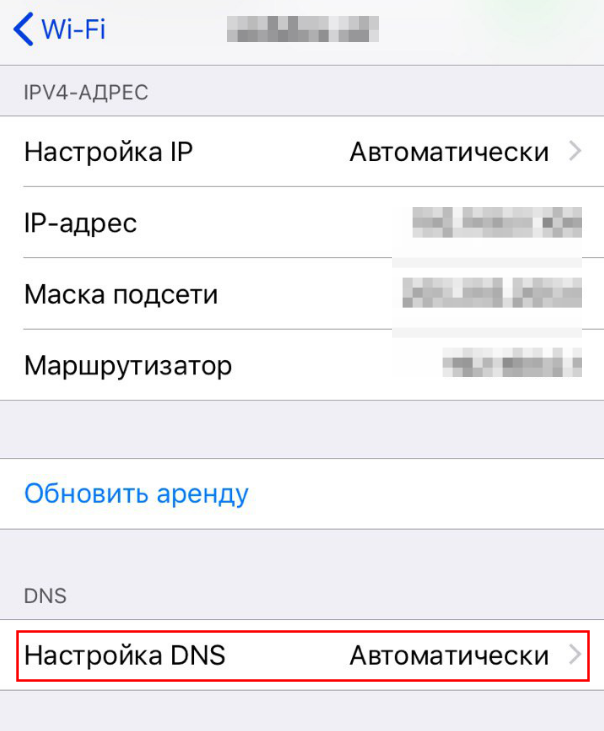

Итак, настройка DNS в iOS (iPhone, iPad):1)Войдите в меню настроек устройства

2)Выберите пункт «Wi-Fi» (для мобильных сетей ручная настройка DNS невозможна).

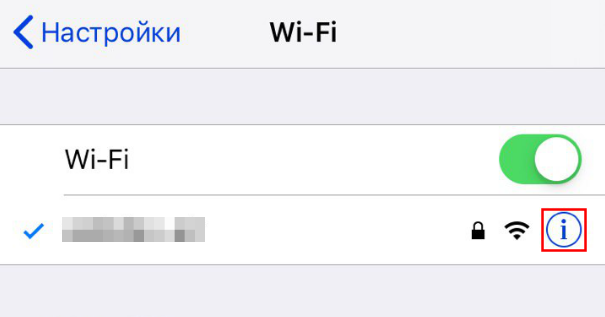

3)Нажмите на название сети, к которой устройство подключено в данный момент.

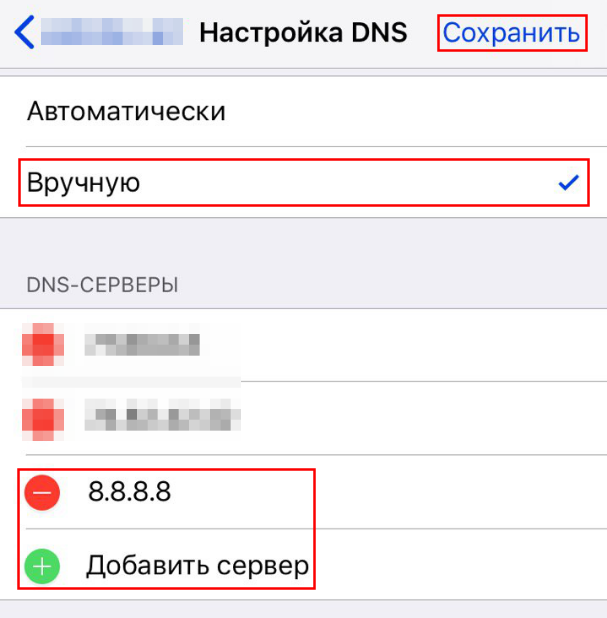

4) В поле «DNS» введите введите адреса DNS:

176.103.130.130 (основной)

и

176.103.130.131(дополнительный)

чтобы прописать сервера AdGuard

либо

8.8.8.8

и

8.8.4.4

чтобы прописать DNS от Google

Итак, поздравляю!

Теперь и вы тоже прекрасны и можете наслаждаться пользованием телефоном без рекламы)

Пы.Сы.

Если вы хотите иметь альтернативу, чуть ниже приведу список открытых DNS серверов с описанием:

OpenDNS

208.67.222.222

208.67.220.220

Достоинства:

Давно представлен на рынке

Блокирует фишинг-сайты

Дополнительная веб-фильтрация

Cloudflare

1.1.1.1

1.0.0.1

Достоинства:

Отличная производительность

Строгие правила конфиденциальности

Поддержка на форуме сообщества

Также Cloudflare ввел фильтрацию вредоносного ПО через серверы: 1.1.1.2 и 1.0.0.2

и блокировку контента для взрослых (особенно актуально будет тем, у кого маленькие детки пользуются смартфоном) через серверы 1.1.1.3 и 1.0.0.3.

Google Public DNS

8.8.8.8

8.8.4.4

Достоинства:

Прозрачность и соблюдение конфиденциальности

Недостатки:

Предназначен для опытных пользователей

Яндекс.DNS

77.88.8.8

77.88.8.1

Достоинства:

Защита от вредоносного ПО

Стабильность

Недостатки:

Не самая высокая скорость работы

Comodo Secure DNS

8.26.56.26

8.20.247.20

Достоинства:

Фокус на безопасность

Обработка припаркованных доменов

Недостатки:

Не самая лучшая производительность

Quad9 DNS

9.9.9.9

149.112.112.112

Достоинства:

Высокий уровень производительности

Блокировка вредоносных доменов

Недостатки:

Мало информации по настройке

Adguard DNS

176.103.130.130

176.103.130.131

Достоинства:

Блокировка рекламы, счетчиков и фишинг-сайтов

Недостатки:

Блокируется не вся реклама из-за технологических ограничений

Пы.Пы.Сы. На этом всё) Пользуйтесь на здоровье, и пусть ваш интернет всегда будет чистым, а устройства без вирусов!))

Большинство антивирусов оказались подвержены атаке через символические ссылки

Исследователи из компании RACK911 Labs обратили внимание на то, что почти все антивирусные пакеты для Windows, Linux и macOS были уязвимы для атак, манипулирующих состоянием гонки (race conditions) во время удаления файлов, в которых обнаружено вредоносное ПО.

Для проведения атаки необходимо загрузить файл, который антивирус распознает как вредоносный (например, можно использовать тестовую сигнатуру), а через определённое время, после выявления вредоносного файла антивирусом, но непосредственно перед вызовом функции для его удаления, подменить каталог с файлом символической ссылкой. В Windows для достижения того же эффекта выполняется подмена каталога при помощи точки соединения (directory junction). Проблема в том, почти все антивирусы должным образом не выполняли проверку символических ссылок и, считая что удаляют вредоносный файл, удаляли файл в каталоге на который указывает символическая ссылка.

В Linux и macOS показано как таким способом непривилегированный пользователь может удалить /etc/passwd или любой другой системный файл, а в Windows DDL-библиотеку самого антивируса для блокирования его работы (в Windows атака ограничена только удалением файлов, которые в текущим момент не используются другими приложениями). Например, атакующий может создать каталог «exploit» и загрузить в него файл EpSecApiLib.dll с тестовой сигнатурой вируса, после чего перед удалением заменить каталог «exploit» на ссылку «C:\Program Files (x86)\McAfee\Endpoint Security\Endpoint Security Platform», что приведёт к удалению библиотеки EpSecApiLib.dll из каталога антивируса. В Linux и macos аналогичный приём можно проделать с подменой каталога на ссылку «/etc».

Более того, во многих антивирусах для Linux и macOS было выявлено использование предсказуемых имён файлов при работе с временным файлами в каталоге /tmp и /private/tmp, что могло использоваться для повышения привилегий до пользователя root.

К настоящему времени проблемы уже устранены большинством поставщиков, но примечательно, что первые уведомления о проблеме были направлены производителям ещё осенью 2018 года. Несмотря на то, что не все производители выпустили обновления, им было дано на исправление как минимум 6 месяцев, и RACK911 Labs считает, что теперь вправе раскрыть сведения об уязвимостях. Отмечается, что компания RACK911 Labs давно занимается работой по выявлению уязвимостей, но она не предполагала, что с коллегами из антивирусной индустрии будет так трудно работать из-за затягивания выпуска обновлений и игнорирования необходимости срочного устранения проблем с безопасностью.

Продукты, подверженные проблеме (свободный антивирусный пакет ClamAV в списке отсутствует):

Как защитить компьютер от вирусов и взлома

Содержание

Содержание

Несмотря на повсеместное распространение компьютеров, для многих они остаются загадочными черными ящиками. А информация, которая хранится на компьютерах, становится все интереснее: банковские карты, электронные подписи, всевозможные личные кабинеты, цифровые валюты и кошельки, персональные данные — злоумышленникам есть чем поживиться. Даже если компьютер не содержит никакой информации и используется только для игр, его мощности хакер может использовать для своих целей: например, для рассылки назойливой рекламы или майнинга криптовалюты. О том, какие напасти окружают ваш компьютер и как от них защититься — эта статья.

Вирусы: безобиднее, чем вы думаете…

Благодаря кинематографу и новостным сюжетам о существовании компьютерных вирусов знают все — даже те, кто никаких дел с компьютерами не имеет. Однако знания эти не всегда соответствуют действительности — благодаря Голливуду многие представляют компьютерные вирусы как некую форму квази-жизни, способную распространяться по проводам и заражать любые электроприборы, вызывая в них ненависть к людям.

На самом же деле, вирусы — это всего лишь программы, способные запускаться и распространяться на компьютере самостоятельно, без ведома пользователя. Для лучшего понимания желательно считать вирусами только те программы, которые действительно распространяются и запускаются самостоятельно.

Классический, знакомый многим формат вируса — «авторан», который, за счет недочетов в операционной системе, мог автоматически запуститься при подключении «флэшки».

Но недочеты в системе постоянно исправляются и вирусам сложнее запуститься самостоятельно. А если вирус не запустился, то вредить и распространяться дальше он не может. Поэтому нужен какой-то способ, чтобы запускать заразу. И такой способ есть — это вы сами.

Трояны: пятая колонна

Что такое троян, можно легко понять из его названия. Эти программы, так же, как и знаменитый троянский конь из древнегреческих мифов, маскируются под что-то другое — полезную утилиту или вспомогательную программу в составе какого-нибудь ПО. Так же, как троянцы сами занесли коня в осажденную Трою, пользователь сам запускает трояна на своем компьютере.

«Троян» — практически тот же вирус, но запускаете вы его самостоятельно, добровольно и по собственному желанию. При этом троянами можно считать и «зараженные» документы, их ведь тоже запускает пользователь.

С троянами получается неприятная ситуация: вы точно не знаете, что именно вы запускаете. Действительно ли это безобидный документ по работе? Это точно фотография и ничего более? Эта программа действительно будет выполнять только то, что заявлено в описании?

Не все сайты одинаково полезны: вредоносные скрипты

Первоначально веб-сайты представляли собой исключительно текст с изображениями. Единственная опасность, которая подстерегала беспечного любителя «полазать по ссылкам», заключалась в скачиваемых из сети программах: можно было получить «трояна», а не то, что было обещано на сайте.

Теперь веб-сайты стали интерактивными. На экран не только выводятся текст и картинки — невидимо для вашего глаза запускается кучка скриптов, встроенных в просматриваемую страницу. Чаще всего они безвредны и даже полезны: проверяют вводимые данные, предлагают выбрать варианты из списка, подгружают продолжение страницы, реагируют «спецэффектами» на движения мыши и т. д. Но теперь веб-сайт — это не страница, а, скорее, программа, которая выполняется в браузере.

Возросшие возможности веб-страниц привели к появлению уязвимостей, которыми не замедлили воспользоваться злоумышленники: теперь просто посещение сайта, даже без нажатия кнопок и скачивания документов, может привести к заражению вашего компьютера или перехвату информации.

И вы, опять же, скорее всего ничего не заметите.

Самооборона бессильна?

Можно ли самостоятельно противостоять всем этим угрозам, без использования дополнительных программ? Конечно, можно и нужно! Это очень просто:

Не запускайте всё подряд. Любые сомнительные файлы, которые непонятно как оказались у вас в загрузках, на рабочем столе, в присланном письме или где-то еще, могут оказаться заражены. Казалось бы, вы их запустили и ничего не произошло. Но вирус уже начал работать и остановить его непросто. Троян при этом гораздо хитрее: файл будет запускаться и даже делать то, что нужно. Но одновременно с ним запустится вредоносный процесс.

Скачивайте программы только из официальных источников. Если программа бесплатная, то ее можно загрузить со страницы компании-разработчика. Если программа платная, а вам ее предлагают даром, подумайте: с чего такая щедрость?

Посещайте только проверенные сайты. Сегодня для авиакомпаний, интернет-магазинов и прочих организаций, где принято расплачиваться картой, могут создаваться сайты-клоны, которые выглядят правильно, но работают не совсем так, как вы предполагаете.

Вот и все правила. На первый взгляд все просто и очевидно. Но будете ли вы каждый раз лично звонить друзьям и коллегам, чтобы убедиться, что именно они послали вам это электронное письмо с прикрепленным файлом или ссылку в социальной сети? Знаете ли вы наизусть официальные сайты всех компаний и авторов программ, чтобы им доверять? Да и где взять список проверенных сайтов?

Кроме того, даже официальные сайты иногда взламываются и под видом настоящих программ распространяются зараженные. Если уж продвинутые пользователи могут не заметить такого, то что говорить об обычных интернет-путешественниках, которые только начинают осваивать просторы сети?

В конце концов, постоянная поддержка обороны — это стресс. Если подозревать каждого отправителя письма или сообщения, каждую программу, каждый сайт и каждый файл — проще выключить компьютер и не включать его вообще.

Или можно просто возложить часть обязанностей по защите компьютера на специальные программы.

Антивирус: от чего защищает?

Установить антивирус — мысль логичная. При этом правильнее будет пойти в магазин и этот антивирус приобрести за деньги, а не скачивать в сети первый попавшийся бесплатный. Во-первых, бесплатные антивирусы часто навязывают свои платные версии, что логично. Во-вторых, по незнанию можно вместо антивируса установить бесполезную, а то и вредную программу.

Но установить антивирус — только половина дела. Почему так? Потому что любой антивирус со 100% надежностью определяет только «знакомые» ему вирусы. Новые же виды компьютерной «заразы» появляются каждую секунду — и это не преувеличение. Так что антивирус должен регулярно обновляться. А если антивирус не обновляется, то вреда от него может быть больше чем пользы — нагрузка на процессор идет, компьютер «тормозит», а вирусы спокойно проскальзывают.

Исторически антивирусы занимались только поиском и удалением вирусов, лечением зараженных документов — то есть работали с файлами на диске и информацией в оперативной памяти. Именно так они работают и сегодня: постоянно проверяют свежие файлы, сканируют подключаемые карты памяти и флешки, тщательно наблюдают за работающими программами и теми, которые вы только собираетесь запустить.

За безопасность сети отвечают не антивирусы, а другие программы — брандмауэры (или файрволы). Но сегодня, когда практически все процессы, документы, сервисы и даже компании «переехали» в сеть, важна именно сетевая безопасность.

Файрвол — защищаемся от сетевых атак и хакеров

На хакерах Голливуд «оттоптался» даже тщательней, чем на компьютерных вирусах, поэтому всякому известно, что хакер, даже вися на одной руке под потолком, может мгновенно подобрать пароль к самому защищенному банковскому компьютеру и за пару секунд вывести из него все деньги прямо в свой бумажник.

Реальность очень далека от этой картинки, в ней работа хакера больше похожа на работу бухгалтера своей кропотливостью и вниманием к деталям. А рутинные задачи — так же, как у бухгалтеров — решаются с помощью автоматизации. Поэтому не надо думать, что раз ваш компьютер не стоит в банке или на ракетной базе, то хакерам он неинтересен. Хакерская программа не станет разбираться — «наткнувшись» в сети на ваш компьютер, она обязательно попробует проникнуть в него через какую-нибудь уязвимость или открытую по недосмотру «дверь». Незащищенный компьютер, напрямую подключенный к Интернету, заражается в среднем за 4 минуты.

Компьютеры домашних пользователей защищают роутеры — те самые маленькие «коробочки», которые раздают вам интернет по Wi-Fi, на любую попытку внешнего подключения не отвечают, а молчат, как партизаны. Точнее, должны молчать, но не всегда и не все модели с этим хорошо справляются.

В самом компьютере, чтобы закрыть «двери», через которые хакеры могут получить доступ, используются специальные программы — брандмауэры или файрволы (от английского firewall — «огненная стена»).

В состав современных операционных систем (Mac OS, Windows) они входят по умолчанию. В них не очень много настроек, но они вполне понятны для обычного пользователя.

Более надежной выглядит защита сторонним брандмауэром — если он настроен на блокирование любых соединений от неизвестных программ, деятельность трояна он пресечет на корню. Штатный брандмауэр Windows по умолчанию этого делать не будет, а настройка его — дело не такое уж простое.

Если вы хотите иметь полный контроль над сетевой деятельностью программ, то существуют гибкие в настройке файрволы, например, бесплатные ZoneAlarm Free Firewall, Glasswire, Comodo и другие.

Брандмауэры бывают разной степени дружелюбности. Некоторые дают только общую информацию об угрозах, без технических деталей. Другие, напротив, во всех подробностях сообщают, что «процесс с нечитаемым набором букв пытается соединиться с нечитаемым набором цифр» — неподготовленному пользователю такой программой управлять сложно.

Антивирусные комплексы

Многие производители антивирусов оперативно отреагировали на возросшие сетевые угрозы и выпустили программные комплексы, которые не только защищают от вирусов, но и следят за сетевой безопасностью. Такой набор защитит домашний компьютер от фальшивых сайтов, вредоносных скриптов, попыток вторжения из сети, обычных троянов и вирусов. По функционалу такие программы нередко лучше набора «антивирус + файрвол» за счет более простого и понятного процесса настройки — для домашних пользователей в самый раз.

Здравый смысл как лучшая защита

Любой специалист по информационной безопасности согласится с тем, что самым слабым звеном в защите информации является человек. Социальные методы взлома аккаунтов намного эффективнее подбора пароля перебором, а на каждый единичный случай появления «неуловимого» вируса найдется сотня пользователей, собственноручно запустивших «троян».

Никакая защита не поможет, если вы сами не будете соблюдать при работе за компьютером определенные правила безопасности: