Tag vlan что это

Твой Сетевичок

Все о локальных сетях и сетевом оборудовании

Тегированный и нетегированный vlan: что это, и как узнать vlan id?

В предыдущей статье мы рассмотрели, что такое vlan: технология VLAN предоставляет возможность разделения реальной физической сети на несколько виртуальных, но имеющих такие же свойства и функционал (иными словами, создать отдельные широковещательные домены).

Идентификация VLAN по vlan id

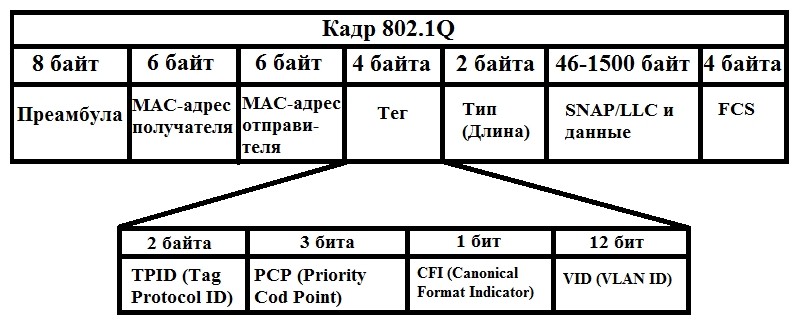

Для идентификации каждого такого домена сетевое оборудование нуждается в определенных числовых метках – vlan id. Каждый vlan id соответствует определенному vlan, то есть определенной подсети конкретного отдела или подразделения. В отличие от собственных стандартов конфигурации VLAN, таких как ISL для Cisco, международный стандарт 802.1Q очень широко используется практически на любом сетевом оборудовании и оперирует понятием vlan id, тегируя им фреймы данных для определения принадлежности к конкретному vlan.

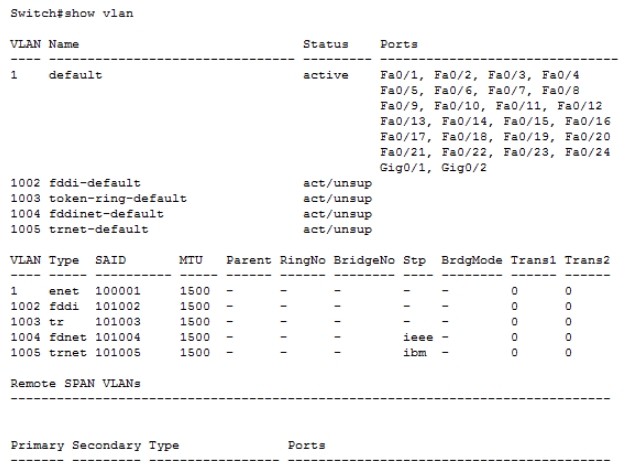

Согласно стандарту, vlan id может принимать значения в диапазоне от 0 до 4095, резервируя vlan id 1 как vlan по умолчанию. Также зарезервированы такие значения vlan id, как 1002 и 1004 для FDDI-сетей, 1003 и 1005 – для сетей Token Ring, но ввиду малой востребованности данного типа сетей, практически не используются.

Типы портов на коммутаторах и тегирование

Различают два типа портов на коммутаторах – access и trunk. Первый тип используется при подключении конечных хостов, таких как ПК, ip-телефоны, сервера и т.д., указывая в каком vlan данный хост будет работать.

Второй предназначен в основном для подключений между коммутаторами, передавая несколько vlan’ов.

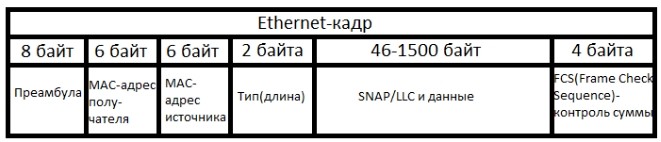

Другими словами, если вы имеете более одного vlan на транковом порту, вам необходимо указать сетевому устройству, какой из пакетов данных к какому vlan принадлежит на другом конце соединения. Для этого и используется механизм тегирования пакетов данных с помощью vlan тегов. Vlan тег просто вставляется в оригинальный Ethernet-кадр, добавляя необходимую информацию.

802.1Q определяет, что тег содержит такую информацию, как vlan id и некоторые другие данные, указанные данным стандартом. Таким образом, тегированные пакеты данных содержат информацию о принадлежности к vlan, в то время как нетегированные – нет. Типичный пример использования тегирования – это подключение между маршрутизатором и коммутатором, за которым находится несколько подключенных к нему пользователей из разных vlan.

Транкинг и маршрутизация между vlan

Термин “маршрутизатор на палочке” часто используется для описания подключения маршрутизатора и коммутатора, соединенных Ethernet линком, настроенным как транк по стандарту 802.1Q. В данном случае коммутатор настроен на использование нескольких vlan, а маршрутизатор выполняет все функции по маршрутизации между различными подсетями/vlan.

Для некоторых пользователей данный термин звучит немного странно, но он является очень популярным и повсеместно используется в сетях, в которых нет коммутаторов с функциями 3-го уровня сетевой модели OSI. Хорошим примером конфигурации «маршрутизатор на палочке» может быть установка Cisco CCME, что подразумевает необходимость отделить VoIP сеть, состоящую из ваших ip-телефонов, от общей сети, где находятся рабочие станции и сервера.

Тегирование vlan

В целом, для понимания процесса тегирования, нужно разделять пакеты данных на входящие (входящие «с сетевого провода») и исходящие (исходящие «в провод»).

Входящие нетегированные пакеты, поступающие на порт, помещаются в так называемый «родной» vlan. Если коммутатор настроен на использование нескольких vlan, вам необходимо указать, к какому именно vlan принадлежит входящий нетегированный пакет.

Входящие тегированные пакеты, поступающие на порт, будут тегированы, и больше ничего вы не сможете с ними сделать. Если коммутатор не умеет работать с тегированием и не знает точной информации о vlan, он будет отбрасывать такие пакеты. Также можно принудительно указать коммутатору принимать только тегированные или же нетегированные пакеты.

Для исходящих нетегированных пакетов вы можете выбрать один vlan на каждом порту, где пакеты тегироваться не будут, т.к. хосты обычно не поддерживают тегирование и не смогут расшифровать такой пакет. Примером такого хоста является ПК, принтер и т.п.

Для исходящих нетегированных пакетов процесс происходит так: вам нужно указать коммутатору, какие из vlan-ов нужно сделать доступными на порту, и если их более одного, то все, за исключением одного, будут тегироваться в любом случае.

Что такое VLAN – для абсолютных чайников на примере настройки коммутатора Cisco

Всем привет! И сегодня мы постараемся полностью раскрыть вопрос – что такое VLAN и как его настроить на CISCO. Постараюсь писать, как можно проще и с простыми примерами – для чайников. Для полного понимания я советую прочесть статью от начала и до конца. Вам не нужно иметь под рукой коммутатор от CISCO, чтобы понять принципы стандартной настройки – все можно понять «на лету», так как я буду использовать простой пример. Если у вас будут какие-то вопросы или дополнения, пишите в комментариях.

Начало

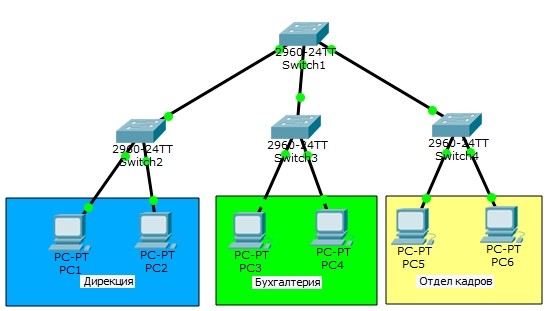

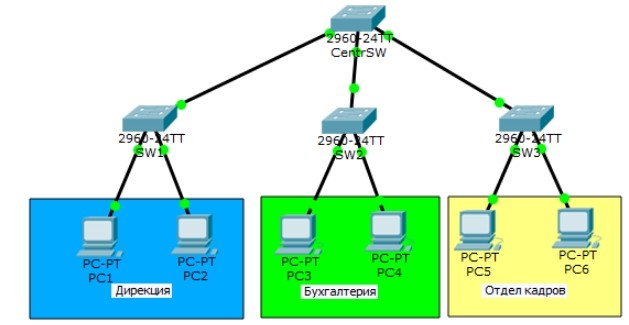

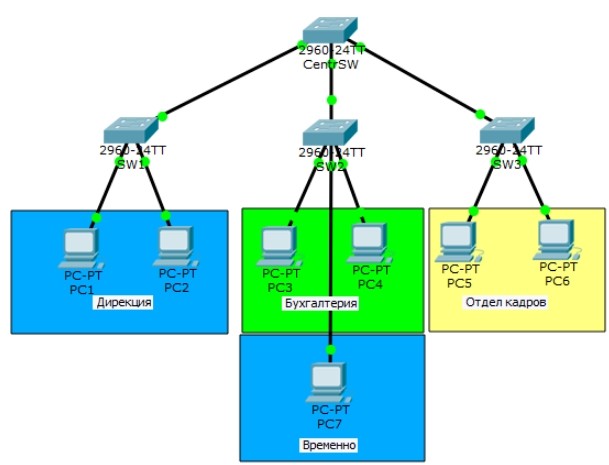

Проблема локальных сетей и нескольких подсетей в том, что появляется угроза утечки информации. Давайте посмотрим на пример трех сетей: дирекция, бухгалтерия и отдел кадров. Конечно, в крупных компаниях сети куда больше, но мы рассмотрим более ужатый пример.

Представим себе, что все из этих компьютеров имеют одинаковую первую (1) подсеть, то есть – PC1 имеет адрес 192.168.1.2; PC2 имеет – 192.168.1.3; PC3 имеет адрес 192.168.1.4 и т.д. То есть все они находятся в одной подсети.

Подключены они все к разным коммутаторам. Если кто не знает, то коммутатор при отсутствии таблицы коммутации (при первом запуске) – отправляет приемный пакет на все порты. То есть если PC1 отправит пакет данных на компьютер PC2, то произойдет следующее:

А почему же так происходит? А происходит все из-за того, что PC1 пока не знает MAC-адрес второго компа и отправляем специальный пакет по протоколу ARP, для так называемого «прозвона». Также отправляющий комп не знает адрес канального уровня – вспоминаем сетевую модель OSI.

И тут возникает две проблемы:

Как ни странно, но пример, который я привел был работоспособным почти в самом начале создания сетей, когда ещё интернет был слабым и юным. О проблеме знали все, и её постаралась решить компания Cisco, которая в своих лабораториях изобрела совершенно новый протокол ISL. После этого протокол Inter-Switch Link был прикручен к IEEE под кодовым названием 802.1q – именно это название вы и можете встречать в интернете или на коробке от коммутаторов.

Для начала взглянем на обычный «Ethernet-кадр», находящийся в своей привычной среде обитания:

А теперь взглянем на новый кадр 802.1q:

Что у нас в итоге получается – добавляется ещё один тег с нужной для нас информацией:

Теперь мы подошли к одному очень интересному понятию. Как вы уже поняли, данный кадр 802.1q помогает правильно отправлять пакеты данных. Но вопрос в том, зачем добавлять кадр к пакету, который уже идёт на конечное устройство пользователя? Правильно – незачем.

Именно поэтому в маршрутизаторах и коммутаторах есть два понятия:

Нетегированный трафик – это пакеты данных, которые идут без кадра 802.1q. Тегирование VLAN как раз и происходит по двум портам: Trunk и Access. Если вам пока ничего не понятно, то не переживайте, дальше я все покажу на примере.

Настройка VLAN на коммутаторе

Приведу пример настройки VLAN на коммутаторе от компании CISCO. По сути у них все настройки делаются примерно одинаково, поэтому вы можете использовать данную инструкцию и в своих целях. Поддержка VLAN должна быть на всех коммутаторах с канальным уровнем.

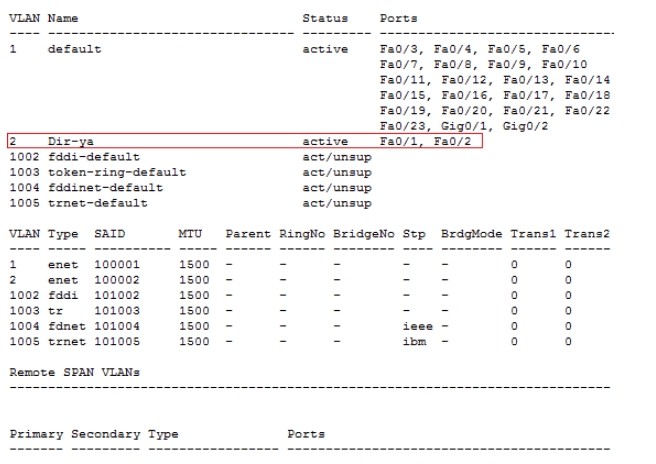

Для начала давайте посмотрим всю таблицу коммутации VLAN стандартной консольной командной:

Смотрим по столбцам:

Для примера я буду использовать модель Cisco 2960 24tt, но принцип настройки, который буду показывать далее – одинаковый для всех их аппаратов. Плюс вы поймете принцип VLAN сразу и на примере.

Далее назовём как-то нашего зверя:

Switch(config)#hostname SW1

SW1(config)#

Покажу настройку на примере нашей любимой картинки, которую я показывал в самом начале. Тут у нас есть:

Запомните примерно данные названия, чтобы было проще ориентироваться при вводе команд. Можете также иногда посматривать на эту картинку.

Теперь давайте подключим наши компьютеры, и заведем им отдельные VLAN. К первому порту мы подключим первый комп, а ко второму – второй. Для того, чтобы попасть в конфиг первого порта прописываем:

ПРИМЕЧАНИЕ! Просто запомните, что команда с надписью «interface» вводит вас в настройку данного объекта.

SW1(config)#interface fastEthernet 0/1

Так как наш порт будет направлен именно на комп, то тегирование не нужно, и мы переводим его в нужное состояние:

SW1(config-if)#switchport mode access

2-ой ВЛАН мы создали, осталось теперь привязать 1-ое устройство к нему:

SW1(config-if)#switchport access vlan 2

Теперь тоже самое проделайте и для второго порта. В самом конце надо будет привязать второй порт к тому же самому VLAN2 – мы же хотим, чтобы они находились в одной сети.

На будущее – чтобы не прописывать каждый порт таким образом, вы можете прописать диапазон портов вот так:

SW1(config)#interface range fastEthernet 0/1-2

SW1(config-if-range)#switchport mode access

SW1(config-if-range)#switchport access vlan 2

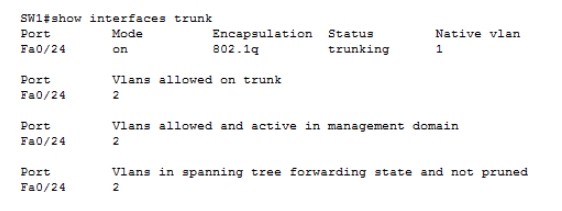

Итак, два компьютера теперь у вас настроены правильно и находятся в одной VLAN. Теперь нам надо подключить наш 1-ый коммутатор к центральному. Для этого мы будем использовать 24-ый порт. И конечно же нам надо перевести его в режим с тегированием:

SW1(config)#interface fastEthernet 0/24

SW1(config-if)#switchport mode trunk

Как бы вроде мы все сделали, но есть одна проблема: в коммутаторе нет правила, которое бы ограничивало поступление пакетов с других ВЛАН – то есть проблема с безопасностью остается. Нам нужно теперь прописать такое правило, которое бы разрешало поступление на наш 24 порт только пакеты для VLAN2:

SW1(config-if)#switchport trunk allowed vlan 2

На всякий случай проверяем таблицу маршрутизации:

Как видите наш второй VLAN теперь имеет только два доступных порта. Единственный минус данного вывода информации в том, что вы не можете посмотреть статус тегирования портов. Для этого есть отдельная команда:

show interfaces trunk

Вот тут мы видим наш 24 порт, который нам нужен для связи с центральным коммутатором. Ещё раз повторюсь, что статус тегирования (Trunk или Access) – обязательно нужно настраивать для внешних портов. В противном случае не будет смысла вообще в настройке VLAN.

Первый коммутатор мы настроили, теперь давайте настроим третий. В первую очередь нужно создать три ВЛАН для каждой из структур: дирекция, бухгалтерия и отдел кадров. VLAN 2 уже закрепился за дирекцией. Создаем VLAN для бухгалтерии:

CentrSW(config)#vlan 3

CentrSW(config-vlan)# name buhgalter

Теперь создаем внутреннюю сеть для отдела кадров:

CentrSW(config)#vlan 4

CentrSW(config-vlan)# name otdel-kadrov

Ну так как данный коммутатор будет иметь связь только с сетевыми устройствами, то мы будем использовать тегирования в статусе trunk. А использовать мы будем первые 3 порта.

CentrSW(config)#interface range fastEthernet 0/1-3

CentrSW(config-if-range)#switchport mode trunk

Вам не кажется, что мы что-то упустили? Наш центральный коммутатор по идее будет связующим звеном – ведь так?! Но мы забыли создать VLAN 2 для первого сегмента:

CentrSW(config)#vlan 2

CentrSW(config-vlan)# name Dir-ya

ПРИМЕЧАНИЕ! Дабы не запутаться обязательно называем ВЛАН как на первом коммутаторе.

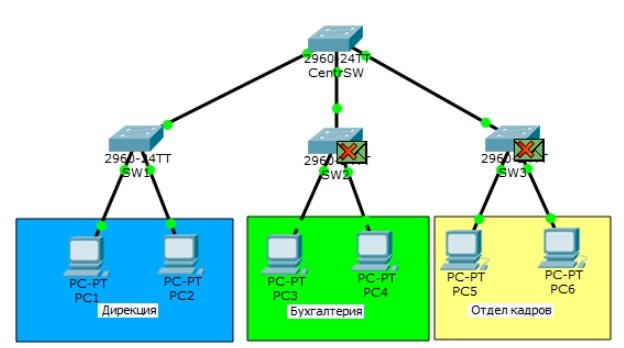

А теперь останется настроить 2-ой и 3-ий коммутатор по аналогии с первым. Описывать это тут я не стану, так как делается все одинаково. Только не забудьте обозвать их – как «SW2» и «SW3». Далее нужно просто создать и прикрутить соответствующие VLAN: 3 и 4. Также не забудьте их обозвать теми же наименованиями, которые мы применили в центральном коммутаторе.

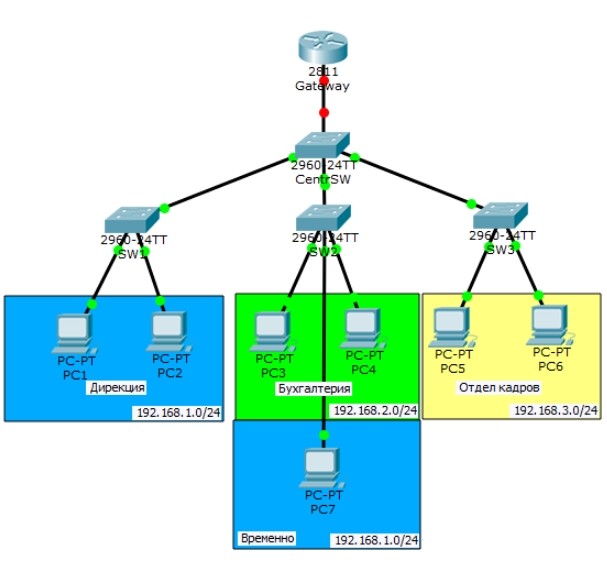

И тут мы подходим к следующей проблеме. VLAN мы создали и даже разделили на разные по портам. Вроде разделение есть, но давайте взглянем на IP адреса наших компов:

Да – все компы находятся в одной сети. Да, мы ограничили трафик на канальном уровне с помощью разбиения сегментов и портов на VLAN. Вообще мы могли просто бы разделить данную сеть на 3 подсети и трафик также бы был ограничен. Дело в том, что коммутатор не может разделять трафик между разными подсетями – это уже сетевой уровень модели OSI.

ПРИМЕЧАНИЕ! Если вы ещё путаетесь в этих понятиях, то советую прочесть статью про OSI – ссылку я оставил в самом начале статьи.

Все я это сделал в учебных целях и вообще нужно разделять сети и на канальном, и на сетевом уровне. Это можно сделать вручную на компьютерах. Но статья немного не об этом.

Теперь что будет происходить с отправлением данных? Если мы отправим пакет на PC2, то он дойдет до первого коммутатора. Далее коммутатор отправит его одновременно на PC2 и на центральный Switch. После этого центральный коммутатор отправит пакеты на другие SW (2 и 3). Там коммутаторы, у которых прописаны правила только для VLAN: 3 и 4 – просто отправят пакет в утиль. То есть данный пакет не дойдет до компов: 3, 4, 5 и 6.

Ситуация с переездом сотрудника

Давайте рассмотрим ситуацию, что в отдел бухгалтерии нужно будет посадить сотрудника из совершенно другого отдела (на время). Допустим Елена Павловна не может сидеть в отделе Дирекции летом, так как у нее сильно повышается давление, а там не кондиционера. Начальство решает переселить её на летнее время в бухгалтерию.

Итак, что мы будем делать?! В первую очередь мы подключим её компьютер к следующему третьему порту второго свича. Теперь возникла проблема в том, что на втором коммутаторе и слухом не слыхивали про 2-ой ВЛАН и его надо создать:

SW2(config)#vlan 2

SW2(config-vlan)#name Dir-ya

Теперь нужно 3-порт настроить и добавить его в VLAN2. И также не забываем прописать ему модель тегирования:

SW2(config)#interface fastEthernet 0/3

SW2(config-if)#switchport mode access

SW2(config-if)#switchport access vlan 2

Теперь нам нужно разрешить пропускать VLAN2 пакеты именно на внешнем порту. У второго свича (как и у всех) – это 24-ый порт. Внимательно пропишите команду:

SW2(config)#interface fastEthernet 0/24

SW2(config-if)#switchport trunk allowed vlan add 2

Теперь переходим к центральному коммутатору:

CentrSW(config)#interface fastEthernet 0/1

CentrSW(config-if)#switchport trunk allowed vlan 2

CentrSW(config)#interface fastEthernet 0/2

CentrSW(config-if)#switchport trunk allowed vlan 2,3

CentrSW(config)#interface fastEthernet 0/3

CentrSW(config-if)#switchport trunk allowed vlan 4

Заметьте, что для 2 внешнего порта мы разрешили использовать сразу два влана. Теперь при отправке пакета – он будет доходить до центрального коммутатора. Далее он будет отправлен на 2 свич, у которого уже прописано правило – разрешающее отправлять VLAN2 пакеты только на выделенный 3 порт – где как раз и сидит переселенный сотрудник: Елена Павловна.

Общение между собой

Теперь мы подошли к вопросу использования VLAN – как видите это полезная вещь, которая строго разделяет трафик на канальном уровне и позволяет отправлять пакеты только в нужную сторону. Таким образом организовывается работа больших организаций, где есть большое количество отделов, которые не должны видеть друг друга. Но одна из проблем у нас все же остается, а именно – проблема одной сети. Все наши компьютеры находятся в первой подсети, что неправильно, и нам надо их разбить.

Но для этих целей нам также понадобится маршрутизатор, чтобы объединить сеть также и на сетевом уровне. Для этого мы подключим маршрутизатор Cisco 2811.

В настройках нам также надо будет указать шлюзы, но они будут стандартные:

Маска будет везде одинаковая: 255.255.255.0 (/24).

Для чего вообще нужен маршрутизатор – он будет позволять общаться компьютерам, которые находятся в разных VLAN. Для этого будет использоваться адрес шлюза, у каждой подсети.

Настройка маршрутизатора

Заходим в настройки и обзываем его исходя из картинки:

Router(config)#hostname Gateway

Gateway(config)#

Так как маршрутизатор подключен к центральному коммутатору, то шлюзы у нас будут не физические, а виртуальные (сабинтерфейс), так как мы ведь не подключили компьютеры напрямую к маршрутизатору. Для этого надо на маршрутизаторе настроить три этих самых сабинтерфейса – ведь у нас 3 VLAN и 3 подсети:

Gateway(config)#interface fastEthernet 0/0.2

Gateway(config-if)#encapsulation dot1Q 2

Gateway(config-if)#ip address 192.168.1.1 255.255.255.0

Теперь создаем виртуальный шлюз для второй подсети. Обратите внимание, что для порта мы прописываем команду: «0/0.3». Хотя в прошлых коммутаторах мы явно указывали порт. Все это из-за того, что за шлюз будет отвечать, как раз вот этот маршрутизатор, который не подключен напрямую к устройствам.

Gateway(config)#interface fastEthernet 0/0.3

Gateway(config-if)#encapsulation dot1Q 3

Gateway(config-if)#ip address 192.168.2.1 255.255.255.0

Осталось создать шлюз для последней подсети:

Gateway(config)#interface fastEthernet 0/0.4

Gateway(config-if)#encapsulation dot1Q 4

Gateway(config-if)#ip address 192.168.3.1 255.255.255.0

Чуть не забыл сказать – маршрутизатор мы подключим к 24 порту центрального коммутатора. Теперь нам нужно разрешить отправлять пакеты всех вланов на маршрутизатор через 24 порт, к которому мы и подключились:

CentrSW(config)#interface fastEthernet 0/24

Не забываем указать «транковое» тегирование, ведь пакеты будут идти на сетевое устройство, а не на компьютер:

CentrSW(config-if)#switchport mode trunk

Все VLAN можно прописать просто через запятую:

CentrSW(config-if)#switchport trunk allowed vlan 2,3,4

Теперь, например, если отправить пакет данных из первого компьютера к пятому, произойдет следующее:

Именно так заполняется таблица маршрутизации. Такой долгий путь обычно начинается в самом начале. Впоследствии маршрутизатор помогает общаться всем компьютерам именно через канальный уровень.

Видео

Более детально про VLAN рассказывается в данном видео, оно достаточно долгое, но максимально информативное.

Введение в сети VLAN и тегирование

Введение в сети VLAN и тегирование

Типичные сценарии использования

Другие статьи по этой теме

Введение в сети VLAN и тегирование

Виртуальные сети VLAN позволяют администраторам сетей разделить всю физическую сеть на отдельные логические широковещательные домены.

В стандартной сети Уровня 2 все хосты, присоединенные к коммутатору принадлежат одному и тому же широковещательному домену. Широковещательные домены могут быть физически разделены между разными коммутаторами только маршрутизаторами.

По мере роста сети появляется необходимость в организации множества широковещательных доменов для сегментирования трафика. Это позволяет обеспечить требуемую логистику, повысить производительность и безопасность работы сети. Без использования VLAN, в типичном случае потребовалось бы, чтобы каждый сегмент сети имел свой собственный отдельный коммутатор и соответствующую инфраструктуру. Для связи между такими сегментами коммутации потребовалось бы не менее одного маршрутизатора.

VLAN представляет собой широковещательный домен. Идентификация сетей VLAN осуществляется по их идентификаторам VLAN ID (целые числа в пределах от 0 до 4095). По умолчанию в любой сети уже создана одна VLAN, имеющая идентификатор VLAN 1. Каждый порт на коммутаторе или маршрутизаторе можно назначить сети VLAN (то есть, разрешить на этом порту отправку и прием трафика по данной VLAN).

Пример. На коммутаторе, трафик, который посылается в порт, принадлежащий VLAN 100, может быть передан любому порту VLAN 100; этот трафик может также транспортироваться через магистральный порт (соединение между коммутаторами) на другой коммутатор и передаваться на все порты VLAN 100 этого коммутатора. Однако трафик не может быть передан на порты с другим идентификатором VLAN ID.

Это позволяет администратору сети эффективно логически разделить коммутатор и при этом обеспечить: одновременную работу множества широковещательных доменов на одной и той же аппаратуре; изоляцию доменов; повышенную производительность сети за счет использования полностью отделенных коммутаторов.

Вследствие того, что виртуальные сети VLAN являются протоколом Уровня 2, требуется маршрутизация Уровня 3, обеспечивающая связь между различными VLAN. Таким же образом работает маршрутизатор между сегментами, управляя трафиком между двумя подсетями на разных коммутаторах. В дополнение к этому, некоторые коммутаторы Уровня 3 поддерживают маршрутизацию между сетями VLAN и обеспечивают обмен трафиком на коммутаторах ядра, увеличивая производительность за счет устранения отправки трафика через маршрутизатор.

Для того, чтобы сети VLAN можно было реализовать, необходима их поддержка на коммутаторах и маршрутизаторах. Для конфигурации сетей VLAN наиболее часто используется стандартный протокол IEEE 802.1Q., хотя существует и несколько протоколов, являющихся собственными разработками компаний. Коммутаторы, поддерживающие VLAN, часто называют «управляемыми», однако этот термин не всегда правильно используется специалистами по маркетингу и не гарантирует поддержку VLAN.

Все маршрутизаторы, коммутаторы и беспроводные решения компании Ubiquiti поддерживают протокол VLAN 802.1Q и могут работать с аппаратурой других изготовителей, в которой используется этот протокол.

Типичные сценарии использования

Несколько примеров применений, в которых обычно используются виртуальные сети VLAN:

Отделение трафика сети управления от трафика сервера или трафика конечного пользователя.

Изоляция чувствительной инфраструктуры, сервисов и хостов, например, изоляция корпоративных пользователей от гостевых пользователей.

Приоритезация трафика, реализация правил качества обслуживания QOS (Quality of Service) для конкретных сервисов, например, сервиса IP-телефонии (VoIP).

Обеспечение сетевых сервисов для различных клиентов поставщика услуг интернета (ISP), центров обработки данных и офисных зданий, использующих одну и ту же инфраструктуру коммутации и маршрутизации.

Логическое отделение групп хостов, безотносительно к их физическому положению, например, создание возможности использования сотрудниками отдела кадров одной и той же подсети и доступа к одним и тем же ресурсам сети, безотносительно к местонахождению этих сотрудников в здании.

Определение и использование термина «тегирование VLAN» сильно отличается в зависимости от изготовителя оборудования. Для того, чтобы поддерживающее стандарт 802.1Q оборудование идентифицировало принадлежность пакета данных той или иной VLAN, в кадр Ethernet добавляется заголовок, специфицирующий VLAN ID.

VLAN без тега: такие VLAN часто называют «родными VLAN». Любой трафик, отправленный хостом в порт коммутатора, не имеющий специфицированого VLAN ID, будет назначен VLAN без тега.

Этот вариант чаще всего используется при соединении хостов, являющихся рабочими станциями или для IP-камер, не имеющих тега их собственного трафика; тег необходим лишь для связи с одной, конкретной VLAN. В это время порт может иметь только одну сконфигурированную VLAN без тега.

VLAN с тегом: При назначении порту VLAN с тегом происходит добавление порта в VLAN, однако, чтобы весь входящий и исходящий трафик мог быть передан, он должен иметь тег с VLAN ID. Хост, подключенный к порту коммутатора, должен быть способен тегировать свой собственный трафик и сконфигурирован с тем же самым VLAN ID.

VLAN с тегом (в отличие от VLAN без тега) на порту в типичном случае используются для подключения к хосту, которому необходим одновременный доступ к нескольким сетям по одному и тому же интерфейсу, например, к серверу, обслуживающему несколько отделений офиса. VLAN с тегом может также использоваться при соединении двух коммутаторов для ограничения доступа к VLAN от хостов за коммутатором (по соображениям безопасности).

Магистраль: В типичном случае магистральный порт считается принадлежащим всем сетям VLAN; он будет принимать и передавать трафик по любому VLAN ID и обычно сконфигурирован для портов как до коммутаторов и маршрутизаторов, так и портов за ними.

Хотя в каждом семействе продуктов Ubiquiti (EdgeMAX, UniFi, airMAX) используются свои способы конфигурации сетей VLAN, все продукты поддерживают один и тот же способ тегирования, работы без тегов, создания магистралей, управления трафиком и обеспечивают совместную работу.

Дальнейшую информацию по конфигурации сетей VLAN конкретного продукта см. в других статьях по этой теме в разделе ниже.

Другие статьи по этой теме