Tagged vlan что это

Tagged vlan что это

Локальные сети давно перестали состоять из нескольких абонентских устройств, расположенных внутри одного помещения. Современные сети предприятий представляют собой распределенные системы, состоящие из большего количества устройств разного назначения. Ситуация вынуждает разделять такие большие сети на автономные подсети, в итоге логические структуры сети отличаются от физических топологий. Подобные системы создаются с помощью технологии VLAN (Virtual Local Area Network – виртуальная локальная сеть), которая позволяет разделить одну локальную сеть на отдельные сегменты.

Зачем нужна технология VLAN?

Технология VLAN обеспечивает:

Как работает технология VLAN?

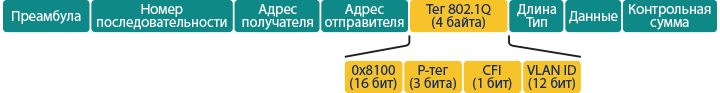

У каждой VLAN-подсети есть свой идентификатор, по которому определяется принадлежность той или иной подсети. Информация об идентификаторе содержится в теге, который добавляется в тело Ethernet-фрейма сети, в которой внедрено разделение на подсети VLAN.

Самый распространенный стандарт, описывающий процедуру тегирования трафика, – это открытый стандарт 802.1 Q. Кроме него есть проприетарные протоколы, но они менее популярны.

Формат Ethernet – фрейма после тегирования:

Тег размером 4 байта состоит из нескольких полей:

Именно по тегу сетевое оборудование определяет принадлежность пакета той или иной сети VLAN, осуществляет фильтрацию пакетов и определяет дальнейшие действия с ними: снять тег и передать на конечное оборудование, отбросить пакет, переслать следующему получателю с сохранением тега. Правила, определяющие действия с пакетом на основе тега, зависят от режима работы порта сетевого оборудования. В свою очередь, режим работы выбирается в соответствии с характеристиками подключаемого оборудования. В системе может присутствовать как оборудование с поддержкой технологии VLAN, так и без нее.

Режимы работы портов коммутаторов

Тип Access назначается порту коммутатора, к которому подключено либо единичное абонентское устройство, либо группа устройств, находящихся в одной подсети. Кроме выбора режима работы порта Access необходимо указать идентификатор VLAN-подсети, к которой будет принадлежать оборудование, находящееся за этим портом.

Коммутатор, получив в порт Access данные от подключенных к нему абонентских устройств, добавит ко всем Ethernet-кадрам общий тег с заданным идентификатором подсети и далее будет оперировать уже тегированным пакетом. Напротив, принимая из основной сети данные, предназначенные Access-порту, коммутатор сверит идентификатор VLAN принимаемого пакета с номером VLAN-подсети этого порта. Если они совпадут, то данные будут успешно переданы в порт, а тег удалён, таким образом, подключенные к порту устройства продолжат работать без необходимости поддержки VLAN. Если же идентификатор не равен номеру подсети, кадр будет отброшен, не позволив передать пакет из «чужой» подсети VLAN.

Помимо задания режима работы и идентификатора VLAN, при конфигурировании Trunk-портов создается список разрешенных для передачи подсетей VLAN, с которым коммутатор сверяется при получении пакетов. Благодаря этому через Trunk-порты могут передаваться пакеты нескольких VLAN-подсетей.

Коммутатор, получив в порт Trunk нетегированные данные, поступит аналогично Access-порту, т.е. промаркирует пакеты идентификатором VLAN-подсети, присвоенном этому порту, и передаст дальше в сеть. При получении пакета с таким же идентификатором VLAN, как и у самого порта, тег будет снят и данные отправлены на абонентское устройство без тега. В случае получения тегированного пакета с идентификатором VLAN, отличающимся от номера, присвоенного порту, коммутатор сравнит идентификатор со списком разрешенных VLAN-подсетей. Если номер будет указан в списке, то данные будут переданы по сети на следующее устройство без изменения тега. В случае, если идентификатор указывает на принадлежность незнакомой подсети VLAN, то пакет будет отброшен.

VLAN на коммутаторах Moxa

ЗАДАЧА:

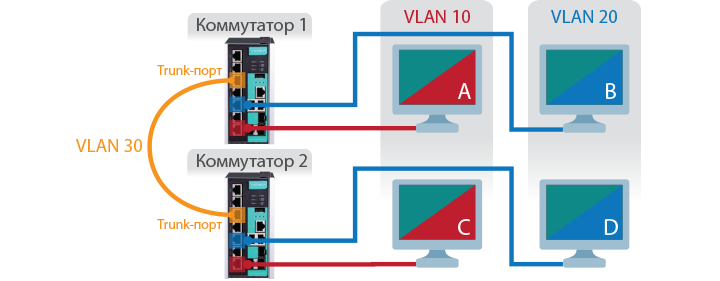

Необходимо построить общую сеть предприятия с разграничением доступа между технологической сетью, предназначеной для управления и мониторинга технологическими процессами и сетью общего назначения. Кроме того, оборудование одной подсети установлено на территориальном удалении друг от друга.

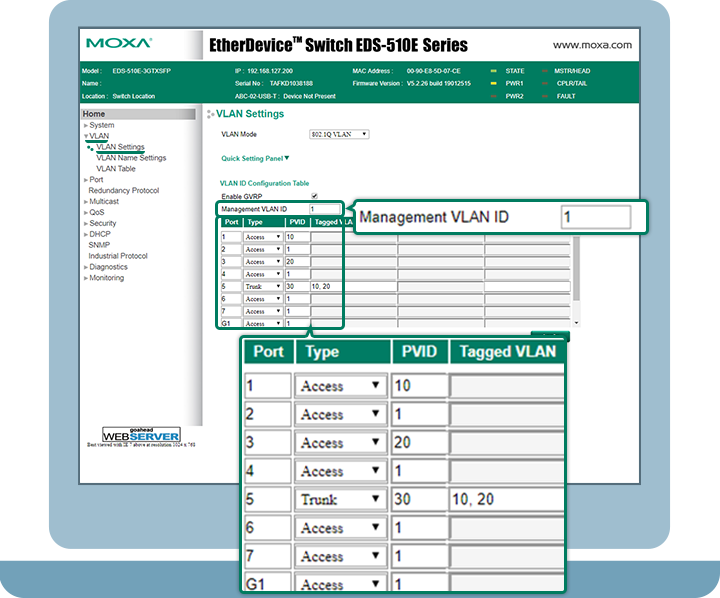

Организовать подобную систему можно с помщою технологии VLAN. Рассмотрим пример реализации данной задачи на коммутаторах Moxa EDS-510E-3GTXSFP.

Технологию VLAN поддерживают все управляемые коммутаторы Moxa.

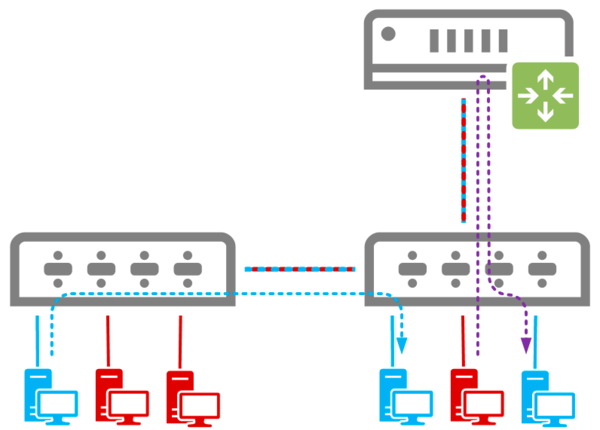

Оборудование, которое должно находиться в технологической сети (компьютеры A и C), отнесем в подсеть с идентификатором VLAN 10. Оборудование сети общего назначения отнесем в подсеть с идентификатором VLAN 20 (компьютеры B и D). Обмен между этими подсетями происходить не будет. В то же время из-за удаленного расположения устройств оборудование одной VLAN-подсети подключено к разным коммутаторам и необходимо обеспечить обмен данными между ними. Для этого объединим коммутаторы с помощью Trunk портов и поместим их в отдельную подсеть с идентификатором VLAN 30.

Конфигурирование коммутаторов:

Кроме того, следует обратить внимание на параметр Management VLAN ID – подсеть управления коммутатором. Компьютер, с которого необходимо управлять и следить за состоянием самих коммутаторов, должен находиться в подсети управления, указанной в Management VLAN ID. По умолчанию Management VLAN но для предотвращения несанкционированного доступа к коммутаторам рекомендуется идентификатор VLAN управления менять на любой свободный.

Обмен данными в сети предприятия будет осуществляться в соответствии с правилами обработки пакетов.

Правила обработки пакетов для портов Access

Правила обработки пакетов для портов Trunk

Таким образом, технология VLAN позволит создать гибкую систему предприятия с объединением удаленного оборудования и разграничением доступа между функциональными сегментами сети.

Tagged vlan что это

Часто в средних и крупных сетях передачи данных требуется деление сети на отдельные сегменты. Однако в современных реалиях такое деление может потребоваться и в совсем небольших сетях на пару десятков пользователей. Приведу примеры сегментирования сети:

— по типу оборудования. Например разделить серверы и компьютеры пользователей;

— по структурным единицам компании. Например отделить отдел продаж от бухгалтерии.

— для небольших сетей может быть примером выделение в отдельную сеть гостевого Wi-Fi (бары, кафе, рестораны).

Деление сети можно выполнить подключением для каждого сегмента отдельного коммутатора. А в случае с Wi-Fi – подключением дополнительной точки доступа. Однако, очевидно, что этот путь весьма дорог и лишён гибкости в настройке сети. Поэтому широкое распространение получила технология разбиения сети на виртуальные подсети – Virtual Local Area Network (VLAN).

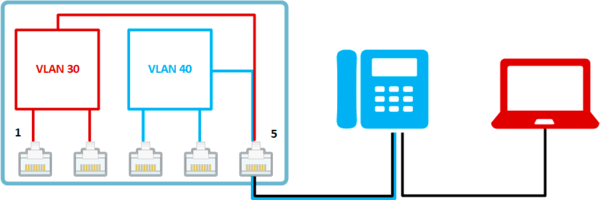

Технология достаточно проста, но для её применения всё же необходимо разобраться как она работает. Если в IP пакете есть VLAN – значит такой пакет называют тегированным. Если нету – то нетегированным. Есть оборудование, которое не понимает тегированный трафик (старые «неуправляемые» коммутаторы). Тем не менее стандарт 802.11Q предусматривает такое оборудование. В этом случае информация о VLAN игнорируется, его пропускает, просто оно не в состоянии распознать дополнительную информацию о VLAN в пакете, как то повлиять на неё или действовать в соответствии с установленными стандартом 802.11Q правилами. Также следует отметить, что помечать пакеты может как само оконечное устройство, так и коммутирующее оборудование (комутаторы и маршрутизаторы). Как правило обычные компьютеры не тегируют свой трафик. Такой трафик можно тегировать на уровне коммутатора. Примером устройств, способных тегировать свой трафик являются IP телефоны. В этом случае порт на коммутаторе должен понимать, что принимает уже тегированный трафик.

Есть смешанная технология. Например, когда IP телефон подключен к порту коммутатора, а компьютер подключен ко второму порту IP телефона. Телефон и компьютер должны быть в разных VLAN-ах. В этом случае коммутатор должен принимать оба типа трафика. Такой порт называется гибридным.

Введение в сети VLAN и тегирование

Введение в сети VLAN и тегирование

Типичные сценарии использования

Другие статьи по этой теме

Введение в сети VLAN и тегирование

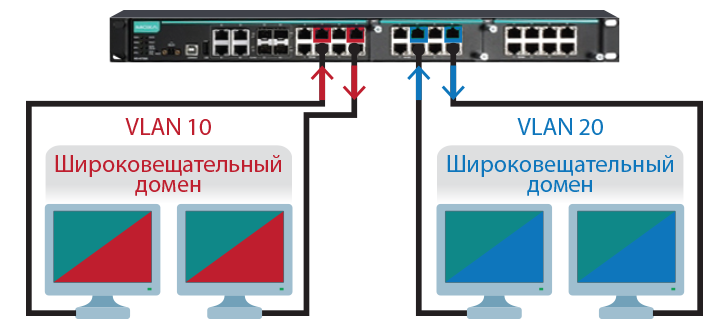

Виртуальные сети VLAN позволяют администраторам сетей разделить всю физическую сеть на отдельные логические широковещательные домены.

В стандартной сети Уровня 2 все хосты, присоединенные к коммутатору принадлежат одному и тому же широковещательному домену. Широковещательные домены могут быть физически разделены между разными коммутаторами только маршрутизаторами.

По мере роста сети появляется необходимость в организации множества широковещательных доменов для сегментирования трафика. Это позволяет обеспечить требуемую логистику, повысить производительность и безопасность работы сети. Без использования VLAN, в типичном случае потребовалось бы, чтобы каждый сегмент сети имел свой собственный отдельный коммутатор и соответствующую инфраструктуру. Для связи между такими сегментами коммутации потребовалось бы не менее одного маршрутизатора.

VLAN представляет собой широковещательный домен. Идентификация сетей VLAN осуществляется по их идентификаторам VLAN ID (целые числа в пределах от 0 до 4095). По умолчанию в любой сети уже создана одна VLAN, имеющая идентификатор VLAN 1. Каждый порт на коммутаторе или маршрутизаторе можно назначить сети VLAN (то есть, разрешить на этом порту отправку и прием трафика по данной VLAN).

Пример. На коммутаторе, трафик, который посылается в порт, принадлежащий VLAN 100, может быть передан любому порту VLAN 100; этот трафик может также транспортироваться через магистральный порт (соединение между коммутаторами) на другой коммутатор и передаваться на все порты VLAN 100 этого коммутатора. Однако трафик не может быть передан на порты с другим идентификатором VLAN ID.

Это позволяет администратору сети эффективно логически разделить коммутатор и при этом обеспечить: одновременную работу множества широковещательных доменов на одной и той же аппаратуре; изоляцию доменов; повышенную производительность сети за счет использования полностью отделенных коммутаторов.

Вследствие того, что виртуальные сети VLAN являются протоколом Уровня 2, требуется маршрутизация Уровня 3, обеспечивающая связь между различными VLAN. Таким же образом работает маршрутизатор между сегментами, управляя трафиком между двумя подсетями на разных коммутаторах. В дополнение к этому, некоторые коммутаторы Уровня 3 поддерживают маршрутизацию между сетями VLAN и обеспечивают обмен трафиком на коммутаторах ядра, увеличивая производительность за счет устранения отправки трафика через маршрутизатор.

Для того, чтобы сети VLAN можно было реализовать, необходима их поддержка на коммутаторах и маршрутизаторах. Для конфигурации сетей VLAN наиболее часто используется стандартный протокол IEEE 802.1Q., хотя существует и несколько протоколов, являющихся собственными разработками компаний. Коммутаторы, поддерживающие VLAN, часто называют «управляемыми», однако этот термин не всегда правильно используется специалистами по маркетингу и не гарантирует поддержку VLAN.

Все маршрутизаторы, коммутаторы и беспроводные решения компании Ubiquiti поддерживают протокол VLAN 802.1Q и могут работать с аппаратурой других изготовителей, в которой используется этот протокол.

Типичные сценарии использования

Несколько примеров применений, в которых обычно используются виртуальные сети VLAN:

Отделение трафика сети управления от трафика сервера или трафика конечного пользователя.

Изоляция чувствительной инфраструктуры, сервисов и хостов, например, изоляция корпоративных пользователей от гостевых пользователей.

Приоритезация трафика, реализация правил качества обслуживания QOS (Quality of Service) для конкретных сервисов, например, сервиса IP-телефонии (VoIP).

Обеспечение сетевых сервисов для различных клиентов поставщика услуг интернета (ISP), центров обработки данных и офисных зданий, использующих одну и ту же инфраструктуру коммутации и маршрутизации.

Логическое отделение групп хостов, безотносительно к их физическому положению, например, создание возможности использования сотрудниками отдела кадров одной и той же подсети и доступа к одним и тем же ресурсам сети, безотносительно к местонахождению этих сотрудников в здании.

Определение и использование термина «тегирование VLAN» сильно отличается в зависимости от изготовителя оборудования. Для того, чтобы поддерживающее стандарт 802.1Q оборудование идентифицировало принадлежность пакета данных той или иной VLAN, в кадр Ethernet добавляется заголовок, специфицирующий VLAN ID.

VLAN без тега: такие VLAN часто называют «родными VLAN». Любой трафик, отправленный хостом в порт коммутатора, не имеющий специфицированого VLAN ID, будет назначен VLAN без тега.

Этот вариант чаще всего используется при соединении хостов, являющихся рабочими станциями или для IP-камер, не имеющих тега их собственного трафика; тег необходим лишь для связи с одной, конкретной VLAN. В это время порт может иметь только одну сконфигурированную VLAN без тега.

VLAN с тегом: При назначении порту VLAN с тегом происходит добавление порта в VLAN, однако, чтобы весь входящий и исходящий трафик мог быть передан, он должен иметь тег с VLAN ID. Хост, подключенный к порту коммутатора, должен быть способен тегировать свой собственный трафик и сконфигурирован с тем же самым VLAN ID.

VLAN с тегом (в отличие от VLAN без тега) на порту в типичном случае используются для подключения к хосту, которому необходим одновременный доступ к нескольким сетям по одному и тому же интерфейсу, например, к серверу, обслуживающему несколько отделений офиса. VLAN с тегом может также использоваться при соединении двух коммутаторов для ограничения доступа к VLAN от хостов за коммутатором (по соображениям безопасности).

Магистраль: В типичном случае магистральный порт считается принадлежащим всем сетям VLAN; он будет принимать и передавать трафик по любому VLAN ID и обычно сконфигурирован для портов как до коммутаторов и маршрутизаторов, так и портов за ними.

Хотя в каждом семействе продуктов Ubiquiti (EdgeMAX, UniFi, airMAX) используются свои способы конфигурации сетей VLAN, все продукты поддерживают один и тот же способ тегирования, работы без тегов, создания магистралей, управления трафиком и обеспечивают совместную работу.

Дальнейшую информацию по конфигурации сетей VLAN конкретного продукта см. в других статьях по этой теме в разделе ниже.

Другие статьи по этой теме

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

VLAN для начинающих. Общие вопросы

Прежде чем продолжить сделаем краткое отступление о работе локальных сетей. В данном контексте мы будем говорить об Ethernet-сетях описанных стандартом IEEE 802.3, куда входят всем привычные проводные сети на основе витой пары. Основой такой сети является коммутатор (свич, switch), который работает на втором уровне сетевой модели OSI (L2).

Коммутатор анализирует заголовки каждого входящего кадра и заносит соответствие MAC-адреса источника в специальную MAC-таблицу, после чего кадр, адресованный этому узлу, будет направляться сразу на определенный порт, если МАС-адрес получателя неизвестен, то кадр отправляется на все порты устройства. После получения ответа коммутатор привяжет MAC-адрес к порту и будет отправлять кадры только через него.

Как мы уже говорили выше, к широковещанию прибегает сам коммутатор, когда получает кадр MAC-адрес которого отсутствует в MAC-таблице, а также узлы сети, отправляя кадры на адрес FF:FF:FF:FF:FF:FF, такие кадры будут доставлены всем узлам сети в широковещательном сегменте.

А теперь вернемся немного назад, к доменам коллизий и вспомним о том, что в нем может передаваться только один кадр одновременно. Появление широковещательных кадров снижает производительность сети, так как они доставляются и тем, кому надо и тем, кому не надо. Делая невозможным в это время передачу целевой информации. Кроме того, записи в MAC-таблице имеют определенное время жизни, по окончании которого они удаляются, что снова приводит к необходимости рассылки кадра на все порты устройства.

Чем больше в сети узлов, тем острее стоит проблема широковещания, поэтому широковещательные домены крупных сетей принято разделять. Это уменьшает количество паразитного трафика и увеличивает производительность, а также повышает безопасность, так как ограничивает передачу кадров только своим широковещательным доменом.

Как это можно сделать наиболее простым образом? Установить вместо одно коммутатора два и подключить каждый сегмент к своему коммутатору. Но это требует покупки нового оборудования и, возможно, прокладки новых кабельных сетей, поэтому нам на помощь приходит технология VLAN.

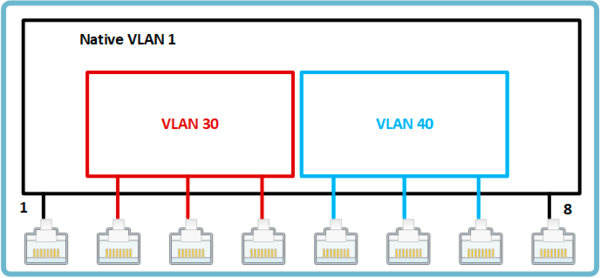

Давайте рассмотрим, как работает коммутатор с виртуальными сетями. В нашем примере мы возьмем условный 8-портовый коммутатор и настроим на нем три порта на работу с одним VLAN, а еще три порта с другим.

Каждый VLAN обозначается собственным номером, который является идентификатором виртуально сети. Порты, которые не настроены ни для какого VLAN считаются принадлежащими Native VLAN, по умолчанию он обычно имеет номер 1 (может отличаться у разных производителей), поэтому не следует использовать этот номер для собственных сетей. Порты, настроенные нами для работы с VLAN, образуют как-бы два отдельных виртуальных коммутатора, передавая кадры только между собой. Каким образом это достигается?

В порт, принадлежащий определенному VLAN, могут быть отправлены только пакеты с тегом, принадлежащим этому VLAN, остальные будут отброшены. Фактически мы только что разделили единый широковещательный домен на несколько меньших и трафик из одного VLAN никогда не попадет в другой, даже если эти подсети будут использовать один диапазон IP. Для конечных узлов сети такой коммутатор нечем ни отличается от обычного. Вся обработка виртуальных сетей происходит внутри.

Такие порты коммутатора называются портами доступа или нетегированными портами (access port, untagged). Обычно они используются для подключения конечных узлов сети, которые не должны ничего знать об иных VLAN и работать в собственном сегменте.

А теперь рассмотрим другую картину, у нас есть два коммутатора, каждый из которых должен работать с обоими VLAN, при этом соединены они единственным кабелем и проложить дополнительный кабель невозможно. В этом случае мы можем настроить один или несколько портов на передачу тегированного трафика, при этом можно передавать как трафик любых VLAN, так и только определенных. Такой порт называется магистральным (тегированным) или транком (trunk port, tagged).

Так как кадр 802.1Q отличается от обычного Ehternet-кадра, то работать с ним могут только устройства с поддержкой данного протокола. Если на пути тегированного трафика попадется обычный коммутатор, то такие кадры будут им отброшены. В случае доставки 802.1Q кадров конечному узлу сети такая поддержка потребуется от сетевой карты устройства. Если на магистральный порт приходит нетегированный трафик, то ему обычно назначается Native VLAN.

Все кадры, попадающие с порта доступа в коммутатор, получают тег с VLAN ID 40 и могут покинуть коммутатор только через порты, принадлежащие этому VLAN или транк. Таким образом любые широковещательные запросы не уйдут дальше своего VLAN. Получив ответ узел сети формирует кадр и отправляет его адресату. Далее в дело снова вступают коммутаторы, сверившись с MAC-таблицей они отправляют кадр в один из портов, который будет либо принадлежать своему VLAN, либо будет являться магистральным. В любом случае кадр будет доставлен по назначению без использования маршрутизатора, только через коммутаторы.

Совсем иное дело, если узел одного из VLAN хочет получить доступ к узлу другого VLAN. В нашем случае узел из красной сети (VLAN ID 30) хочет получить доступ к узлу синей сети (VLAN ID 40). Узел источник знает IP-адрес адресата и также знает, что этот адрес не принадлежит его сети. Поэтому он формирует IP-пакет на адрес основного шлюза сети (роутера), помещает его в Ethernet-кадр и отправляет на порт коммутатора. Коммутатор добавляет к кадру тег с VLAN ID 30 и доставляет его роутеру.

Роутер получает данный кадр, извлекает из него IP-пакет и анализирует заголовки. Обнаружив адрес назначения, он сверяется с таблицей маршрутизации и принимает решение куда отправить данный пакет дальше. После чего формируется новый Ethernet-кадр, который получает тег с новым VLAN ID сети-получателя в него помещается IP-пакет, и он отправляется по назначению.

Таким образом любой трафик внутри VLAN доставляется только с помощью коммутаторов, а трафик между VLAN всегда проходит через маршрутизатор, даже если узлы находятся в соседних физических портах коммутатора.

Говоря о межвлановой маршрутизации нельзя обойти вниманием такие устройства как L3 коммутаторы. Это устройства уровня L2 c некоторыми функциями L3, но, в отличие от маршрутизаторов, данные функции существенно ограничены и реализованы аппаратно. Этим достигается более высокое быстродействие, но пропадает гибкость применения. Как правило L3 коммутаторы предлагают только функции маршрутизации и не поддерживают технологии для выхода во внешнюю сеть (NAT) и не имеют брандмауэра. Но они позволяют быстро и эффективно осуществлять маршрутизацию между внутренними сегментами сети, в том числе и между VLAN.

Маршрутизаторы предлагают гораздо большее число функций, но многие из них реализуются программно и поэтому данный тип устройств имеет меньшую производительность, но гораздо более высокую гибкость применения и сетевые возможности.

При этом нельзя сказать, что какое-то из устройств хуже, каждое из них хорошо на своем месте. Если мы говорим о маршрутизации между внутренними сетями, в том числе и о межвлановой маршрутизации, то здесь предпочтительно использовать L3 коммутаторы с их высокой производительностью, а когда требуется выход во внешнюю сеть, то здесь нам потребуется именно маршрутизатор, с широкими сетевыми возможностями.

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал: