Usb ключ что это

USB-токен: что это такое и как пользоваться

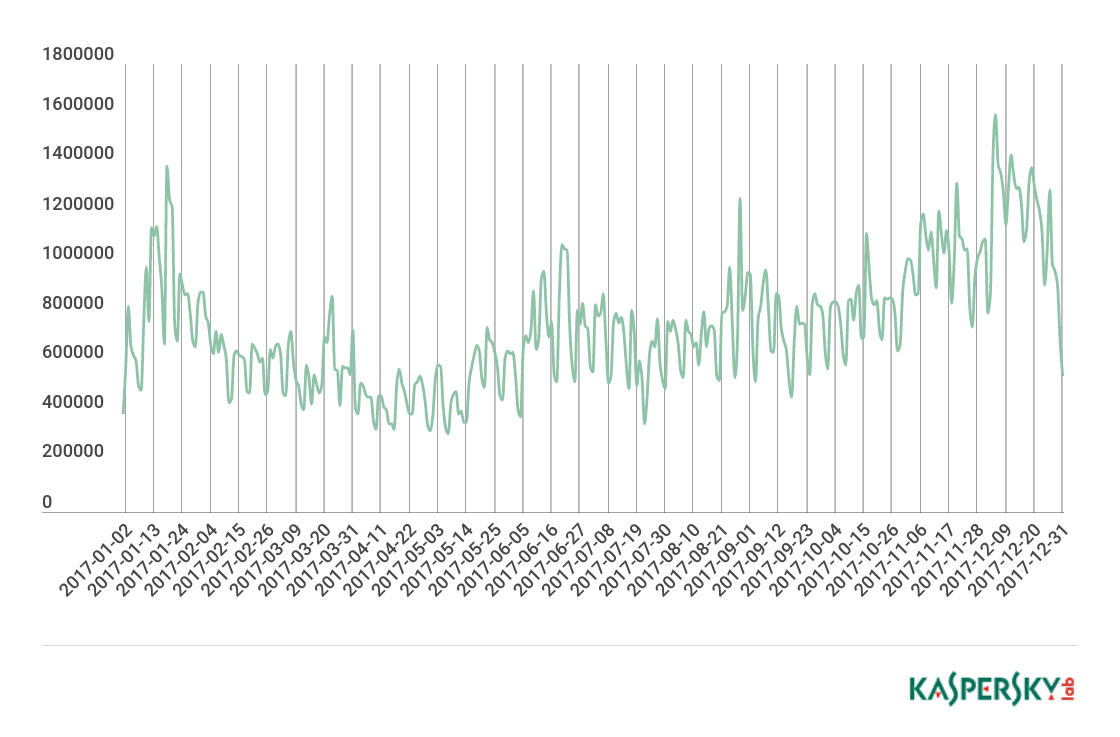

По данным аналитиков «Лаборатории Касперского», в 2017 году было предпринято более 260 млн попыток фишинговых атак — это один из способов получить все ваши пароли и данные. От этого может не спасти даже двойная аутентификация через СМС или специальное приложение.

Но люди придумали такую штуку, как USB-токен — она лучше защищает ваши данные. Рассказываем, почему этот способ более надежный и как правильно все настроить.

Что это такое и как работает?

USB-токен — небольшое устройство, похожее на обычную флешку. Внутри них специальный уникальный код, заменяющий другие способы двойной аутентификации.

По факту его можно сравнить с ключом от вашей квартиры — если ключ в компьютере, то вы можете войти в свой аккаунт. Только здесь разница в том, что ваш аккаунт гораздо сложнее взломать отмычкой.

Почему это надежнее двойной аутентификации?

Обычная двойная аутентификация работает так: вы вводите пароль от почты, вам по СМС приходит код подтверждения для входа в аккаунт. Получается, что если у злоумышленника нет вашего смартфона, то зайти под вашим логином он не сможет. Но на самом деле это не совсем так.

Почти у всех сервисов с такой функцией злоумышленник может перехватить ваш код от аккаунта из-за общей уязвимости, заключенной в системе SS7. Через нее любой человек может следить за вашим смартфоном — слушать разговоры и читать все сообщения. Операторы эту проблему не признают, хотя ей уже больше 30 лет.

Приложения-аутентификаторы, вроде Google Authentificator, в этом плане надежнее. Для вас каждые 30 секунд генерируется новый пароль — его знают только ваш смартфон и аккаунт в интернете. Но даже так хакеры могут до вас добраться, особенно если вы доверчивый.

Злоумышленник может получить доступ к этим кодам безопасности на этапе настройки приложения. Кроме того, вас могут обмануть и вы зайдете на фальшивый сайт Google, где сами выдадите все пароли хакерам.

Да кто будет пользоваться этими «флешками»?

Все сотрудники из Google этим пользуются и очень довольны. В начале 2017 года все работники корпорации перешли на этот способ аутентификации своих аккаунтов. Как итог — за этот год не произошло ни одной кражи личной информации.

Теперь в Google считают, что USB-токены — самый надежный способ защитить свой аккаунт. Вот так.

Все слишком хорошо! Какие подводные?

Да, подводные камни здесь есть. Пока полноценно эти токены поддерживаются только в двух браузерах — Google Chrome и Opera. В Firefox это реализовали через расширение, а в Edge обещают добавить позже. Разработчики Safari вообще об этой функции ничего не говорят.

И еще один недостаток связан со смартфонами. Чтобы войти в аккаунт на своем Айфоне, вам понадобится ключ с Bluetooth — он стоит немного дороже. Еще можно попробовать переходник, но мы этот способ не проверяли, так что может не сработать.

Это не страшно. Как начать пользоваться ключом?

В первую очередь — вам нужен тот самый USB-токен. Его можно купить в интернете — в России проще всего достать JaCarta U2F. Я купил такой за 1500 рублей.

Процедура настройки ключа практически везде одинакова, поэтому мы покажем настройку на примере аккаунта в Google.

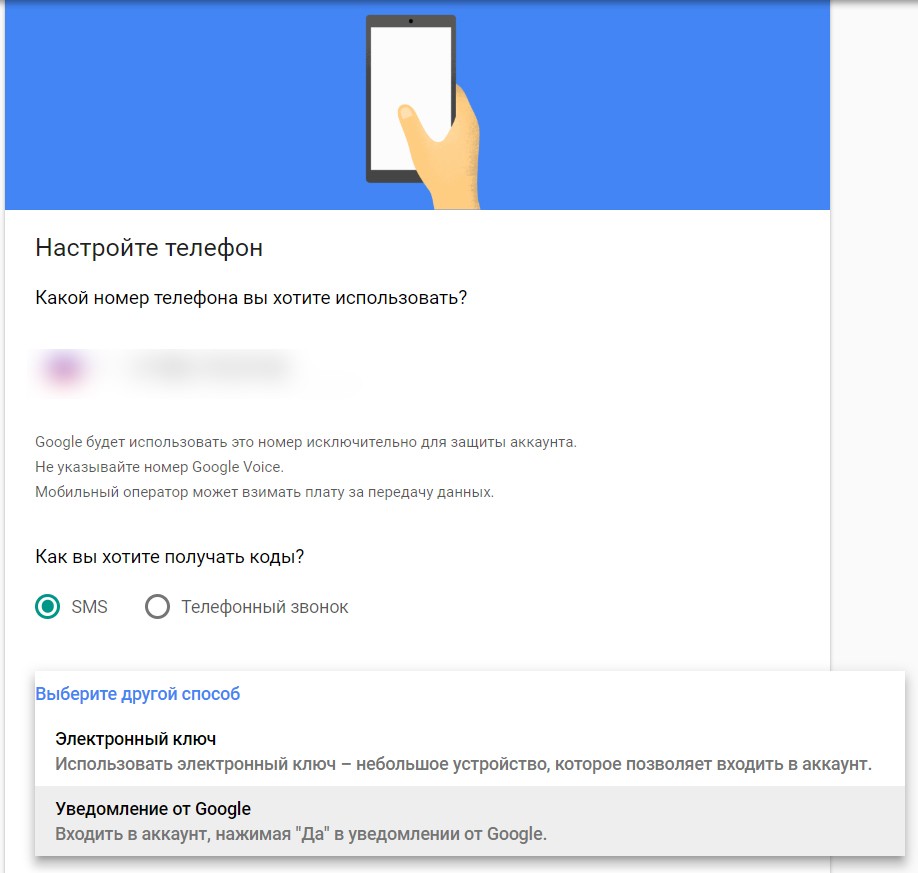

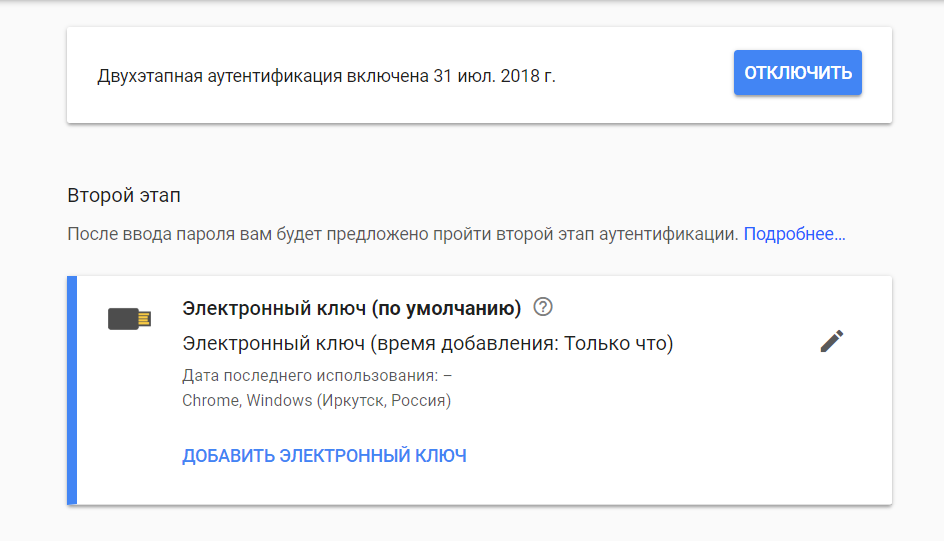

1 — Войдите в настройки двойной аутентификации аккаунта. Нажмите на «Выберите другой способ» и выберите там электронный ключ:

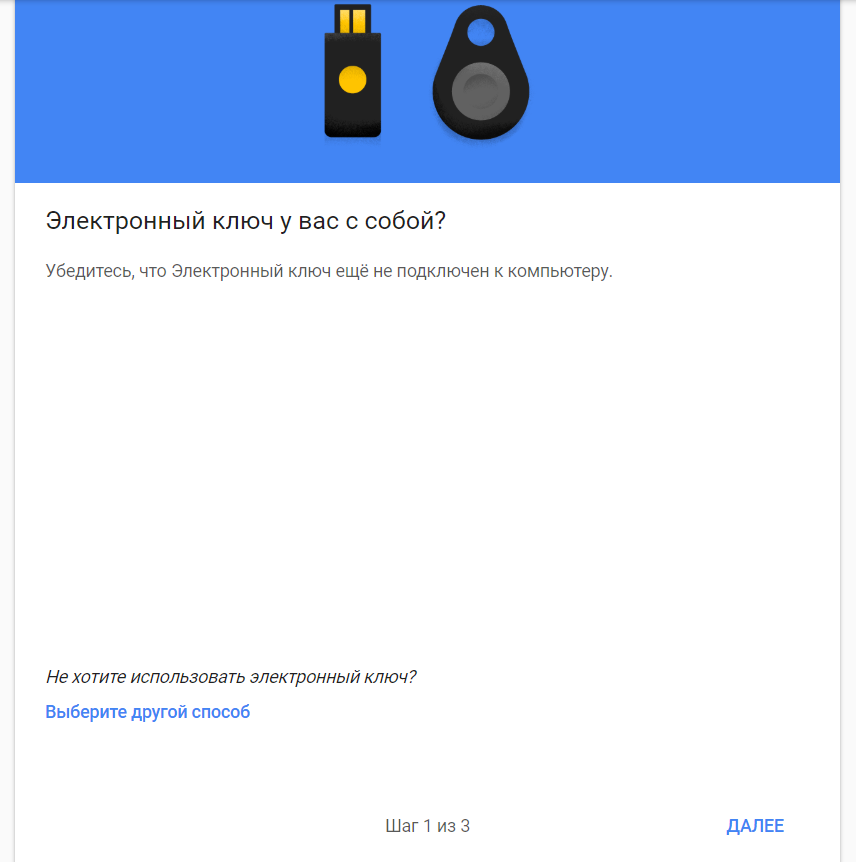

2 — Подключать ключ к компьютеру сразу нельзя. Убедитесь, что он у вас в руке и жмите «Далее»:

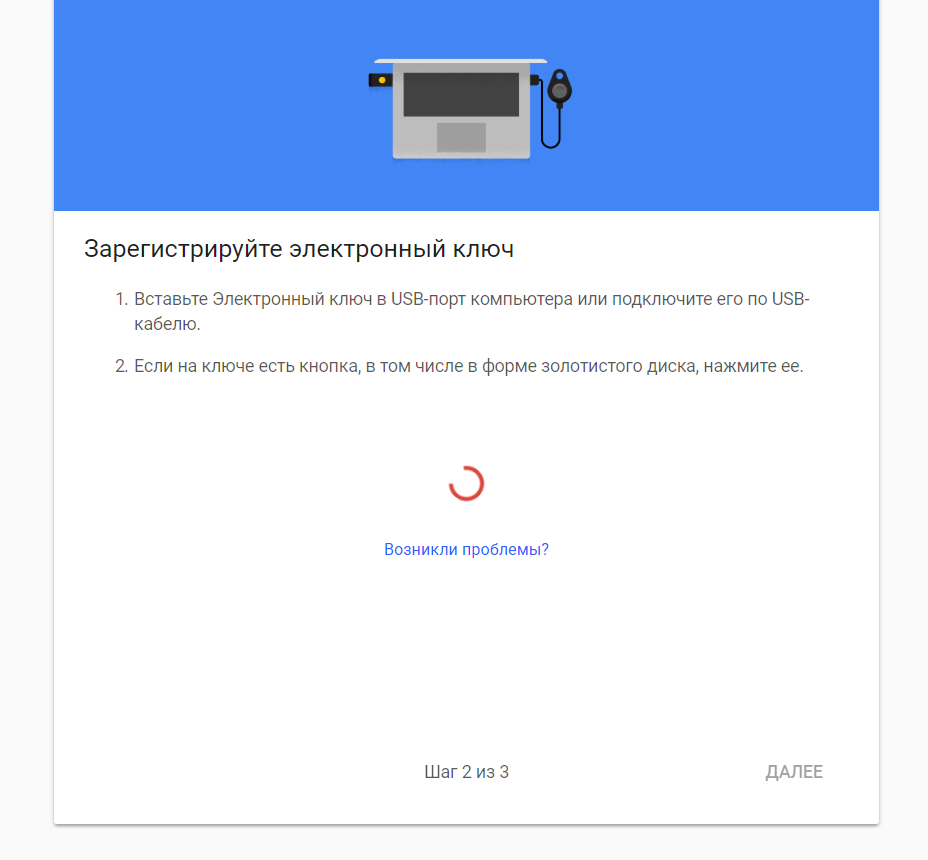

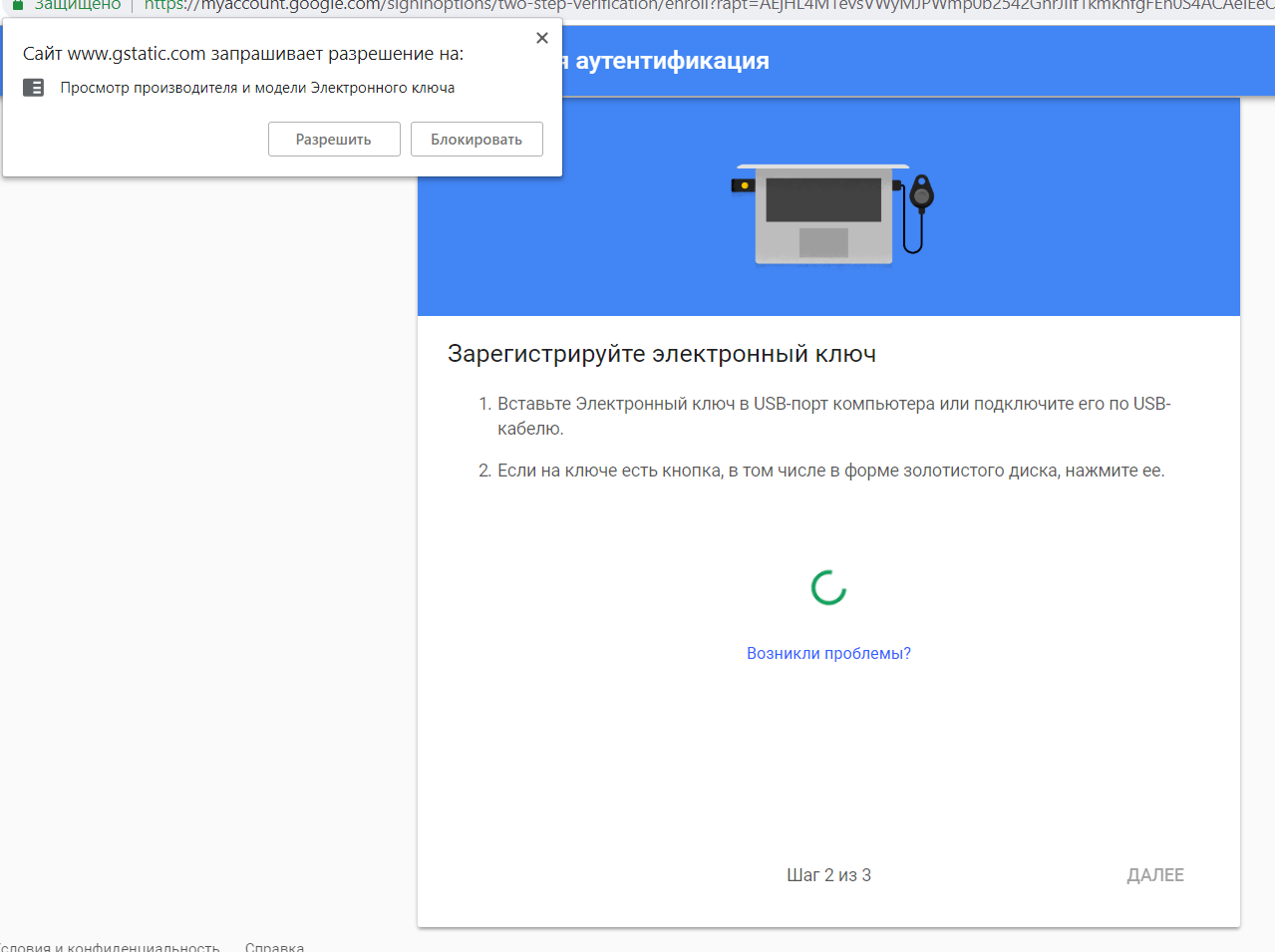

3 — Вставьте ключ в USB-разъем и нажмите на нем кнопку:

Ключ загорится красным светом, а браузер попросит разрешения на доступ к устройству:

4 — Ваш ключ зарегистрируется и вам нужно будет придумать ему имя:

5 — Готово! Теперь добавьте дополнительные способы входа в аккаунт — через приложение или СМС-код. Это нужно, если вы потеряете свой токен. Но я этого делать не буду.

А теперь небольшой челендж для читателей. Вот все данные аккаунта, на котором я установил свой USB-ключ:

Если вы сможете войти в этот аккаунт до 15 августа и оставить мне там послание, то я вам перечислю 5 тысяч рублей. Вперед, хакеры!

Избавляемся от головной боли или зачем нужна система хранения USB-ключей в условиях пандемии

С началом режима самоизоляции многие сотрудники нашей компании перешли на удаленку. Контроль доступа к USB-ключам стал серьезной проблемой, для решения которой потребовалось специальное устройство.

Пускать внутрь защищенного периметра собственные машины пользователей и устанавливать на них корпоративный софт мы не стали. Это плохой с точки зрения информационной безопасности подход, поскольку такие компьютеры ИТ-отдел фактически не контролирует. Чтобы сотрудники могли подключаться к информационным системам из дома, пришлось создать виртуальную частную сеть и поднять сервис удаленных рабочих столов. Отдельным сотрудникам были выданы имеющиеся в наличии ноутбуки, если им требовалось работать с локальным ПО. Больших затрат переход на удаленку не потребовал. Чтобы не покупать дорогой сервер, мы ограничились арендой виртуального и приобретением терминальных лицензий Microsoft. Плюсы такого подхода очевидны: не пришлось тратиться на железо и возиться с разношерстным парком чужой техники. Чтобы пользователь получил привычную среду, достаточно настроить соединение RDP. Также мы прописали ограничения на подключение внешних носителей, а конфигурация корпоративных ноутбуков уже была достаточно безопасной: пользователи не имели на них администраторских полномочий, применялись политики безопасности, работал брандмауэр, антивирус и т.д. и т.п.

Куда вставить ключ, если нет замка?

Проблема возникла фактически на ровном месте. В компании используется довольно много различных USB-ключей для программного обеспечения, а также электронных цифровых подписей на защищенных токенах. 1С (HASP), Рутокен, ESMART Token USB 64K — завести все это в терминальной среде нереально, если нет «железного» сервера. К VPS нельзя подключить устройство USB, к тому же выносить ключи наружу мы не хотели. Особых трудностей не возникло разве что с немногочисленными корпоративными ноутбуками, для которых давно были куплены отдельные ключи, если того требовала ситуация.

Хуже всего дела обстояли с ЭЦП для интернет-банков, доступа к системе юридически значимого электронного документооборота, личным кабинетам юрлиц на nalog.ru и к торговым площадкам. В офисе физический доступ к защищенным носителям информации контролировался, и вынести их с территории было невозможно. Программные СКЗИ (криптопровайдер и вот это все) были установлены на компьютерах пользователей, в общем работа организована достаточно безопасно. Конечно, даже выдача USB-устройства под роспись в журнале не спасет от безалаберности или от злонамеренных действий сотрудника, но все-таки ключи от самой важной информации не покидали охраняемую территорию.

В удаленном режиме такой вариант не годился, потому что даже если выделить пользователю корпоративный ноутбук, ему придется выдать на руки и токен. Этого требовалось избежать. К тому же одним ключом могли пользоваться несколько человек, а как обеспечить их безопасную передачу на удаленке — мы придумать не смогли. Головная боль возникла одновременно и у айтишников, которым нужно было найти решающие проблему технические средства, и у безопасников, которым требовалось организационными мерами навести хоть какое-то подобие порядка.

Пришлось задуматься о едином решении для централизованного хранения всех ключей и обеспечения безопасного доступа к ним пользователей. Не слишком дорогостоящем решении в духе USB over IP с надежным шифрованием. Для его организации есть множество платных и бесплатных программных продуктов, однако все равно потребовалась бы физическая машина, а возможности подключения устройств USB к ней довольно ограничены. Несколько десятков «свистков» в один сервер не воткнешь, если грубо, и не факт, что обычный компьютер защитит носители от физического повреждения. К тому же при настройке программы наверняка вылезут проблемы совместимости, а также что-нибудь вроде невозможности удаленно дернуть по питанию залипший ключ. Тут поможет только готовое решение, т.е. специальная «железка» с заточенной под наши задачи прошивкой.

Какие замки можно купить за деньги?

Рыночная ситуация оказалась довольно печальной. В продаже есть некоторое количество китайских устройств, но связываться с брендами и ноунеймами из Поднебесной мы не рискнули. Кто знает, какие с ними возникнут проблемы совместимости? Поддержки потом не дождешься. Модели западных производителей (Digi Anywhereusb, SEH myUTN и т. д.) в пересчете на порт стоят слишком дорого: пара тысяч долларов за устройство на 14 портов — не рекорд. К тому же безопасники забраковали использование носителей с квалифицированными ЭЦП в устройствах с импортными прошивками. В итоге мы купили DistKontrolUSB-64 — российский стоечный (с возможностью настольной установки) концентратор USB over IP на 64 порта.

Нас подкупила откровенность отечественного производителя, который гарантирует полную совместимость только с протестированными ключами. При этом найти несовместимое USB-устройство, по словам менеджера, у технических специалистов компании так и не получилось, а если даже такая ситуация возникнет, техническая поддержка и разработчики помогут решить проблему. Пожалуй, это лучший аппарат, который можно купить за 106500 рублей. К тому же он имеет всю необходимую разрешительную документацию для использования в коммерческих организациях и госструктурах.

Как работает DistKontrolUSB?

Концентратор позволяет подключать к удаленному компьютеру свои порты и вставленные в них устройства USB, как будто они локальные. Для этого необходимо идущее в комплекте программное обеспечение под Windows, Linux и OS X. Скачать его можно не только с сайта производителя, но и с самого DistKontrolUSB-64. Доступ клиентам ограничивается по логинам и паролям, а также по IP — нам этого вполне достаточно. Трафик шифруется с использованием сертификатов SSL/SSH, которые нужно загрузить в коммутатор или создать прямо на нем. Поддерживаются самоподписанные сертификаты.

К счастью, найти несовместимый ключ нам тоже не удалось, так что о решении этой проблемы рассказать нечего. В итоге мы собрали в одном месте почти все (кроме установленных в ноутбуках) ключи для лицензионного ПО, и трудностей с их использованием на работающем в виртуальной машине Hyper-V сервере удаленных рабочих столов не возникло. С электронными подписями на защищенных токенах интереснее: мы не стали ставить СКЗИ на сервер терминалов по соображениям безопасности. Сомнительно, кстати, что их использование в виртуальных средах вообще возможно/легально. Как правило такие вещи нужны некоторым сотрудникам бухгалтерии и ответственным за участие в торгах людям — в основном им то и были выделены корпоративные ноутбуки. Все криптопровайдеры под Windows прекрасно завелись и работают с подключенными к портам удаленного коммутатора защищенным носителям как с родными. Софт под Linux/OSX мы не тестировали за ненадобностью, но и там все должно завестись с поправкой на обычные для скрещивания этих систем с отечественной криптографией проблемы.

Используем максимальную комплектацию, с двумя гигабитными портами и с резервированием питания.

А также решили использовать предлагаемый производителем модуль защиты подключаемых USB устройств.

опечатываем следующим образом.

Что в итоге?

Сейчас концентратор DistKontrolUSB-64 стоит в отдельном охраняемом помещении в офисе, удаленно управляется через веб-интерфейс (по HTTPS) или через SSH, и каши вроде не просит. Он поддерживает IPv6, ограничивает питание портов USB по току и отключает их при перегреве. Плавный запуск портов уменьшает вызванные высокой емкостью нагрузки пусковые токи, так что у айтишников больше нет головной боли с зоопарком ключей. Безопасники тоже довольны, потому что физический доступ к железу находится целиком и полностью под их контролем. Примерно так один маленький (на самом деле не очень — все-таки 64 порта) концентратор решил множество проблем.

Надеюсь, этот материал кому-то поможет. Удачи!

USB-ключ безопасности: Что это такое и зачем он нужен?

Электронный ключ USB для защиты вашей информации и вашего ПК: Что это такое?

Когда дело доходит до защиты вашей информации, вы никогда не будете в полной безопасности. Хотя использование надежных паролей и программной двухфакторной аутентификации (2FA), безусловно является отличным началом. Вы можете еще больше укрепить свою онлайн-безопасность с помощью аппаратного ключа безопасности. Кроме того, их легко использовать как на личных, так и на служебных устройствах и учетных записях.

Вам не нужно быть техническим специалистом, чтобы использовать электронный ключ. Их довольно легко настроить, а некоторые для удобства даже можно сохранить на связке ключей. Ключ безопасности — идеальный способ обрести дополнительное спокойствие в защиты ваших наиболее безопасных учетных записей, устройств и информации.

Что такое USB-ключ безопасности?

Физически USB-ключ безопасности (также называемый ключом U2F) — это тип аппаратной защиты, который напоминает USB-накопитель и подключается к одному из USB-портов вашего компьютера. На практике ключ безопасности — это физическое устройство безопасности с полностью уникальной идентификацией. Он содержит небольшой чип со всеми протоколами безопасности и кодом, который позволяет ему подключаться к серверам и проверять вашу личность. Он используется для того, чтобы убедиться, что вы действительно получаете доступ к сайту или услуге.

Некоторые ключи безопасности даже имеют встроенный NFC или Bluetooth, что делает их идеальными для использования с новыми смартфонами Android и iOS. Ключи работают с такими браузерами, как Google Chrome, а также с веб-сервисами, такими как Gmail, Facebook, Dropbox, 1Password, Twitter, GitHub, Microsoft и многими другими.

Ключи безопасности — это еще один уровень двухфакторной безопасности, мало чем отличающийся от одноразовых кодов, которые вы получали по SMS или электронной почте при входе на определенные сайты, или от биометрических сканирований вашего отпечатка пальца или лица, используемых для разблокировки вашего ноутбука или смартфона. Но вместо того, чтобы отправлять вам код или сканировать часть тела, вы должны подключить устройство к компьютеру, чтобы получить доступ ко всему, что вы защищаете.

Какие есть способы обезопасить свой компьютер?

Надежная безопасность: использование уникальных надежных паролей для каждой из ваших учетных записей. Из-за этого хакеру или алгоритму невероятно сложно (если не невозможно) подобрать коды. Вам будет непросто их запомнить (для этого и нужны менеджеры паролей ), но их сложность делает их очень эффективными.

Повышенная безопасность: настройка программной двухфакторной аутентификации для ваших учетных записей (где вы получаете текстовый код) или с помощью приложений аутентификации. Это еще больше усложняет задачу хакеру взломать вас, поскольку ему нужно знать ваш пароль и иметь под рукой ваш телефон (или заменить его SIM-картой ), чтобы получить доступ.

Кроме того, в большинстве случаев вы также будете получать уведомление об одноразовом коде каждый раз, когда кто-то пытается получить доступ к вашей учетной записи, предупреждая вас.

Самая сильная безопасность: настройка физической двухфакторной аутентификации, также известной как ключ безопасности, создает единую уникальную точку доступа, которую нельзя дублировать. Чтобы вы или кто-либо еще мог получить доступ к своим подключенным учетным записям, вам понадобится ваш пароль, а также физический ключ — с чем не может справиться даже лучший хакер.

Ключи безопасности настолько хороши, что они даже не позволят вам ввести свою информацию на поддельном веб-сайте, поэтому, даже если хакеру удастся обмануть вас, он не обманет ваш ключ безопасности. Это оборудование действует как ваш цифровой телохранитель, удерживая нежелательных пользователей от вашей информации.

И не беспокойтесь: на ключе безопасности не хранятся никакие личные данные или данные учетной записи. В случае, если вы потеряете свой ключ или кто-то его заберет, им все равно придется знать имена и пароли ваших учетных записей, чтобы куда-то добраться.

Как работают электронные ключи защиты?

Думайте о ключе безопасности как о двери отеля. Вы регистрируетесь на стойке регистрации, оплачиваете посуточную плату и получаете ключ от номера. Тогда, гипотетически говоря, если бы вы встали перед дверью назначенной вам комнаты и сказали: «Я хочу войти», дверь просто не откроется. Вам нужно будет вставить ключ в слот, позволить ему подключиться к системе отеля и подтвердить: «Да, этот ключ в настоящее время действителен. Дайте мне зарегистрированный ключевой код, чтобы открыть эту комнату».

Установить и использовать электронный ключ также довольно просто. После того, как вы подключили устройства и онлайн-аккаунты, на которых хотите использовать ключ безопасности все, что вам нужно сделать на этом этапе — это подключить ключ, когда вы хотите получить доступ к устройству или сайту, и нажать сенсорную кнопку.

Кому следует использовать электронный ключ защиты?

Любой желающий может использовать электронный ключ, но для некоторых это может быть чрезмерной мерой. Если вас не беспокоит кратковременное неудобство безопасного входа в свои подключенные учетные записи, это отличная идея. В конце концов, лучше перестраховаться сейчас, чем сожалеть потом.

Мы настоятельно рекомендуем ключи безопасности тем, кто регулярно пользуется общедоступным Wi-Fi, поскольку трафик через Wi-Fi можно легко перехватить, а использование общедоступного Wi-Fi делает вас более уязвимыми для взлома. Использование ключа безопасности делает так, что даже если кто-то перехватит ваши данные, он не сможет войти в ваши учетные записи.

Мы также рекомендуем ключи безопасности всем, кто имеет дело с защищенной информацией в Интернете, такой как финансовая информация, а также известным людям и другим важным лицам, которым нужен дополнительный уровень безопасности.

Недостатки использования USB-ключа безопасности

Основным недостатком и самой большой слабостью электронного ключа безопасности: это единая точка доступа для ваших учетных записей. Если ключ делает практически невозможным для хакера доступ к вашим учетным записям, он также делает практически невозможным доступ к вашим собственным учетным записям в случае, если вы потеряете свой ключ безопасности.

Если у вас где-то открыт еще один экземпляр ваших учетных записей, вы можете войти и удалить свой электронный ключ или создать новый, но если вы этого не сделаете, вам может сильно не повезти. Однако, в зависимости от направления, для которого вы настроили ключ безопасности, например в Google, у вас будет доступ к ряду вариантов доступа к вашей учетной записи, например, к резервным кодам доступа. Вы также можете технически купить резервный ключ безопасности, но не каждый сайт позволяет зарегистрировать два.

Другой примечательный недостаток заключается в том, что не все сайты и службы поддерживают ключи безопасности как вариант 2FA, особенно небольшие службы. Большинство сервисов вообще не предлагают поддержку 2FA, они будут придерживаться вариантов на основе SMS или электронной почты. Это означает, что в настоящее время вы будете тратить деньги на защиту лишь на небольшом количестве сайтов, хотя в будущем может появиться поддержка для большего числа сайтов.

Другие особенности, которые следует учитывать при покупке USB-ключа безопасности

Очевидно, что безопасность — это главное здесь и самая важная часть физического ключа безопасности. Однако есть несколько дополнительных функций, которые следует учитывать, если вы думаете о покупке электронного ключа.

Совместимость устройства и учетной записи: не все аппаратные ключи одинаковые. Некоторые подключаются к компьютеру через USB-A или USB-C, а другие поддерживают только порты Apple Lightning. Новые варианты могут даже поддерживать Bluetooth и NFC, что делает их совместимыми со смартфонами. Убедитесь, что выбранный вами ключ будет работать со всеми устройствами, на которых вы хотите его использовать, от macOS и Windows до Android и iOS.

Долговечность: поскольку ключ безопасности — это то, что вы потенциально можете использовать каждый день, очень важно, чтобы он имел прочную конструкцию из высококачественных материалов. Металлические разъемы, которые подключаются к разъемам USB-порта вашего устройства, должны быть достаточно прочными, чтобы выдерживать тысячи применений. Лучшие ключи безопасности выдерживают падение (или падение на него чего-либо), а также водонепроницаемы.

Лучшие USB ключи безопасности

Если вы решили, что хотите получить электронный ключ, но не знаете, какие у вас что купить: ниже мы представили несколько лучших вариантов, в том числе несколько ключей премиум-класса и недорогой вариант.

Лучший ключ безопасности: Yubico YubiKey 5 NFC

Yubico — это имя, которому доверяют в мире ключей безопасности, поскольку оно помогло разработать стандарт FIDO U2F вместе с Google. YubiKey 5 NFC использует как NFC и разъем USB-A, и является идеальным выбором для получения авторизовались на своих интернет — услуг и счетов, а также ваши MacOS компьютеры, Android устройств, а также iPhone 7 или более новые модели. Он поддерживает множество стандартов безопасности, включая FIDO U2F, FIDO2, Yubico OTP, OATH-HOTP, Open PGP и смарт-карту. Ключ устойчив к воде, взлому и раздавливанию.

Yubico — YubiKey 5 NFC — двухфакторная аутентификация USB и ключ безопасности NFC, подходит для портов USB-A и работает с поддерживаемыми мобильными устройствами NFC — защитите свои учетные записи в Интернете с помощью не только пароля

Получите максимальную связь и безопасность для ваших компьютеров, мобильных устройств, совместимых веб-сайтов и служб.

Лучший бюджетный выбор: электронный ключ Thetis FIDO U2F

Вам не нужно тратить много денег, чтобы получить респектабельный ключ безопасности. Thetis FIDO U2F предлагает лучшую отдачу от вложенных средств. Ключ работает как в браузерах Chrome, так и в Opera в операционных системах MacOS, Windows и Linux. Он пропускает варианты подключения Bluetooth и NFC в пользу порта USB-A. У ключа Thetis есть поворотный механизм, который защищает USB-порт, когда он не используется.

Ключ безопасности FIDO U2F, Thetis [алюминиевый складной дизайн] Универсальная двухфакторная аутентификация USB (тип A) для дополнительной защиты в Windows, Linux,Mac OS, Gmail, Facebook, Dropbox, SalesForce, GitHub

Подключайтесь к своим устройствам и онлайн-аккаунтам и защищайте их, не тратя при этом целое состояние. Работает с системами Windows, macOS и Linux.

Комплект ключей безопасности Google Titan

Вместе с Yubico, Google помог разработать стандарт FIDO U2F, на который полагаются эти устройства, так что это еще один хороший выбор. Пакет Google Titan Key Bundle включает в себя один ключ Bluetooth и один ключ USB-A, поэтому вы можете подключаться к компьютерам и мобильным устройствам, а также к совместимым веб-службам.

Сверху у ключей есть отверстие, поэтому вы можете соединить их с кольцом для ключей. Оба ключа поддерживают Программу расширенной защиты Google, которая является самым надежным предложением компании по обеспечению безопасности. Google также предлагает отличный вариант USB-C, если он лучше работает с портами вашего устройства.

Электронные ключи — это простой и относительно недорогой способ сохранить важную информацию в Интернете. Хотя они могут быть излишними для обычного человека, уровень безопасности, который они предлагают, делает их полезными для всех, кто имеет дело с защищенной информацией, особенно в общедоступном Wi-Fi-соединении. Их также могут использовать знаменитости и известные люди. Также не теряйте свой электронный ключ безопасности.