Vchecks me что это

Расчёт стоимости разработки проекта for dummies

Наверняка многим знаком такой диалог

— Разработайте мне проект, на котором я буду зарабатывать деньги

— Хорошо, разработка будет стоить 10 миллионов рублей

— Слишком дорого, у меня есть только 100 тысяч рублей

Как владелец компании, которая занимается разработкой сложных продуктов, я неоднократно сталкиваюсь с такими запросами и иногда очень сложно объяснить клиентам почему разработка стоит таких денег. Давайте попробуем разобраться на примере абстрактного проекты сколько может реально стоить разработка продукта и какие есть риски.

Итак, двое молодых и предприимчивых фаундеров решают запустить проект Швюбер, благодаря которому вы могли бы найти швею для того, чтобы подшить брюки, зашить дыру в любимом пиджаке или, для совсем уж изысканных заказчиков, заказать вязку шарфа крючком.

Путём несложного анализа мы понимаем, что в рамках проекта должны быть разработаны

Мы пойдём путём mobile first (ну всё-таки это абстрактный проект в вакууме), хотя если честно я бы добавил веб-версию для заказчиков и исполнителей.

Также мы понимаем, что нам надо как минимум интегрироваться с

Независимо от того, будет ли это inhouse-команда или фаундеры решат привлечь аутсорсеров или взять людей на аутстафф, нам понадобятся следующие роли

Также есть расходы на офисных сотрудников:

Это только роли, про затраты мы поговорим потом.

Итого ФОТ составляет

Но компания же не может работать только за зарплату, давайте посмотрим какие еще есть у неё статьи расходов

Надеюсь ничего не забыл. Я конечно не стал считать закупку ноутбуков и тестового оборудования, предполагаем, что они и так есть.

Таким образом наша сумма увеличивается

Теперь давайте поговорим о времени реализации проекта.

Таким образом мы видим, что цена в 10-20 млн рублей вполне реальна. Может быть доверить разработку профессионалам?

Если знаете что-то ещё, то присылайте в комментарии и я обновлю список.

Комментарий удален по просьбе пользователя

Круто, что есть люди, знающие старые анекдоты. Но если бы эти люди знали о целях и задачах лендинга, то я бы не тратил время на разжёвывание прописных истин. Но ок, мне не сложно.

Вы же промокоды, геолокацию и пр. не каждый раз пилите, один раз сделали, потом для всех клиентов свои наработки используете, а продаёте как с нуля каждый раз

Интернет магазин ВсеИнструменты.ру

alex1977102 написал:

Везде одинаково пока инструмент не сломается

Несколько раз покупал на Всеинструменты.ру макитовскую технику: шуруповерты и перфоратор для профессиональной работы (монтаж окон). Техника прослужила долго, как и стоит ожидать от Макиты.

Официальный представитель компании ВсеИнструменты.ру

Официальный представитель компании ВсеИнструменты.ру

Официальный представитель компании ВсеИнструменты.ру

Не могу избавиться от города Тверь в графе «местоположение». Заменяю на Москву перед оформлением заказа, и мне опять предлагают Тверь. После очередной попытки удалось переправить на Москву. Не знаю, как надолго. Два дня при просмотре сайта установленная Москва сменялась на туже Тверь при любом переходе вперёд или назад.

cineman написал:

Не могу избавиться от города Тверь в графе «местоположение»

Весьма похожая ситуация,вечно хочет отправить меня в Ростов (гео локацию и через гугл менял и так и сяк),стал каждый раз вводить адрес магазина проблема вроде пропала.

cineman написал:

Не могу избавиться от города Тверь в графе «местоположение». Заменяю на Москву перед оформлением заказа, и мне опять предлагают Тверь. После очередной попытки удалось переправить на Москву. Не знаю, как надолго. Два дня при просмотре сайта установленная Москва сменялась на туже Тверь при любом переходе вперёд или назад.

cineman написал:

Не могу избавиться от города Тверь в графе «местоположение»

Весьма похожая ситуация,вечно хочет отправить меня в Ростов (гео локацию и через гугл менял и так и сяк),стал каждый раз вводить адрес магазина проблема вроде пропала.

Официальный представитель компании ВсеИнструменты.ру

VseInstr написал:

исправления внесли. Если подобная проблема повторится, сообщите, пожалуйста, мне об этом.

Есть такая категория лопат, практически не представленная на российском рынке.

Это пересадочные лопаты, являющиеся штыковыми с более узким (15см) и более высоким (40см) лезвием. Позволяют подкопать саженцы глубже, чем обычные штыковые лопаты.

Единственное, что нашёл похожее, это лопаты для копки траншей, они же дренажные, производителя Truper на Всехинструментах, но у них заведомо специфический черенок, приспособленный для глубоких канав, но не приспособленный для сильного бокового усилия при подкопке саженцев.

Может, что ещё порекомендуете?

Например, с приваренным стальным черенком и прямоугольным (или трапецевидным) высоким (40см) лезвием?

Интересны же полноценные дреннажные лопаты с высотой лезвия 40см, как у всех Truper.

Подскажите, вот позиции которых нет в наличии, есть смысл заказывать?

Или очень долго будут ехать? Боюсь как бы это все не затянулось.

Официальный представитель компании ВсеИнструменты.ру

Официальный представитель компании ВсеИнструменты.ру

Официальный представитель компании ВсеИнструменты.ру

Результат: «vchecks.me не отвечает» и в интернет магазин ВсеИнструменты.ру попасть нельзя.

Результат: «vchecks.me не отвечает» и в интернет магазин ВсеИнструменты.ру попасть нельзя.

Официальный представитель компании ВсеИнструменты.ру

Обратите внимание вашего руководства, что продавать измерительный инструмент без перевода инструкции это и дурной тон и нарушение ЗоЗПП как минимум ст.10 и ещё некоторых документов, имеющих силу закона (про ГОСТы и тех. регламенты Таможенного союза слышали, надеюсь). В частности известный угольник swanson это не просто треугольник с транспортиром, а разметочная система, использовать все возможности которой можно лишь применяя методы работы и таблицы, приведенные в прилагаемой инструкции. Инструкция данного товара есть неотъемлемая часть его потребительских свойств, а не просто бумажка, которую можно выкинуть после покупки. И без её перевода существенная часть потребительских свойств товара утрачивается. Вы сами себе осложняете продвижение товара, т.к. не предоставляете полной информации о потребительских свойствах, которые являются его главными преимуществами.

Официальный представитель компании ВсеИнструменты.ру

Mssg.me — сайт-визитка для сбора всех аккаунтов в мессенджерах Статьи редакции

Собеседники видят все способы общения в одном месте.

Mssg.me — это сервис, с помощью которого пользователи могут создавать персональные страницы с указанием всех возможных средств связи с ними: профилей в Skype, Telegram, WhatsApp и других мессенджерах.

Ссылку на получившуюся страницу можно добавить в свой профиль в социальных сетях — так любой, кто захочет связаться с пользователем, сможет быстро перейти в удобное приложение и отправить сообщение. Её также можно встроить в кнопку на сайт, переслать личным сообщением или другим способом передать пользователю, который захочет связаться с владельцем.

Основным преимуществом Mssg.me создатели считают то, что получателю не нужно будет вводить номер или ник пользователя в мессенджерах — сервис автоматически открывает нужный диалог.

Мы специально оставили ошибки, что бы проверить внимательность юзеров:)

Товарищ Майор, перелогиньтесь!

Выглядит пишется через И

Спасибо за отзыв, исправили 🙂

По-идее должна быть обратная логика: ссылка на выбранный язык неактивна, на тот, на который можно сменить — активная, с подчёркиванием

Спасибо за отзыв, поправим

Еще момент: в английской локализации правильнее было бы complete registration хотя бы, а не finish.

Да, прошерстить все возможные интернет-сети не мешало бы. Не ограничиваясь мелким набором. Да и дизайн не завораживает.

хотяяяя, я за минимализм в дизайне) норм все)

Спасибо за отзыв, обязательно добавим в будущем

Можно перекличку устроить.

Знакомый закрыл в 14-м, я в 16-м ))

И я всё еще не понимаю, зачем это, если есть about.me?

Люди, откуда у вас все эти ошибки и трудности берутся? Все прекрасно с первого раза получилось. Видел этот сервис еще несколько месяцев назад, тогда еще заинтересовался. Но по-моему за это время особо изменений не было, что жалко.

filecheck .ru

Вот так, вы сможете исправить ошибки, связанные с vcheck.exe

Информация о файле vcheck.exe

Описание: vcheck.exe не является необходимым для Windows. Vcheck.exe находится в подпапках «C:\Users\USERNAME». Размер файла для Windows 10/8/7/XP составляет 389,120 байт.

Нет информации по файлу. Это не системный процесс Windows. Процесс загружается во время процесса загрузки Windows (Смотрите ключ реестра: Run ). Приложение не видно пользователям. Vcheck.exe способен записывать ввод данных. Поэтому технический рейтинг надежности 52% опасности.

Важно: Некоторые вредоносные программы маскируют себя как vcheck.exe, особенно, если они расположены в каталоге c:\windows или c:\windows\system32. Таким образом, вы должны проверить файл vcheck.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с vcheck

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

vcheck сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

«Hack Me на TryHackMe», или Небезопасное изучение инфобеза на известной платформе

Привет, Хабрчане. Сегодня мы поговорим об одной проблеме, которую обнаружил мой хороший знакомый Иван Глинкин.

Это очень серьезный косяк с безопасностью платформы для обучения пентесту TryHackMe. Заключается он в том, что виртуальные стенды видят абсолютно все в сети, и их можно использовать для атаки на пользователей сервиса.

Написать эту статью меня подтолкнули 3 причины:

Прошло уже более двух недель, а воз и ныне там. Никаких действий со стороны платформы TryHackMe не последовало;

Платформа ответила только хамством, а затем забанила аккаунт Ивана (об этом далее);

Автору оригинала очень лень переписывать статью на русском языке.

Эта уязвимость была изначально найдена не мной, но я получил у автора оригинала разрешение на использование материалов оригинальной статьи и публикацию на русском языке. И уже я перепроверял, что конь всё ещё не валялся в системе инфобеза платформы TryHackMe, и использовать ее, мягко говоря, не очень безопасно. Ссылка на оригинальную статью.

Завязка сюжета

Есть много разных платформ для обучения инфобезу. И коль скоро эти платформы затрагивают такой важный в IT-отрасли сегмент, то неплохо было бы им самим соответствовать. Так мы думаем, когда заходим на них.

Однако, как показала практика, тут тоже работает славный принцип «х*як, х*як, и в продакшн».

Когда мы подключаемся по VPN к платформе, мы не можем взаимодействовать с другими хостами в сети, кроме самих виртуальных машин для взлома. Верно? Верно!

Ну, а что по поводу самих виртуальных стендов? Они-то, наверное, тоже не могут взаимодействовать с кем попало?

А вот и нет! Виртуальный стенд, как оказалось, видит всех и вся в сети.

В качестве тестовой точки я выбрал виртуалку «Basic Pentesting».

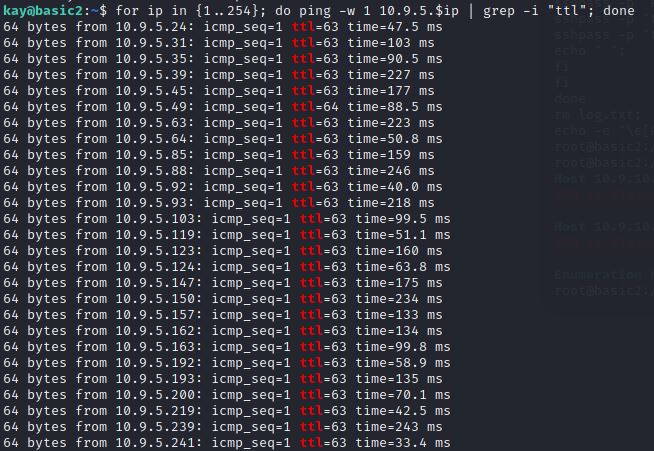

Быстренько получив пользователя kay по сюжету виртуалки, начнем проверять, как же TryHackMe решила проблему с тем, что виртуалка может взаимодействовать с абсолютно всеми пользователями. Проверяем свою же подсеть. В моем случае это была 10.9.5.0

Жизнь есть. Так, а другие подсети видим? Ну, например, 10.9.4.0 …

Так, отставить панику! Это же еще ничего не доказывает и не значит, что я смогу подключиться по SSH или проверить, есть ли там поднятый Apache.

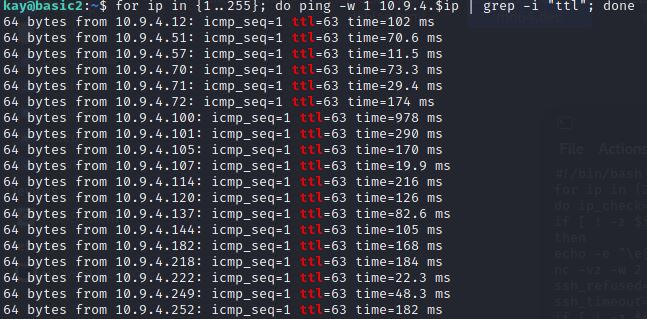

Сводим все живые IP адреса в вордлист и пробегаем их nc по 80 порту, благо nc заботливо установлен админами платформы.

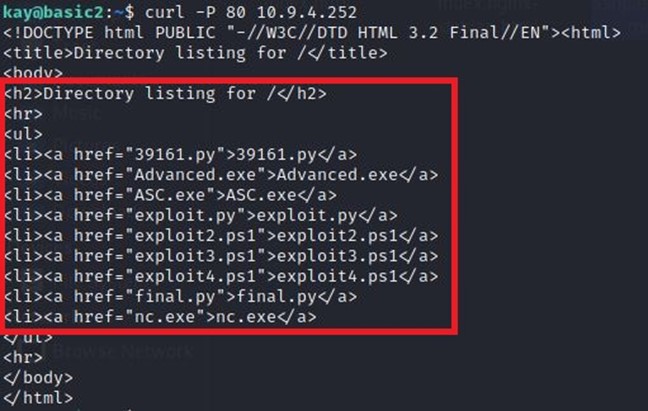

А вот и первые претенденты. CURL’луем 10.9.4.252 и видим там типичный листинг директории www человека, который решает виртуалки:

Кульминация

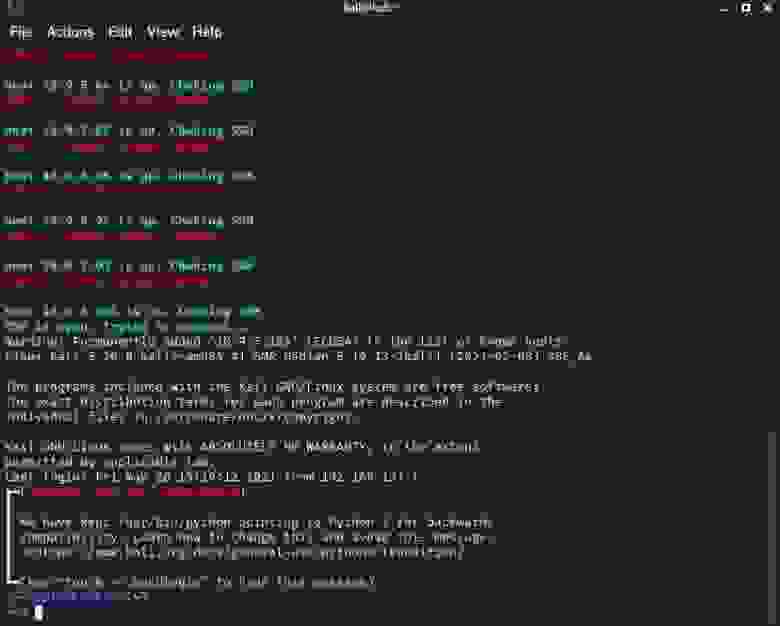

А вот давайте и проверим, че там по SSH. Тут тоже применим немножко автоматизации. Закидываем на стенд sshpass, благо и curl, и wget уже заботливо установлены админами платформы заранее. Как говорится, всё для вас, даже вода из-под крана.

Ну root-то точно на стенде закрыт! Для итогового выполнения упражнения стенда root не нужен, а, стало быть, и у пользователя kay не должно быть прав на sudo. Верно же?

Устанавливаем sshpass и колдуем легкий скрипт в bash для перебора:

Развязка

Проверять будем 3 самые основные связки логин/пароль для Kali и Parrot OS:

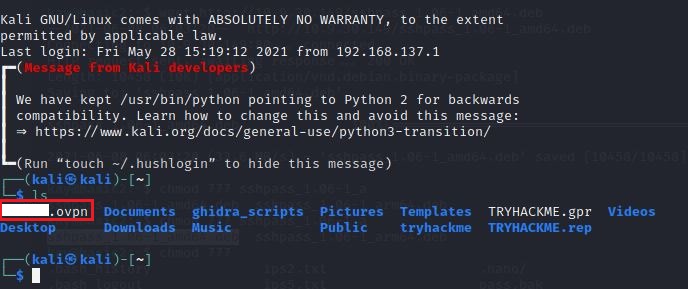

А вот и первый «БЕЗОПАСНИК» с дефолтными логином и паролем. И сразу натыкаемся на ovpn файл для доступа к TryHackMe. Если у человека оплачен VIP, то мы только что сэкономили на подписке …

Эпилог

Какие из всего этого следуют практические выводы?

Ну, самый очевидный: система инфобеза TryHackMe полное **** нужно менять дефолтные пароли на своих Kali и Parrot OS на более безопасные. Обезопасит ли это в полной мере вас при вот таком вот «уровне» защиты сети на платформе TryHackMe? Определённо нет.

Думаю, мне не стоит тут перечислять, что, помимо простого брутфорса SSH, существует еще куча методов получить доступ к вашей системе. А дальше можете выбрать, что злоумышленник захочет:

Включить вашу рабочую машину в ботнет;

Покопаться во внутрикорпоративной сети компании и вашей личной инфе;

Провести атаки на другие ресурсы с использованием вашей пентест-машины и из-под вашего IP;

Помайнить криптовалюты на вашем оборудовании (а почему бы, собственно, и нет?);

Всё, что пришло вам в голову к этому моменту …

А также не забываем, что после перезагрузки стенда вся информация с него удаляется, в том числе и логи. Можно, конечно, уповать на то, что у TryHackMe всё обязательно логируется и записывается, особенно все действия пользователя на виртуалках, но что-то мне мало верится в реальность этого варианта.

Особенно меня «порадовала» реакция платформы TryHackMe на багрепорт всей этой ситуации.

Первичный отчет был направлен в TryHackMe 2 мая 2021. Оригинальная статья вышла 25 мая 2021. Вместо того, чтобы заняться решением этой проблемы, руководство платформы TryHackMe прислало письмо, в котором просто решило прикрыться пунктом 9 правил пользования платформой.

TryHackMe на полном серьёзе считает, что всё у них нормально, и что вместо принятия технических мер можно ограничиться вот этой вот писулькой в правилах пользования платформой. Она как-то сможет оградить пользователей от реальных злоумышленников?

Ну и вишенка на торте:

Бан аккаунта. Отличная работа, TryHackMe. Вместо решения проблемы вы просто забанили человека, который указал вам на косяк в системе инфобеза …

Решайте сами, стоит ли пользоваться вот такими образовательными порталами, которые спокойно позволяют взламывать своих пользователей.

Лично моё мнение: в случае реальной атаки на вас платформа просто открестится от ответственности всё тем же замечательным пунктом 9 своего соглашения.

Ну а что? Это же не платформа положила болт на защиту пользователей, а злоумышленник, наплевав на все писульки TryHackMe, просто взял и использовал ваш Kali для противоправных действий в адрес третьих лиц.