Vpn gui что это

OpenVPN, о котором вы так мало знали

OpenVPN, как много в этом слове. Мультиплатформенный, гибко настраиваемый, бесплатный VPN сервер с открытым исходным кодом, являющийся фактически стандартом «defacto» для организации доступа к внутренним корпоративным сетям. Большинство администраторов используют его с настройками по умолчанию или с типовыми конфигурациями широко описанными в разных HOW-TO. Но так ли прост OpenVPN, как он кажется на первый взгляд? В данной статье мы рассмотрим скрытые от глаз внутренние механизмы OpenVPN, которые кардинально меняют представление о его возможностях.

OpenVPN сервер распространяется в виде исходного кода или готовых к установке скомпилированных пакетов для различных операционных систем. В качестве библиотеки обеспечивающей шифрование используется OpenSSL.

Большинство конфигураций для связи клиентов с сервером, а также между серверами, предполагает использование связки приватных или приватно/публичных ключей для обеспечения безопасности внутреннего трафика. Для корпоративных сетей в режиме MultiPoint-To-SinglePoint обычно используется свой центр сертификации PKI, который легко строится либо при помощи easy-rsa, либо на основе XCA. Для межсервенной коммуникации типа Point-to-point, в основном используется конфигурация с общим ключом. Вспомним основные, всем известные механизмы и возможности.

Основные механизмы и возможности

Сертификатная аутентификация

Про неё написано огромное количество документации. Суть проста. Создаётся свой центр сертификации, который выпускает пользовательские сертификаты. С помощью центра сертификации обеспечивается контроль за подключением пользователей к OpenVPN серверу. При окончании времени действия сертификата или его отзыве, доступ пользователя блокируется. Приватные ключи с установленым на них паролем, выпускаемые совместно с сертификатом обеспечивают безопасность от несанкционированного подключения к внутренним ресурсам.

Приватные point-to-point ключи

С точки зрения подключения к ресурсам компании только одного пользователя/сервера, используется схема с приватными ключами. На одном из хостов генерируется ключ, который является общим для сервера и клиента.

Во всех случаях подключения для безопасности «рукопожатия» handshake между клиентом и сервером используется протокол Diffie-Hellmann.

Внешняя аутентификация пользователей

Для упрощения контроля за подключением пользователей, вместо схемы со своим PKI, можно использовать схему с внешней аутентификацией пользователей по логину/паролю. Данная схема удобна для аутентификации пользователей скажем по доменному логину/паролю. Для подключения к серверу в конфигурационный файл клиента добавляется сертификат сервера и ключ подписи передаваемых пакетов HARDENING OPENVPN SECURITY.

пример клиентского конфига

Часть серверного конфига для аутентификации клиентов через файл

Using alternative authentication methods

Данная схема удобна, но очень небезопасна.

Для повышения безопасности можно использовать подключаемые модули обеспечивающие проверку логина/пароля во внешних системах. Самым распространённым методом является системный PAM(Pluggable Authentication Modules).

В конфигурационный файл OpenVPN необходимо добавить строку

Маршрутизация

Т.к. основной задачей сервера является обеспечение доступа удалённых пользователей/серверов к внутренним ресурсам, сервер позволяет определять статическую маршрутизацию от клиентов к серверу и от сервера к клиентам. С точки зрения доступа клиентов к внутренним ресурсам, сервер при помощи протокола DHCP и директив «route» или «push route» позволяет передать клиенту маршруты внутренних сетей. Для оповещения самого сервера об удалённых сетях на стороне клиента используется «client config dir» (ccd), механизм позволяющий описать при помощи директивы «iroute» список внутренних сетей клиента, которые должны попасть в таблицу маршрутизации сервера для транзита в них трафика.

На этом «штатные» широкоиспользуемые возможности заканчиваются и начинается локальная кастомизация для каждого конкретного случая.

Дополнительные возможности OpenVPN

Рассмотрим дополнительные возможности OpenVPN, о которых может кто-то и слышал, но в реальности не видел или не использовал.

Безопасность сетей/Packet Filtering

Директивы блока (ACCEPT/DENY) задают действие по умолчанию для всех клиентов не указанных внутри блока.

Например файл для клиента user2

заблокирует трафик ко всем пользователям и сетям, но разрешит трафик в сторону клиента user1. Если у user1 не будет явным образом описано разрешение передачи трафика в сторону user2, то трафик будет ходить только в одну сторону user2->user1.

Или другой пример.

Отключить всё кроме доступа между пользователями и DNS сервером находящимся в локальной сети и тестовым контуром в сети 192.168.0.0/24

Механизм фильтрации активируется через конфигурационный файл, либо при подключении плагина «выставившего» флаг «OPENVPN_PLUGIN_ENABLE_PF».

Данную возможность мы обсудим позже.

Вторым режимом фильтрации трафика является встроенный в систему пакетный фильтр. Для его активации в конфиге не должно быть директивы «client-to-client». С точки зрения автоматизации включения/выключения необходимых правил при подключении/отключении клиентов удобнее всего использовать отдельные вставки в список правил, реализуемые либо через CHAINS в Iptables(Linux), либо в Anchors в PF(FreeBSD). Активация/деактивация правил обычно осуществляется через директивы client-connect/client-disconnect в конфигурационном файле сервера, вызывающие соответствующие скрипты при подключении/отключении пользователя.

Расширенная PAM аутентификация

Под расширенной PAM аутентификацией подразумевается изменение логики работы проверки логина и пароля пользователя. Достигается это либо установкой соответствующих плагинов для OpenVPN, обеспечивающих чтение и проверку данных во внешних источниках, либо подключением в систему библиотек позволяющих скриптовать любую логику. Одной из такой библиотек является pam_python, которая помогает скриптовать любую логику проверки логина/пароля через Python скрипты.

В случае её использования строка проверки пользователя меняется следующим образом.

Так как «под капотом» PAM находятся алгоритмы диалогов системы с пользователем или внешними библиотеками, то этими диалогами можно управлять. Например подключить OTP токены в систему. Библиотека LinOTP взята просто для примера, т.к. свою самописную библиотеку написанную во время тестирования я где-то потерял ¯\(ツ)/¯

Также примеры легко гуглятся по слову «pam_python».

Основной проблемой при работе с внешними PAM модулями является невозможность получить сессионное окружение OpenVPN внутри вызываемого Python или любого другого скрипта, вызываемого через системный pam. Т.е. скрипт обеспечивает только те функции по проверке логина/пароля, которые на него возложены.

«Отложенная» аутентификация

Сервер OpenVPN поддерживает так называемую «отложенную» аутентификацию. «Отложенная» аутентификация используется в случаях, когда сервис аутентификации не может обслужить запрос проверки логина/пароля в реальном режиме времени.

Плагины OpenVPN

Это отдельная параллельная вселенная, про которую может быть и знают, но из-за некоторой запутанности не умеют или боятся использовать. Да действительно, написание функционального плагина для OpenVPN требует программирования на C со всеми вытекающими. Примеры простых плагинов включены в исходное дерево OpenVPN или например есть плагин для демонстрации вызова методов из OpenVPN.

Попробуем разобраться как плагины работают со стороны OpenVPN.

Функции и параметры используемые для работы с плагинами описаны в отдельном файле

Основная задача плагина, при инициализации его сервером OpenVPN, передать список поддерживаемых плагином функций и при вызове любой из функций вернуть правильный код ответа, который будет понятен серверу.

Остановимся поподробнее на каждой группе. Логику работы мы будем рассматривать на основе парольной аутентификации пользователя.

При старте сервера, после чтения конфигурационного файла, сервер вызывает функции OPENVPN_PLUGIN_UP и OPENVPN_PLUGIN_ROUTE_UP. В переменном окружении вызываемых функций передаются основные параметры запущенного сервера.

Данные функции можно использовать для оповещений при старте сервера либо смене конфигурации.

При подключении клиента, OpenVPN запрашивает возможность активации внутреннего пакетного фильтра.

Как видно из дампа, появилась переменная pf_file. В данном файле должны находиться правила внутреннего пакетного фильтра для текущей обрабатываемой сессии.

Далее проверяется логин и пароль пользователя в функции OPENVPN_PLUGIN_AUTH_USER_PASS_VERIFY

Это единственное место где пароль в переменном окружении присутствует в открытом виде.

Результатом работы данной функции должны быть три варианта ответа.

Если сервер получает ответ OPENVPN_PLUGIN_FUNC_DEFERRED, то в работу вступает механизм «отложенной» аутентификации. Как мы видим, в переменном окружении появилась переменная «auth_control_file», содержимое данной переменной содержит имя файла, в котором будет ожидаться ответ от системы аутентификации. Ответом является помещённый в указанный файл символ 0(для разрешения доступа), 1(для запрета доступа). Параметр сервера «hand-window» определяет таймаут в секундах, в течении которого сервер будет ожидать ответ. Во время ожидания трафик от других клиентов не прерывается.

Так как мы работаем с парольной аутентификацией, то функции проверки сертификатов OPENVPN_PLUGIN_TLS_VERIFY не вызывается. Вместо этого сразу вызывается OPENVPN_PLUGIN_TLS_FINAL, подтверждающий установление сессии.

Далее срабатывает вызов OPENVPN_PLUGIN_IPCHANGE, вызываемый перед сменой ip адреса клиента.

Функция OPENVPN_PLUGIN_CLIENT_CONNECT_V2, вызывается при установке IP адреса внутренним DHCP сервером.

В переменном окружении появляются переменные содержащие параметры туннеля «ifconfig_pool_local_ip» и «ifconfig_pool_remote_ip».

Функция OPENVPN_PLUGIN_LEARN_ADDRESS вызывается при обучении OpenVPN сервером, связки IP адресов и маршрутов к ним. После выхода из этой функции активируется процедура применения настроек пакетного фильтра из файла. Переменное окружение OPENVPN_PLUGIN_LEARN_ADDRESS при этом соответствует фазе OPENVPN_PLUGIN_CLIENT_CONNECT_V2.

При отключении клиента вызывается функция OPENVPN_PLUGIN_CLIENT_DISCONNECT.

В переменном окружении добавляются длительность соединения и трафик пользователя.

Как вы успели заметить, в связи с обилием данных в разных вызовах, написание и отладка плагина на языке программирования C(C++) будет довольно трудоёмкой задачей.

Для расширения функционала было решено сделать «чудо» сначала для внутреннего проекта, а потом выложить его в свободный доступ 🙂

После долгого чтения исходных кодов OpenVPN и различных примеров узкоспециализированных плагинов, был написан проект, который в качестве языка программирования логики обработки сессии использует Python. Код представляет собой подключаемый к OpenVPN плагин на языке C, который все запросы поступающие в плагин, отправляет в Python модуль через c-api reference.

Python c-api reference работая с python файлами напрямую, некорректно работает с загрузкой python библиотек.

При инициализации плагина в OpenVPN, плагин возвращает масочный список всех функций, которые может обслужить. При наступлении очередной фазы подключения или внутреннего события, OpenVPN вызывает соответствующие функции из плагина. Плагин преобразует переменное окружение и параметры переданные функции в структуру, инициализирует python и передаёт структуру в соответствующую процедуру python модуля. Процедура возвращает плагину один из трёх ответов (0 — Success, 1 — Error, 2 — Deferred). Ответ транформируется и возвращается OpenVPN.

Обратите внимание, что все вызовы модуля являются «stateless», это означает, что процедуры не помнят и не знают, что происходило ранее в других вызовах. Ориентироваться можно только на переменное окружение передаваемое плагину из OpenVPN.

Внутри python модуля вы можете реализовать любую логику, подключая нужные библиотеки и ресурсы. Если вы не уверены в скорости выполнения проверок, то используйте «отложенные» подтверждения.

Используя группировку пользователей подключаемых к сервису, через pf_file можно довольно тонко настроить сетевое взаимодействие между пользователями и другими ресурсами. В свою очередь подключив плагин на мониторинг, всегда можно будет через management интерфейс OpenVPN управлять сессиями клиентов.

Во время тестирования проекта был разработан механизм генерации паролей, аналогичный jwt токенам, но имеющим меньший размер.

Суть проста. Токен содержит в себе идентификатор клиента и срок окончания доступа. Для подписи токена используется HMAC_SHA1 с закрытым ключом. После подписи токена, текстовое содержимое ксорится подписью и конвертится в base64. Таким образом получается «запечатывание» токена. «Запечатанный» токен используется в качестве пароля пользователя. При несанкционированном изменении блока с данными, поломается xor, если поломается xor, значит поломается проверка подписи. Без закрытого ключа подпись изменить не получится.

Если вы не хотите руками контролировать время действия пароля, то генерируете такой токен, и проверяете его на валидность внутри плагина, не вызывая внешние сервисы. Данная схема очень удобна для сессионной генерации паролей на определенное время. При этом вы можете во внешнюю систему управления передать содержимое токена и она сама настроится на отключение пользователя по окончании действия токена.

Надеюсь информация в данной статье была вам полезна.

Спасибо за потраченное на её прочтение время.

Если есть вопросы, попробую ответить на что смогу.

© Aborche 2019

Настройка OpenVPN для Windows

Пошаговая инструкция по настройке OpenVPN GUI в Windows 10. The OpenVPN GUI это бесплатная программа с открытым кодом, доступная для всех версий Windows.

Содержание

Установка OpenVPN GUI

Или скачайте установочный файл для вашей версии Windows по следующим ссылкам:

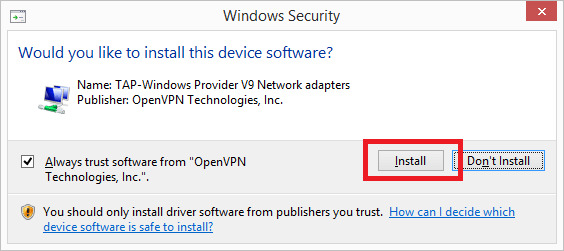

Установщик запущен. Нажмите Next для начала установки!

Настройка OpenVPN GUI

В процессе установки, ярлык OpenVPN GUI будет добавлен на рабочий стол Windows. Нажмите правой кнопкой мыши по нему OpenVPN GUI и выберите в меню пункт «Открыть разположение файла».

После этого вы увидите предупреждение «Destination Folder Access Denied». Windows попросит вас предоставить права администратора для перемещения файла. Согласитесь.

Отлично! Ваш конфигурационный файл SnowdenVPN.ovpn находится в C:\Program Files\OpenVPN\config и теперь вы можете подключиться к серверу.

Подключение в VPN-серверу

Дважды нажмите мышью на ярлык OpenVPN GUI на рабочем столе.

Когда OpenVPN GUI запустится, на панеле уведомлений появится его значок.

Нажмите правой кнопкой мыши по значку OpenVPN GUI на панеле уведомлений.

В выпадающем меню выбирите пункт Подключиться.

После этого появится окно подключения.

Когда OpenVPN GUI подключится в серверу, значок станет зеленого цвета.

Что такое OpenVPN? Как работает OpenVPN и как им пользоваться?

Даже если вы новичок в теме VPN, то наверняка уже слышали об OpenVPN. Большинство поставщиков VPN-услуг предлагают его потому, что он очень безопасный и надёжный. Если вдаваться в подробности, что же такое OpenVPN? Как на самом деле работает OpenVPN?

Если вам интересно узнать об этом больше, то мы готовы вам рассказать. Продолжайте читать, если хотите получить всю необходимую информацию о протоколе OpenVPN.

Содержание

Что такое OpenVPN?

OpenVPN — это VPN-протокол и ПО, которое использует методы VPN для защиты соединений типа “точка-точка” и “сайт-сайт”. В настоящее время это один из самых популярных VPN-протоколов среди пользователей VPN.

Он был разработан Джеймсом Йонаном и выпущен в 2001 году. OpenVPN — один из VPN-протоколов с нативным приложением с открытым исходным кодом (собственное приложение есть и у SoftEther).

Как работает OpenVPN?

Протокол OpenVPN отвечает за поддержание коммуникации между клиентом и сервером. Как правило, он используется для создания защищённого “туннеля” между VPN-клиентом и VPN-сервером.

Для шифрования и аутентификации OpenVPN использует библиотеку OpenSSL. Кроме того, для передачи данных OpenVPN может использовать UDP (User Datagram Protocol) или TCP (Transmission Control Protocol).

Если вы не знакомы с TCP и UDP, то это протоколы транспортного уровня, которые используются для передачи данных в интернете. TCP считается более стабильным, так как предлагает функцию исправления ошибок (после отправки сетевого пакета TCP ожидает подтверждения перед его повторной отправкой или отправкой нового пакета). UDP исправляет ошибки, что делает его менее стабильным, но намного быстрее.

OpenVPN лучше всего работает по UDP (согласно данным OpenVPN.net), поэтому сервер доступа OpenVPN сначала пытается установить UDP-соединения. Если это не удаётся, только тогда сервер пробует создать соединение по протоколу TCP. Большинство VPN-Сервисов по умолчанию предоставляют OpenVPN через UDP.

Благодаря своей структуре кода (это кастомный протокол безопасности), протокол OpenVPN может легко обходить HTTP и NAT.

В отличие от большинства VPN-протоколов, OpenVPN — это протокол с открытым исходным кодом. Это означает, что код никому не принадлежит, и третьи стороны всегда могут его проверить или модернизировать (улучшить).

Принцип работы OpenVPN — Общие технические характеристики

Безопасность OpenVPN. Безопасно ли им использоваться?

Определённо. По факту, OpenVPN является одним из самых безопасных VPN-протоколов, доступных на сегодняшний день. Большинство поставщиков VPN-услуг и экспертов по безопасности действительно рекомендуют OpenVPN, если вы хотите наслаждаться приватностью без слежки и уязвимостей перед хакерами.

Протокол прошёл два аудита безопасности в 2017 году — при первом проявились только незначительные проблемы, которые не подвергали опасности пользовательские данные. Во время второго аудита обнаружили только две ошибки (которые вскоре были исправлены).

Платформа OpenVPN.net также предлагает подробный список того, что пользователи могут сделать для дальнейшей защиты своего подключения уже после настройки OpenVPN на устройстве. И поскольку это протокол с открытым исходным кодом, он гораздо более надёжный, так как вы можете проверить код самостоятельно (если владеете необходимым опытом). Так вы сможете убедиться, что с протоколом всё в порядке.

Скорость OpenVPN. Насколько быстро он работает?

На самом деле, скорость — далеко не сильная сторона OpenVPN, но если у вас скоростной интернет, то скорость будет приемлемой. Как правило, скорость интернета падает из-за сильного уровня шифрования в OpenVPN. При этом могут влиять и другие факторы.

Можете добиться более высокой скорости, если будете использовать OpenVPN через UDP вместо TCP.

Как пользоваться OpenVPN?

OpenVPN не самый удобный для пользователя протокол, и настройка соединения может показаться немного сложной.

В этом разделе мы рассмотрим процесс настройки на Windows, так как эта ОС наиболее востребована. Процедура настройки на Android и в iOS очень похожа на ту, что мы приводим ниже. Установка и использование OpenVPN на Linux ещё сложнее, но вы можете ознакомиться с процедурой здесь (дополнительную информацию можно найти здесь).

Прежде чем мы продолжим, следует отметить, что для настройки OpenVPN-соединения вам понадобится подписка на VPN-Сервис. Хотя вы можете настроить собственный сервер OpenVPN, это невероятно сложно. К тому же, большинство доступных в интернете руководств посвящены настройке на Linux.

Итак, вот основные тезисы, которые вам следует учитывать при использовании протокола OpenVPN:

1. Во-первых, скачайте файлы конфигурации

Чтобы подключиться к серверам вашего провайдера, OpenVPN потребует определённые файлы конфигурации. В них описывается, как именно нужно осуществлять подключение. Выбирая VPN-провайдера, имейте в виду, что все файлы конфигурации должны быть представлены на их официальном сайте в разделе Загрузки.

Файлы конфигурации обычно заархивированы и их нужно распаковать. Наиболее важными файлами будут OVPN.

2. Установите клиент OpenVPN

После того, как у вас окажутся все файлы конфигурации, необходимо установить клиент OpenVPN на устройство. ПО можно без труда найти в разделе Загрузок на том же OpenVPN.net. Просто запустите установщик, используйте параметры по умолчанию или выберите папку назначения установки по своему усмотрению.

По завершении установки перед вами может появиться текстовый файл с инструкциями или техническими сведениями. Вы можете ознакомиться с ним или просто закрыть. Это ни на что не влияет.

3. Импортируйте данные VPN

Для запуска OpenVPN необходимо запустить GUI-приложение OpenVPN. Он добавит службу в трей (небольшая панель задач в правом нижнем или верхнем углу). Теперь скопируйте все скачанные файлы OVPN в подпапку “Config” в папке установки OpenVPN.

Теперь, если нажать по OpenVPN в трее, вы сможете увидеть названия всех только что скопированных файлов. Если вам потребуется, то файлы можно переименовать.

4. Установка соединения

Чтобы подключиться к серверу, просто нажмите на OVPN-файлы в приложении OpenVPN. При возникновении необходимости укажите свои данные для входа. Если все пойдет хорошо, вы увидите экран журнала с некоторыми командами состояния. Они должны исчезнуть при установке соединения.

На рабочем столе выскочит уведомление, что соединение прошло успешно. Кроме того, на иконке OpenVPN должен загореться зелёный экран. При наведении курсора появится всплывающая подсказка с указанием названия сервера и нового IP-адреса.

На этом этапе вы можете протестировать соединение, чтобы убедиться, что всё в порядке

Чтобы отключиться от сервера, просто нажмите на значок OpenVPN, укажите сервер, к которому вы подключены, и нажмите “Отключиться”.

5. Настройки (базовые и расширенные)

У приложения OpenVPN не так много настроек, но с некоторыми из них можно немного поиграть.

К примеру, в “Настройках” можно поставить галочку, чтобы OpenVPN автоматически запускалась вместе с операционной системой. Вы также можете включить опцию “Бесшумное подключение”, чтобы при подключении к серверу не отображался экран состояния. Однако будьте осторожны с пунктом “никогда”, так как он отключает уведомления на рабочем столе.

Если вам нужны более глубокие настройки соединения, то можно открыть сами файлы OVPN (мы рекомендуем делать это при помощи WordPad) и просмотреть, какие там заданы команды. Если у вас достаточно знаний в этой области, то можете отредактировать эти команды по своему усмотрению или добавить новые. Давайте посмотрим, какие команды могут быть вам интересны:

Кроме того, можете просмотреть подпапку “doc” в папке установки OpenVPN, если вам требуется более подробная документация. Там вы сможете узнать, как пользоваться другими функциями (например, настраивать сценарии отключения VPN или блокировать DNS-утечки). Дополнительную информацию можно найти в Справочном руководстве, доступном на сайте OpenVPN.net.

Преимущества и недостатки OpenVPN

Преимущества

Недостатки

Ищете надёжный VPN-Сервис?

Тогда у нас для вас есть отличное предложение. CactusVPN предлагает высококачественные VPN-услуги, среди которых шифрование на военном уровне, круглосуточная поддержку, функция Kill Switch, более 30 высокоскоростных серверов с неограниченной пропускной способностью, а также до шести VPN-протоколов на выбор. Более того, мы не записываем ваши данные, и наш Сервис работает на нескольких платформах.

И если вы захотите попробовать другие способы разблокировки веб-сайтов, мы также предлагаем услугу Smart DNS, которая открывает доступ к более 300 сайтов. Кроме всего прочего, все наши VPN-серверы дополняются прокси-серверами.

Специальное предложение! Получите CactusVPN за 2.7$ в месяц!

И как только вы станете клиентом CactusVPN, у вас будет 30-дневная гарантия возврата денег.

Насколько хорош OpenVPN в сравнении с другими VPN-протоколами?

На данный момент OpenVPN считается лучшим VPN-протоколом. Кажется, единственный, кто может составить конкуренцию OpenVPN, это протокол SoftEther. И вы сами скоро в этом убедитесь.

OpenVPN или SSTP

SSTP и OpenVPN довольно похожи, поскольку в обоих случаях используется SSL 3.0 и при этом оба протокола могут использовать порт 443. Они также обеспечивают идентичный уровень безопасности, так как оба протокола используют 256-битное шифрование и шифр высокого уровня AES.

Тем не менее, OpenVPN распространяется с открытым исходным кодом. Это означает, что он гораздо надежнее SSTP, который принадлежит Microsoft — корпорации, которая, как известно, сотрудничает с АНБ и ФБР.

Кроме того, когда дело доходит до фаерволов, OpenVPN очевидно имеет больше преимуществ, нежели SSTP. Почему? К примеру, есть не столь известный факт о SSTP. Как заявляют в Microsoft, протокол на самом деле не поддерживает аутентифицированные веб-прокси. Это означает, что администратор сети теоретически может обнаружить SSTP-заголовки и сбросить соединение, если используется не аутентифицированный прокси-сервер.

С точки зрения скорости поговаривают, что SSTP быстрее OpenVPN, но обоснованных доказательств этому пока нет. Безусловно, OpenVPN может быть довольно ресурсоёмким, но обычно так происходит при использовании TCP-порта (который также использует SSTP). Но при этом OpenVPN также может использовать порт UDP, который обеспечивает гораздо более высокую скорость.

OpenVPN также имеет преимущество по части кросс-платформенной поддержки, поскольку он работает на значительно большем количестве платформ. В свою очередь SSTP доступен только на Windows, Linux, Android и на маршрутизаторах. Тем не менее, стоит отметить, что SSTP изначально интегрирован в Windows, поэтому его проще настроить, чем OpenVPN.

В целом, как OpenVPN, так и SSTP являются достойным выбором, просто OpenVPN эффективнее.

Если вы хотите узнать больше о SSTP, ознакомьтесь с этой статьей.

OpenVPN или Wireguard

OpenVPN использует библиотеку OpenSSL для реализации всевозможных криптографических алгоритмов (наиболее популярным из них является AES-256). WireGuard использует современные фиксированные алгоритмы (вы не можете их изменить), чтобы якобы избежать неправильной конфигурации, которая приводит к уязвимостям безопасности. В целом они оба обеспечивают отличную безопасность.

WireGuard, без сомнения, быстрее OpenVPN. Его кодовая база намного легче (примерно 4000 строк по сравнению с 70000-600000 строк), и он более эффективно использует ядра ЦП. В наших тестах WireGuard был быстрее, даже когда мы использовали OpenVPN с UDP.

OpenVPN или SoftEther

Можно с уверенностью говорить, что и OpenVPN, и SoftEther являются действительно безопасными протоколами. Они распространяются с открытым исходным кодом, используют шифры военного уровня (AES), используют 256-битное шифрование, а также SSL 3.0. Основное различие между ними — их возраст. SoftEther намного новее OpenVPN. Из-за этого некоторым кажется, что OpenVPN намного надежнее.

С точки зрения скорости OpenVPN немного уступает SoftEther. На самом деле, согласно исследованию университета Цукуба (люди, стоящие за SoftEther VPN, поэтому не субъективный источник 100%), протокол SoftEther должен быть в 13 раз быстрее, чем протокол OpenVPN.

Оба протокола работают на приличном количестве платформ, но SoftEther кажется немного проще настраивать. Тем не менее, вам следует знать, что даже если вы пользуетесь услугами VPN-провайдера, который предлагает SoftEther, вам придётся скачивать дополнительный софт для работы этого протокола. В то время как в случае с OpenVPN это опционально.

Как и OpenVPN, SoftEther может запускать собственный сервер. Но при этом сервер SoftEther может работать как с протоколом OpenVPN, так и с другими протоколами, включая IPSec, L2TP/IPSec, SSTP и SoftEther. Сервер OpenVPN может работать только с собственным протоколом.

Вместо вердикта можно сказать, что SoftEther является хорошей альтернативой OpenVPN. Если по какой-либо причине вы не можете использовать OpenVPN, попробуйте SoftEther.

Если хотите узнать об этом больше, перейдите по этой ссылке.

OpenVPN или PPTP

Начать следует с того, что PPTP значительно слабее OpenVPN по части безопасности. В то время как OpenVPN может работать с 256-битными ключами шифрования и шифрами типа AES, PPTP может использовать только 128-битные ключи в связке с шифром MPPE. К сожалению, шифрование MPPE очень легко взломать. Ниже вы можете видеть лишь которые слабые места:

Кроме того, для аутентификации PPTP использует MS-CHAP-v1 (который не считается безопасным) или MS-CHAP-v2 (опять же, совсем небезопасным). OpenVPN намного безопаснее, так как для аутентификации использует лучшее шифрование (например SHA-256, SHA-384 или SHA-512).

Кроме того, PPTP довольно легко заблокировать с помощью фаервола. OpenVPN не может быть заблокирован системный администратором, поскольку использует порт HTTPS. Также не стоит забывать, что скорее всего АНБ может взломать PPTP-трафик.

По сути, единственное, в чём PPTP может быть лучше OpenVPN, это скорости интернета. А также в том, что протокол по умолчанию доступен на многих платформах. PPTP работает так быстро из-за низкого уровня шифрования. И хотя OpenVPN также поддерживает множество платформ, охват у него не настолько широкий, как у PPTP.

Тем не менее, стоит отметить, что в дальнейшим на новых операционных системах и устройствах уже может не быть поддержки PPTP. Например, этого протокола уже нет на устройствах macOS и iOS, начиная с macOS Sierra и iOS 10.

Если вы хотите узнать больше о протоколе PPTP, то у нас есть подробная статья на эту тему.

OpenVPN или L2TP/IPSec

Как и PPTP, L2TP/IPSec изначально доступен на многих платформах. Соответственно, настроить его намного проще, чем OpenVPN. Хотя, если вы используете VPN-Сервис, то вряд ли ощутите разницу. С другой стороны, L2TP/IPSec использует меньше портов, чем OpenVPN, и при этом не использует порт 443. Таким образом, протокол больше подвержен блокировке посредством фаервола NAT.

Хотя L2TP/IPSec не полностью принадлежит Microsoft (поскольку был разработан компанией Cisco), ему всё же нельзя доверять настолько, как OpenVPN, который распространяется с открытым исходным кодом. Кроме того, ранее Эдвард Сноуден заявлял, что L2TP был намеренно ослаблен по указанию АНБ.

И если уж говорить о безопасности, то вы должны знать, что сам по себе протокол L2TP предлагает абсолютно нулевое шифрование. Вот почему он всегда идёт в связке с IPSec. Кроме того, несмотря на то, что OpenVPN на TCP иногда может требовать достаточно много ресурсов, связка L2TP/IPSec также получается достаточно “тяжёлой” (в зависимости от того, насколько мощное у вас устройство). Это потому что протокол инкапсулирует данные дважды

Если вы хотите узнать больше о L2TP/IPSec, то вам поможет эта ссылка.

OpenVPN или IPSec

IPSec часто идёт в связке с L2TP и IKEv2, но вы можете найти VPN-Сервисы, которые предлагают эти протоколы по отдельности.

Итак, насколько он конкурирует с OpenVPN? Оба они предлагают одинаково достойный уровень безопасности. Тем не менее, вы должны быть более осторожны при настройке IPSec, поскольку небольшая ошибка может нарушить защиту. Кроме того, поскольку IPSec занимает пространство ядра (пространство на устройстве, зарезервированное для ОС), его уровень безопасности может быть ограничена производителем устройства. Это также делает IPSec менее совместимым, чем OpenVPN. Последний использует дисковое пространство (системная память, выделенная на приложения).

Как правило, IPSec доступен на многих платформах. Даже на тех, где OpenVPN нужно настраивать вручную. Естественно, это не проблема, если вы пользуетесь проверенным VPN-Сервисом. Также стоит отметить, что трафик IPSec иногда может блокироваться некоторыми фаерволами, в то время как UDP- или TCP-пакеты при OpenVPN не подвержены таким проблемам.

Что касается скорости и стабильности, то оба протокола дают довольно приличные результаты, если у вас достаточно быстрый интернет и относительно мощное устройство. Тем не менее, вы должны знать, что согласование туннеля в случае IPSec может занять больше времени, чем при использовании OpenVPN.

Хотите узнать больше об IPSec? Читайте эту статью.

OpenVPN или IKEv2/IPSec

OpenVPN и IKEv2 являются безопасными протоколами, но стоит отметить, что OpenVPN для защиты данных на транспортном уровне использует TLS/SSL, в то время как IKEv2 защищает данные на уровне IP. В принципе, разница незначительная, но об этом не будет лишним знать. И хотя IKEv2 был разработан Cisco совместно с Microsoft, это не такая уж большая проблема, так как есть реализации IKEv2 с открытым исходным кодом.

OpenVPN даёт преимущество в плане кросс-платформенной совместимости, но IKEv2 обычно является фаворитом среди мобильных пользователей, потому что он изначально был интегрирован в устройства BlackBerry. Кроме того, IKEv2, как правило, обеспечивает лучшую стабильность, чем OpenVPN, поскольку может противостоять изменениям в сети. Что это значит? Если, например, вы случайно переключились с WiFi на мобильный интернет, IKEv2 продолжит работать не обрывая соединения.

Кроме того, вам следует знать, что IKEv2 работает быстрее OpenVPN, но при этом его проще блокировать. Почему? Поскольку IKEv2 использует 500-й UDP-порт, системный администраторам легче вычислить его, чем порт 443, который обычно используется в OpenVPN.

В целом, мы бы сказали, что IKEv2 будет лучше OpenVPN, если вы часто пользуетесь мобильным телефоном. Особенно в путешествия за рубеж. В остальных случаях лучше все же пользоваться OpenVPN.

Если хотите узнать больше об IKEv2, перейдите по этой ссылке.

Итак, зачем вообще использовать OpenVPN и когда стоит это делать?

Основная причина использования протокола OpenVPN заключается в том, что он очень безопасный, действительно стабильный и работает на многих платформах. Большинство экспертов по безопасности рекомендуют всегда использовать OpenVPN при подключении к интернету. Как минимум потому, что это “прозрачный” протокол, то есть распространяется с открытым исходным кодом).

Подытожим — Что же такое OpenVPN?

OpenVPN — это и VPN-протокол с открытым исходным кодом, и VPN-программа, которая позволяет пользователям безопасно подключаться к интернету. Большинство VPN-Провайдеров предоставляют этот протокол, потому что он очень безопасен (использует библиотеку OpenSSL и 256-битное шифрование). При этом он отлично работает на множестве платформ. OpenVPN считается лучшим среди VPN-протоколов, и только SoftEther способен конкурировать с ним.

Как правило, мы рекомендуем выбирать поставщика VPN-услуг, который предлагает подключение через OpenVPN. Однако желательно, чтобы в его ассортименте были и другие VPN-протоколы на выбор.