Vpn сервисы что это

Зачем нужен VPN. 15 причин, которые заставили меня подключить и помогают в жизни

С каждым годом наша жизнь в сети становится насыщеннее: мы спокойно доверяем провайдеру передавать не только паспортные данные или информацию о картах, но и медицинскую информацию о себе. А ещё собственное местоположение, интересы, разговоры.

Точно так же в трафике проносятся наши личные фотографии, рабочая переписка и проекты. Вся жизнь в пакетах Интернет-соединения. А значит, его нужно защищать от внешних вмешательств.

Вместе с тем, сам интернет за последние 5 лет стал совершенно иным — многочисленные региональные блокировки, полузакрытые сервисы и прочие ограничения действий пользователей только набирают силу. И это вторая, не менее сложная задача, стоящая перед пользователем.

Обе они решаются очень просто с использованием VPN. Сегодня это нужно каждому, у кого есть смартфон, компьютер или игровая приставка, способные подключаться к интернету.

Что такое VPN на самом деле?

VPN — сокращение от Virtual Private Network, «виртуальная частная сеть», обозначающее обобщенную технологию создания сети «поверх» уже существующей.

Как и любая другая компьютерная сеть, глобальный доступ организован с помощью множества узловых точек (маршрутизаторов, точек доступа, дата-центров), соединенных между собой в один огромный граф с постоянным или случайно назначаемым в момент подключения адресом.

Соответственно, данные от компьютера пользователя до каждого ресурса в интернете, будь то другой компьютер, сайт, потоковый сервис или любой другой сервер, проходят определенный путь.

В простейшем случае его «следы» делятся на читаемые невооруженным глазом части для удобной передачи. В более сложных — проходят определенную обработку для исключения простой идентификации пройденного пути и заключенной в пакетах информации.

Опять же, в общем случае VPN предполагает одновременно 2, а то 3 условных операции.

► Защищенная (шифрованная) аутентификация заставляет пользователя определенным образом активировать построение доверенной сети.

► Создание «туннеля» — логически выстроенного с помощью протоколов VPN последовательность подключений внутри глобальной сети, исключающая непроверенные узлы. Путь может меняться случайным образом, затрудняя отслеживание. Или наоборот, сохранять заданную конфигурацию.

► Шифрование данных, гарантирующее с определенной вероятностью сохранность передаваемых данных.

Разобрались? Но для чего это нужно на практике? Ответов будет немало — сегодня VPN нужен действительно каждому.

1. Доступ к любым сайтам из любой точки мира

Самый очевидный плюс VPN — используя туннельное обезличенное подключение, можно обходить самые разнообразные блокировки.

Использование прямого обезличенного туннеля до сервера в произвольной стране позволяет просматривать заблокированные в текущей стране проживания или конкретном местонахождении ресурсы.

Блокируют YouTube на рабочем Wi-Fi? А вдруг отключат Telegram? Кстати, как, по вашему, китайцы серфят европейские сайты и пользуются социальными сетями, обходя «Великий Китайский файервол»?

Примеров с каждым днем становится все больше: на отдыхе в мусульманской стране запросто можно оказаться без привычных «западных» сетевых развлечений.

Но VPN легко восстановит справедливость, проведя трафик мимо запретов.

2. Обход региональных блокировок облачных и стриминговых сервисов

Просмотр закрытых ресурсов — не единственное популярное применение VPN. Множество провайдеров контента предлагают свои услуги только в определенных странах. В ряде случаев те же компании предлагают отличающиеся по стоимости и содержимому подписки.

Туннелирование трафика здесь как нельзя кстати. Почти бесплатный Xbox Game Pass с xCloud, Nvidia NOW без очередей, огромный каталог американского Netflix — список можно продолжать бесконечно.

Почти все они допускают требуют подмену местоположения VPN только в момент подключения, поэтому скорость доступа почти не страдает.

3. Возможность использования технологий «не для пользователей»

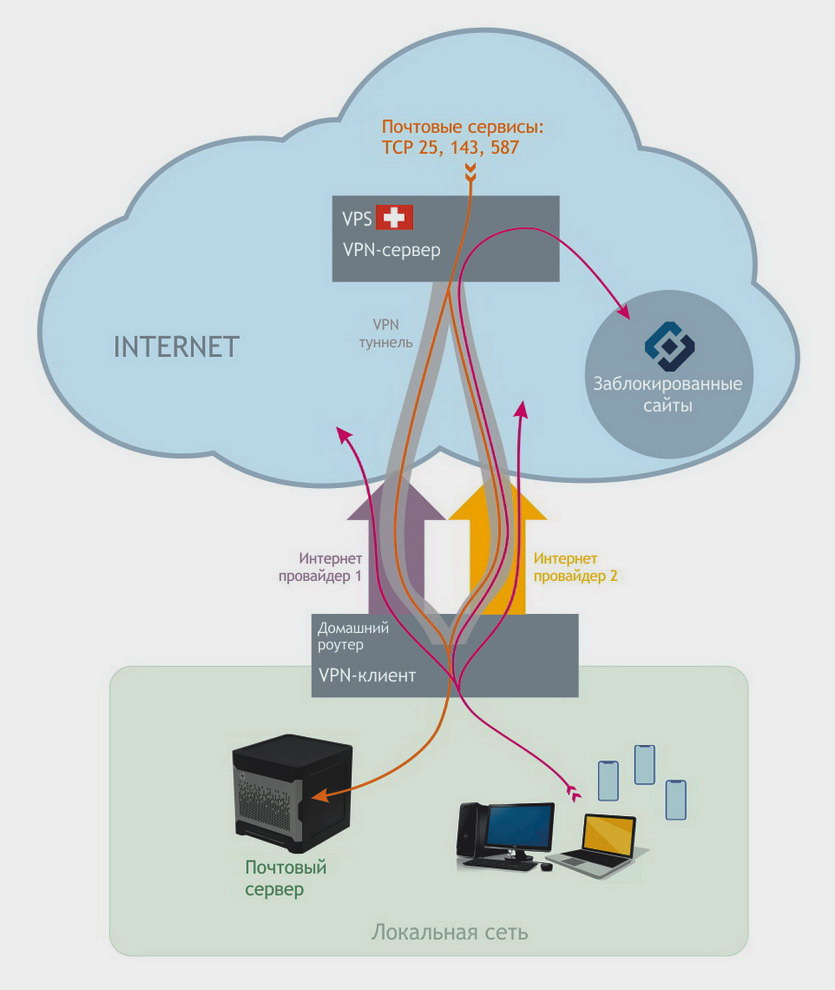

В комментариях к одному из прошлых материалов читатели упоминали о возможных блокировках провайдерами портов, необходимых для технических нужд — например, для развертывания собственного почтового сервера.

Как оказалось, закрытый для «простых смертных» интерфейс довольно распространен. Но VPN “упаковывает” весь поток, если выбрать подходящую технологию и точку выхода (в том числе учитывая требования к серверным в стране расположения), в том числе идущий по заблокированным портам.

Важна только поддержка со стороны сервера на выходе (а подобных ограничений нет практически у всех платных ресурсов), и провайдер не сможет это запретить.

В таком случае, если виртуальный сервер не будет блокировать подобный трафик, пользователь получит доступ к любым возможным услугам. Хоть IP-телефонию поднимай, хоть дистанционно управляемый DoS-источник.

4. Доступ к файлообменным сетям

Аналогичным способом ряд провайдеров блокирует файлообменные сети. Клиенты для них все чаще оказываются неработоспособны, будь то Soulseek или Strong DC.

Для этого некоторые поставщики услуг интернета в России закрывают порты соединений. Другие пытаются определять состав пакетов, блокируя исходящие множественные подключения и любые обращения, похожие на пиринговый обмен.

Снова выручает VPN, допуская работу не только с torrent-закачками, но и с более древними способами обмена файлами с помощью p2p-клиентов, таких как Soulseek.

Иногда работа туннелирования с файлообменными сетями требует дополнительной настройке. Но, поверьте искателю редкого контента — одни залежи музыки и фильмов “расшаренных” личных коллекций того стоят.

5. Защищенное использование платежных систем и банкинга

Примитивные схемы мошенников используют прямой обзвон и «живое общение» с человеком для получения адресов, паролей, явок, текстовых кодов из смс и приложений.

Новые методы, связанные с использованием троянов и социальной инженерии позволяют определять наличие средств на счетах, транзакции и другую системную информацию без передачи самим пользователем: современные трояны умеют отслеживать и перехватывать трафик и смс, связанные с оплатой в интернет-магазинах.

Но даже наиболее хитрые способы обмана рушатся, если смартфон/компьютер использует туннелированное зашифрованное подключение: трояны не могут выйти из “туннеля”, поэтому перенаправление трафика с данными злоумышленникам просто перестает работать.

Тоже самое происходит при попытке мошенников установить соединение для удаленного управления смартфоном или компьютером.

6. Блокировка фишинговых атак

Не будем вдаваться в технические подробности конкретных методов реализации VPN — это долго и скучно. Если понадобится, желающие быстро найдут нужные для своих задач комбинации, например, здесь.

Главное, что за счет туннелирования злоумышленникам всегда сложно реализовать направленную фишинговую атаку: дополнительное шифрование подобных ресурсов делает затруднительным любое отслеживание трафика.

Таким образом, мошенники не смогут связать информацию о покупках или оплате других услуг с конкретным устройством, на котором это производилось. И не смогут провести направленную атаку, “горячий звонок” – у них просто не будет начальных данных, так часто используемых в подобных преступлениях. А «лупить по площади» для них слишком затратно.

Реже всего подвергаются фишингу именно скрытые VPN устройства и ресурсы. Это слишком трудно, долго, результат не предсказуем — кому нужны ваши пароли, если они перемешаны с данными других приложений и пару раз зашифрованы?

7. Подмена личного местоположения

При использовании VPN с выходом через иностранные сервера с отключенной геолокацией и A-GPS устройство будет определять местоположение ближайшего к серверу узла или его самого.

Конечно, такси с таким подходом к дому не вызовешь. Сделать заказ в иностранном магазине или сохранить определенную конфиденциальность в чате — пожалуйста.

Кстати о магазинах: даже использование сервисов по пересылке, таких как «Почтой» или «Бандеролька», не исключает необходимость подмены геоданных, которые отслеживают все крупные ритейлеры.

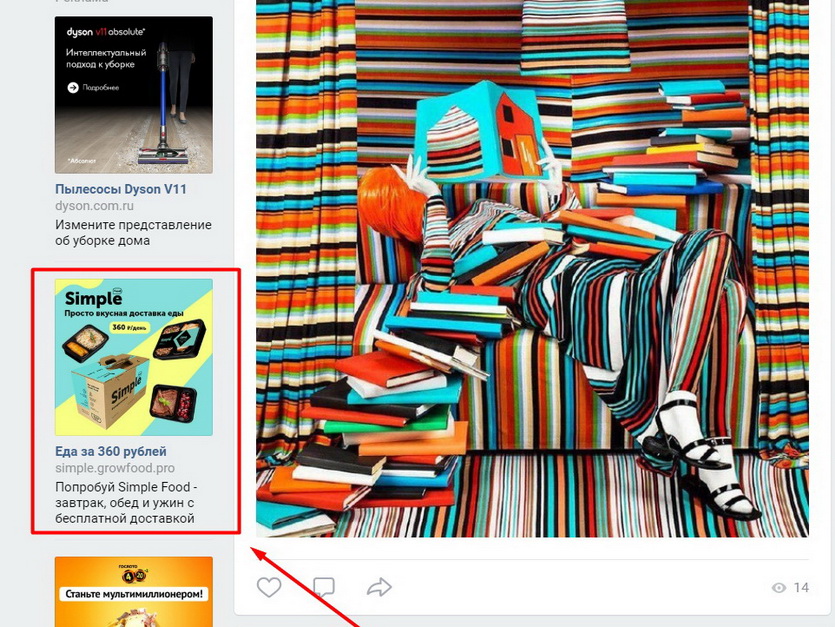

8. Минимизация рекламы и таргетов

Наверняка каждый замечал, что среди рекламы на сайтах, в мессенджерах и приложениях очень много предложений от локальных магазинов или поставщиков услуг.

Чаще всего именно так настраивается таргетирование по региону — специальная функция показа рекламы, определяющая по косвенным данным, кому и что показывать во время использования ресурсов с доступом к сети.

Использование VPN не отключит рекламу, но точно сделает её менее навязчивой, исключая раздражающие баннеры от ближайших точек общепита, школ с назойливым предложением выучить язык только что загугленного куска кода и прочих “соседей”.

9. Скрытие определенных устройств от внешних глаз

Некоторые методы организации туннельного соединения позволяют «объединять» трафик: использующие их сервисы позволяют подключаться к одному серверу-«туннелю» сразу с нескольких устройств.

Для внешнего наблюдателя если такие соединения и видны, то выступают в роли единственного потребителя.

Метод позволяет избегать направленных фишинговых атак, подменять на удобное собственное местоположение, обходить некоторые блокировки (например, не оповещать банк о неожиданном отъезде) или без ограничений использовать стриминговые ресурсы, учитывающие количество подключенных устройств.

10. Защита от слежки глобальных корпораций

Apple и Google не скрывают, что собирают множество данных со всех устройств. Даже если отказаться или заблокировать его системными средствами, часть информации все равно будет передаваться.

Местоположение, аппаратные настройки, программные логи, характерные наборы действий пользователя рано или поздно оказывается на серверах крупнейших брендов.

Официально это происходит в обезличенном режиме. Но и в этом случае агрессивный сбор аналитики вызывает подозрение у многих.

Комбинация VPN, шифрования и файрволла позволяет практически полностью закрыть доступ поставщиков услуг к пользовательским действиям. При правильной настройке даже Google не сможет узнать ничего со смартфона – правда, ряд сервисов и таргетирование будет хромать.

11. Сохранность передаваемых данных

Основная масса VPN-сервисов умеет и активно практикует сложные методы шифрования данных в поточном режиме, на лету. Организовать подобное самостоятельно можно, но справится не каждый пользователь.

Для особых параноиков стоит выбирать ещё более продвинутые ресурсы туннельного доступа, умеющие подменять или маскировать DNS-сервера, «смешивающие» трафик разных пользователей или использующих распределенный доступ к внешним ресурсам.

Среди них стоит выделить дешевый и надежный AzireVPN, расположенный в оффшорной зоне BolehVPN, технически продвинутый LiquidVPN или поддерживающий TOR-соединения SequreVPN.

После такого пароли, явки и данные не получит никто, кроме владельца и ресурса, к которому они обращены (с которого скачиваются).

12. Использование защищенной IP-телефонии

Среди более тривиальных методов использования VPN стоит упомянуть звонки с использованием интернета: с его помощью можно развернуть сервер для звонков на мобильные и стационарные телефоны даже в другой стране, даже с использованием коротких или служебных номеров.

При этом сам сервер и его операторы физически может находиться где угодно, если то позволяет абонентский договор. Почему бы не развернуть российский колл-центр где-нибудь в Казахстане, чтобы зарплату платить пониже?

Кроме того, с помощью VPN можно шифровать голосовые IP-звонки с помощью самых современных стандартов, вплоть до AES-256, и упаковывать их в защищенный “туннель”, недоступный для любых внешних наблюдателей. То, что надо для настоящий параноиков.

Любая информация о местоположении абонентов и предметах их разговора будут находиться в юрисдикции страны, в которой расположен сервер “выхода”, поэтому использование BolehVPN или SequreVPN гарантированно защитит даже очень важные деловые переговоры.

13. Реализация прямого доступа к ПК из любой точки мира

В общем случае любой ресурс в удаленном доступе использует так называемый статический (“белый”) IP или другой постоянный адрес, использующий http/https или ftp-подключение.

Иначе для связи потребуется «прослойка» в виде приложения, создающего прямое подключение (такие используют умные дома) либо страницу использованием специализированного протокола (так реализован Transmission — приложение для домашних серверов).

VPN позволяет реализовать прямое подключение без дополнительных средств в рамках одного подключения: все устройства, подключенные к определенной учетной записи одного сервера при желании пользователя могут использовать прямые адреса и перенаправлять данные между собой.

Эта возможность позволяет реализовывать защищенные от взлома умные дома и домашние серверы, а так же напрямую подключаться к использующим один VPN-аккаунт с помощью Radmin или аналогичных приложений по локальному адресу.

14. Запуск собственных сетевых ресурсов

Создав единый пул подключенные к одной учетной записи внешнего VPN-ресурса или собственного VPN-сервера, можно организовать и домашний сервер, доступный из любой точки мира.

Конечно, только при использовании соответствующих учетных данных. Причем, в отличие от разнообразных готовых домашних серверов от WD или Synology, собственный VPN может включать доступ и диски по запросу пользователя.

Соответственно, большую часть времени он будет «спать», экономя энергию, деньги и ресурс. Заодно защищая себя таким образом от DDoS-атак и других случайных массированных атак извне.

15. Полный контроль сетевого трафика

Стоит упомянуть и ещё одну, не самую очевидную функцию VPN-серверов: все они имеют достаточно обширные настройки, заменяющие или по крайней мере, дополняющие файрволлы.

В том случае, если сервер разворачивается самостоятельно на удаленном ресурсе, можно использовать и то, и другое для всего трафика (и, с учетом пунктов выше, всех устройств).

Один раз настроил — и голова не болит ни за рекламу, ни за детские профили с ограничением контента.

Практически все платные VPN-ресурсы предлагают собственные DNS-сервера и ряд других настроек маршрутизации, с помощью которых можно полностью исключить доступ к сети любым, даже самым умным, приложениям.

Как правильно реализовать свой VPN без хлопот?

VPN-сервер нужен сегодня каждому — если не для доступа к развлекательному контенту, то хотя бы для защиты собственных логинов и паролей, а так же другой конфиденциальной информации.

Тут есть серьезная проблема: далеко не все сервисы, предлагающие туннельный доступ, адекватно работают с пользовательскими данными.

Некоторые не зашифровывают трафик. Другие совершенно не отслеживают атаки на пользовательские ресурсы. Подписка некоторых стоит совершенно невменяемых денег.

Наконец, ряд компаний предоставляют любую информацию правоохранительным органам и находятся в странах с огромным количеством уголовно наказуемых-интернет деяний (просмотр фильма легко приводит к штрафу во Франции).

Подробное сравнение можно найти здесь. К сожалению, за прошедшее время практически ничего не изменилось в лучшую сторону.

Поэтому самым правильным вариантом станут BolehVPN или SequreVPN.

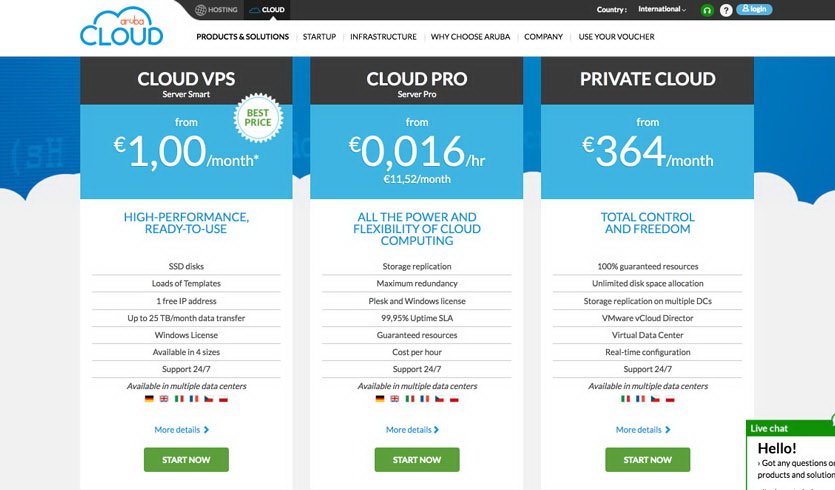

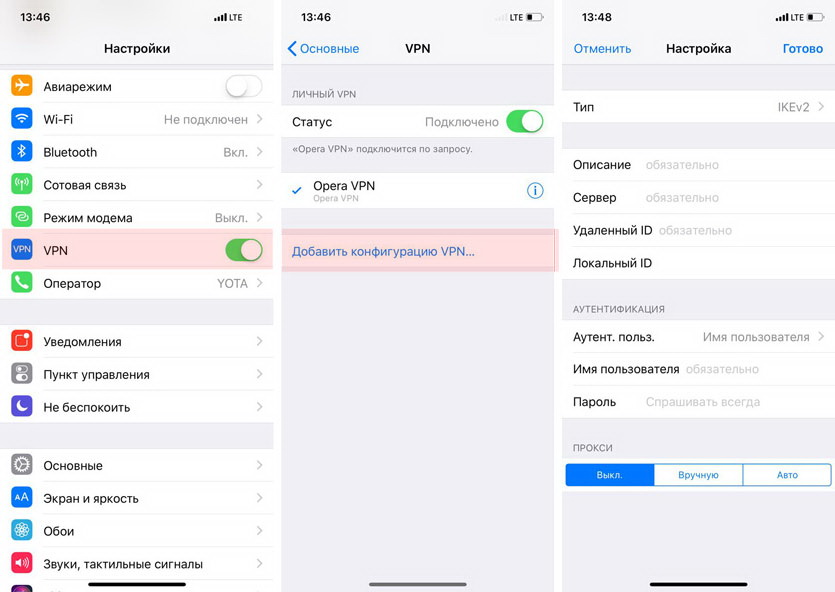

А я для VPN использую свой собственный сервер ArubaCloud по ряду причин. Он работает в “облаке” и поддерживает iPhone, iMac, MacBook и любых устройств под Windows/Android, в том числе через единое “сквозное” соединение. Он принадлежит только мне, а не непонятному сервису. Настраивается за пару минут. А главное, стоит меньше 300 рублей в месяц.

Дело за малым — начать использовать защищенное подключение.

Как выбрать VPN

Как из большого количества VPN-провайдеров выбрать наиболее подходящего?

Похоже, что весь мир с завидной периодичностью повторяет одно и то же слово из трех букв — «ви», «пи» и «эн». VPN. Знаете ли вы, что такое VPN? Если нет, то у нас есть блогпост специально для вас. А знаете ли вы, зачем он нужен лично вам? Если нет, то и об этом у нас тоже есть блогпост.

Прочитали? Отлично, теперь вы знаете, что за зверь такой VPN и даже, наверное, решили, что он вам нужен. Но вот проблема: различных VPN-провайдеров сотни. Некоторые из них предлагают бесплатные решения, другие просят за свои услуги довольно ощутимые суммы. Какой из них подходит вам лучше?

VPN-провайдеры и доверие

Если пытаться описать VPN одним словом, то на ум приходит слово «туннель». Ваш компьютер находится на одном конце этого туннеля, а сервер провайдера — на противоположном (его также называют «выходным узлом VPN»). Компьютер принадлежит вам, за его защиту отвечаете лично вы. А вот выходной узел принадлежит VPN-провайдеру, и провайдер сам выбирает алгоритмы шифрования и VPN-протоколы, так что защита сервера и туннеля лежит на его плечах.

VPN-провайдер также контролирует все данные, передаваемые по VPN. Получается, что вам приходится доверять провайдеру, как самому себе. Чтобы спокойно пользоваться VPN, хочется быть уверенным, что выбранный VPN-провайдер не перехватывает пакеты и не изменяет ваш трафик, что он не пишет все подряд в логи и что он использует надежные протоколы и сильное шифрование.

1. Как узнать, какому VPN-провайдеру можно доверять?

Для начала, при выборе провайдера лучше рассматривать те компании, которые на рынке давно. Это показатель надежности: если провайдер выжил, то, скорее всего, клиентов не обижал, данные не воровал и так далее.

2. Какой VPN-протокол выбрать?

VPN-протоколов тоже довольно много, самые популярные мы описывали в этом посте в нашем блоге. Какие-то из них лучше защищены, какие-то быстрее, но если пытаться в рамках этого поста все это обсудить, он превратится в толстенный том энциклопедии о сетях. Так что сведем это к простому совету: старайтесь избегать протокола PPTP (Point-to-Point Tunneling Protocol) и вместо этого поищите решения, основанные на OpenVPN.

PPTP — старый протокол, признанный ненадежным. Ну а OpenVPN, в свою очередь, сравнительно молод, защищен и более надежен. К тому же у него открытый исходный код, так что его постоянно проверяют на наличие уязвимостей

3. Важно ли количество и местоположение выходных узлов?

Обычно VPN-провайдеры предлагают на выбор несколько выходных узлов в разных странах, но в некоторых случаях выходной узел выбирается автоматически. На что это влияет и должно ли это вас волновать? Зависит от того, для каких целей вам нужен VPN.

Если вам нужно обеспечить безопасность передачи данных, скажем, при использовании бесплатного Wi-Fi в кафе, то подойдет любой выходной узел. Но если вы хотите зайти на сайт, недоступный в той стране, в которой вы находитесь (например, пытаетесь попасть на Facebook или Wikipedia во время поездки в Китай), то вам потребуется возможность выбрать выходной узел в какой-нибудь стране, в которой этот самый сайт доступен. Кому-то может понадобиться получить доступ к какому-либо ресурсу из определенной страны. В этом случае, соответственно, нужно, чтобы у вашего VPN-провайдера был выходной узел в этой стране. В общем, чем больше у провайдера серверов, расположенных в различных странах, тем лучше.

Если вы хотите получить доступ к чему-то, к чему в вашей стране доступа нет, убедитесь, что провайдер предоставляет возможность выбрать выходной узел вручную. Автоматический выбор здесь не сработает в 99% случаев: чаще всего автоматом выбирается сервер, который ближе всего к вам географически, и он, скорее всего, окажется в той же стране, в которой вы находитесь.

Ввиду последних событий вспоминаем о существовании VPN и заодно освежаем в памяти, что это такое и как оно работает: https://t.co/5rCA06Hdfy pic.twitter.com/FZK50eHGyF

4. Что если VPN-провайдер ведет и хранит логи трафика?

Некоторые VPN-провайдеры записывают данные о том, какие сайты вы посещаете, и хранят эту информацию. Иногда они даже делятся ей с третьими лицами и в буквальном смысле продают сведения о вас кому-то, кто использует их для того, чтобы более точно подбирать, какую рекламу вам показывать. Хотите ли вы этого? Наверное, нет.

В таком случае вам придется заняться тем, чем никто обычно не занимается, – прочитать лицензионное соглашение. В нем вас интересуют ответы на следующие три вопроса:

Самым безопасным выбором будет тот провайдер, который совсем ничего не записывает. Тогда и на сторону ему продавать нечего.

5. Сколько стоит хороший VPN?

Некоторые провайдеры предлагают VPN забесплатно, некоторые имеют ограничение по трафику, при превышении которых начинают требовать с вас денег, ну а другие и вовсе просят заплатить им сразу же. Что лучше выбрать?

Прежде всего, помните: бесплатный сыр только в мышеловке, и VPN не являются исключением из этого правила. Вы расплачиваетесь за бесплатный VPN своими данными. Например, Opera Software предлагает бесплатный VPN-сервис в своем браузере, но это не совсем настоящий VPN и он-то как раз ведет логи и затем использует данные о вас, чтобы показывать вам рекламу. Если вы цените конфиденциальность, то про любые полностью бесплатные VPN можете смело забыть.

Есть вариант, когда бесплатно предоставляется пробная версия с ограниченными возможностями или трафиком. Если предлагающий ее провайдер удовлетворяет всем перечисленным выше условиям, то такому решению, скорее всего, можно доверять.

Надежный выбор: Kaspersky Secure Connection

Теперь у вас есть список список требований, предъявляемых к VPN-провайдеру, так что вы можете выбрать надежное решение, скажем, с помощью этой сравнительной таблицы. Ну а тем, кто не хочет тратить на анализ рынка много времени, мы можем порекомендовать наше собственное решение: Kaspersky Secure Connection. Вы, быть может, уже знакомы с ним, поскольку оно встроено в Kaspersky Internet Security и в ряд других наших защитных решений, а теперь оно доступно и как самостоятельный продукт. Всем упомянутым выше требованиям оно тоже соответствует:

Важно помнить, что, вне зависимости от того, пишет провайдер логи или нет, VPN предоставляет только приватность, но не анонимность. Если вам нужна анонимность, то вам необходимы более сложные варианты, такие как TOR или комбинация TOR и VPN, хотя у TOR, конечно, есть свои недостатки. В случае же использования VPN стоит учитывать, что вас могут выдать cookie-файлы браузера или какие-нибудь другие данные.

Если же вы решили, что вам нужен VPN, рекомендуем попробовать наш Kaspersky Secure Connection! Бесплатную пробную версию вы можете скачать здесь.