Rfid blocking что это значит

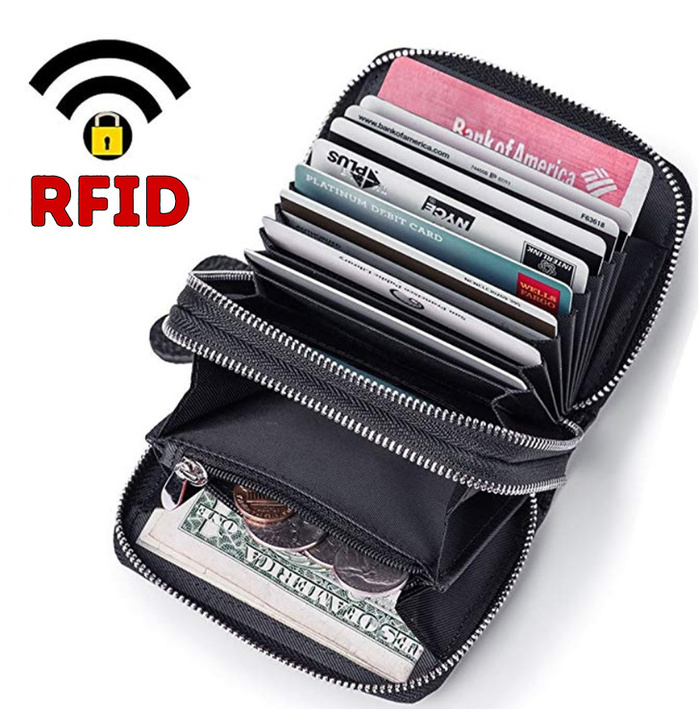

RFID-кошельки

В магазине Bag & Wallet представлен широкий ассортимент кошельков с RFID-защитой в различных форм-факторах. Ознакомиться с ним вы можете здесь.

В данной статье мы расскажем о том, что же такое RFID-кошельки, в чем их особенность, как и от чего они защищают ваши карты и личные данные.

Что такое RFID?

RFID расшифровывается как Радиочастотная идентификация. Эта, основанная на чипе технология, используется во многих отраслях, а также в кредитных картах или паспортах для хранения личной информации, которая может быть передана на сканер RFID.

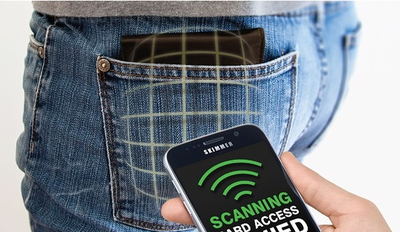

Что такое RFID-кража?

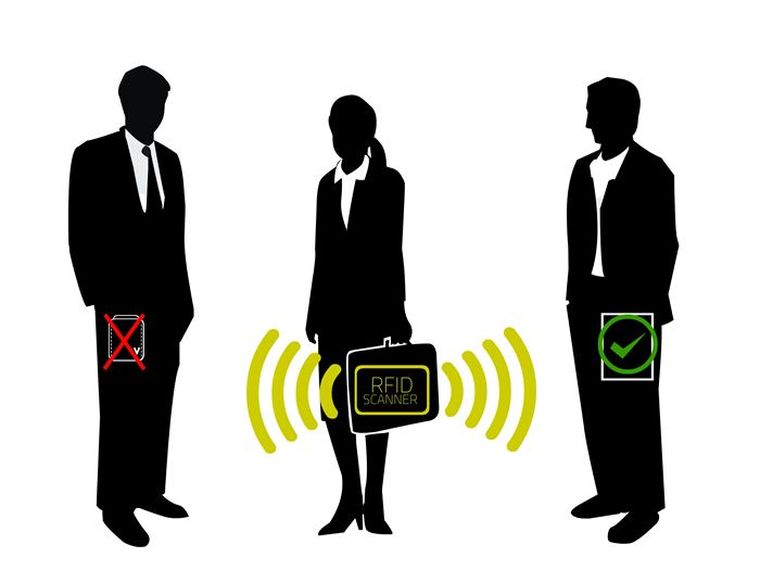

RFID-кражами (часто их называют «скимминг»), называют кражи с использованием сканера для чтения и дублирования личной информации от чьего-либо RFID-предмета без ведома владельца. Не смотря на то, что пока на улице это происходит крайне редко, исследователи безопасности продемонстрировали успешные «атаки» (способы кражи информации из некоторых устройств c RFID-поддержкой) и незаконное использование таких атак может привести к мошенничеству с кредитными картами или краже личных данных.

Как работает бумажник с RFID-защитой?

Защищены ли карты когда кошелек открыт?

Насколько опасна ситуация, при которой вы покупаете не-RFID защищенный бумажник?

Как узнать есть ли в вашем паспорте или карте RFID-технология?

Если кредитная карта использует чип RFID, на лицевой стороне карты должен быть виден соответствующий символ, как показано на фотографии ниже.

Относительно паспортов, вы заметите небольшую иконку чипа на обложке.

Почему бренды выпускают кошельки с RFID-защитой?

На такую защиту есть спрос, потому что достаточное количество людей беспокоятся о RFID-безопасности. И в ближайшее время злоумышленники могут активизироваться в поисках незащищенных карт в общественных местах.

Стоят ли RFID-защищенные кошельки дороже?

В общем случае RFID-защищенные модели стоят, как правило, больше, чем обычные, так как при добавлении RFID-защитного материала увеличивается стоимость производства.

Как защитить кошелёк от RFID и NFC-мошенников, чтобы не украли деньги

Пользуетесь бесконтактными платежами, документами с радиочастотной меткой или используете смартфон в качестве ключа? Все данные под угрозой — но мы научим вас избегать взлома.

Бесконтактные технологии: удобно, быстро, опасно

Пластиковые карты и документы с микрочипами на основе ближней радиосвязи (NFC) или с радиочастотными метками (RFID) сегодня есть у каждого. Ими оснащаются многие кредитные и платежные карты, водительские удостоверения, идентификационные карты, паспорта, проездные билеты на метро и многое другое.

Бесконтактная форма идентификации действительно удобна — особенно если это Apple Pay или подобная платежная система. Даже прикладывать к терминалу не нужно: поднес на достаточное для связи расстояние, подтвердил платеж отпечатком пальца, платеж прошел.

Несмотря на свое удобство, обе технологии содержат много дыр безопасности, позволяющих злоумышленникам получить конфиденциальные данные. Для того, чтобы украсть данные карты, пароли со смартфона или скопировать пропуск, не нужно подходить близко.

Чем опасен RFID

Чипы RFID позволяют считывать данные на расстоянии до нескольких метров. Все, что нужно для связи с меткой в документах — купить готовое устройство на eBay.

Считыватели близкого радиуса действия стоят около 50 долларов, дальнего — порядка сотни. Ссылок не дам, и доставка в Россию может вызвать проблему со спецслужбами. Но цена позволяет экспериментировать даже школьнику.

После считывания у злоумышленника на руках остается полная электронная копия всей информации RFID-метки. С ее помощью можно сделать поддельную копию, либо использовать другими методами — в зависимости от типа украденного документа.

Терминалы будут воспринимать копию в качестве оригинала. Доказать обратное практически невозможно.

Чем опасен NFC

NFC фактически является вариацией RFID, хотя и обладает меньшей дальностью — всего несколько сантиметров. Но это — только для заводских, лицензионных устройств.

Исследователи из британского Университета Суррей смогли считать данные по NFC на расстоянии до 80 см. Испанские хакеры и вовсе научили Android-смартфоны превращаться в ретранслятор NFC-сигнала, распространяющего собственные важные данные.

Подобный подход позволяет провести платеж прямо через смартфон владельца. Но есть и другие способы.

Например, подключившись через NFC другим смартфоном или серийно выпускаемым ридером с помощью приложения Banking card reader NFC (Android) можно получить все необходимые данные карт, использованных при операциях в браузере. Далее достаточно найти магазин, позволяющий проводить оплату без ввода указания CSV-кода (а такие еще существуют).

Как защитить свои деньги и данные? Самодельные варианты

Для того, чтобы полностью исключить нежелательные контакты с считывающими устройствами, программных средств может быть недостаточно (об этом — чуть позже).

Поэтому стоит обратиться к дедовским методам, и начисто отрезать излучению путь к своим деньгам картам. Идеальны для этого два материала — вода и металл.

Конечно в пакете с водой носить карты затруднительно. А вот кусок обычной пищевой фольги из рулона (подойдет и от шоколадки — но не из пачки от сигарет) полностью блокирует сигналов RFID и NFC.

Это наиболее эффективный и удобный способ. Достаточно обернуть карту фольгой, и доставать из нее только в момент оплаты.

Боитесь прослыть параноиком? Тогда пригодятся готовые решения.

Как защищают данные ответственные служащие?

Многие западные компании (о российских у меня нет данных) требуют от сотрудников пользоваться специальными бумажниками и обложками для документов с соответствующим логотипом “Protected from RFID”.

На сайте BetaBrand.com можно приобрести одежду с защитой от несанкционированного доступа. Аналоги есть. К тому же, металлизированную ткань можно найти в продаже и прошить ей карманы одежды (но это уже чересчур суровый DIY).

Кстати, есть и защищенные от беспроводного взлома рюкзаки — например, Dash Keyboard.

Как исключить кражу данных

Впрочем, стоит помнить, что металлический кошелек или визитница для карт не исключают возможность кражи данных карт.

1. Не включайте NFC без надобности, не держите его постоянно включенным.

2. То же касается других беспроводных интерфейсов — Bluetooth и Wi-Fi.

3. Проверяйте активность фоновых процессов, при частом обращении к сетевым интерфейсам неподходящих для этого приложений — проверьте смартфон антивирусом.

4. Не устанавливайте приложения из непроверенных источников.

5. Не теряйте и не оставляйте смартфон в людных местах — как средство доступа к данным он может принести куда большую выгоду, вернувшись в ваши руки.

Николай Маслов

Kanban-инженер, радиофизик и музыкант. Рассказываю о технике простым языком.

RFID: кошелек со вшитым чипом, который защищает и блокирует ваши карточки от интернет-мошенников

У тех, кто носит бумажник вот так, ворам даже не надо напрягаться какой-то новомодной электроникой;)

кошелек со вшитым чипом, который защищает и блокирует ваши карточки от интернет-мошенников

Материал, предназначенный для блокирования RFID-сигналов, включен в подкладку кошелька.

Мне одному кажется, что это лютый и безграмотный бред?

RFID: кошелек со вшитым чипом, который защищает и блокирует ваши карточки от интернет-мошенников

И где в тексте поста все это? Не вижу ни вшитых чипов, ни защиты от интернет-мошенников

Чо там, клетку фарадея изобрели?

Добро пожаловать в инте)

Подобная хрень уже давно продаётся. У меня такой, но покупал я его не из-за защиты RFID, а из-за того что он понравился и как оказался очень удобен.

Правда 50€ купюры чутка не помещаются, но рубли поширене меньше, так что всё норм должно быть.

Промт переводить очень хороший качество вид?

Так есть же на али чехлы для карт алюминиевые, которые не дают считать карту. Дешевле, чем покупать целый кошелек.

может при рождении уже чипироваться?

Скидочная карта

Покупки с карт из утерянного кошелька (нужен совет)

На АЗС видеозапись показать отказались, т.к. было позднее время и работала одна кассирша на всю азс. Она дала номер тлф своего начальника, но пошёл уже второй день, но этот человек, судя по всему, не горит желанием предоставить информацию с видеокамеры.

Параллельно было написано заявление в отделении полиции по месту совершения всех этих противоправных действий. Прошли сутки, но видеоматериалы из азс, магазина и аптеки изъяты не были (звонили им, спрашивали).

Вопрос: могут ли «потеряться» нужные нам видеоматериалы и сколько дней они должны сохраняться? С какой целью начальник заправки не даёт посмотреть запись с видеокамер, как говорится, по горячим следам и имеет ли он право это делать? Что хозяину утерянного и позже украденного кошелька нужно ещё сделать, чтобы ускорить процесс поимки вора. Нужно ли часто звонить в полицию?

Какие бывают RFID протоколы и как их похекать с помощью Flipper Zero

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который мы разрабатываем. Предыдущие посты [1],[2],[3],[4],[5],[6],[7],[8],[9],[10],[11],[12],[13],[14],[15],[16],[17],[18],[19]

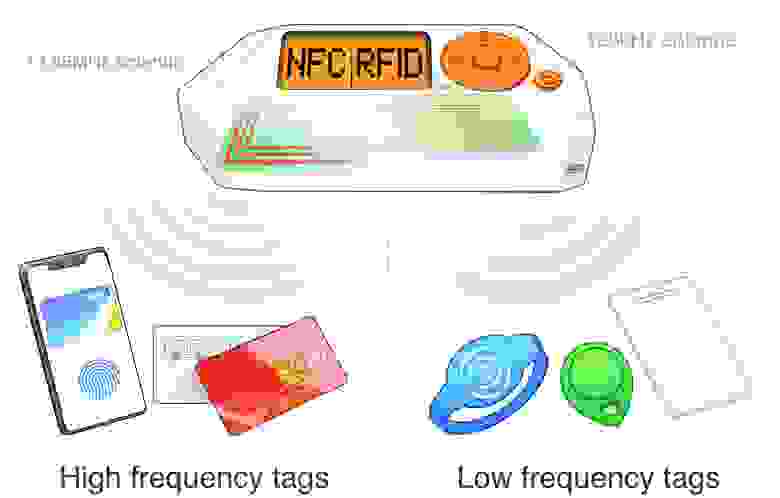

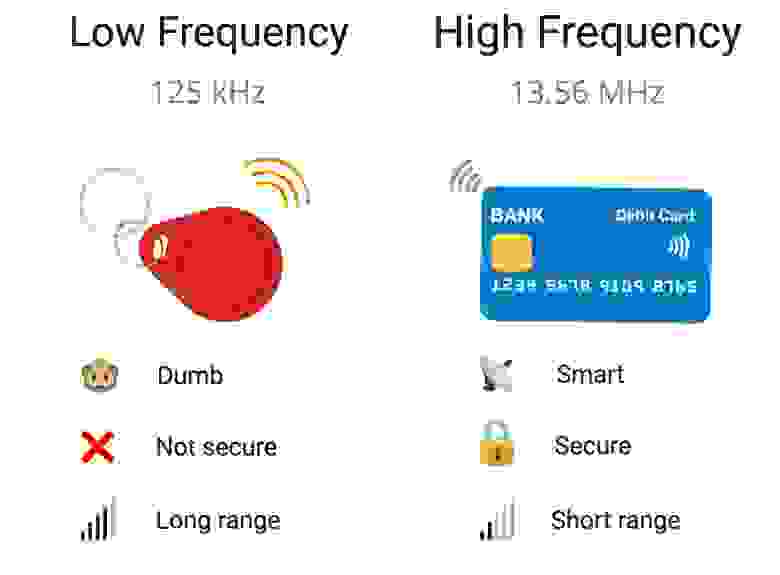

RFID – это технология для бесконтактных радио-меток, используемых повсюду: в домофонах, платежных картах, проездных, пропусках в офисы, для учета домашних животных, автомобилей и т.д. Есть два основных типа RFID меток, которые мы используем в обычной жизни: низкочастотные и высокочастотные.

Как устроены RFID-метки

RFID чип включается, когда на него подается питание от радиополя считывателя

RFID-метка обычно не имеет собственного питания. Пока она не находится в поле действия считывателя, чип внутри метки полностью выключен. Как только метка попадает в зону действия считывателя, ее антенна поглощает энергию излучения считывателя, и на чип подается питание. В этот момент чип включается и начинает общение со считывателем. При этом, антенна RFID-метки настроена только на определенную частоту, поэтому метка сможет активироваться только в поле действия подходящего считывателя.

Какие бывают RFID-метки

Внешний вид RFID-меток может быть совершенно разный: толстые/тонкие карты, брелоки для домофонов, браслеты, кольца, монеты и даже наклейки. При этом только по внешнему виду нельзя однозначно сказать, на какой частоте и по какому протоколу работает метка.

Внешне RFID-метки могут выглядеть по-разному

Часто производители RFID-брелков используют одинаковые пластиковые корпуса для меток разных частотных диапазонов, поэтому бывает, что две метки, выглядящие абсолютно одинаково, работают в разных диапазонах. Это важно учитывать, когда пытаетесь определить на глаз, что за метка перед вами. В статье мы будем рассматривать 2 самых популярных типа RFID-меток, которые используются в системах контроля доступа. Флиппер поддерживает оба этих диапазона.

Существует множество RFID-протоколов, работающих на других частотах, вроде UHF 840-960 МГц. Они применяются для отслеживания грузов, оплаты проезда на платных дорогах, отслеживания диких животных при миграции и т.д. Эти метки могут иметь собственную батарею и работать на расстояниях от нескольких метров, до нескольких километров. При этом, они достаточно редкие, и в привычном обиходе почти не встречаются. В статье мы их рассматривать не будем.

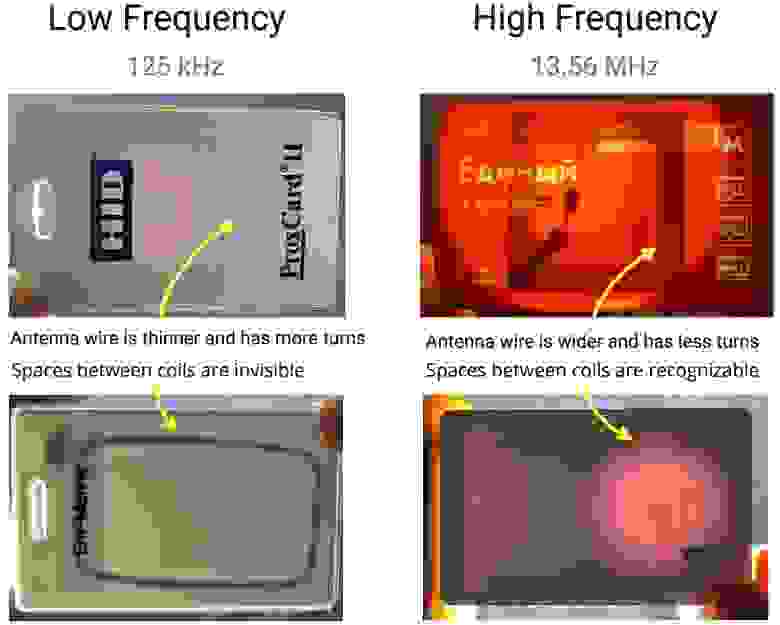

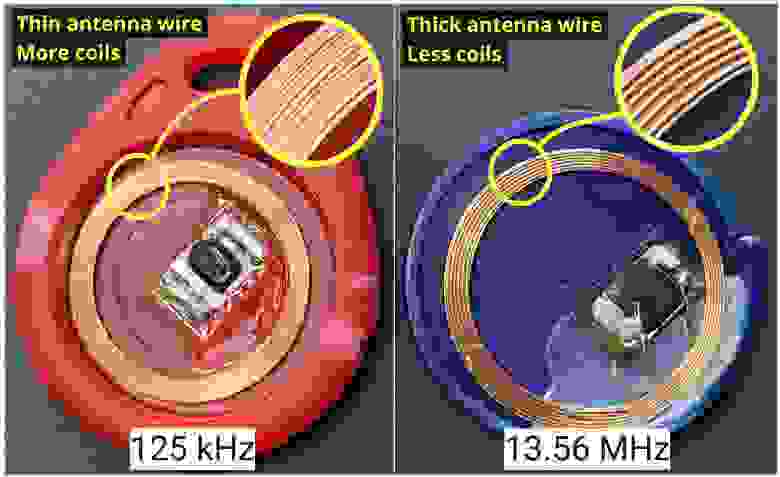

Отличия RFID 125 кГц и 13.56 МГц

Проще всего понять в каком диапазоне работает RFID-метка по виду антенны. У низкочастотных меток (125 кГц) антенна сделана из очень тонкой проволоки, буквально тоньше волоса, и огромного числа витков. Поэтому такая антенна выглядит как цельный кусок металла. У высокочастотных карт (13.56 МГц) антенна имеет намного меньше витков и более толстую проволоку или дорожки. Так что между витками видны зазоры.

Чтобы увидеть антенну внутри RFID-карты, можно просветить ее фонариком. Если у антенны всего несколько крупных витков — это скорее всего высокочастотная карта. Если антенна выглядит как цельный кусок металла без просветов — это низкочастотная карта.

Низкочастотные метки обычно используются в системах, которые не требуют особенной безопасности: домофонные ключи, абонементы в спортзал и т.д. Из-за большей дальности действия их удобно применять в качестве пропусков на автомобильные парковки: водителю не нужно близко прислонять карту к считывателю, она срабатывает издалека. При этом, низкочастотные метки очень примитивны, у них низкая скорость передачи данных, из-за этого в них нельзя реализовать сложный двусторонний обмен данными, вроде проверки баланса и криптографии. Низкочастотные метки передают только свой короткий ID без всяких средств аутентификации.

Высокочастотные метки используются для более сложного взаимодействия между картой и считывателем, когда нужна криптография, долгий двусторонний обмен, аутентификация и т.д., например для банковских карт, надежных пропусков.

Низкочастотные метки 125 кГц

Высокочастотные метки 13,56 МГц

Как устроен RFID во Flipper Zero

Флиппер поддерживает низкочастотные и высокочастотные метки. Для поддержки обеих частот, мы разработали двухдиапазонную RFID антенну, расположенную на нижней крышке устройства.

Для высокочастотных протоколов (NFC) во Флиппере установлен отдельный NFC-контроллер ST25R3916. Он реализует всю физическую часть работы с картами: чтение, эмуляцию. Низкочастотные протоколы 125 kHz у нас реализованы полностью программно — Флиппер «дрыгает» ногой микроконтроллера для передачи и принимает низкочастотный сигнал через аналоговую схему прямо на ногу GPIO.

[Видео] Расположение платы с антеннами RFID во Flipper Zero

Сверху плата с антеннами экранирована слоем ферромагнетика — он изолирует остальную электронику от наводок, перенаправляя высокочастотное поле в другую сторону, что дополнительно увеличивает дальность работы.

Антенна на этапе сборки вклеивается в нижнюю крышку Флиппера и подключается к плате через подпружиненные контакты. Это сильно облегчает процесс сборки, так как не требует подключения шлейфов или UFL разъемов к антенной плате.

Низкочастотные протоколы 125 кГц

В низкочастотных метках хранятся короткие ID карты, длиной в несколько байт. Эти ID прописываются в базу данных контроллера или домофона. При этом карта просто передает свой ID любому желающему, как только на нее подано электричество. Часто ID карты написан на ней самой и его можно сфотографировать и ввести вручную во Флиппер.

В реальной жизни низкочастотных протоколов намного больше, но все они так или иначе являются вариацией этих трех, по крайней мере используют ту же модуляцию на физическом уровне. На момент написания этой статьи Флиппер умеет читать, сохранять, эмулировать и записывать все три этих протокола. Наверняка найдутся низкочастотные протоколы, которые пока не поддерживаются Флиппером, но так как подсистема 125 kHz реализована программно, мы сможем добавить новые протоколы в будущем.

EM-Marin

[Видео] Считывание Флиппером меток EM-Marin

В СНГ наиболее распространен RFID-формат EM-Marin. Он прост и не защищен от копирования. EM-Marin обычно выполнен на базе чипа EM4100. Существуют и другие чипы, работающие по тому же принципу, например EM4305 – в отличие от EM4100 его можно перезаписывать.

Для считывания низкочастотной карты нужно зайти в меню Флиппера 125 kHz RFID —> Read и приложить метку к задней крышке. Флиппер определит протокол метки самостоятельно и отобразит его название вместе с ID карты. Так как за один проход, Флиппер пытается по очереди пробовать все типы протоколов, это занимает время. Например, для считывания карт Indala требуется несколько секунд.

Уникальный код EM4100 состоит из 5 байт. Иногда он написан на RFID-карте. Уникальный код может быть записан сразу в нескольких форматах: десятичном и текстовом. Флиппер использует шестнадцатеричный формат при отображении уникального кода. Но на картах EM-Marin обычно написаны не все 5 байт, а только младшие 3 байта. Остальные 2 байта придется перебирать, если нет возможности считать карту.

[Видео] Открываем домофон, эмулируя RFID 125 кГц

Некоторые домофоны пытаются защищаться от дубликатов ключей и пытаются проверять, не является ли ключ записанным на болванку. Для этого домофон перед чтением посылает команду записи, и, если запись удалась, считает такой ключ поддельным. При эмуляции ключей Флиппером домофон не сможет отличить его от оригинального ключа, поэтому таких проблем не возникнет.

HID Prox

[Видео] Считывание Флиппером меток HID26

Компания HID Global — самый крупный производитель RFID оборудования в мире. У них есть несколько фирменных низкочастотных и высокочастотных RFID-протоколов. Наиболее популярный низкочастотный HID-протокол это 26-битный H10301 (HID26, он же HID PROX II). Уникальный код в нем состоит из 3 байт (24 бита), еще 2 бита используются для контроля четности (проверки целостности).

На некоторых HID26 картах написаны цифры – они обозначают номер партии и ID карты. Полностью узнать 3 байта уникального кода по этим цифрам нельзя, на карте написаны лишь 2 байта в десятичной форме: Card ID.

Из низкочастотных протоколов семейства HID, Флиппер пока умеет работать только с HID26. В дальнейшем мы планируем расширить этот список. HID26 наиболее популярен, так как совместим с большинством СКУДов.

[Видео] Флиппер эмулирует низкочастотную карту и открывает турникет

Indala

RFID-протокол Indala был разработан компанией Motorola, и потом куплен HID. Это очень старый протокол, и современные производители СКУД его не используют. Но в реальной жизни Indala все еще изредка встречается. На момент написания статьи, Флиппер умеет работать с протоколом Indala I40134.

[Видео] Флиппером читает карту Indala

Так же, как HID26, уникальный код карт Indala I40134 состоит из 3 байт. К сожалению, структура данных в картах Indala это не публичная информация, и все, кто вынужден поддерживать этот протокол, сами придумывают, какой порядок байт выбрать, и как интерпретировать сигнал на низком уровне.

Все эти протоколы настолько простые, что ID карты можно просто ввести вручную, не имея оригинальной карты под рукой. Можно тупо прислать текстовый ID карты, и владелец Флиппера сможет ввести его вручную.

Ввод ID карты вручную

[Видео] Ввод ID карты Indala вручную без оригинальной карты

Запись болванки 125 кГц

[Видео] Запись болванки T5577

Низкочастотные болванки типа T5577 имеют много разновидностей. Например, существуют варианты, которые маскируются от проверок считывателей, которые пытаются выяснить, является ли эта карта клоном или нет.

Высокочастотные карты 13,56 МГц

Высокочастотные метки 13,56 МГц состоят из целого стека стандартов и протоколов — весь этот стек принято называть технологией NFC, что не всегда правильно. Основная часть протоколов основана на стандарте ISO 14443 — это базовый набор протоколов физического и логического уровня, на котором стоят высокоуровневые протоколы, и по мотивам которых созданы альтернативные низкоуровневые стандарты, например ISO 18092.

Наиболее часто встречаемой является реализация ISO 14443-A, ее используют почти все исследуемые мною проездные, пропуска и банковские карты.

Упрощенно архитектура NFC выглядит так: на низкоуровневой базе ISO 14443 реализован транспортный протокол, он выбирается производителем. Например, компания NXP придумала свой высокоуровневый транспортный протокол карт Mifare, хотя на канальном уровне, карты Mifare основаны на стандарте ISO 14443-A.

Флиппер умеет взаимодействовать как с низким уровнем протоколов ISO 14443, так и с протоколами передачи данных Mifare Ultralight и EMV банковских карт. Сейчас мы работаем над добавлением поддержки протоколов Mifare Classic и NFC NDEF. Подробный разбор применяемых стандартов и протоколов NFC заслуживает большой отдельной статьи, которую мы планируем сделать позднее.

Голый UID стандарта ISO 14443-A

[Видео] Чтение UID высокочастотной метки неизвестного типа

Все высокочастотные карты, работающие на базе ISO 14443-A, имеют уникальный идентификатор чипа — UID. Это серийный номер карточки, подобно MAC-адресу сетевой карты. UID бывает длиной 4, 7 и очень редко 10 байт. UID не защищен от чтения и не является секретным, иногда он даже написан на карточке.

В реальности существуют много СКУД-ов, использующих UID для авторизации доступа. Такое встречается, даже когда RFID-метки имеют криптографическую защиту. По уровню безопасности это мало чем отличается от тупых низкочастотных карт 125 кГц. Виртуальные карты (например, Apple Pay) намеренно используют динамический UID, чтобы владельцы телефонов не использовали платежное приложение как ключ для дверей.

[Видео] iPhone каждый раз генерирует случайный виртуальной UID карты в ApplePay

Так как UID это низкоуровневый атрибут, то возможна ситуация, когда UID прочитан, а высокоуровневый протокол передачи данных еще неизвестен. Во Флиппере реализованы чтение, эмуляция и ручное добавление UID, как раз для примитивных считывателей, которые используют UID для авторизации.

Различие чтения UID и данных внутри карты

Чтение меток 13,56 МГц во Флиппере можно разделить на 2 части:

Для чтения карты с помощью конкретного высокоуровневого протокола нужно перейти в NFC —> Run special action и выбрать необходимый тип метки.

Mifare Ultralight

[Видео] Чтение данных с карты Mifare Ultralight

Mifare — семейство бесконтактных смарт-карт, имеющих собственные разные высокоуровневые протоколы. Mifare Ultralight — самый простой тип карт из семейства. В базовой версии он не использует криптографическую защиты и имеет только 64 байта встроенной памяти. Флиппер поддерживает чтение и эмуляцию Mifare Ultralight. Такие метки иногда используют как домофонные брелки, пропуска и проездные. Например, московские транспортные билеты «единый» и «90 минут» выполнены как раз на основе карт Mifare Ultralight.

Банковские карты EMV (PayPass, Apple Pay)

[Видео] Чтение данных из банковской карты

EMV (Europay, Mastercard, and Visa) — международный набор стандартов банковских карт. Подробнее про работу бесконтактных банковских карт можно почитать в статье Павла zhovner Как украсть деньги с бесконтактной карты и Apple Pay.

Банковские карты — это полноценные смарт-карты со сложными протоколами обмена данными, поддержкой ассиметричного шифрования. Помимо чтения UID, с банковской картой можно обменяться сложными данными, в том числе вытащить полный номер карты (16 цифр на лицевой стороне карты), срок действия карты, иногда имя владельца и даже историю последних покупок.

Стандарт EMV имеет разные высокоуровневые реализации, поэтому данные, которые можно достать из карт могут отличаться. CVV (3 цифры на обороте карты) считать нельзя никогда.

Банковские карты защищены от replay-атак, поэтому скопировать ее Флиппером, а затем эмулировать и оплатить покупку в магазине у вас не получится.

Виртуальная карта ApplePay VS Физическая банковская карта

В сравнении с пластиковой банковской картой, виртуальная карта в телефоне выдает меньше информации и более безопасна для платежей оффлайн.

Преимущества виртуальной карты Apple Pay, Google Pay:

Поддержка банковских карт во Флиппере сделана исключительно для демонстрации работы высокоуровневых протоколов. Мы не планируем никак развивать эту функцию в дальнейшем. Защита бесконтактных банковских карт достаточно хороша, чтобы не переживать о том, что устройства вроде Флиппера могут быть использованы для атак на банковские карты.

Наши соцсети

Узнавайте о новостях проекта Flipper Zero первыми в наших соцсетях!